Математические основы кодирования и шифрования

Информационное взаимодействие абонентов в компьютерных и связных сетях подвергается возмущениям, которые приводят к возникновению ошибок и возмущений разного рода. Помимо возникновения ошибок в передаваемых сообщениях возможен несанкционированный доступ к содержанию сообщений нарушителя. Борьба с...

Модульные телефоны — что стало с нашумевшими проектами? Часть 2

В первой статье о модульных гаджетах мы описали самые известные устройства. Некоторые из них стали реальностью, другие — нет, но все они очень интересны. Читатели упомянули в комментариях еще несколько необычных гаджетов, и, конечно, мы решили рассказать и об этих проектах. В этой статье...

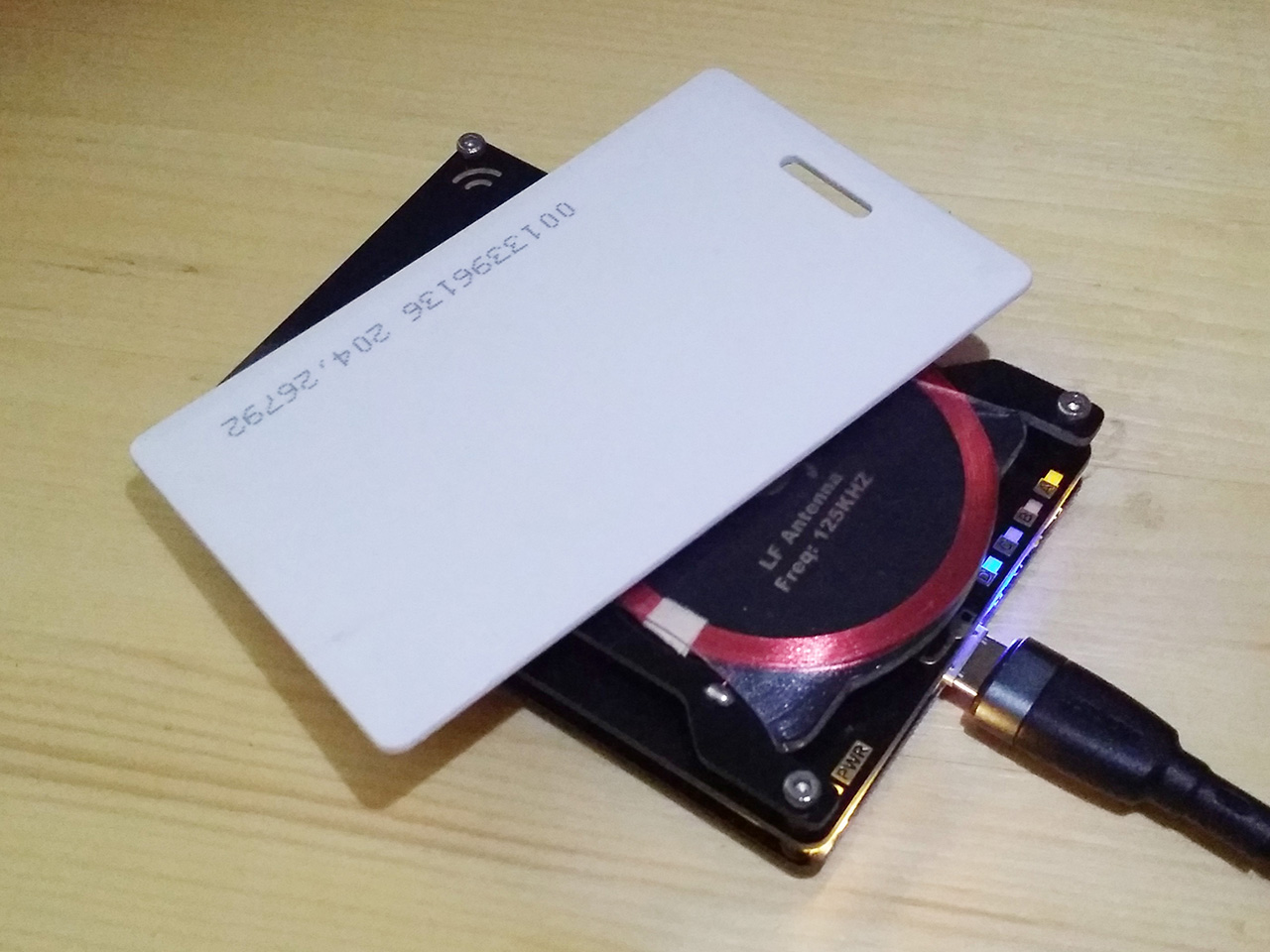

Делаем копию карты-пропуска по фото

Однажды мне срочно понадобилось попасть в один бизнес-центр с пропускной системой в виде турникетов, открывающихся при помощи карт-пропусков. Человек, у которого находился в этот момент пропуск, был далеко, передать мне его он не мог, а оформление новой карты в силу бюрократических особенностей...

[Перевод] Изучаем (отсутствующую) безопасность типичных установок Docker и Kubernetes

Я работаю в IT больше 20 лет, но как-то руки не доходили до контейнеров. В теории я понимал, как они устроены и как работают. Но поскольку я никогда с ними не сталкивался на практике — я не был уверен в том, как именно крутятся-вертятся у них шестерёнки под капотом. Кроме того, я был без понятия о...

Security Week 33: уязвимость в мобильных SoC Qualcomm

На прошлой неделе прошли две конференции по безопасности — Black Hat и DEF CON. Оба мероприятия из-за коронавирусных ограничений в этом году сделали виртуальными, а материалы DEF CON— полностью открытыми. Записи презентаций выкладывали на Youtube, сессии вопросов и ответов проводили в реальном...

Решения визуализации сети для повышения эффективности архитектуры сетевой безопасности и мониторинга

Визуализация сетевого трафика (network visibility layer) является на сегодняшний день критически важным компонентом сетевой архитектуры. Сотовые операторы, финансовые учреждения, государственные организации и крупные корпорации внедряют решения визуализации трафика на своих сетях, при этом...

[Из песочницы] Оптический дизайн анаморфотной насадки для светосильного объектива камеры смартфона, беспилотника или GoPro

Цель проекта заключается в проведении расчёта (или, выражаясь по-новому, оптического дизайна) компактной анаморфотной насадки с увеличением поля зрения по горизонтали на 33% для светосильного (F1.8) объектива основной 13-мегапиксельной камеры смартфона или аналогичной миниатюрной камеры....

[Перевод - recovery mode ] Не идите в киберпреступники, это скука смертная

Мы, как и многие из вас, читаем по работе десятки англоязычных текстов. Некоторые из них настолько интересны, что хочется поделиться. Решили время от времени публиковать переводы – кому-то они могут оказаться полезными. Начнем со статьи Брайана Кребса из блога Krebs on Security. Он изучил...

Анализ данных из последнего слива Intel

Я порылся в 20 гигабайтах слитых данных с незащищённого CDN интела в поисках интересного и оценки серьёзности этой утечки. Краткое резюме Большая часть слитой информации предназначена для OEM/ODM разработчиков и производителей, но заинтересует энтузиастов, исследующих BIOS и недокументированные...

[Из песочницы] Защита проекта VBA в MS Excel

Всем привет! Я обычный пользователь MS Excel. Не являющийся профессиональным программистом, но накопивший достаточно опыта, для установки и обхода защиты проектов VBA. Дисклеймер: В данной статье рассмотрены виды защиты проектов VBA, от несанкционированного доступа. Их сильные и слабые стороны –...

Компания Axiomtek выпустила промышленный ПК на основе Intel Atom с пассивным охлаждением

На днях компания Axiomtek представила встраиваемый промышленный ПК eBOX626-311-FL. Его основа — четырехъядерный процессор Intel Atom x5-E3940. Система охлаждения — пассивная. Рассчитан этот ПК на работу в промышленных условиях, он способен выдерживать температуры в диапазоне c -40°C до + 60°C,...

Свободу байтам

Чисто гипотетически, представьте себе ситуацию, что власть захватили вражеские агенты, мы в оккупации, нас помещают в информационный пузырь. Вы видите меня хозяином Франции, но я бы не взялся править ею и три месяца при свободной прессе. — Наполеон I Конечно гипотетически, на самом деле, такое с...

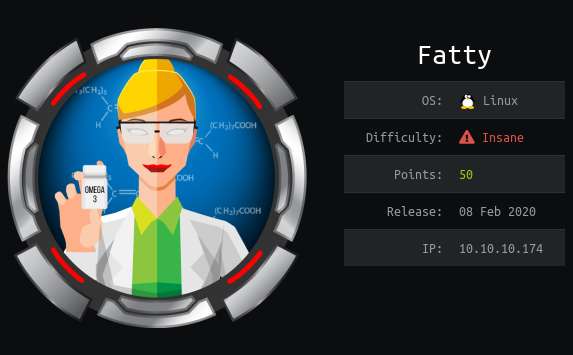

HackTheBox. Прохождение Fatty. Реверс и рекомпиляция клиент-серверного приложения. Java десериализация

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье реверсим два Java приложения, при этом изменяем и рекомпилируем клиент, для эксплуатации SQL инъекции при авторизации и выполнения команд на сервере благодаря уязвимости в десериализации Java...

Взять и выспаться в кризис: чек-лист на выходные

Рассказываем об аудиотехнологиях, способных наладить сон — от белого шума до разработок НАСА. Читать дальше →...

Изучаем угрозы и рассказываем про атаки: чем занимаются аналитики ИБ в Positive Technologies

Сфера информационной безопасности богата на разные специальности, а сами специалисты сегодня остро востребованы на рынке труда. Если попытаться не задумываясь прикинуть пять направлений деятельности, которые относятся к ИБ, то мне на ум приходят такие: администратор ИБ, аналитик SOC (security...

5 стадий неизбежности принятия ISO/IEC 27001 сертификации. Депрессия

Четвертая стадия эмоционального реагирования на изменения – депрессия. В этой статье мы расскажем вам о нашем опыте прохождения самой затяжной и малоприятной стадии – об изменениях бизнес-процессов компании с целью достижения их соответствия стандарту ISO 27001. Ожидание Первый вопрос, которым мы...

Корректирующие коды. Начало новой теории кодирования

Проблемы информационной безопасности требуют изучения и решения ряда теоретических и практических задач при информационном взаимодействии абонентов систем. В нашей доктрине информационной безопасности формулируется триединая задача обеспечения целостности, конфиденциальности и доступности...

1.5 схемы на отечественном IPsec VPN. Тестирую демоверсии

Ситуация Я получил демоверсию продуктов С-Терра VPN версии 4.3 на три месяца. Хочу разобраться, станет ли моя инженерная жизнь легче, после перехода на новую версию. Сегодня не сложно, одного пакетика растворимого кофе 3 в 1 должно хватить. Расскажу, как получить демоверсии. Попробую собрать схемы...