Новый tech – новая этика. Исследование отношения людей к технологиям и приватности

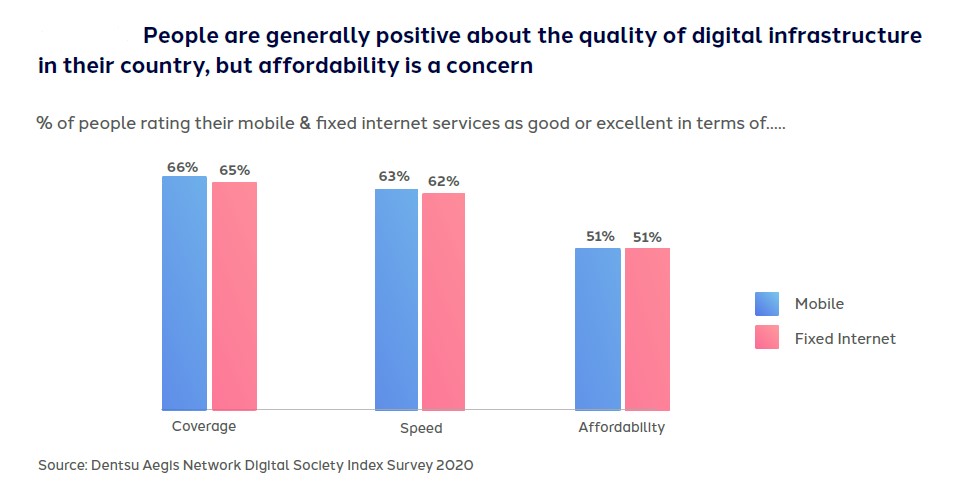

Мы в коммуникационной группе Dentsu Aegis Network ежегодно проводим исследование Digital Society Index (DSI). Это наш глобальный ресерч в 22 странах мира, включая Россию, о цифровой экономики и ее влиянии на общество. В этом году мы, конечно, не могли обойти стороной COVID-19 и решили посмотреть на...

[Перевод] Побег из привилегированных Docker-контейнеров

Перевод статьи подготовлен в преддверии старта курса «Пентест. Практика тестирования на проникновение». Привилегированные контейнеры Docker – это такие контейнеры, которые запускаются с флагом --privileged. В отличие от обычных контейнеров, эти контейнеры имеют root-доступ к машине-хосту....

Свыше 350 000 серверов Microsoft Exchange уязвимы перед CVE-2020-0688

Бэкапы и патчи, латающие дыры в безопасности, вот уже много лет остаются одними из наиболее проблемных вопросов в IT-сфере. И если с резервным копированием дела обстоят получше (хотя анекдот про сисадминов, которые не делают или уже уже делают бэкапы ещё долго будет актуален), то вот с...

2. Check Point SandBlast Agent Management Platform. Интерфейс веб-консоли управления и установка агента

Продолжаем изучать новую облачную платформу Check Point Management Platform для управления средством защиты пользовательских компьютеров — SandBlast Agent. В предыдущей статье мы описали основные составляющие SandBlast Agent, познакомились с архитектурой Check Point Infinity и зарегистрировали...

Flipper Zero — как выйти на Кикстартер сидя на карантине на даче

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который я разрабатываю с друзьями. Предыдущие посты [1],[2],[3] Я до сих пор не могу в это поверить. Это самая волнительная статья, которую я когда-либо писал. Мы прошли огромный путь: два раза полностью меняли...

Все, что вы хотели знать о Sigma-правилах. Часть 2

Эта статья является продолжением нашего цикла материалов, посвященных описанию формата Sigma-правил. Кратко напомним структуру цикла. В предыдущей публикации мы привели пример простого правила и подробно рассмотрели секцию описания источников событий. Теперь у нас есть общие представления о...

Web scraping вашего сайта: непрошеные гости и как их встречают

На первом в истории полностью виртуальном мероприятии РИТ++, прошедшем в конце мая, инженер Qrator Labs — Георгий Тарасов, рассказал публике про веб-скрейпинг, он же парсинг, популярным языком. Мы решили предоставить вашему вниманию транскрипцию выступления. Читать дальше →...

Крупнейшие DDoS-атаки первого полугодия 2020 года

Мы продолжаем знакомить вас с последствиями активности киберпреступников, ведь как говорили еще в древние времена Praemonitus, praemunitus, предупреждён — значит вооружен. Только зная, как выглядит враг можно подготовиться к его встрече. Сегодня хотим рассказать о крупных DDoS (distributed...

[Перевод] Как освободить умные часы Garmin от облачных сервисов, которые не работают из-за атаки

Автор статьи — известный хакер Эндрю Хван (bunnie) Я часто говорю: если поверить, что технология — это магия, то мы рискуем стать её заложниками. Совсем недавно я попал в такую ситуацию, но, к счастью, меня спас открытый исходный код. На момент написания этой статьи Garmin страдает от массированной...

Stealthwatch Cloud. Быстрое, удобное и эффективное решение для облачных и корпоративных инфраструктур

Не так давно я писал про мониторинг Netflow/IPFIX и про Cisco StealthWatch — аналитическое решение, которое позволяет детектировать такие события, как сканирования, распространение сетевых червей, шпионское ПО, нелегитимные взаимодействия и различного рода аномалии. О расследовании инцидентов с...

4. NGFW для малого бизнеса. VPN

Продолжаем наш цикл статей о NGFW для малого бизнеса, напомню что мы рассматриваем новый модельный ряд 1500 серии. В 1 части цикла я упомянул об одной из самых полезных опций при покупке устройства SMB — поставка шлюзов с встроенными лицензиями Mobile Access (от 100 до 200 пользователей в...

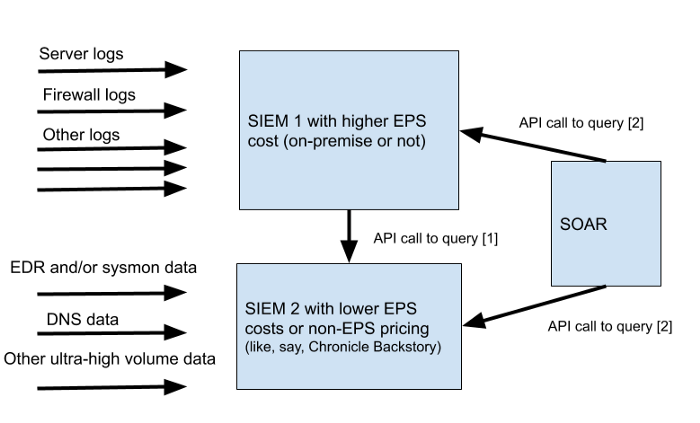

Как снизить стоимость владения SIEM-системой и зачем нужен Central Log Management (CLM)

Не так давно, Splunk добавил ещё одну модель лицензирования — лицензирование на основе инфраструктуры (теперь их три). Они считают количество ядер CPU под серверами со Splunk. Очень напоминает лицензирование Elastic Stack, там считают количество нод Elasticsearch. SIEM-системы традиционно недешёвое...

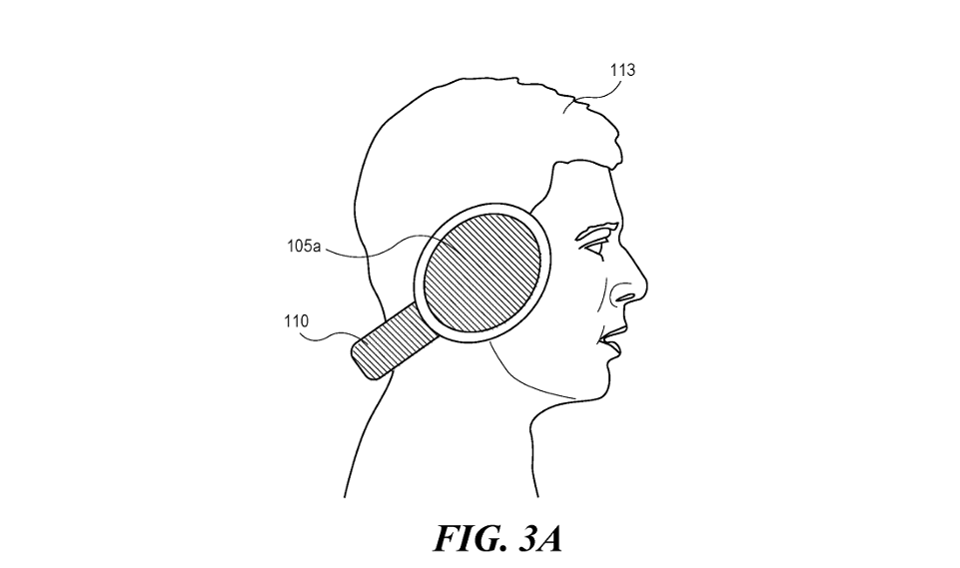

Размышления об AirPods Studio и новом яблочном патенте с распознавании вращения

Всем, кто следит за релизами яблочного гиганта, известно, что следующими наушниками от Apple, с высокой вероятностью, станут полноразмерные AirPods Studio. Релиз многие ожидали в июне, но долгожданной презентации так и не произошло. В этой связи особенно интересно, что среди патентов компании,...

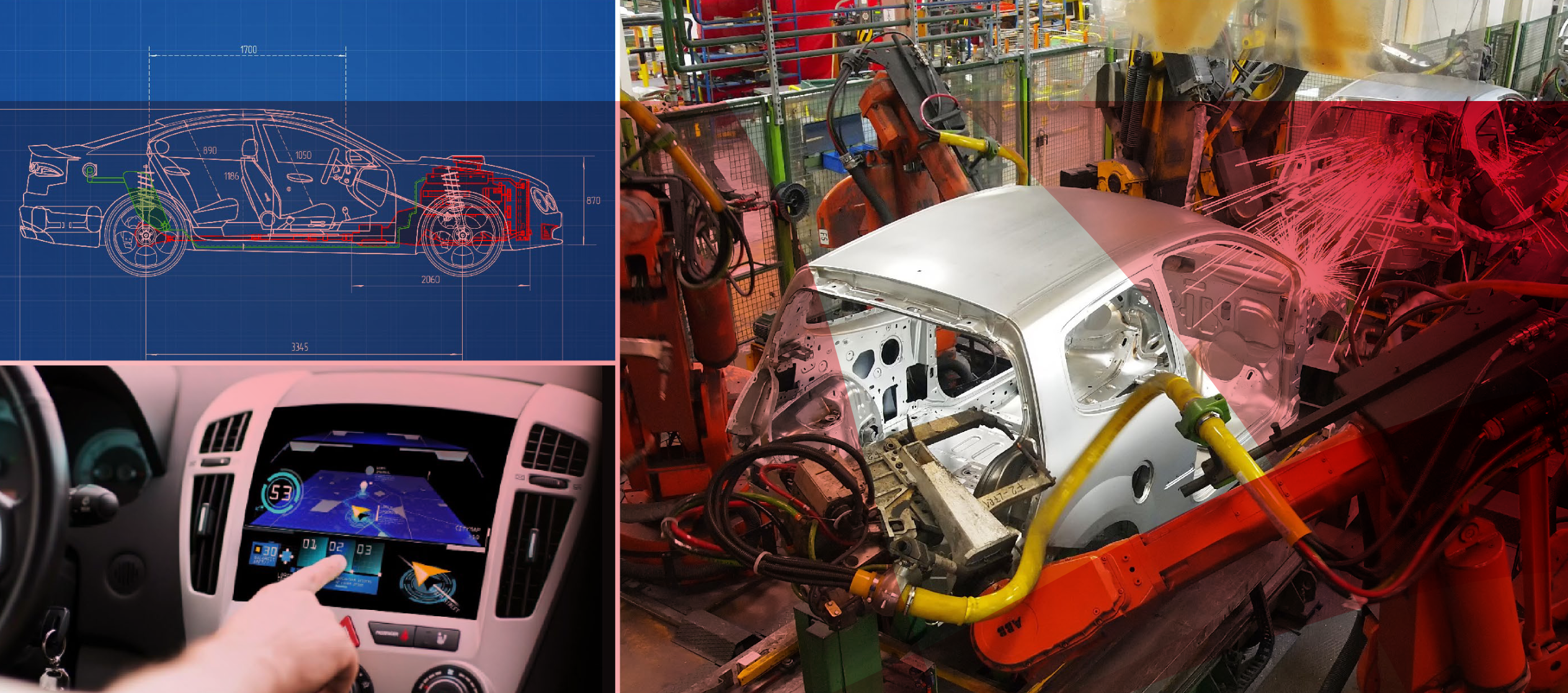

Умные и небезопасные: что угрожает владельцам высокотехнологичных автомобилей

Современные автомобили из механического средства передвижения превращаются в напичканные электроникой гаджеты на колёсах — они загружают обновления прошивки из интернета, передают производителю диагностическую информацию и имеют интерфейсы для удалённого подключения. В результате к привычным для...

Где прячется Российская электроника

Каждый раз, когда я пишу о российской электронике, в комментариях появляется множество людей, совершенно уверенных, что российской электроники не существует, и всё, что могут делать отечественные компании — это приклеивать наклейки «Сделано в России» на китайские устройства. Читать дальше →...

[Из песочницы] 802.1Q для управления L2VPN ГОСТ или как сэкономить на обновлении ПО

Ситуация Я должен поднять VPN соединение между двумя площадками в сети. В серверной, кажется, были шлюзы безопасности С-Терра Шлюз версии 4.2. Схема простая. Вендор даже опубликовал рекомендованный сценарий настройки. Но… в сценарии вендора используется три сетевых интерфейса, а на моих шлюзах их...

Модульные телефоны, ноутбуки и часы — что стало с нашумевшими проектами?

На Хабре несколько лет подряд публиковались новости и статьи о модульных гаджетах — телефонах, ноутбуках, часах. Почти все эти проекты получали мощную поддержку IT-сообщества. Но за последние пару лет бурный поток новостей о таких гаджетах иссох до едва журчащего информационного ручейка. Мы решили...

[Перевод] Аутентификация и чтение секретов в HashiCorp's Vault через GitLab CI

Доброго времени суток, читатель! 22 апреля в GitLab выпустили релиз 12.10 и сообщили о том, что теперь CI-процесс может авторизовываться в Hashicorp's Vault через JSON Web Token (JWT), и для авторизации нет необходимости хранить токен для доступа к нужным policy в переменных окружения (или...