SIGRed — новая критическая уязвимость в Windows Server. Как защититься?

Буквально на днях эксперты Check Point обнаружили новую уязвимость в DNS серверах на базе Windows. Т.е. в опасности практически каждая корпоративная сеть. Имя этой уязвимости — CVE-2020-1350 | Windows DNS Server Remote Code Execution Vulnerability. CVSS Score — 10.0. По утверждению Microsoft...

Обнаружена опаснейшая уязвимость в Windows DNS Server

Исследователи в области кибербезопасности из компании Check Point раскрыли новую критическую уязвимость, которая затрагивает версии Windows Server 2003–2019 с оценкой критичности 10 из 10 по шкале CVSS. 17-летний программный недостаток приводит к удаленному выполнению кода (CVE-2020-1350),...

Заряжаем обычные батарейки

Многие из вас удивятся, когда узнают, что обычные щелочные (alkaline) батарейки можно заряжать с помощью специального зарядного устройства. Я провёл эксперимент, чтобы выяснить, сколько энергии способны дать батарейки после перезарядки. Читать дальше →...

Управление мобильностью – здесь и сейчас

В четверг, 09.07.2020, состоялся Бизнес-завтрак в онлайн формате с ведущими разработчиками систем управления мобильными устройствами и защиты корпоративных данных. Более 100 участников Бизнес-завтрака стали свидетелями интереснейшего разговора между лидерами основных команд разработчиков решений,...

AES — американский стандарт шифрования. Часть V. Атака

Прочие статьи цикла AES — американский стандарт шифрования. Часть I АES — американский стандарт шифрования. Часть II AES — американский стандарт шифрования. Часть III AES — американский стандарт шифрования. Часть IV AES — американский стандарт шифрования. Часть V. Атака После подробного изложения с...

Почему суд США запретил правоохранителям изучать экран блокировки смартфона без ордера

Такие решения важно рассматривать, чтобы понимать, как применяют законодательные нормы на западе — видеть, чем в теории могут вдохновиться локальные регуляторы в других странах мира. Еще знание подобных практик поможет чувствовать себя подготовленным во время командировок. Продолжение дискуссии:...

Как одна недоработка в IT-системе привела к раскрытию банковской тайны в Сбербанке

Разбираем факты раскрытия банковской тайны в Сбербанке в связи с допущенными ошибками проектирования системы информационной безопасности. Сбербанк на сегодняшний день является одним из самых упоминаемых брендов в связи с новомодной «трансформацией»: цифровой, банковской, всеобщей. Я помню, как лет...

ИБо нефиг: лучшие ИБ-разоблачения 2020-го по версии JSOC

Подходит к концу первое полугодие, и мы решили вспомнить самые интересные кейсы из жизни JSOC, с которыми столкнулись в этом году. Встреча со «старым знакомым» киберпреступником в новом заказчике, вредоносный скрипт в Task Scheduler и загадка кривой настройки балансировщика – читаем и проникаемся...

[recovery mode] Бизнес-хакеры Кремниевой долины

Осенью прошлого года нам удалось пообщаться с основателем стартапа Wallarm, специализирующемся на платформе адаптивной защиты веб-приложений. Иван Новиков родом из России. Создав в Сан-Франциско свою компанию, он прошел акселерацию в топовом акселераторе Y Combinator и привлек $10 млн инвестиций. В...

Как выбрать дисплей Брайля? Незрячие эксперты поделились опытом работы с тифлотехникой

Брайлевский дисплей – ключевое средство реабилитации незрячих и слепоглухих людей. Десятки компаний по всему миру производят его различные вариации с самым разным количеством клеток, возможностями интеграции с электронными устройствами и другими особенностями работы. Все, кто давно и активно...

Google Dorking или используем Гугл на максимум

Вступление Google Dorks или Google Hacking — техника, используемая СМИ, следственными органами, инженерами по безопасности и любыми пользователями для создания запросов в различных поисковых системах для обнаружения скрытой информации и уязвимостях, которые можно обнаружить на общедоступных...

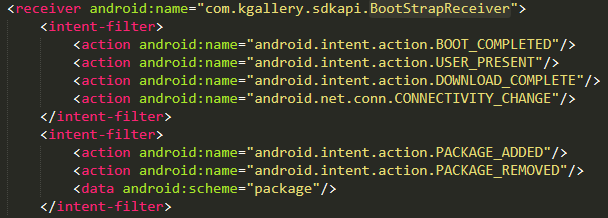

Security Week 29: системная реклама в Android

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали большой отчет о нежелательном рекламном ПО на Android-смартфонах. Это не первая публикация по теме: в мае, например, эксперты компании исследовали ПО с навязчивой рекламой, найденное в магазине приложений Google Play. Но если в...

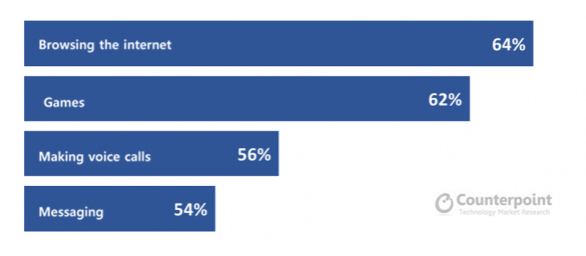

Телефон, как личное пространство современной жизни

Современную жизнь нельзя представить без смартфона. Мы просыпаемся — смотрим в телефон, завтракаем, обедаем, ужинаем – смотрим в телефон, наконец ложимся спать – и снова смотрим в телефон. Не говоря уже про рабочие часы, когда телефон является основным инструментом быстрого реагирования: ответить...

Почему удостоверяющие центры не соблюдают требование CA/Browser к сертификатам

Ежегодно форум CA/Browser обновляет базовые требования к серверным SSL/TLS-сертификатам (Baseline Requirements или BR). Одно из таких требований указано в пункте 4.9.9 с пометкой MUST: Ответы по OCSP (протокол статуса онлайн-сертификатов) ДОЛЖНЫ соответствовать RFC 6960 и/или RFC 5019. OCSP ответы...

1. NGFW для малого бизнеса. Новая линейка CheckPoint 1500 Security Gateway

После публикации статьи прошло уже более двух лет, модели 1400 серии на сегодняшний день убраны из продажи. Пришло время для изменений и новшеств, эту задачу CheckPoint постарался реализовать в 1500 серии. В статье мы рассмотрим модели для защиты небольших офисов или филиалов компании, будут...

StealthWatch: анализ и расследование инцидентов. Часть 3

Cisco StealthWatch — это аналитическое решение в области ИБ, которое обеспечивает всесторонний мониторинг угроз в распределенной сети. В основе работы StealthWatch лежит сбор NetFlow и IPFIX с маршрутизаторов, коммутаторов и других сетевых устройств. В результате сеть становится чувствительным...

Простой UDP hole punching на примере IPIP-туннеля

Доброе время суток! В этой статье хочу рассказать как я реализовал (еще один) скрипт на Bash для соединения двух компьютеров, находящимися за NAT, с использованием технологии UDP hole punching на примере ОС Ubuntu/Debian. Читать дальше →...

[Из песочницы] Burp Suite Tips

Burp Suite – это платформа для выполнения тестирования по безопасности веб-приложений. В этой заметке я поделюсь несколькими приёмами, как использовать данный инструмент более эффективно. Читать дальше →...