Девайсы для пентеста. Обзор хакерских девайсов. Часть 3: Wi-Fi + Network

Дисклеймер: эта статья носит исключительно образовательный характер. Мы не поддерживаем и осуждаем любые киберпреступления. Надеемся, что эта статья поможет вам лучше организовать свою безопасность в интернете, предупрежден — значит, вооружен. За последние годы в клирнет вышло огромное количество...

[Перевод] Собираешься работать в кибербезопасности? Прочитай это

Автор статьи — Брайан Кребс, известный журналист в сфере информационной безопасности. Каждый год из колледжей и университетов выходят тысячи выпускников по специальностям «информационная безопасность» или «информатика», абсолютно не подготовленных к реальной работе. Здесь мы посмотрим на результаты...

[Перевод] Об отслеживании социальных контактов и аппаратных жетонах

Во время пандемии ко мне обратилась Европейская Комиссия с предложением разработать жетон отслеживания социальных контактов с защитой приватности, о чём вы можете почитать на странице проекта Simmel. А вскоре Сингапур объявил о разработке жетона TraceTogether. В рамках этого события меня пригласили...

Азбука SOC OT. Почему классический SOC не защитит АСУ ТП

Ни для кого не секрет, что основной опыт и экспертиза в тематике SOC в России (да в принципе и в мире) сосредоточена преимущественно на вопросах контроля и обеспечения безопасности корпоративных сетей. Это видно из релизов, докладов на конференциях, круглых столов и так далее. Но по мере развития...

Как безопасники боролись с мамонтами, или ИТ- и ИБ 25 лет назад и сейчас

В июне нашей команде и компании исполнилось 25 лет. В юбилей принято вспоминать былое, делать выводы и строить планы на будущее. Но делать стандартное интервью нам не хотелось. Хотелось, чтобы получился разговор двух людей, которые знают сферу ИТ, могут вспомнить «олдскульные ИБ-истории» и...

Random

Если ты не хочешь потерять последние остатки чувства защищенности в этом мире — не читай. Ведь дальше… Читать дальше →...

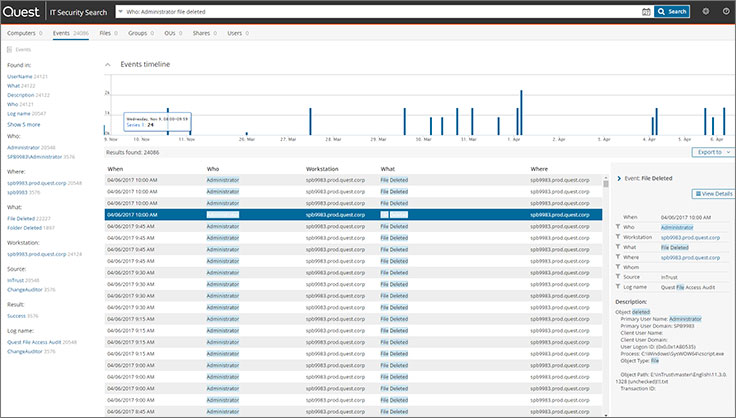

Вебинар по Quest Change Auditor — решению для аудита событий информационной безопасности

Несколько лет назад, при начале внедрения Change Auditor в одном банке, мы обратили внимание на огромный массив PowerShell-скриптов, которые выполняли ровно ту же задачу аудита, но кустарным методом. С тех пор прошло много времени, заказчик всё так же пользуется Change Auditor и вспоминает...

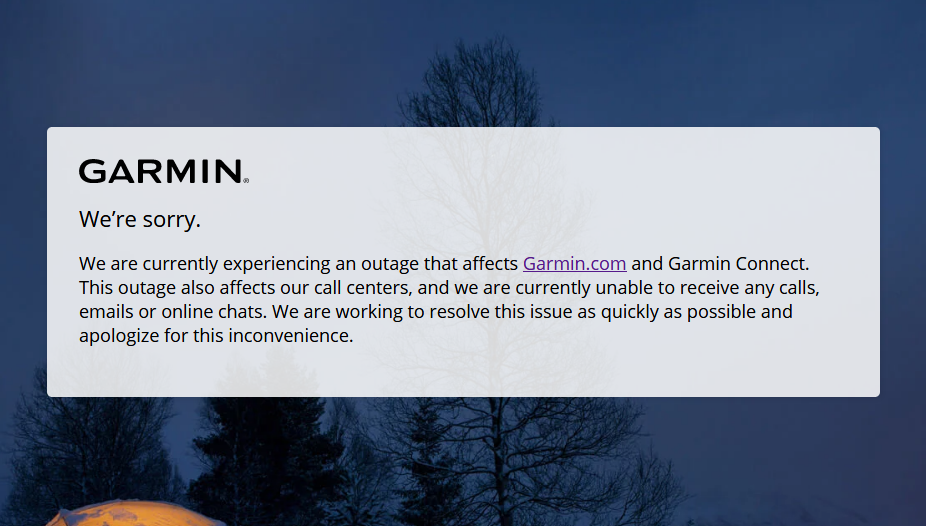

Security Week 31: атака на инфраструктуру Garmin

Как и атака на Twitter на прошлой неделе, выход из строя IT-инфраструктуры компании Garmin еще долго будут изучать как пример масштабного взлома с серьезными последствиями. Хотя производитель навигационного и фитнес-оборудования, ПО и сервисов на момент публикации не признал этого официально, с...

Как кибербезопасность трансформирует рынок ИТ (часть 2)

Возможно, уже в ближайшем будущем многие привычные сейчас информационные процессы и технологии переживут существенную трансформацию, поменяв приоритеты и перераспределив игроков рынка. В конце июня вышла первая часть этого цикла статей, в которой я рассматривал технологическую трансформацию и её...

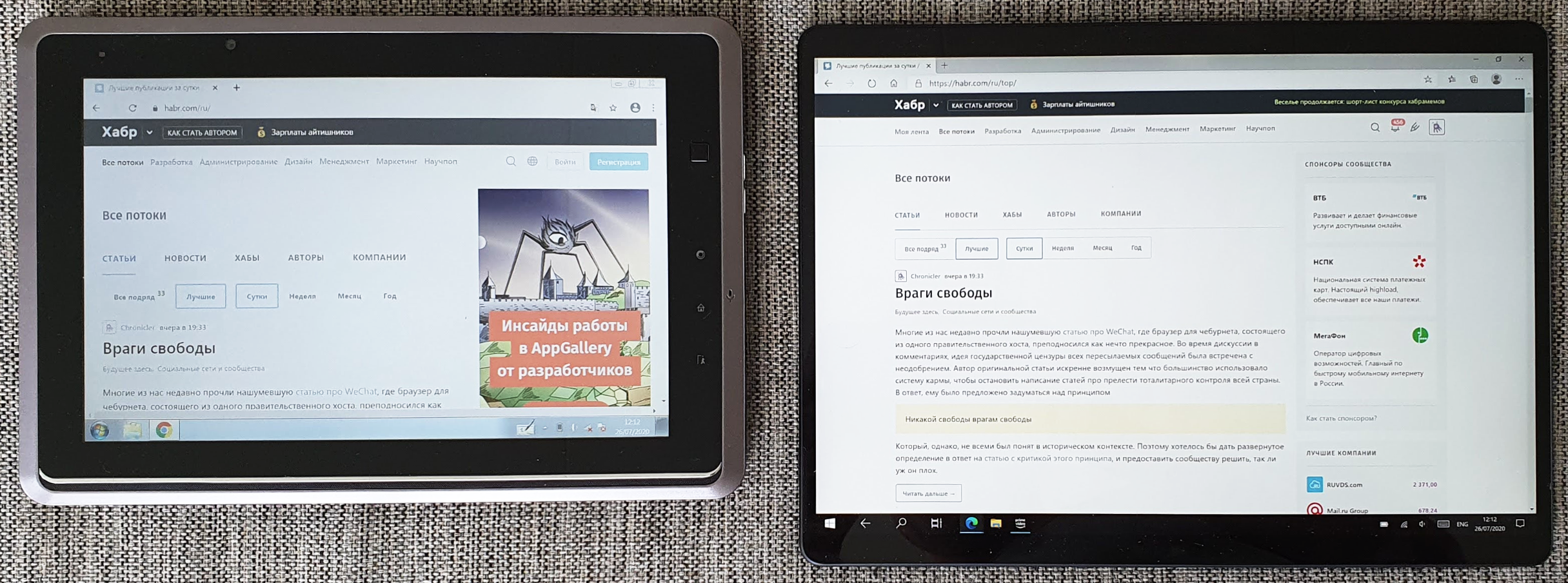

Windows Tablet PC — 10 лет прогресса

Привет Хабр. Многие считают, что история массового появления планшетов и смартфонов фактически началась с Apple, и с этим трудно поспорить. Однако ведь были и другие разработки, которые впрочем, не стали столь популярны. Перебирая шкаф, я наткнулся на Windows-планшет MSI WindPad, которому вот-вот...

HackTheBox. Прохождение Cascade. LDAP и удаленные объекты Active Directory

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы покопаемся в LDAP, декодируем VNC пароль, декомпилируем приложения dotNet, легко расшифровываем AES и восстанавливаем удаленные объекты Active Directory. Подключение к лаборатории осуществляется...

Подкаст: квантовый хакинг и распределение ключа

В третьем выпуске принял участие Антон Козубов, руководитель теоретической группы лаборатории квантовых процессов и измерений. Мы обсудили его работу и специфику отрасли. Аудиоверсия: Apple Podcasts · Яндекс.Музыка · PodFM · Google Podcasts · YouTube. Читать дальше →...

[Из песочницы] NIST объявило о начале третьего этапа стандартизации постквантовой криптографии

Привет, Хабр. Недавно NIST на своем сайте объявили о старте третьего этапа стандартизации постквантовой криптографии. В третий этап прошли 3 кандидата на цифровую подпись и 4 кандидата на асимметричное шифрование. Так же были представлены 8 альтернативных кандидатов. Я подумал, что хабровчан...

3. NGFW для малого бизнеса. Беспроводная передача данных: WiFi и LTE

Здравствуйте, уважаемые читатели блога TS Solution, мы продолжаем цикл статей для решений NGFW СheckPoint сегмента SMB. Для удобства вы можете ознакомиться с модельным рядом, изучить характеристики и возможности в первой части, далее предлагаем обратиться к распаковке и первичной настройке на...

[Из песочницы] Ответ к комментарию «как я повелся на ИБ»

В данном маленьком посте хотелось бы немножко пролить свет на коммент от moooV и на отрасль в целом. Сразу хочу прояснить пару важных моментов: пост не несет в себе цель оскорбить кого-то или же осудить чей либо выбор, а так же раздуть холивар, демагогию и т.д. и т.п. ; пост не несет никаких...

[Перевод] CRLF-инъекции и HTTP Response Splitting

Привет, Хабровчане! В преддверии старта занятий в ближайшей группе профессионального курса «Безопасность веб-приложений», мы подготовили для вас еще один полезный перевод. Что такое CRLF? Когда браузер отправляет запрос веб-серверу, тот отправляет ответ, который содержит заголовки HTTP-ответа и сам...

Прочность «цифровых дверей»

В мире интернета, как и в обычной жизни, не всегда открытая дверь означает, что всё, что за ней вынесут, а закрытая не всегда гарантия от спокойствия. Наш сегодняшний рассказ про несколько крупных утечек данных и финансовых краж в истории Всемирного интернета. Читать дальше →...

Кто получит доступ к истории браузинга в США

Поправки в закон двадцатилетней давности расширили полномочия западных правоохранительных органов. Инициативу встретили прохладно, и мы решили разобраться в сути дела. Читать дальше →...