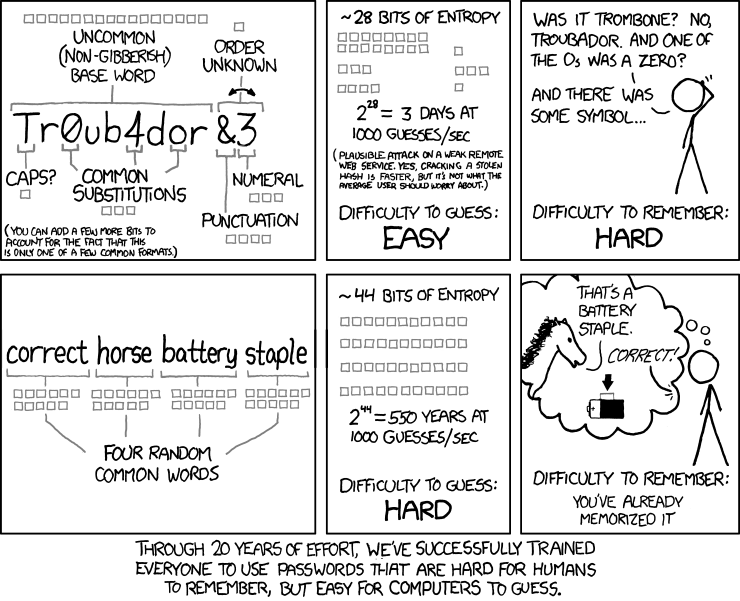

Удобные пароли для полиглотов

Здравия, хабралюди! думаю, многие помнят бородатый анекдот: Однажды товаровед Валенька ушла на обед, не заблокировав 1С. «Добрые» коллеги, шутки ради, добавили от имени Валентины накладную: «Получено: Наручники стальные, с розовым мехом (BDSM) — 3 шт, ц.: 10000 р., сумма: 30000 р.» А после была в...

Камера RICOH Theta Z1 — панорамная съёмка на профессиональном уровне

Панорамный контент с обзором 360 градусов становится популярней и доступней с каждым днём. Много лет назад, для реализации подобного эффекта присутствия, требовалось специализированное оборудование и программное обеспечение, сшивающее фотографии в единую VR-сцену. Интересно было путешествовать по...

Лампочки Aro оказались OSRAM'ом

В сети магазинов Метро продаются светодиодные лампы собственной торговой марки Aro. Я протестировал их и обнаружил, что под невзрачной упаковкой скрываются лампы всемирно известного бренда. Читать дальше →...

Они никуда не исчезли, а просто растворились в современности. Ноутбуки подверженные апгрейду

Как и многие я ждал появления ноутбуков серии Ryzen 4000h, потому что согласно тестам за счет уменьшения техпроцесса мобильные процессоры достигли паритета в производительности с десктопными в повседневных задачах. Как и многие я с жадностью кинулся читать отзывы и уже предвкушал момент покупки и...

Немного про кибербезопасность и «кожаных человеков» (с), т.е. нас с вами

В США идут публичные слушания по делу Грэхема Кларка, который 16 июля этого года в составе группы лиц, предположительно, осуществил массовый взлом Твиттер-аккаунтов. Из-за пандемии коронавируса слушания проходят online в Zoom. Трансляцию слушания открыли для общественности без должного ограничения...

Ортолинейная сплит клавиатура — это что такое? Обзор на Iris Keyboard

За сто с лишним лет клавиатуры сильно изменились внешне: стали лёгкими, тонкими, есть даже проекционные со сканером. Но рынок ничего не меняет в их раскладке («QWERTY» появилась в 1890 году), клавиатуры не стали удобней для пальцев, не адаптированы для положения кистей и предплечий. Всё...

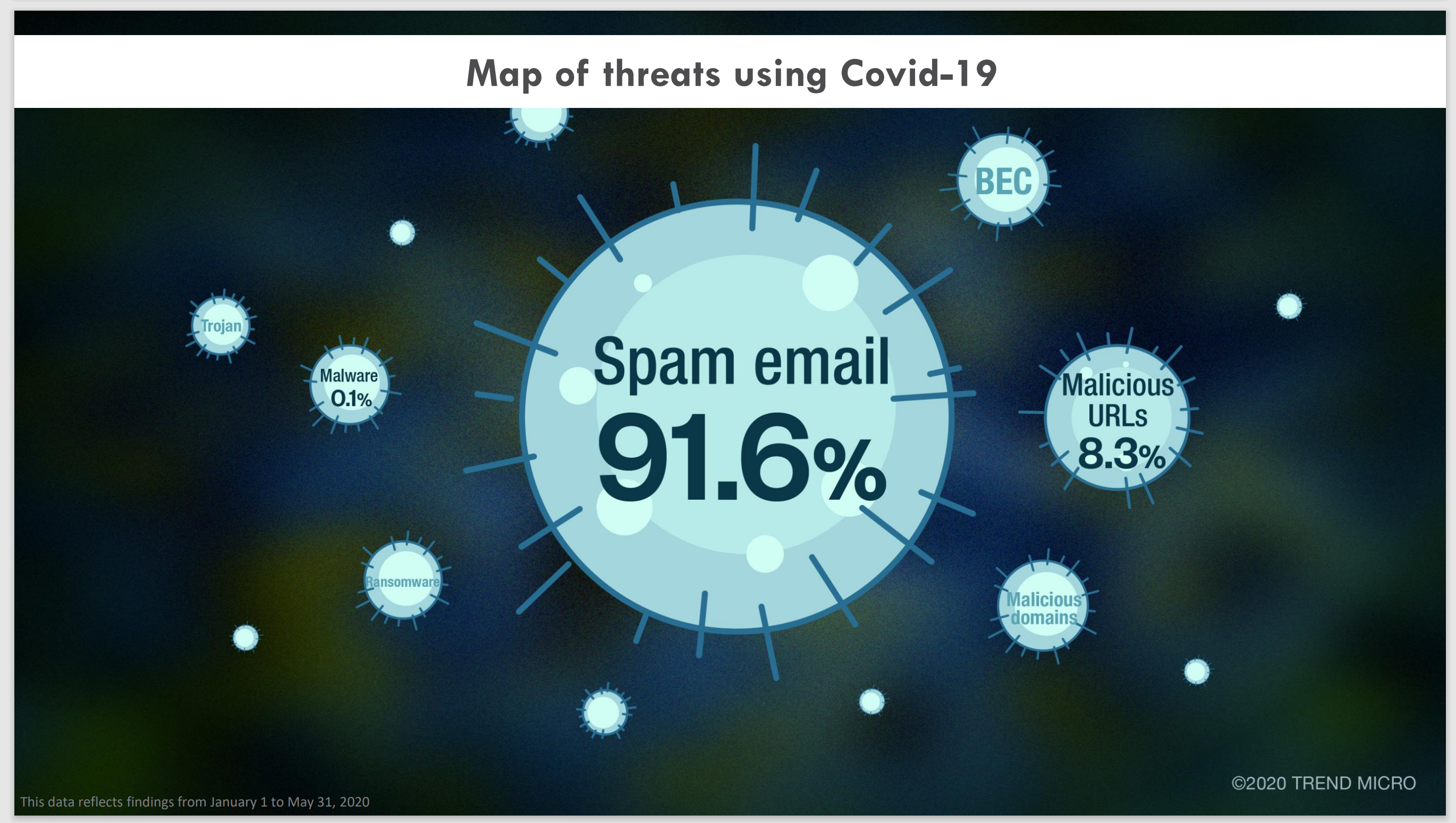

Лечение или профилактика: как справиться с пандемией COVID-брендированных кибератак

Охватившая все страны опасная инфекция уже перестала быть инфоповодом номер один в средствах массовой информации. Однако реальность угрозы продолжает привлекать внимание людей, чем успешно пользуются киберпреступники. По данным Trend Micro, тема коронавируса в киберкампаниях по-прежнему лидирует с...

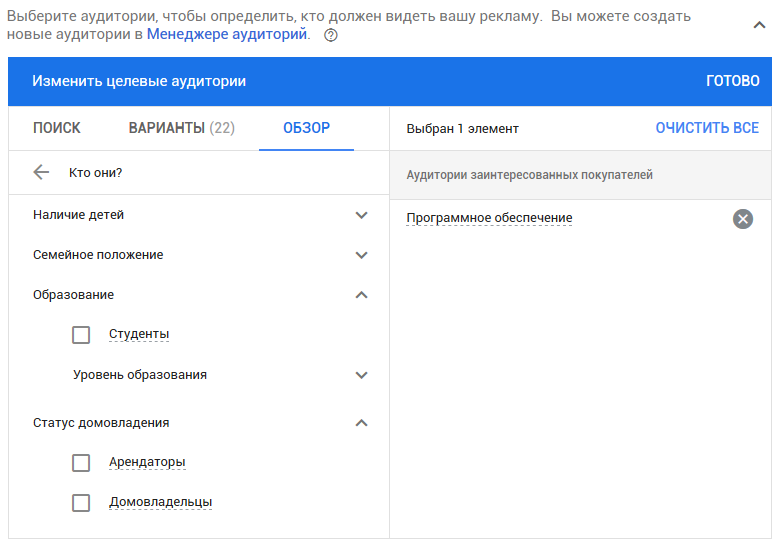

[Из песочницы] Защищаемся от трекеров на мобильных платформах

Отслеживание в интернете Многие пользователи сталкиваются с отслеживанием в интернете повседневно. Одним из самых явных и крупных следствий является таргетированная реклама. Любой, кто хоть раз имел дело с такими гигантами как, например, Google AdWords, знает насколько обширны настройки целевой...

Больше никакого йо-хо-хо: почему люди отказываются от пиратства в сети

Сухая статистика Group-IB и BSA говорит нам, что в последние годы рынок интернет-пиратства в России снижается: от 2% на софт до 27% на видеоконтент, а ВЦИОМа — что уже треть россиян готова платить, например, за просмотр фильмов в хорошем качестве (и, пожалуй, после пандемии их число сильно...

3. Check Point SandBlast Agent Management Platform. Политика Threat Prevention

Добро пожаловать на третью статью цикла о новой облачной консоли управления защитой персональных компьютеров — Check Point SandBlast Agent Management Platform. Напомню, что в первой статье мы познакомились с порталом Infinity Portal и создали облачный сервис управления агентами Endpoint Management...

Лучший в своем классе: история появления стандарта шифрования AES

C мая 2020 года в России стартовали официальные продажи внешних винчестеров WD My Book, поддерживающих аппаратное шифрование AES с 256-битным ключом. В силу законодательных ограничений, ранее подобные устройства можно было приобрести лишь в зарубежных интернет-магазинах электроники либо на «сером»...

Работаем с Cutter — основы реверса. Решение задач на реверсинг с r0от-мi. Часть 3

В данной статье разберемся с декомпиляцией ELF файлов в Cutter на примере легеньких задач. Прошлые части введения в реверс: Часть 1: C, C++ и DotNet decompile — основы реверса Часть 2: Реверсим MIPS и Golang — основы реверса Организационная информация Специально для тех, кто хочет узнавать что-то...

[Из песочницы] Эффект доверенного просмотра против атаки «Man In Device»

Привет, Хабр. Вы не задумывались о таком обстоятельстве, что век пользовательской криптографии безвозвратно уходит. Нет, я не о том, что шифрование мессенджеров и криптовалюты сегодня в опале. Я о старом добром ДБО, проще говоря о системах банк-клиент. Еще каких-то 10 лет назад любой уважающий себя...

[Из песочницы] Сертифицированный специалист по шифрованию (EC-Council ECES)

Certified Encryption Specialist (ECES) одна из базовых сертификаций компании EC-Council. Это достаточно редкая сертификация, которую сложно встретить, даже если искать целенаправленно. Обычный набор сертификаций в LinkedIn начинается с Certified Network Defender (CND) или Certified Ethical Hacker...

Российские госсайты: иллюзия безопасности

В 2016 году мы задались вопросом: сколько сайтов федеральных органов власти поддерживают HTTPS? Мы узнали, вы готовы? Фактически – 2 (прописью: два, Карл!) сайта из 85. Формально – 32 поддерживали, т.е. на серверах был включен HTTPS, но дальше все упиралось в традиционное российское разгильдяйство:...

Прочитай и сделай: проводим сканирование сети самостоятельно

В свете последних событий в мире много компаний перешли на удаленный режим работы. При этом для сохранения эффективности бизнес-процессов на сетевые периметры были вынесены приложения, которые не предназначены для прямого размещения на периметре, например внутрикорпоративные веб-приложения, на эту...

Шпионские устройства для контактного и бесконтактного получения информации

Делаем шпионское устройство своими руками из подручных средств Существует множество различных способов шпионажа. Наверняка каждый из вас слышал о прослушивании с помощью лазера, либо через батареи отопления, либо при помощи микрофонов вмонтированных в стены здания. И всё это окутано каким-то...

Включаем сбор событий о запуске подозрительных процессов в Windows и выявляем угрозы при помощи Quest InTrust

Одна из часто встречающихся типов атак — порождение злонамеренного процесса в дереве под вполне себе добропорядочными процессами. Подозрение может вызвать путь к исполняемому файлу: частенько вредоносное ПО использует папки AppData или Temp, а это нехарактерно для легитимных программ....