Светодиодные лампы Ресанта

Компания Ресанта, известная прежде всего по сварочным аппаратам и стабилизаторам напряжения, выпустила светодиодные лампы. Я протестировал все модели и, забегая вперёд, скажу, что получились они хорошими. Читать дальше →...

Вы просили подсказки? Мы ее вам дадим

Вы далеко зашли и отгадали почти все загадки, но остановились на самом простом и одновременно самом сложном. Все что вам надо было сделать, это проявить бОльшую слаженность, организоваться еще немного лучше и проверить действительно все ИНН в интернете. Но вместо этого вы выбрали атаковать штурмом...

Приватность в Telegram

Написать эту статью я решил, прочитав отзывы на свою реплику о том, что Telegram Павла Дурова, ставший, де-факто, инструментом координации протестного движения в ряде стран, не подходит для этой цели, поскольку имеет очевидные проблемы с приватностью. Должен отметить, что я не являюсь экспертом по...

[Перевод] Атака недели: голосовые звонки в LTE (ReVoLTE)

От переводчика и TL;DR TL;DR: Кажется, VoLTE оказался защищён ещё хуже чем первые Wi-Fi клиенты с WEP. Исключительно архитектурный просчет, позволяющий немного поXOR'ить траффик и восстановить ключ. Атака возможна если находиться рядом со звонящим и тот часто делает звонки. Спасибо за наводку...

Как траблшутить отечественный IPsec VPN. Часть 1

Ситуация Выходной. Пью кофе. Студент настроил VPN соединение между двумя точками и исчез. Проверяю: туннель действительно есть, но трафика в туннеле нет. На звонки студент не отвечает. Ставлю чайник и погружаюсь в траблшутинг. Делюсь своим опытом и методологией. Читать дальше →...

Векторные пространства

При проведении научных и прикладных исследование часто создаются модели, в которых рассматриваются точки и/или векторы определенных пространств. Например, в моделях шифров на эллиптических кривых используются аффинные и проективные пространства. К проективным прибегают тогда, когда необходимо...

[Перевод] Безопасна ли ваша банковская карта с чипом? Зависит от банка

Банковские карты с чипом разработаны так, чтобы не было смысла клонировать их с помощью скиммеров или вредоносных программ, когда вы расплачиваетесь, используя чип карты, а не магнитную полосу. Однако несколько недавних атак на американские магазины показывают, что воры эксплуатируют слабые места...

СКБ Контур помогает распространению коронавируса?

Дисклеймер: Описанная оказия произошла больше 2 месяцев назад но скорее всего ещё не потеряла своей актуальности. Написал пост только сейчас так как только на этой неделе появился возможный call-to-action. Предистория. 27 мая у меня истекала электронная подпись. В СКБ Контур предложили выгодную...

ViPNet в деталях: разбираемся с особенностями криптошлюза

Жизнь сетевого инженера была счастливой и беззаботной, пока в ней не появился сертифицированный криптошлюз. Согласитесь, разбираться с решениями, предназначенными для шифрования каналов передачи данных по ГОСТу, задача не из легких. Хорошо, если это известные и понятные продукты. Вспомним ту же...

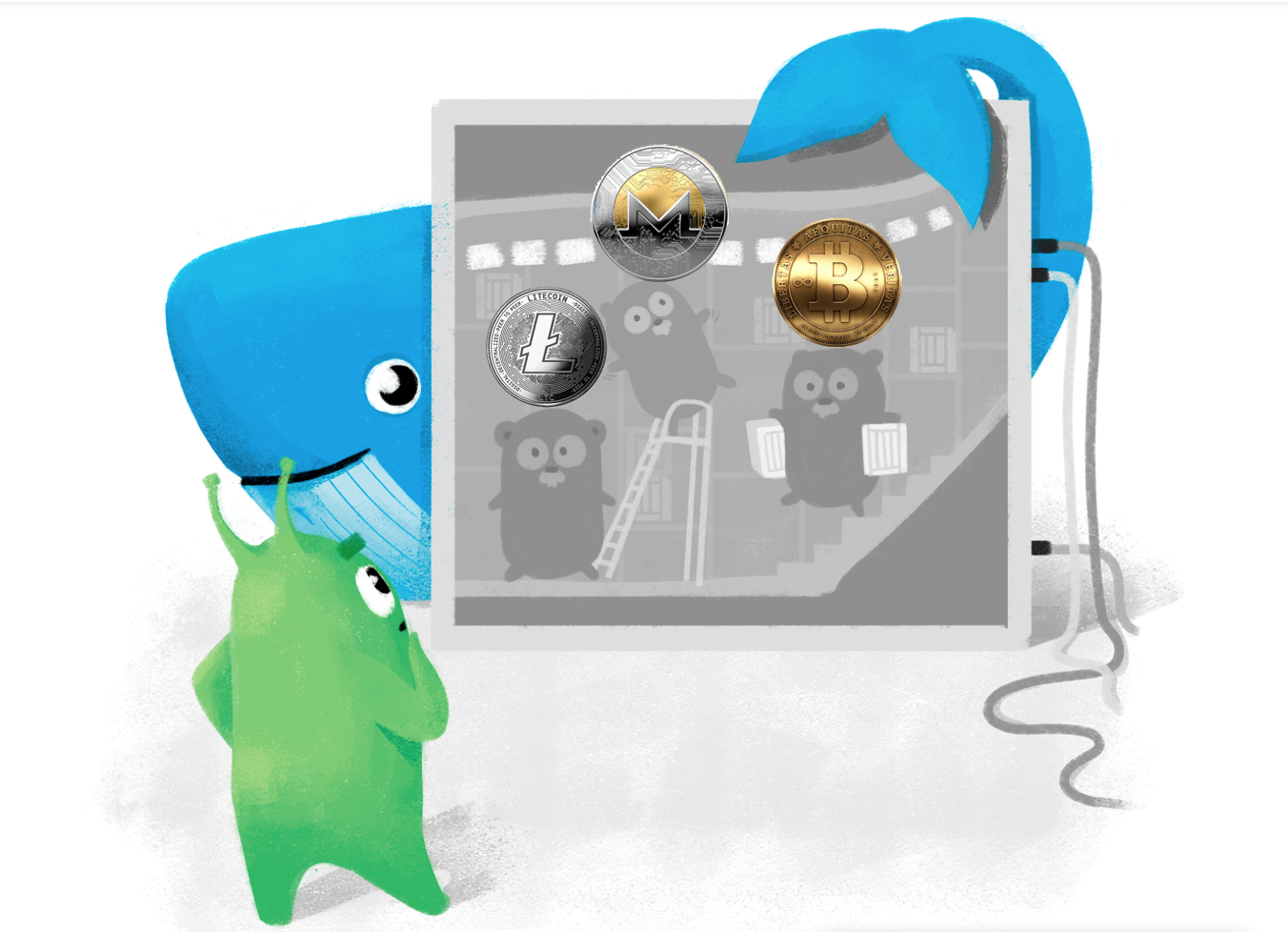

[Перевод] Как незакрытый Docker API и публичные образы от сообщества используются для распространения майнеров криптовалют

Мы проанализировали данные, собранные с помощью контейнеров-honeypots — они были созданы нами для отслеживания угроз. И мы обнаружили значительную активность нежелательных или неавторизованных майнеров криптовалют, развернутых в качестве мошеннических контейнеров с использованием опубликованного...

[Перевод] Скрытый взлом паролей с помощью Smbexec

Мы регулярно пишем о том, как хакеры часто опираются на использование методов взлома без вредоносного кода, чтобы избежать обнаружения. Они буквально «выживают на подножном корму», используя стандартные средства Windows, тем самым обходя антивирусы и другие утилиты выявления вредоносной активности....

Tomshardware: 7-нм ARM процессор от Huawei для десктопов Pangu обошел по производительности Intel® Core™ i9-9900K

По данным ресурса Tomshardware, процессор Kunpeng 920 3211K (Hi1620) от китайской компании Huawei превзошел Intel® Core™ i9-9900K по результатам некоторых тестов по оценке производительности. Правда, разница не очень большая. Компания TSMC, которая производит эти чипы по заказу Huawei, поставила...

3 самых интересных инцидента в области информационной безопасности за июль 2020

Привет, Хабр! Мы собрали самую интересную на наш взгляд информацию по взломам и атакам за прошедший месяц. Читать дальше →...

Снова TOR, снова SSL Strip

Если кто-то еще не в курсе, то 9 августа некий Nusenu, владелец выходной ноды в TOR, опубликовал пост, в котором заявил, что более 23% всех выходных нод находятся под контролем злоумышленников, которые перехватывают трафик пользователей и подменяют на лету Bitcoin кошельки в попытке увести чужие...

Возможный алгоритм возврата отданных мошенникам денег

Представьте, клиенту банка звонят мошенники, представляются работниками банка, называют клиента банка по имени и отчеству и для пущей убедительности называют четыре последние цифры банковской карты клиента. Далее в результате общения по телефону в течение нескольких часов клиент снимает со счета в...

Досмотр мобильных устройств — как обстоят дела в мире

Месяц назад американский суд запретил правоохранителям изучать экран блокировки смартфона без ордера. Мы обсуждали эту ситуацию и решили продолжить тему. Поговорим о том, как обстоят дела с досмотром мобильных в других странах мира — Великобритании, Австралии и Германии. Читать дальше →...

«Скайнет» близко: роботы Switch SENTRY будут охранять дата-центры

За последние несколько лет количество дата-центров значительно выросло — не только в России, но и по всему миру. Увеличилась и их значимость, от некоторых зависит работоспособность критически важных сервисов. Специалисты справляются с обслуживанием дата-центров неплохо, но нужна все более надежная...

[Перевод] Полное руководство по повышению безопасности вашего Asp.Net Core веб-приложения и API

Салют, хабровчане! Подготовили для вас перевод полезного руководства в преддверии старта курса «C# ASP.NET Core разработчик». С каждым обновлением .Net Core Microsoft доказывает тот факт, что .Net Core является самым мощным, универсальным и полным фреймворком, доступным для разработки мощных...