5. Check Point SandBlast Agent Management Platform. Logs, Reports & Forensics. Threat Hunting

Добро пожаловать на пятую статью цикла о решении Check Point SandBlast Agent Management Platform. С предыдущими статьями можно ознакомиться, перейдя по соответствующей ссылке: первая, вторая, третья, четвёртая. Сегодня мы рассмотрим возможности мониторинга в Management Platform, а именно работу с...

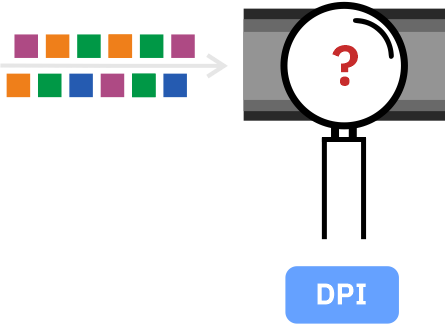

Туннель под безопасностью и брокеры сетевых пакетов

В современных сетях с виртуализацией и автоматизацией широкое применение получило туннелирование трафика. Однако, туннелирование ориентировано на построение сети и обеспечение надежной передачи данных, а вопросы информационной безопасности и мониторинга обычно остаются «за скобками». Проблема...

[Перевод] 7 интересных хаков с Black Hat / DEF CON 2020

Под катом приглядимся повнимательнее к некоторым наиболее примечательным находкам в области безопасности из числа представленных в этом году на хакерской конференции. Ежегодный «летний слет хакеров» в этом году вместо привычного Лас-Вегаса прошел исключительно в киберпространстве. Виной тому —...

Как мы построили виртуальную инфраструктуру для киберучений промышленных предприятий

В этом году мы начали большой проект по созданию киберполигона – площадки для киберучений компаний различных отраслей. Для этого надо создать виртуальные инфраструктуры, «идентичные натуральным» — чтобы они повторяли типовое внутреннее устройство банка, энергетической компании и т.д., причем не...

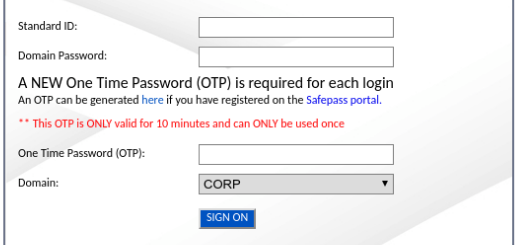

Security Week 35: масштабирование голосового фишинга

20 августа Федеральное Бюро Расследований США опубликовало предупреждение об атаках на корпоративную инфраструктуру с использованием голосового фишинга. Сокращенное название этого метода социальной инженерии, «вишинг», претендует на титул самого дурацкого security-баззворда 2020 года, но проблема...

[Перевод] FritzFrog — новое поколение ботнетов

Краткое содержание Guardicore обнаружили сложный ботнет пиринговой (P2P) сети FritzFrog, который еще с января 2020 года активно взламывал SSH серверы. Вредоносное ПО на Golang: FritzFrog исполняет модульный, мультипоточный и безфайловый вредоносный код на Golang, который не оставляет следов на...

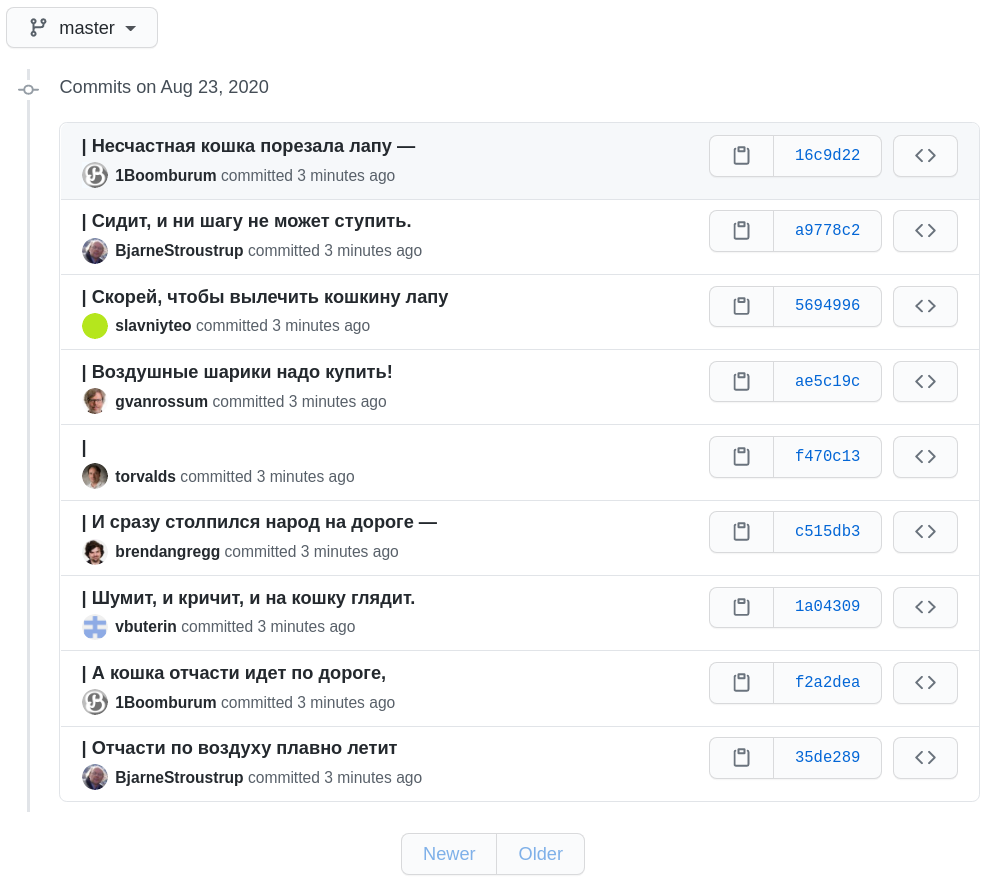

Линус Торвальдс, Бьёрн Страуструп и Брендан Грегг контрибьютят в мой хобби-проект. Зачем?

Смотрите сами: вот проект, вот история коммитов. Список контрибьюторов с главной страницы репозитория: Ссылки на аватарках ведут на странички профилей реальных людей. Всё на месте. Кроме плашечки "Verified" как здесь: Знатоки Git и GPG, не торопитесь проматывать ленту: эта статья не про...

[Из песочницы] Как мы выбирали VPN-протокол и сервер настраивали

Зачем всё это и для чего? У нас было: 10 самых простых конфигураций серверов на DigitalOcean, мобильные устройства на базе iOS, сервер для сбора статистики, никакого опыта в настройке VPN-серверов, а также неукротимое желание сделать быстрый, надёжный и простой в использовании VPN-сервис, которым...

Смартфоны BlackBerry возвращаются с 5G-модулем на борту

В 2021 году стартап OnwardMobility представит 5G-смартфон под брендом BlackBerry. Гаджет получит традиционную аппаратную QWERTY-клавиатуру и шифрование данных. Уже найден партнер, который займется сборкой девайса. Все это стало возможным благодаря подписанию соглашения компанией OnwardMobility с...

HackTheBox. Прохождение Magic. Password spraying. Mysqldump и LPE через sysinfo

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье кидаем шелл в картинке, ищем учетные данные с помощью mysqldump и повышаем привилегии через sysinfo. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...

4 часа без смартфона. Дурацкий пост на серьёзную тему

Сколько раз за день вы берёте смартфон в руки? Кто вы — суровый стоик-разработчик со спартанской кнопочной моделью или нервная пиарщица, которая 24/7 онлайн? Я всегда думал, что я скорее аскет, который активно использует смартфон, но в любой момент может переключиться на кнопочную модель. Хотя в...

Аутенти(фи?)кация

Некоторые термины, заимствуемые из английского, входят в русский язык с нарушением всех языковых правил. Характерный пример из 90-х — слово флуд, непохожее ни на транскрипцию [flʌd], ни на транслитерацию flood. Более свежий пример — биткоин: окончание -оин характерно для химических веществ (героин,...

Maltego Часть 6. «Дорогой, где ты был? Бегал!» (с)

Здравствуйте, дорогие друзья. Сегодня целью моей статьи будет разбор функционала связки Maltego + Social Links на предмет поиска по геолокации. Как это работает и что мы сможем применять в OSINT? Давайте разбираться. Читать дальше →...

[Перевод] Уязвимость Use-After-Free

Привет, хабр! В преддверии старта продвинутого курса «Реверс-инжиниринг» мы подготовили для вас еще один интересный перевод. Начнем! Предварительные требования: Уязвимость Off-By-One Понимание работы malloc в glibc Конфигурация виртуальной машины: Fedora 20 (x86) Что такое Use-After-Free (UaF)? Баг...

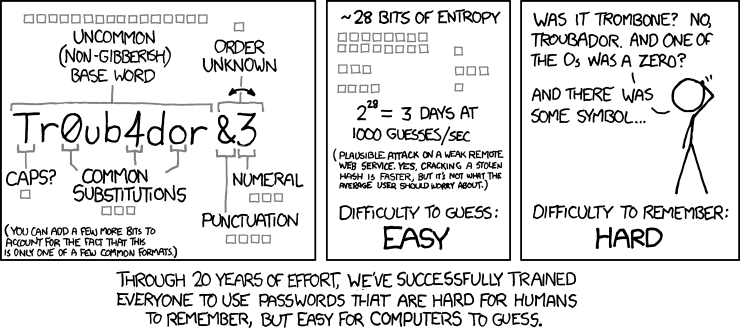

[Из песочницы] Новая версия ЧАВО для выбора паролей и правил создания систем аутентификации от NIST

Перевод наиболее интересных пунктов из FAQ для документа Digital Identity Guidelines от NIST (The National Institute of Standards and Technology) от 8 января 2020 года. Кому это может быть интересно? Всем пользователям компьютерных систем, кто хочет понимать причины по которым создаются те или иные...

Битва за роутеры: как ботнеты делят сферы влияния

Киберпреступники захватывают маршрутизаторы, а затем используют их для продажи сервисов анонимизации, проксирования, организации DDoS-атак. Причём за владение зомби-устройствами сражаются сразу несколько ботнетов. О том, как проходит эта война, рассказывает новое исследование Trend Micro, и в этом...

Цифровая камера с дискетой: обозреваем Sony Mavica MVC-FD73

Привет, Хабр! Мы вводим новую рубрику «Обзор раритета», которая будет выходить каждую пятницу. Здесь мы будем публиковать обзоры старых интересных устройств, которые не заслужили забвения. Более того, некоторые из них актуальны и по сей день. Сегодня расскажем о цифровой камере Sony Mavica...

Тайны файла подкачки pagefile.sys: полезные артефакты для компьютерного криминалиста

В одной крупной финансовой организации произошел неприятный инцидент: злоумышленники проникли в сеть и «пылесосили» всю критически важную информацию — копировали, а затем отправляли данные на свой удаленный ресурс. Криминалистов Group-IB призвали на помощь лишь спустя полгода после описываемых...