[Из песочницы] Планшет как основной компьютер

На этой неделе я решила поставить небольшой эксперимент и поработать за планшетом вместо ноута. В последнее время я часто слышу утверждения о том, что планшет может полностью заменить ноутбук, и что многим для работы вообще не нужно ничего кроме iPad: он высокопроизводительный, отлично держит...

HackTheBox. Прохождение Remote. NFS, RCE в CMS Umbraco и LPE через UsoSvc

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье копаемся в NSF ресурсе, разбираемся с RCE эксплоитом для CMS Umbraco и находим вектор LPE через UsoSvc с помощью PowerUp. Подключение к лаборатории осуществляется через VPN. Рекомендуется не...

Freeradius + Google Autheticator + LDAP + Fortigate

Как быть, если двухфакторной аутентификации и хочется, и колется, а денег на аппаратные токены нет и вообще предлагают держаться и хорошего настроения. Данное решение не является чем-то супероригинальным, скорее — микс из разных решений, найденных на просторах интернета. Читать дальше →...

Исправление кратных ошибок при кодировании сообщений

В информационных системах обмен сообщениями в сетях связи или вычислительных сопровождается возмущающими воздействиями среды или нарушителя, что приводит к появлению искажений сигналов и к ошибкам в символах при цифровой передаче. Борьбу с этим явлением ведут, используя корректирующие коды. Ранее я...

Особенности работы Postfix

Добрый день, сообщество. В этой статье хочу поговорить о Postfix – о том, каковы принципы его работы, и о возможностях диагностики проблем. В силу специфики работы приходится с ним сталкиваться — либо для решения своих задач, либо для понимания того, как работает чужая инфраструктура. В интернете о...

3D Secure, или что скрывают механизмы безопасности онлайн-платежей

Электронная коммерция — одна из самых больших и быстро растущих областей, в связи с чем она привлекает внимание как исследователей информационной безопасности, так и злоумышленников. Поэтому хотелось бы разобраться в некоторых аспектах механизмов безопасности, применяемых при проведении...

Как кибербезопасность трансформирует рынок ИТ (часть 3)

Несмотря на ежегодный рост бюджетов и разнообразия средств по информационной безопасности, каждый год мы получаем только кратное увеличение статистики по числу инцидентов, рост объёма утечек и фишинговых писем и пр. Почему так происходит? Возможно, нарастающая сложность и размер информационных...

Процедура обновления Check Point с R80.20/R80.30 до R80.40

Более двух лет назад мы писали о том, что перед каждым администратором Check Point рано или поздно встает вопрос обновления на новую версию. В данной статье было описано обновление с версии R77.30 до R80.10. К слову, в январе 2020-го стала сертифицированной версией ФСТЭК. а 2 года в Check Point...

Минуту внимания, мы засекали

Всем привет! У этого поста только одна цель – пригласить вас на Road Show SearchInform – ежегодную серию ИБ-конференций, которые проходят с сентября по ноябрь в РФ и СНГ. В этом году это 23 города, участие бесплатное. Если знаете такую и готовы регистрироваться, не теряя времени, – вот ссылка. Если...

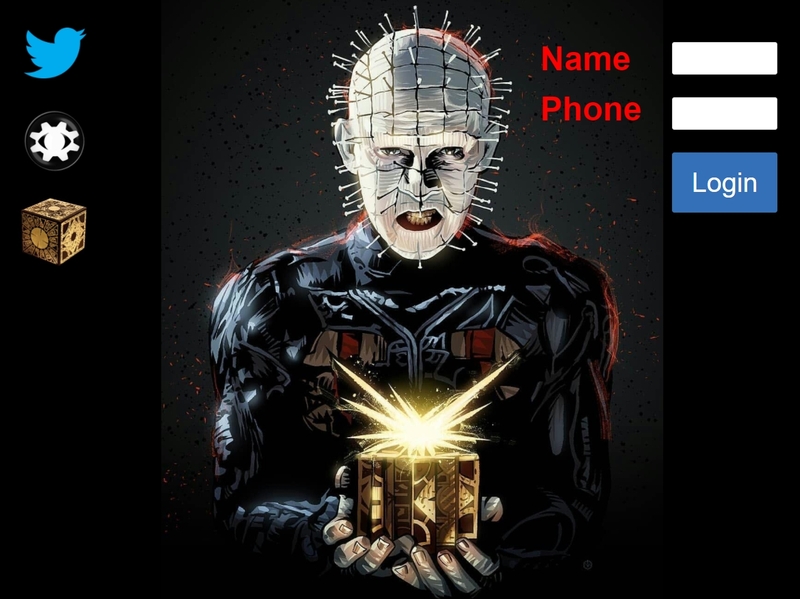

Новое применение Captive Portal для проведения MiTM атак

Тема проведения Man in the Middle атаки в контексте Captive Portal стара как мир. Как правило ведется речь о поднятии фейковой беспроводной точки доступа с собственным Captive порталом. Сегодня я покажу совершенно другой вектор атаки, выходящий за грани WiFi и применимый в том числе и в проводных...

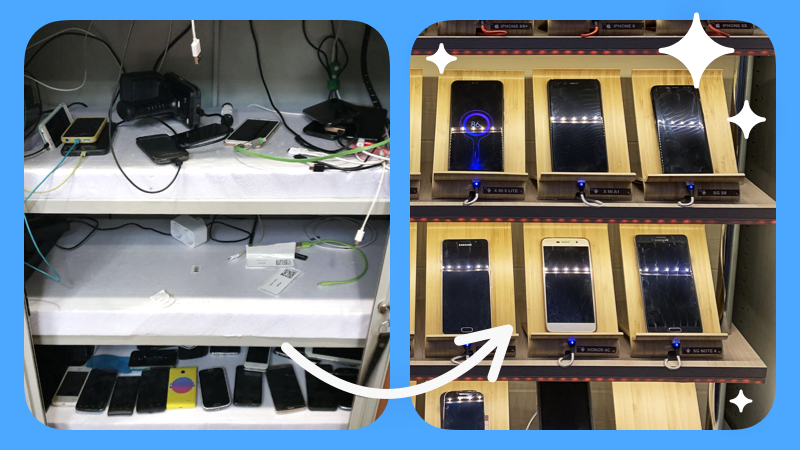

[Из песочницы] Устрой дестрой, порядок НЕ отстой: как я приводил в чувство шкаф для хранения девайсов

Привет! В этой статье я расскажу, как в «Лайв Тайпинге» один смышленый QA с творческим мышлением и умелыми руками помог своей команде и оптимизировал процесс работы с девайсами. Читать дальше →...

[Перевод] Аутичный хакер: история Гэри Маккиннона

Всего несколько месяцев прошло после разрушительной террористической атаки на башни Всемирного торгового центра. Спецслужбы в режиме максимальной боевой готовности. И тут среди бела дня на компьютеры армии США приходит странное сообщение: «Ваша система безопасности — полный шлак. Меня зовут Соло. И...

Цифровая экосистема дома: как умные технологии управляют элитной недвижимостью

Представьте, что вы живёте в жилом комплексе, где всё автоматизировано и подстраивается под ваши запросы. Из одного приложения можно заказать ужин, настроить сигнализацию, вызвать клининг или сделать так, чтобы ваши друзья, приходя в гости, могли открывать двери, загадочно посмотрев в камеру. А...

Обзор умных часов Moto 360 3rd Gen

Выход первых умных часов Moto 360 в 2014 году изменил рынок этой категории: впервые умные часы стали именно часами, а не большой ношей на руке. Круглый дисплей, стальной корпус, классический традиционный дизайн-все это стало началом развития категории «традиционных» умных часов. И вот спустя 5 лет...

Картирование цифровых прав, часть III. Право на анонимность

TL;DR: Эксперты делятся видением проблем в России, связанными с цифровым правом на анонимность. 12 и 13 сентября Теплица социальных технологий и РосКомСвобода проводят хакатон по цифровому гражданству и цифровым правам demhack.ru. В преддверии мероприятия организаторы публикуют вторую статью,...

CTF. Пароли в Firefox. Пароль Android. Атака Bit-Flipping. Решение задач с r0от-мi Crypto. Часть 3

В данной статье ломаем шифры перестановки и Виженера, расшифруем сохраненный в браузере Mozilla Firefox пароль, расправляемся с блокировкой Android и разбираемся с атакой Bit-Flipping. Предыдущие части: Часть 1 — Кодировки, шифр сдвига, брут хешей и создание картинки с помощью PIL python. Часть 2 —...

The world is sick: mass surveillance

How much does your privacy cost? Your medical information, your home address? How much is your browsing and search history? You might have never thought about that. Читать дальше →...

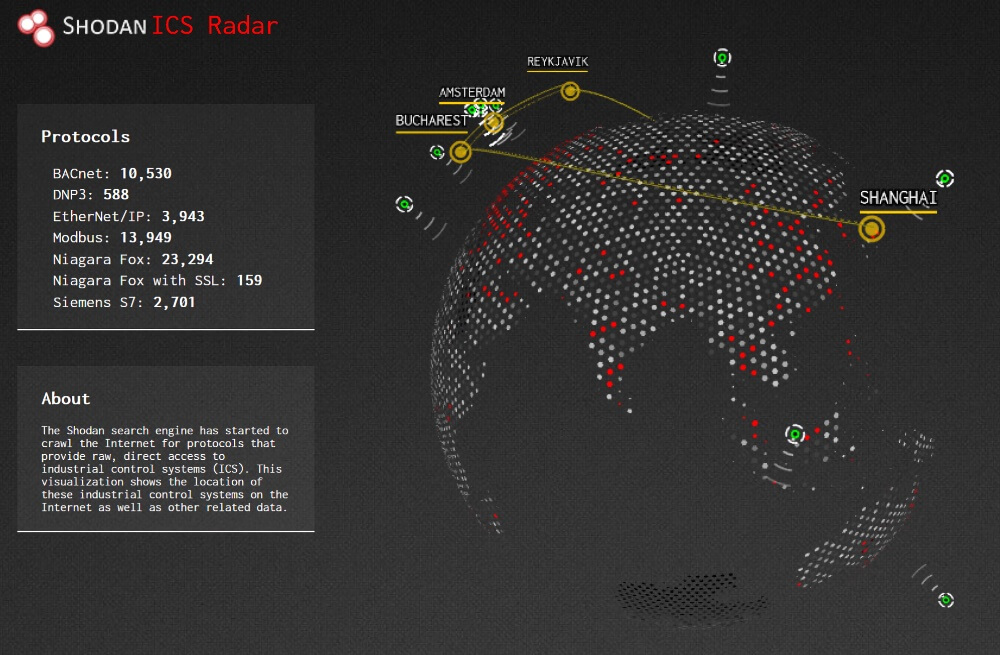

Shodan — темный близнец Google

Источник S in IoT stands for SecurityПро Shodan уже не раз писали, в том числе и здесь. Я хочу предложить еще раз пробежаться по возможностям этого замечательного инструмента и принципам его работы. Сразу хочу оговориться, ситуация с этим поисковиком вполне классическая для исследователей" в...