Web-pentest skill в Hermes Agent: как агент проводит пентест веб-приложений

Разбираем web-pentest skill в Hermes Agent – встроенный навык, который превращает AI-агента в пентестера с методологией «No Exploit, No Report». Прошли весь kill chain на трёх реальных веб-приложениях, потратили 23,5 млн токенов и собрали выводы о том, где у такого подхода реальная ценность, а где...

HackTheBox. Прохождение Mini Pro Lab Puppet

Вам поручено провести проверку на проникновение в компанию Puppet Inc. Компания не разрешает передачу данных за пределы внутренней сети, поэтому внутри компании был создан сервер управления и контроля (C2), и сотрудник запустил вредоносную программу для имитации успешной атаки с использованием...

HackTheBox. Прохождение Falafel. Уровень — Сложный

Прохождение сложной Linux машины на платформе HackTheBox под названием Falafel. Предварительно нужно подключиться к площадке HackTheBox по VPN. Желательно использовать отдельную виртуальную машину. Учимся работать с готовыми эксплоитами и metasploit-ом. Разбираем SQLi (Boolean-based Blind), PHP...

HackTheBox. Прохождение HackTheBox — Chatterbox. Уровень — Средний

Прохождение средней Windows машины на платформе HackTheBox под названием Chatterbox. Предварительно нужно подключиться к площадке HackTheBox по VPN. Желательно использовать отдельную виртуальную машину. Учимся работать с готовыми эксплоитами и metasploit-ом. Читать далее...

HackTheBox. Прохождение CrimeStoppers. Уровень — Сложный

Прохождение сложной Linux машины на платформе HackTheBox под названием CrimeStoppers. Предварительно нужно подключиться к площадке HackTheBox по VPN. Желательно использоваться отдельную виртуальную машину. Реверсим приложение c помощью IDA PRO, потрошим Thunderbird, находим RCE на портале. Читать...

HackTheBox. Прохождение FluxCapacitor. Уровень — Средний

Прохождение средней Linux машины на платформе HackTheBox под названием FluxCapacitor. Предварительно нужно подключиться к площадке HackTheBox по VPN. Желательно использоваться отдельную виртуальную машину. Будет рассмотрен WAF и попытки его обойти. Читать далее...

HackTheBox. Прохождение Bashed. Для новичков. Ультра-легкий

Прохождение одной из самой легкой машины на платформе HackTheBox под названием Bashed. Предварительно нужно подключиться к площадке HackTheBox по VPN. Желательно использоваться отдельную виртуальную машину. Читать далее...

HTB Season Gacha | MonitorsFour — Полный путь от IDOR до Docker Desktop escape (WSL2) и root

Продолжая серию разборов в рамках сезонного ивента Season of the Gacha на HackTheBox, хочу поделиться прохождением MonitorsFour. Машина оказалась не самой сложной, но с неочевидным подвохом: Windows-хост с Docker Desktop, что добавило головной боли на этапе повышения привилегий. Признаюсь, меня...

HTB Season Gacha | Gavel — Полный путь от SQLi до root

Перед началом разбора хочу отметить, что это один из моих первых writeup'ов в рамках сезонного ивента Season of the Gacha на HackTheBox. Машина Gavel оказалась весьма интересной и познавательной, но также она заставляет немного приложить усилий, терпения и логики. Не скажу, что у меня не было...

[Перевод] Обход проверки электронной почты

Проверка электронной почты — это важная мера безопасности, позволяющая подтвердить личность пользователя и предотвратить несанкционированный доступ. Однако, обнаруженная мной уязвимость в процессе проверки электронной почты на сайте app.target.com, позволяет злоумышленникам обойти эту меру...

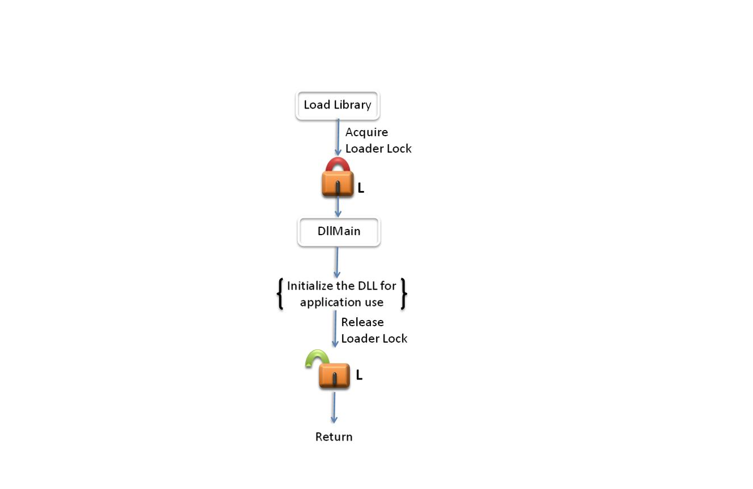

[Перевод] Perfect DLL Hijacking. Разбор техники

Привет, Хабр, на связи лаборатория кибербезопасности компании AP Security! В статье речь пойдет о такой технике, как DLL Hijacking, а именно как это работает от А до Я. DLL Hijacking - это техника, позволяющая внедрять сторонний код в легитимный процесс (EXE), обманывая его загрузкой неправильной...

Bug Bounty CloudTips. Account takeover или IDOR. История одной уязвимости

Приложение CloudTips — это сервис для приема безналичных чаевых, а также донатов, который позволяет создавать платежные страницы для перевода этих самых чаевых. В статье будет описано тестирование поддомена lk.cloudtips.ru, на котором пользователь может зарегистрировать аккаунт и управлять своими...

[Перевод] SQL-инъекции для самых маленьких. Часть 3

И это заключительная часть цикла статей про SQL-инъекции. В ней мы с вами узнаем, как можно собирать информацию о БД путем применения инъекций и затронем тему слепых SQL-инъекций. Читать далее...

SQL инъекции для самых маленьких Часть 2. UNION запросы

Это вторая по счету статься из цикла про SQL инъекции. В данном статье мы с вами рассмотрим особенности SQL инъекций при использовании команды UNION. Читать далее...

Writeup HTB machine «Inject» [easy]

Подробный разбор решения HTB машины "Inject" Читать далее...

SQL-инъекции для самых маленьких

Мы переходим к технической части статей про тестирование на проникновение. И начнем как всегда с внешнего пути – с эксплуатации веб уязвимостей. И начнем мы с SQL – инъекций. SQL-инъекция (SQLi) - это уязвимость веб-безопасности, которая позволяет злоумышленнику вмешиваться в запросы, которые...

[Перевод] TryHackMe — Red Teaming — Chapter 1: Red Team Fundamentals — Subchapter 2: Red Team Engagements

Ключом к успешному Red Team мероприятию является хорошо скоординированное планирование и коммуникация между всеми участвующими сторонами. В этом номере речь пойдет о различных компонентах участия Red Team, а также о планировании и документировании кампании для участия Red Team. Читать далее...

[Перевод] TryHackMe — Red Teaming — Chapter 1: Red Team Fundamentals — Subchapter 1: Red Team Fundamentals

Кибербезопасность - это постоянная гонка между красными и черными хакерами. По мере развития угроз в кибермире растет и потребность в более специализированных услугах, которые позволяют компаниям наилучшим образом подготовиться к реальным атакам. Читать далее...

Назад