Как подружить ГОСТ Р 57580 и контейнерную виртуализацию. Ответ Центробанка (и наши соображения на этот счет)

Не так давно мы проводили очередную оценку соответствия требованиям ГОСТ Р 57580 (далее — просто ГОСТ). Клиент — компания, которая разрабатывает систему электронных платежей. Система серьезная: более 3 млн. клиентов, более 200 тыс. транзакций ежедневно. К информационной безопасности там относятся...

Новый релиз Acronis True Image 2021 — комплексная киберзащита и новые возможности

Привет, Хабр! У нас настало время очередного релиза Acronis True Image, нашего флагманского продукта для персональных пользователей. Версия 2021 года вышла действительно особенной, потому что она сочетает в себе и обширные возможности по защите данных, и новые средства для обеспечения безопасности...

TrendForce: цены на SSD и оперативную память будут падать вплоть до 2021 года

Эксперты DRAMeXchange предсказывают значительное падение цен на оперативную память и твердотельные накопители в ближайшее время. Причина — сокращение спроса на чипы для NAND и DRAM. Соответственно, цена такой продукции тоже станет снижаться, возможно — до конца 2021 года. В DRAMeXchange...

Отношения. Часть II

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические объекты и процессы их функционирования. Эта публикация является продолжением предшествующей, прочтение которой желательно,...

Реализация ролевой модели доступа с использованием Row Level Security в PostgreSQL

Развитие темы Этюд по реализации Row Level Secutity в PostgreSQL и для развернутого ответа на комментарий. Использованная стратегия подразумевает использование концепции «Бизнес-логика в БД», что было чуть подробнее описано здесь — Этюд по реализация бизнес-логики на уровне хранимых функций...

ARM для серверов: подробности о процессоре Marvell ThunderX3 с 60 ядрами в SCM, 96 ядрами в MCM и SMT4

Компания Marvell на мероприятии Hot Chips 32 раскрыла подробности о третьем поколении ARM-процессоров Thunder-X, о котором мы рассказывали ранее. ARM-процессоры за последние несколько лет стали чрезвычайно востребованными в мобильной сфере, но сейчас наблюдается и другой тренд — проникновение чипов...

Реверс-инжиниринг программ, поиск веб-уязвимостей и две недели в Сочи: чего ждать студентам от «Кибервызова»

В 70-х годах для взлома телефонных сетей использовался обыкновенный свисток, в 90-х Адриан Ламо взламывал банки через интернет, используя только возможности браузера. Мир кибербезопасности не стоит на месте, постоянно усложняется и остаётся одной из самых интересных и захватывающих сфер в IT....

Непрерывное тестирование безопасности и автоматическая оценка кибер-рисков с помощью платформы Cymulate

Непрерывное тестирование безопасности — это практика проверки, измерения и оптимизации эффективности мер безопасности на постоянной основе, с использованием инструментов автоматического тестирования для непрерывного выявления возникающих слабых мест и их оперативного исправления. Цель непрерывного...

Системы противодействия банковскому мошенничеству – что необходимо знать о решениях

Благодаря стремительному прогрессу в банковском секторе в направлении диджитализации и увеличения спектра банковских услуг, постоянно растет комфорт и расширяются возможности клиента. Но одновременно увеличиваются и риски, а соответственно и повышается уровень требований к обеспечению безопасности...

Как npm обеспечивает безопасность

Всем привет! В предыдущих постах мы подробно поговорили про выбор зависимостей и использование lock-файлов в npm, однако я только вскользь касался вопросов безопасности. Пришло время исправить этот недочет: этот и следующий посты будут полностью посвящены безопасности в npm! И для начала мы...

RDP: слабые места протокола и эксперимент с развертыванием ханипота

RDP — один из самых популярных протоколов для удаленного подключения к машинам Windows. Но при неправильной конфигурации он может стать ахиллесовой пятой любой инфраструктуры. Читать дальше →...

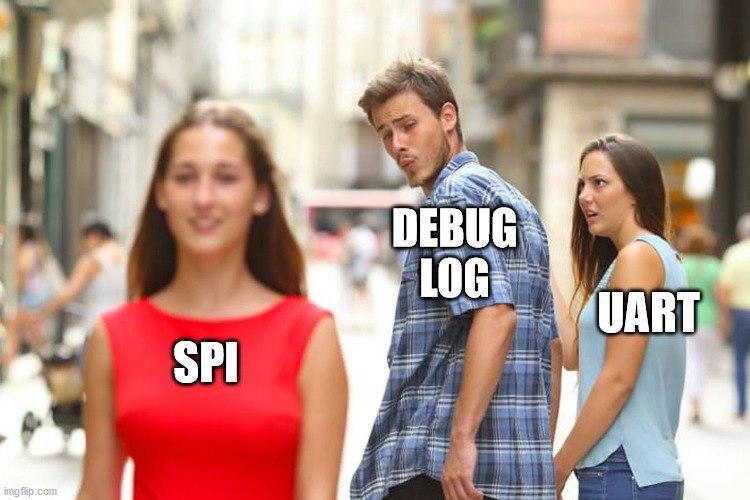

Реверс embedded: трассировка кода через SPI-flash

Зачем?! Наверное, это первая эмоция большинства людей, прочитавших название статьи. Однако, давайте представим следующую ситуацию: в процессе исследования устройства вы доходите до точки, когда можете исполнить внутри устройства свой код, и хотите вывести через UART заветное "Hello, Habr!",...

[Перевод] Виртуальный браузер vs удаленный изолированный браузер: лучшее решение для безопасного просмотра

Большинство организаций имеют базовое решение для предотвращения просмотра проблемных сайтов, таких как азартные игры или порнографии, своими сотрудниками. Однако, согласно отчету Google «The Ghost in the Browser», каждый день выявляется 10 000–30 000 новых вредоносных веб-сайтов. Достаточно одного...

GSM/Wi-Fi сигнализация Navigard NV 8321W

Калининградская компания Navigard разрабатывает и производит более десятка моделей охранно-пожарной сигнализации. Несколько моделей предназначены для бытового использования (самоохраны), впрочем все они могут быть подключены и на пультовую охрану. Я изучил сигнализацию Navigard NV 8321W, сочетающую...

Один подход к обнаружению веб-ботов, или Как мы использовали машинное обучение для классификации ботов

Объем трафика в интернете растет (особенно в последние месяцы, когда мы все оказались на удаленке и многие перевели свои активности в онлайн). Увеличивается и число автоматических средств взаимодействия с контентом на веб-сайтах и, как следствие, все большую актуальность получает фильтрация...

[Из песочницы] Спецификация системы управления инфорационной безопасностью и документационного обеспечения управления организации

Аннотация В статье приводится описание спецификации и применения системы управления информационной безопасности на базе документационного обеспечения. Далее рассматривается: Разработка и проектирование документационного обеспечения управления в системе информационной безопасности организации, в том...

Почта Mail.ru начинает в тестовом режиме применять политики MTA-STS

Если кратко, то MTA-STS — это способ дополнительно защитить письма от перехвата (т.е. атак злоумышленник-в-середине aka MitM) при передаче между почтовыми серверами. Он частично решает унаследованные архитектурные проблемы протоколов электронной почты и описан в относительно свежем стандарте RFC...

[Из песочницы] Развитие цифровой аудиозаписи или как музыка перешла с кассет и дисков в интернет

Музыку приятно и легко слушать, она может успокаивать или веселить. Сейчас она доступна всем и послушать ее очень легко. Но так было не всегда. Об этом и поговорим. Читать дальше →...