[Перевод] Руткиты на основе BIOS. Часть 3

Публикуем заключительную часть перевода, который был подготовлен в преддверии старта базового и продвинутого курсов «Реверс-инжиниринг». Читать первую часть Читать вторую часть Распаковка и патчинг BIOS Теперь, когда мы знаем как мы хотим внедрить руткит в BIOS, следующим шагом будет собственно...

[Перевод] Zoom так и не понял GDPR

Cookies — куки Практически каждый веб сайт знает, когда вы посещали его в последний раз. Веб-сайты держат вас авторизованными и напоминают вам про корзину с товарами и большинство пользователей воспринимает такое поведение как данность. Магия кастомизации и персонализации возможна благодаря...

[Перевод] 43 статистических факта про ИБ во время COVID-19

В январе 2020 года вспышка коронавируса начала привлекать внимание СМИ во всем мире. 11 марта 2020 года Всемирная организация здравоохранения объявила COVID-19 всемирной пандемией. С этого дня жизнь во всем мире изменилась. Оживленные улицы опустели, больничные койки стали переполнены, а бизнесмены...

5. NGFW для малого бизнеса. Облачное управление SMP

Приветствую читателей, в нашем цикле статей, который посвящен SMB Check Point, а именно модельному ряду 1500 серии. В первой части упоминалось о возможности управления вашими NGFW серии SMB с помощью облачного сервиса Security Management Portal (SMP). Наконец, пришло время рассказать о нем более...

История взлома одного интернет провайдера

Привет хабр! Сегодня речь пойдет о том, как были найдены уязвимости провайдере, скажем так: example.ua Ну чтож… Начнем! Первый этап: Анализ Для начала необходимо собрать как можно больше информации о нашей жертве. Ведь, как известно, все дыры не закроешь. Начнём с поиска возможных поддоменов и...

[Перевод] Kindle собирает подозрительно много информации

Я люблю читать и у меня есть несколько моделей Kindle, от самого первого до Paperwhite, они мне все нравятся. Однако, ввиду своей профессии, я привык следить за потенциальными угрозами. Технически, Амазон владеет контентом который вы просматриваете. Они даже могут отобрать его в любой момент. Было...

Nimbus Data представила SSD-накопитель с QLC-памятью объемом 64 ТБ

Компания Nimbus Data представила твердотельный накопитель ExaDrive NL емкостью 64 ТБ. SSD большой емкости предназначены для корпоративных клиентов компании, которым необходимо хранить большие объемы данных, но не требуются сверхвысокие скорости доступа. Разработчики Nimbus Data использовали...

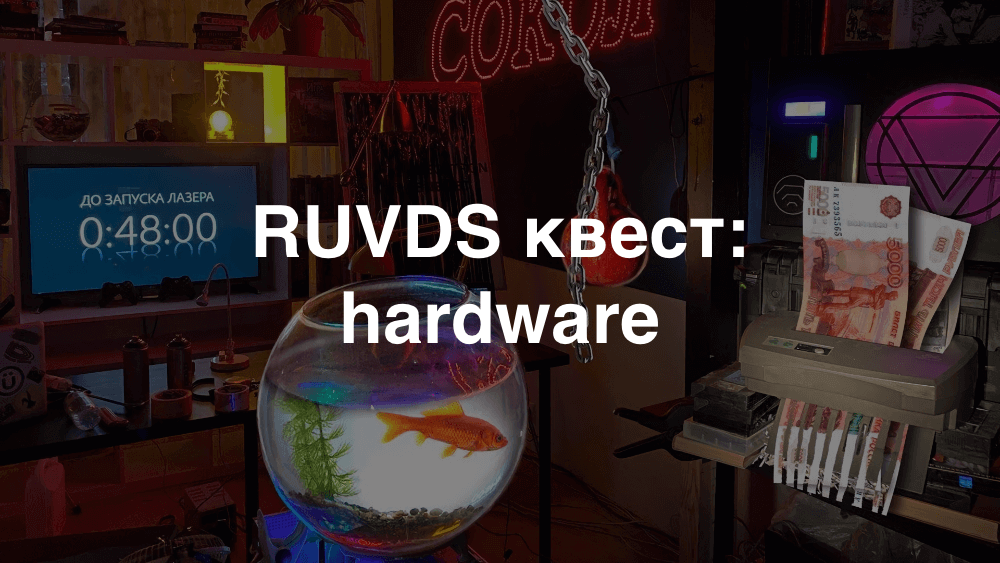

Железо проекта: как мы строили комнату с хакерским квестом

Пару недель назад мы провели онлайн-квест для хакеров: построили комнату, которую заполнили умными устройствами и запустили из нее YouTube-трансляцию. Игроки могли управлять IoT-девайсами с сайта игры; целью было найти запрятанное в комнате оружие (мощную лазерную указку), хакнуть его и устроить в...

[recovery mode] Спецификация ИБ в структуре ДОУ организации

Аннотация В статье рассматривается формирование политик по обработке и структурированию документационного обеспечения управления. Формирование политик выполняется на основании частной спецификации информационной безопасности организации. Процесс рассматривается с позиции системы управления...

Российские госсайты: посторонним вход разрешен

В 2015 году мы задались вопросом: как на сайтах органов власти обстоят дела с загрузкой ресурсов из сторонних источников? А то XSS, утечка данных о посетителях и это все… Оказалось, очень даже обстоят: на 92% госсайтов об этом всем даже не задумывались и грузили все подряд – счетчики, шрифты,...

[Перевод] Death Note, анонимность и энтропия

В начале “Death Note” местный гениальный детектив по сути занят деанонимизацией: он знает только то, что убийца существует где-то на планете. Никаких улик тот не оставляет, но довольно быстро оказывается пойман. Вообще-то хабр не площадка для обсуждения аниме, но такая же охота на того-не-знаю-кого...

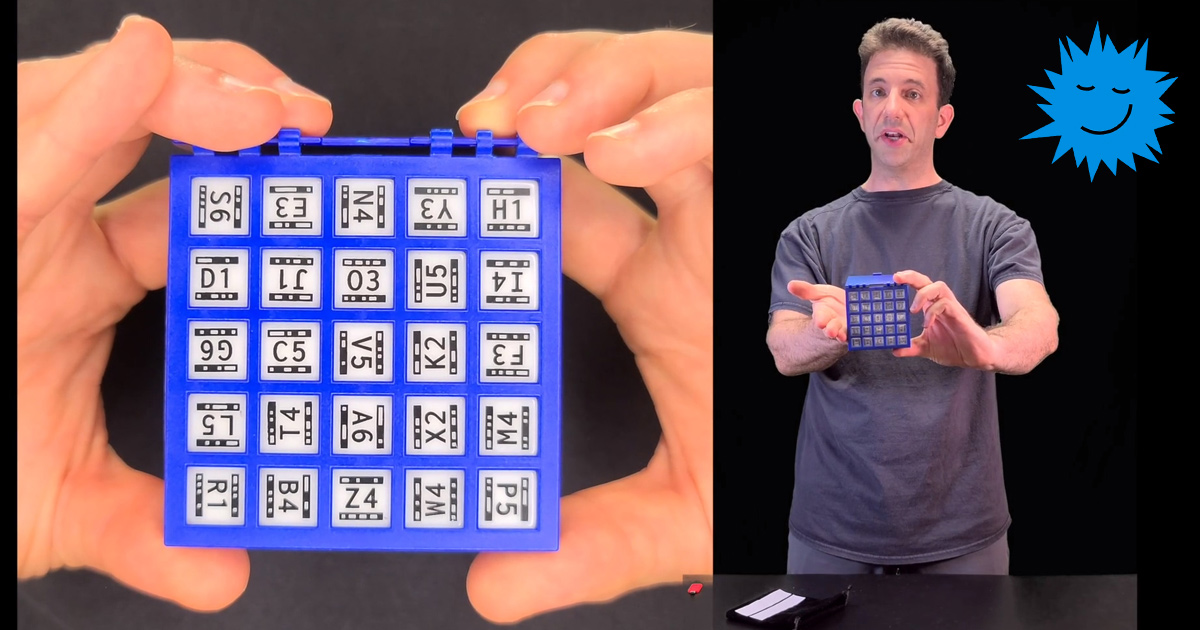

Оригинальный способ генерации мастер-пароля: используй специальный набор костей

Каждый раз, когда речь заходит о криптостойком мастер-пароле, на ум приходит стандартные генераторы, встроенные в тот же 1password, KeePass или любой другой менеджер паролей по вкусу. Сначала ты его генерируешь, потом учишь как «Отче Наш», а потом уже на самом деле молишься о том, чтобы не забыть...

[Перевод] Как защитить Python-приложения от внедрения вредоносных скриптов

Python-приложения используют множество скриптов. Этим и пользуются злоумышленники, чтобы подложить нам «свинью» — туда, где мы меньше всего ожидаем её увидеть. Одним из достоинств Python считается простота использования: чтобы запустить скрипт, нужно просто сохранить его в .py-файле и выполнить...

Уязвимости в коде. Как отличить опасную брешь от незначительной ошибки?

Как обычно выглядит проверка кода приложений на уязвимости? Специалист по безопасности инициирует процедуру, код сканируется, в приложении обнаруживаются тысячи уязвимостей. Все — и безопасник, и разработчики — в шоке. Естественная реакция разработчика: «Да наверняка половина — это ложные...

DJI представила четвертый в серии стабилизатор для смартфонов Osmo Mobile 4

DJI не перестает удивлять пользователей своими разработками. В этот раз компания представила новый портативный электронный стабилизатор для работы со смартфонами — Osmo Mobile 4. Легче своего предшественника, новинка обладает расширенными качествами съемки и постобработки. Об этом и не только в...

Представлена «вечная» батарейка на радиоактивных элементах

Американский стартап Nano Diamond Battery представил прототип бета-гальванической батареи, которая способна проработать тысячи лет. Это не теория, сейчас разработку переводят на коммерческую основу. Несколько недель назад разработчик завершил тестирование, убедившись в работоспособности системы....

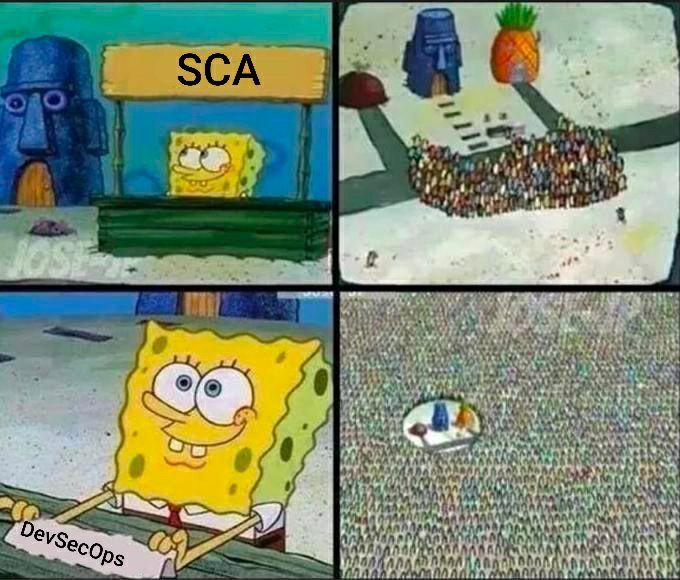

[Из песочницы] DevSecOps: принципы работы и сравнение SCA. Часть первая

Значимость анализа сторонних компонентов ПО (англ. Software Composition Analysis — SCA) в процессе разработки растет по мере выхода ежегодных отчетов об уязвимостях open source библиотек, которые публикуются компаниями Synopsys, Sonatype, Snyk, White Source. Согласно отчету The State of Open Source...

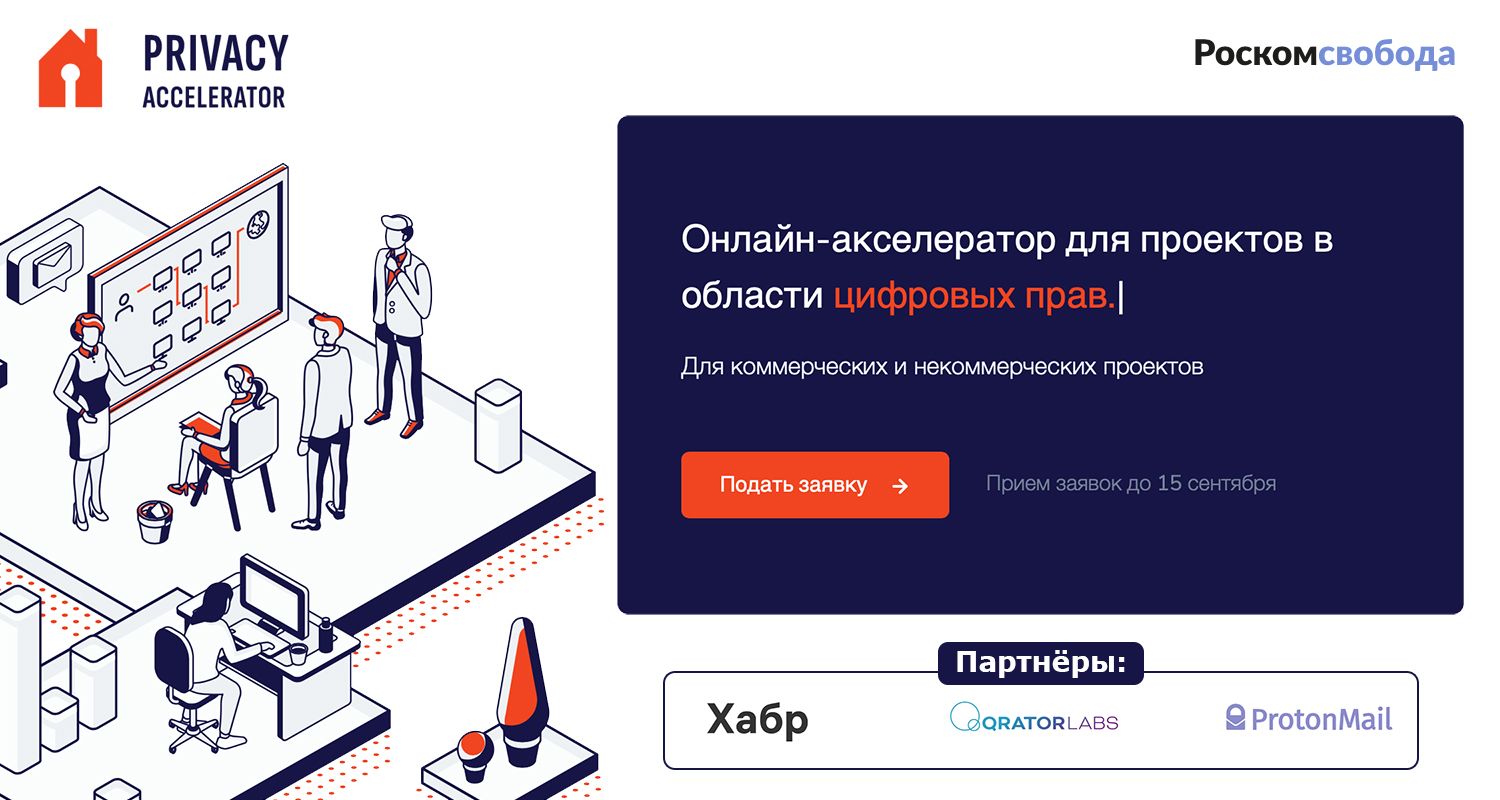

Privacy Accelerator: приглашаем на прокачку проекты в сфере прайваси и доступа к информации

К нам часто приходят тематические проекты, которые просят помощи. В основном — с рекламой. Почему-то команды проектов считают, что если мы разместим на РосКомСвободе упоминание или пост-обзор их продукта, то сразу пойдет поток пользователей, и их бизнес- или гражданский проект заработает. Мы тем...