[Перевод] Хакаем WhatsApp, часть 2 – разбор Whatsapp VOIP протокола

В это статье я хочу рассказать как я вскрыл несколько частей WhatsApp VoIP протокола с помощью джейлбрейкнутого iOS устройства и набора разных программ для анализа. В последнее время Whatsapp привлекает к себе большое внимание из за найденных уязвимостей и возможностей для хакеров. С этой точки...

Решаем, нужен ли вам личный почтовый сервер

Большинство из нас бесит то, что владелец сервера читает нашу почту. Конечно, делают это алгоритмы, а не живые люди, но от этого не легче: мутная контекстная реклама, собранная из обрывков фраз, недостаточная безопасность, да и просто осознание того, что твою переписку может просматривать условный...

Умные лампы Gauss

Gauss выпустили серию умных светодиодных ламп и светильников, управляемых по Wi-Fi. Главные отличия от smart-ламп других брендов — широкий ассортимент и очень удобное приложение WiZ. Я протестировал шесть моделей новых ламп. Читать дальше →...

DDoS на удаленке: RDP-атаки

Несмотря на то, что решения для удаленного доступа уже много лет успешно работают на рынке и имеют многомиллионную аудиторию, они всегда вызывали у пользователей некоторые опасения в плане безопасности. Некоторые люди и компании принципиально отказывались ими пользоваться. Что ж, в чем-то их страхи...

Самописная криптуха. Vulnerable by design

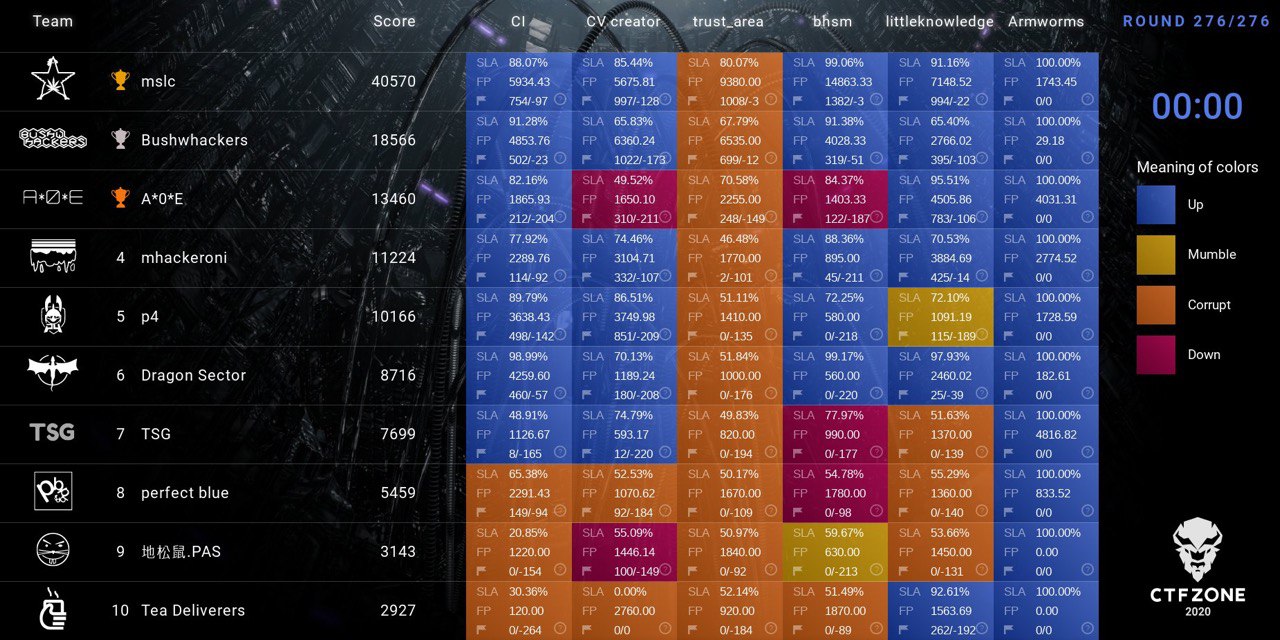

Автор: Иннокентий Сенновский (rumata888) Как заинтересовать студента скучным предметом? Придать учебе форму игры. Довольно давно кто-то придумал такую игру в области безопасности — Capture the Flag, или CTF. Так ленивым студентам было интереснее изучать, как реверсить программы, куда лучше вставить...

[Перевод] Ретро Game Boy, который работает на солнечной энергии и от нажатий кнопок

Самодостаточную приставку разработали, чтобы протестировать пределы безбатарейной вычислительной техники. Энергетические технологии значительно продвинулись со времен первых портативных игровых приставок, появившихся в 70-х и 80-х. Чтобы продемонстрировать эти достижения и показать, куда они могут...

[Из песочницы] Town Crier vs DECO: какой оракул использовать в блокчейне?

На сегодня только ленивый не написал про технологию блокчейн, криптовалюты и насколько это круто. Но в этой статье не будет восхваления данной технологии, речь пойдет как раз о ее недостатках и способах их устранения. Во время работы над одним из проектов в компании Альтирикс системс, появилась...

Реагирование на киберинциденты: 5 правил разработки плейбуков

Вопрос разработки и приготовления плейбуков по реагированию на инциденты сейчас очень активно обсуждается и порождает разное количество подходов, поиск баланса в которых крайне важен. Должен ли плейбук быть очень простым («выдернуть шнур, выдавить стекло») или должен давать возможность оператору...

Американский суд признал массовую слежку за гражданами незаконной — с опозданием на 7 лет

Спустя семь лет после того, как бывший сотрудник Агентства национальной безопасности США Эдвард Сноуден сообщил о массовой слежке за телефонными записями американцев, Апелляционный суд девятого округа США признал эту программу незаконной, а также признал факты публичной лжи со стороны руководителей...

Уязвимости и вредоносный код в системах промышленной автоматизации

Разработанные 15-20 лет назад средства промышленной автоматизации практически не содержали функций обеспечения безопасности. За прошедшие десятилетия на предприятиях накопился целый парк оборудования с неустранимыми архитектурными недостатками, доступными для эксплуатации киберпреступниками. В этом...

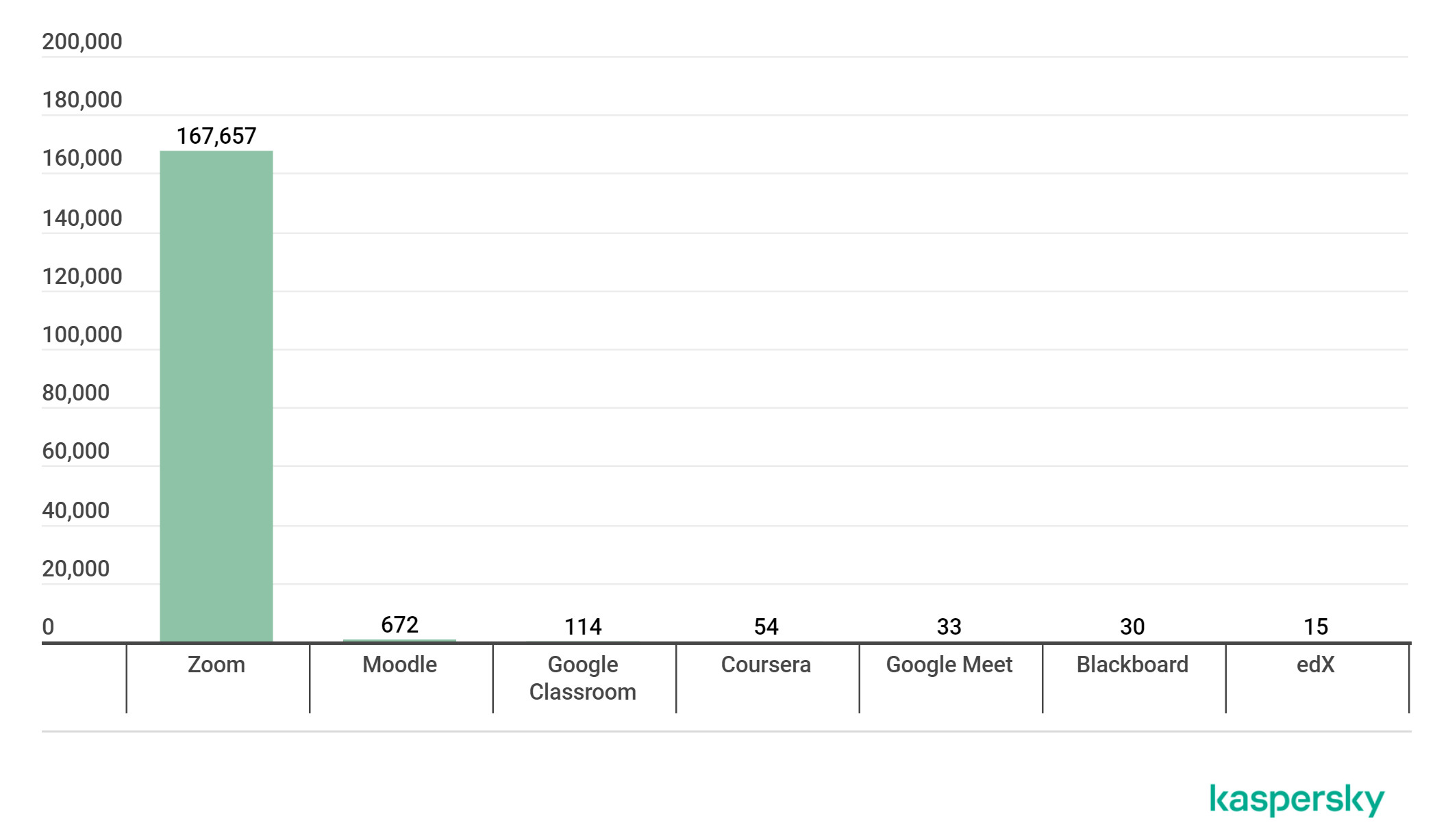

Security Week 37: атаки на системы дистанционного обучения

В пятницу 4 сентября специалисты «Лаборатории Касперского» опубликовали отчет (расширенная версия в PDF) об атаках на системы дистанционного обучения. Тема более чем актуальная: во II квартале миллионы школьников и студентов вынужденно перешли на онлайн-занятия. Соответственно выросло и количество...

Потроха IPsec, меримся с TLS 1.3, ГОСТ и Go

Приветствую! Очень хочется рассказать про устройство современного стэка IPsec протоколов ESPv3 и IKEv2. IPsec, как мне кажется, незаслуженно обходится многими стороной и детального разбора его работы, его протоколов и возможностей я не видел на русском языке. Кроме того, сделаю странное — сравню...

Охота за уязвимостью. Выполняем произвольный код на виртуальных машинах NVIDIA GeForce NOW

Введение На фоне пандемии коронавируса возросла популярность облачных сервисов, позволяющих играть в видеоигры. Эти сервисы предоставляют вычислительные мощности, необходимые для запуска игр, и в режиме реального времени транслируют геймплей на устройства пользователей. Самое очевидное преимущество...

Google продвигает новый стандарт WebBundles — потенциально опасную для веба технологию «упаковки» веб-сайтов

В общем потоке новостей остался незамеченным совместный призыв продукт-менеджера Chrome Кенджи Бахе и веб-консультанта Google Юсуке Уцуномии об использовании нового стандарта Web Bundles, разработанного Google. На chromium.googlesource появился соответствующий мануал по использованию WebBundles и,...

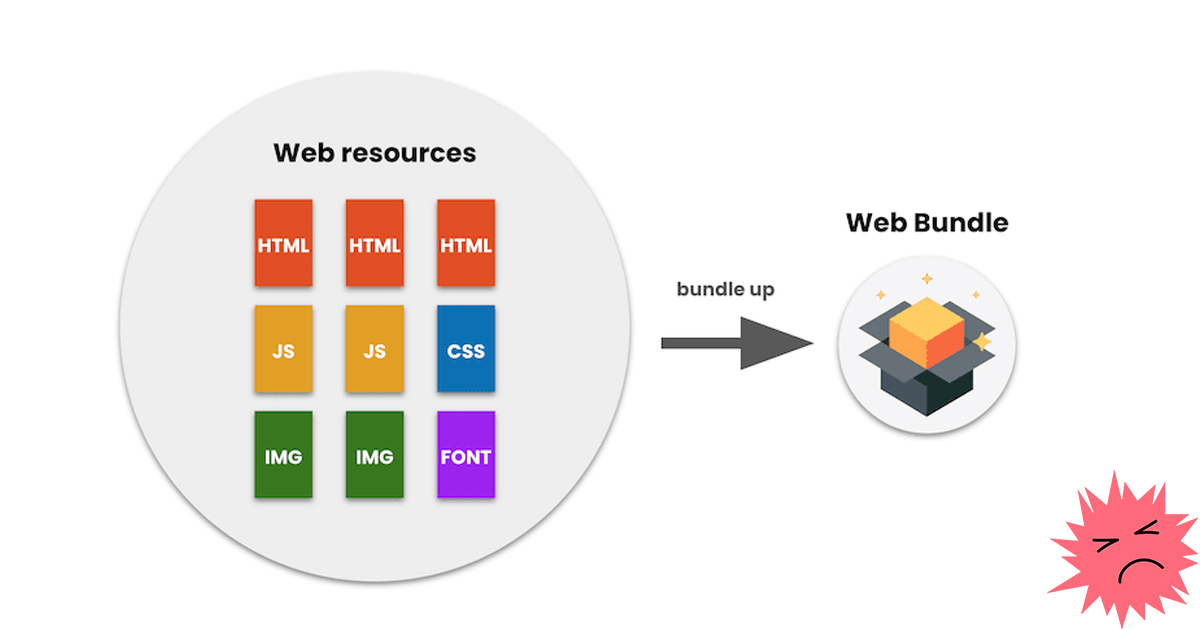

[Перевод] Как Web Bundles навредят блокировщикам контента, инструментам для безопасности и открытому вебу

Google предлагает новый стандарт для веба – Web Bundles. Этот стандарт позволяет «упаковывать» [bundle] все ресурсы веб-сайта в один файл, что не даст браузерам возможности оперировать ссылками на его дочерние ресурсы. Эта система угрожает превратить веб из коллекции ресурсов с гиперссылками...

Интернет-магазин как черная дыра в бюджете

Тема затрат на интернет-бизнес актуальна как никогда. Особенно в период когда все переходят на удалёнку. Давайте вместе посчитаем, во сколько же нам обойдется владение и содержание одного года работы полноценного интерне-магазина. Споров на эту тему много. Я хочу привести пример, когда все учтено и...

[Из песочницы] Trusted Execution Environment на примере Intel SGX. Основные принципы простыми словами. «Hello World!»

Данная статья направлена, прежде всего, на начинающего специалиста, который только приступил к исследованию методов и способов обеспечения информационной безопасности исполняемого программного кода. С такой задачей рано или поздно сталкиваются все разработчики ПО и системные инженеры, что и...

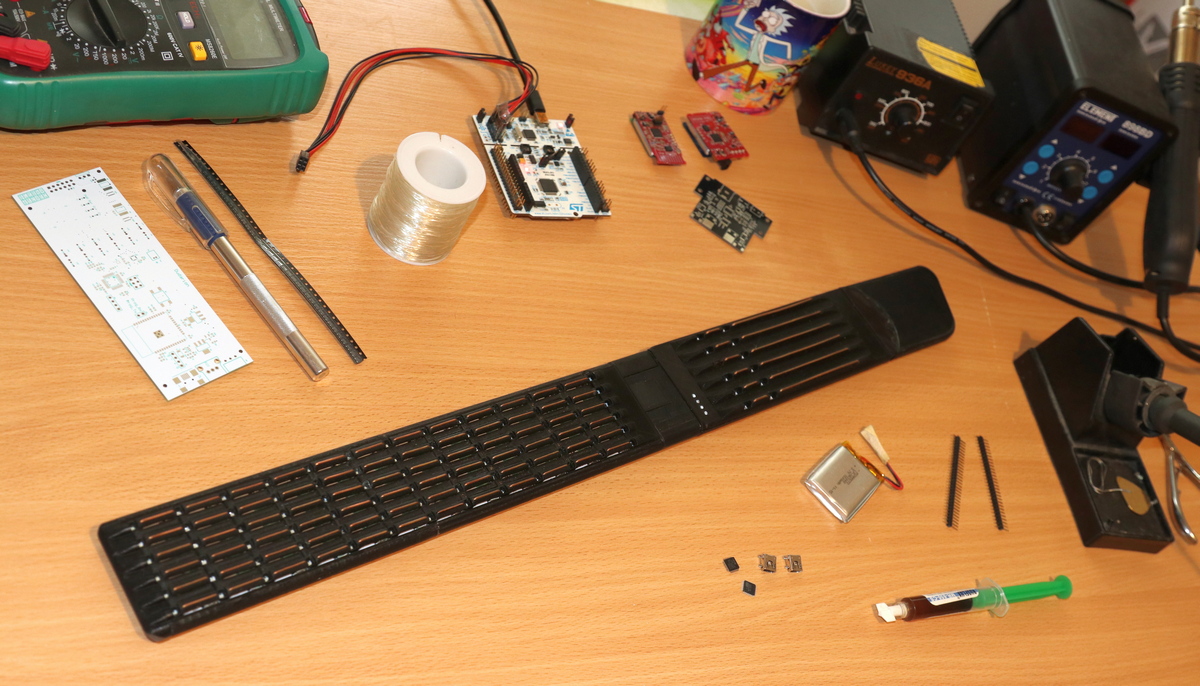

Как я делал цифровую минигитару

В этой статье я постараюсь в общих чертах описать путь создания девайса от идеи до реализации юзабельного прототипа. Читать дальше →...