Security Week 39: две уязвимости в протоколе Bluetooth

За последние две недели стало известно сразу о двух уязвимостях в стандарте беспроводной связи Bluetooth. Сначала 9 сентября организация Bluetooth SIG распространила предупреждение о семействе атак BLURtooth. В теории уязвимость в спецификациях Bluetooth 4.2 и 5.0 позволяет организовать MitM-атаку....

Тонкости авторизации: обзор технологии OAuth 2.0

Информационная система Dodo IS состоит из 44 различных сервисов, таких как Трекер, Кассы ресторана или Базы знаний и многих других. 3 года назад мы написали сервис Auth для реализации сквозной аутентификации, а сейчас пишем уже вторую версию. В основе сервиса лежит стандарт авторизации OAuth 2.0....

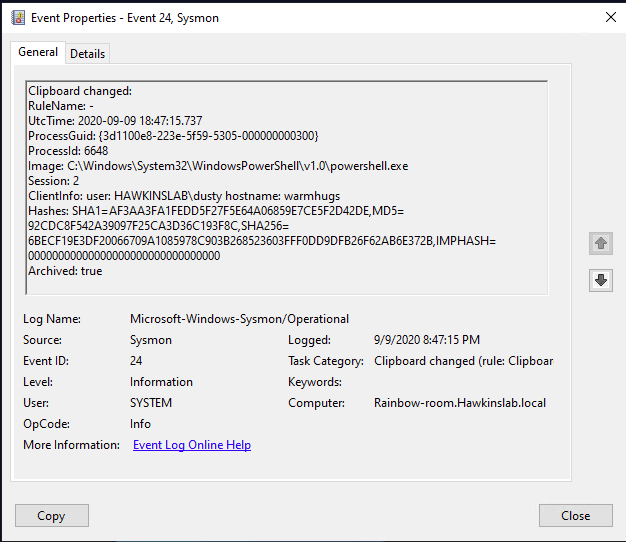

Sysmon теперь может записывать содержимое буфера обмена

О релизе 12 версии Sysmon сообщили 17 сентября на странице Sysinternals. На самом деле в этот день вышли также новые версии Process Monitor и ProcDump. В этой статье я расскажу о ключевом и неоднозначном нововведении 12 версии Sysmon — типе событий с Event ID 24, в который логируется работа с...

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на...

Делаем трекер Bluetooth-устройств с помощью колонок Google

Многие, вероятно, не в курсе, что у колонок Google есть свой локальный API. Я сейчас говорю не про протокол Chromecast, который бесспорно хорош. Я говорю про API, который позволяет настраивать колонки Google с помощью мобильного приложения Google Home. Читать дальше →...

[Из песочницы] Ошибки памяти. Какие когнитивные искажения учитывать, чтобы верно распознавать ложь

Этой статьей решил начать серию из нескольких текстов в помощь тем, кому по долгу службы (например, в ИБ- или СБ-), да и просто «по жизни» приходится распознавать правду и ложь. Разберем, как выявлять признаки обмана в речи и невербальных проявлениях, изучим удачные скрипты опросных бесед и...

Как я собирал статистику по брутфорсу наших серверов и лечил их

Мы разместили 5 ханипотов, в дальнейшем просто «серверов», чтобы собрать статистику по брутфорсу RDP в наших сетях. Один сервер находился в Лондоне, другой в Цюрихе, один в защищенной сети в M9, два других в дата-центре Rucloud в защищенной и незащищенной сетях. IP адреса каждого из серверов...

Как работает новая «атака по времени» и что с защитой

Группа инженеров показала метод, позволяющий обойти ограничения классической атаки, связанные с джиттером в сети. Расскажем, как может выглядеть такой подход и что ему противопоставляют. Читать дальше →...

Принятие решений. Пример

Прочие статьи цикла Принятие решений Принятие решений. Пример Продолжая тему скажу, что посмотрел публикации других авторов Хабра по этой теме. Интерес к проблемам имеется, но в теорию влезать никто не желает. Действуют как пионеры первооткрыватели. Это было бы прекрасно, при получении ими новых...

Защитить удаленку (и не только) с помощью Netflow

DDoS-атаке может подвергнуться любой ресурс. Чаще всего атаки носят целенаправленный характер — злоумышленники могут пытаться положить сайт с какой-то информацией (разного рода СМИ и сайты с ТВ-трансляции сталкивались с подобным, и не раз). Предприятия торговли и банки тоже страдают от этого, для...

Пограничный патруль США планирует 75 лет хранить данные из гаджетов путешественников

Правительство США воспользовалось моментом, когда люди редко выезжают из страны, чтобы развернуть новую платформу для хранения информации, которую, по их мнению, они могут требовать от людей, пересекающих границу страны. В свежеподписанном документе говорится, что пограничный патруль будет собирать...

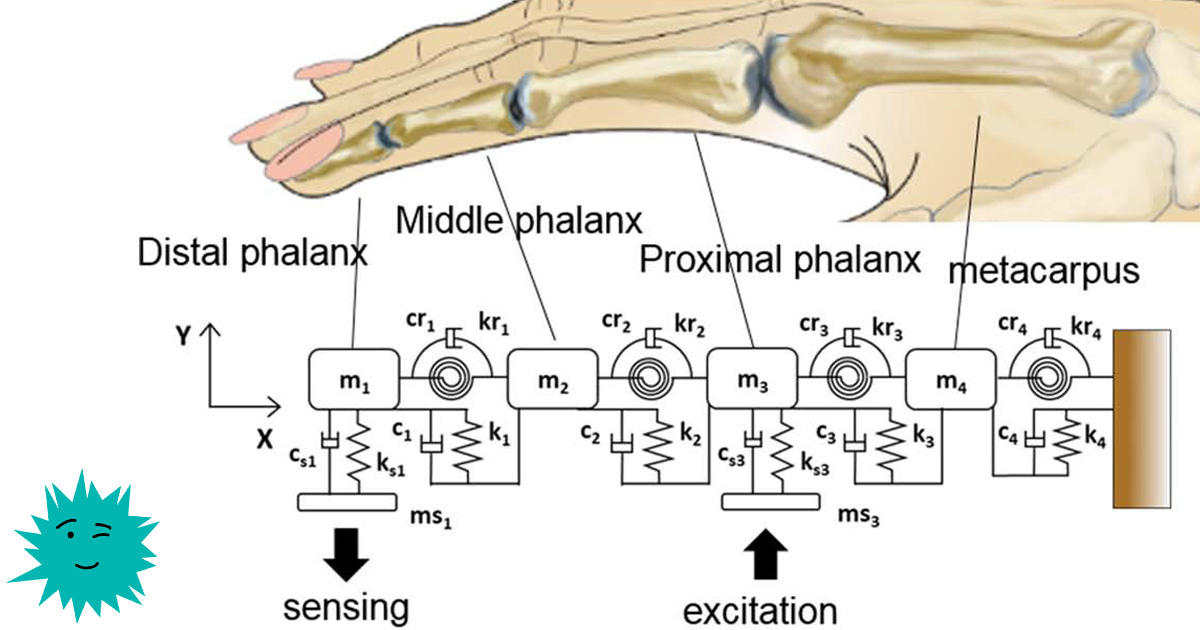

Новый метод биометрии: биоакустическая подпись

Южнокорейские учёные изобрели новый метод биометрической идентификации: по звуковым волнам, проходящим через тело (палец). Оказывается, этот сигнал достаточно уникален у каждого человека. И лишён главной уязвимости оптических методов биометрии, таких как сканирование отпечатков пальца, радужной...

OSINT или как посмотреть на свою сеть глазами хакера

Добрый день! Сегодня я вам расскажу какую информацию об организации можно обнаружить в открытых источниках и как ей может воспользоваться потенциальный злоумышленник. Многие из вас наверняка слышали об OSINT (Open Source INTelligence, перечень мероприятий, направленный на сбор информации из...

Кто займется развитием безопасности открытого ПО — обсуждаем новые проекты и их будущее

В августе Linux Foundation основали фонд OpenSSF. В него вошли — Core Infrastructure Initiative и Open Source Security Coalition. Их участники разработают инструментарий для поиска уязвимостей в коде и верификации программистов, участвующих в его написании. Рассказываем, что к чему. Читать дальше →...

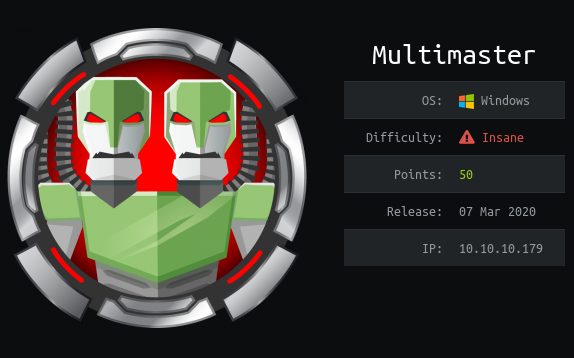

HackTheBox. Прохождение Multimaster. Burp+Sqlmap. AD users from MSSQL. Уязвимость в VSCode. AMSI bypass и CVE ZeroLogon

Привет, с вами Ральф. Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье очень много всего. Посмотрим как для удобства совместить Burp Suite и sqlmap, узнаем как получить пользователей домена имея доступ к MSSQL, эксплуатируем уязвимость в Visual...

Работа с событиями аудита Windows – сбор, анализ, реагирование

Уважаемые друзья, в предыдущих публикациях мы говорили об основах информационной безопасности, законодательстве по защите персональных данных и критической информационной инфраструктуры, безопасности в кредитно-финансовой сфере, а также провели анализ основных стандартов по управлению рисками...

[Из песочницы] Мамкины хацкеры или мой путь в CTF

Это был далекий 2014 год, когда еще зеленые, недавно поступившие в универ, парни, услышали, что есть какие-то соревнования с завлекающим названием — «Capture the flag» (сокр. CTF, в переводе «Захват флага»). Фото с сайта securitylab.ru к новости про Facebook CTF 2016 На факультете был один...

Тест новой периферии Logitech в условиях домашнего офиса. Конкурс в комментариях

Недавно к нам в Хабр попали несколько наборов девайсов на тест-драйв: инопланетного вида мышь Logitech MX Master 3, клавиатура MX Keys и гарнитура Zone Wireless Plus. Мы всё ещё осторожничаем и сидим на удалёнке, поэтому главной идеей стало протестировать девайсы в условиях домашнего офиса. Мы...