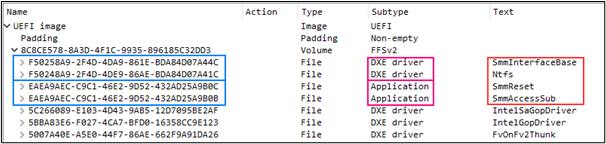

Security Week 41: вредоносный код в UEFI

Эксперты «Лаборатории Касперского» опубликовали интересное исследование, посвященное вредоносному коду MosaicRegressor. Код использует предположительно киберкриминальная группа с китайскими корнями, он интересен тем, что содержит модули для заражения компьютера через UEFI. Подобные буткиты...

[Перевод] Как северокорейские хакеры отмывают краденую криптовалюту на миллиарды долларов

Сама кража для хакеров из Пхеньяна – дело несложное. Другой вопрос – как потом получить реальные деньги. Много лет династия Ким из Северной Кореи получала деньги через незаконные схемы типа торговли наркотиками и подделки валют. За последнее десятилетие Пхеньян всё чаще начал обращаться к...

[Перевод] Взлом ESP32 путём обхода Secure Boot и Flash Encryption (CVE-2020-13629)

Мы провели исследование микроконтроллера Espressif ESP32 на предмет устойчивости к атакам, выполняемым методом внесения сбоев в работу чипов (Fault Injection). Мы постепенно шли к тому, чтобы найти уязвимости, которые позволят нам обойти механизмы защищённой загрузки (Secure Boot) и шифрования...

В США предлагают усилить безопасность подводных интернет-магистралей, чтобы избежать шпионажа со стороны Китая

В начале октября Федеральная комиссия по связи США призвала провести проверку наиболее значимых интернет-кабелей, по которым передается большая часть мирового интернет-трафика. По словам комиссара FCC Джеффри Старкса, особое внимание нужно уделить кабелям со станциями обслуживания в конкурирующих...

Huawei получил от Трампа люлей… But show must go on?

«Просто хочешь ты знать, где и что происходит…» (с) Кино Недавно волею судеб (подарили) я стал обладателем смартфона Huawei P40 Lite: красивый такой, зелененький. После «люлей» от Трампа за шпионаж, смартфоны Huawei поставляется без сервисов Гугл. Магазин приложений от Гугл также недоступен. Зато...

2. UserGate Getting Started. Требования, установка

Здравствуйте, это вторая статья о NGFW решении от компании UserGate . Задача данной статьи заключается в том, чтобы показать, как установить межсетевой экран UserGate на виртуальную систему (буду использовать программное обеспечение виртуализации VMware Workstation) и выполнить его первоначальную...

[Перевод] Как действуют хакеры, воруя ключи и пароли?

Я занимаюсь поиском уязвимостей в различных системах безопасности. В определённый момент мне стало понятно, что мои клиенты недостаточно хорошо знакомы (если вообще знакомы) с базовыми приёмами «хакинга». Ключи к API, пароли, SSH-ключи, сертификаты — всё это отличные механизмы защиты. Но это так до...

Готов релиз Fedora Linux для смартфонов

Скриншот десктопной версии Fedora Linux Linux и вся open source отрасль продолжают активно развиваться. Только недавно евангелист открытого ПО Эрик Реймонд рассказывал о том, что в недалеком будущем, по его мнению, Windows перейдет на ядро Linux. Ну а сейчас появился релиз Fedora Linux для...

«Выходной со звуком»: интервью с инженерами аудиосистем и отчеты с онлайн/оффлайн выставок

Приглашаем вас прогуляться по импровизированной онлайн-выставке «Аудиомании» — просмотреть избранные материалы с мероприятий, почитать и послушать фоном интервью с разработчиками аудиосистем, плюс — посмотреть короткие видеоролики с обзорами новинок 2020-го года. Ок, что там у вас...

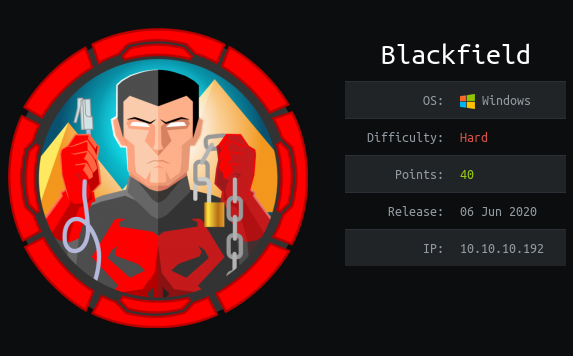

HackTheBox. Прохождение Blackfield. Захват контроллера домена через SMB и RPC, LPE через теневую копию

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье использую ASRep Roasting для определения пользователей, RPC для смены пароля и захвата учетной записи, а потом повысим свои привилегии благодаря теневой копии NTDS.DIT. Подключение к лаборатории...

CND: Защита от хакерских атак (EC-Council CND)

Certified Network Defender (CND) следующий уровень после Certified Encryption Specialist (ECES). Курс и сертификация намного более популярные, сложные, интересные и уже требуют определенный опыт работы с сетью. Для меня это была вторая сертификация в EC-Council, а мои коллеги пошли сразу на CEH....

[Из песочницы] Значение VPN для анонимности в эпоху тотальной слежки

Существует ли всё ещё такая вещь, как «настоящая анонимность»? В истории наступило подходящее время для того, чтобы выяснить цену анонимности (и конфиденциальности). Помимо пандемии, которая безудержно распространяется по миру, мы наблюдаем также и легкомысленный отказ от наших физических и...

[Перевод] Почему незащищенные потребительские системы интернета вещей теперь представляет собой серьезную бизнес-проблему

Привет, хабровчане! Первый в России онлайн-курс IoT-разработчик стартует в OTUS уже в октябре. Прямо сейчас открыт набор на курс, в связи с чем мы традиционно делимся с вами переводом материала по теме. С большой долей вероятности, в большинстве предприятий найдется хотя бы один сотрудник с...

[Перевод] Как обнаружить и остановить Emotet c помощью Varonis

Наша группа реагирования на инциденты отслеживает беспрецедентное количество заражений вредоносным ПО Emotet. Количество активных одновременных расследований Emotet в три раза превышает наш предыдущий рекорд. В этом посте будут рассмотрены индикаторы компрометации, меры по их устранению и то, как...

Сезон охоты открыт: разбираемся в тонкостях Threat Hunting

Threat Hunting, он же проактивный поиск угроз, регулярно становится предметом дискуссий ИБ-специалистов. Споры возникают как вокруг того, что именно считать хантингом, так и о том, какие методы и подходы лучше использовать. Под катом мы рассмотрим все эти элементы и поделимся видением Threat...

Первый квадрокоптер. Годы ожиданий и мечта сбылась

Приветствую, уважаемые хабровчане! Сегодня мы поговорим про игрушки больших мальчиков – квадрокоптеры. Муки выбора, нюансы и целесообразность покупки летательного аппарата. Правда и ещё раз, правда. Личный опыт и мысли вслух. Данный материал будет обобщённым экскурсом. Разбирать внутренности, и...

Расследуем целевую шпионскую атаку на российский ТЭК

Наш опыт расследования инцидентов в сфере компьютерной безопасности показывает, что электронная почта по-прежнему является одним из самых распространенных каналов, используемых злоумышленниками для первичного проникновения в атакуемые сетевые инфраструктуры. Одно неосмотрительное действие с...

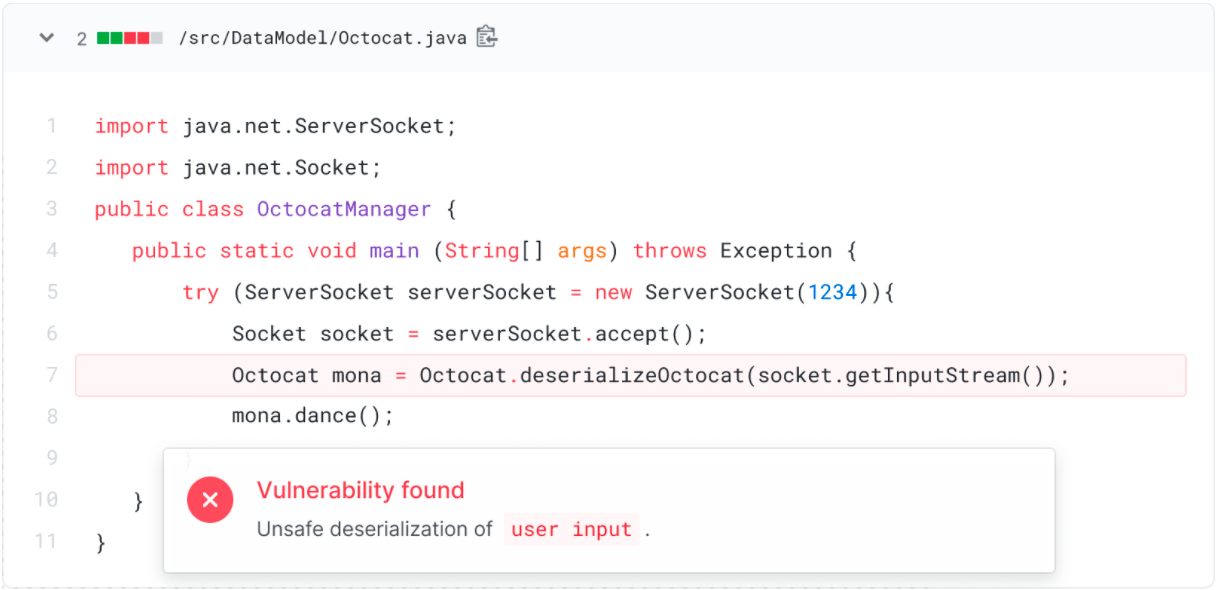

GitHub запустил статический анализ кода на уязвимости

После обширного тестирования GitHub открыл в открытом доступе функцию сканирования кода на уязвимости. Любой желающий может запустить сканер на собственном репозитории и найти уязвимости до того, как они пойдут в продакшн. Сканер действует для репозиториев на C, C++, C#, JavaScript, TypeScript,...