Приглашение к обсуждению методики составления индекса HTTPS-защищенности сайтов

Мы выпустили уже несколько обзоров поддержки HTTPS на сайтах российских органов власти и столкнулись с неизбежной необходимостью четче формализовать критерии, по которым она оценивается. Понятно, что если сервер «подтверждает» защищенность соединения чужим TLS-сертификатом, то это «шляпа» и...

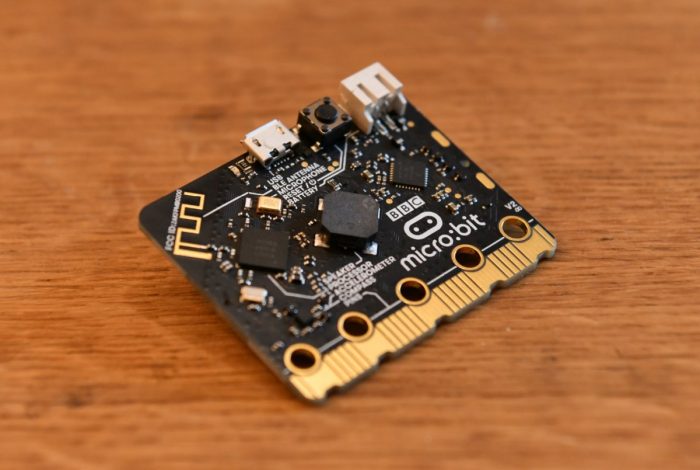

Встречаем новое поколение одноплатника micro:bit от BBC

В 2016 году в продаже появились микрокомпьютеры от BBC, разработанные для школьников и студентов. Позиционируются они как системы для учебы, на основе которых можно разрабатывать проекты с Touch Develop, Python, и C++ и т.п. Проект не новый, первый micro:bit появился еще в 80-х годах прошлого века,...

Провайдер, поставь мой антивирус на VDI

Среди наших клиентов есть компании, которые используют решения Kaspersky как корпоративный стандарт и самостоятельно управляют антивирусной защитой. Казалось бы, им не очень подходит сервис виртуальных рабочих столов, в котором за антивирусом следит провайдер. Сегодня покажу, как заказчики могут...

Фантазия на тему NTA: что должна делать идеальная система?

Кадр из м/ф «Инспектор Гаджет» У людей, занимающихся обнаружением и расследованием компьютерных инцидентов, есть неписаная истина: «Инцидент рождается и умирает на хосте». Сегодня подавляющее большинство статей, исследований и правил детекта связаны именно с хостовыми логами (поэтому на рынке и...

FortiMail — конфигурация для быстрого запуска

Приветствуем! Сегодня мы расскажем как сделать первичные настройки почтового шлюза FortiMail – решения компании Fortinet для защиты электронной почты. В ходе статьи мы рассмотрим макет, с которым будем работать, выполним конфигурацию FortiMail, необходимую для приема и проверки писем, а также...

[Перевод] Отпечаток браузера: что это, как работает, нарушает ли закон и как защититься. Часть 2

От Selectel: это вторая часть перевода статьи про отпечатки браузера (тут можно прочитать первую). Сегодня поговорим о законности сбора сторонними сервисами и сайтами отпечатков браузеров разных пользователей и о том, как можно защититься от сбора информации. Читать дальше →...

Как искать драйв в рутине и работать продуктивнее — рассказывает Head of Mobile Додо Пиццы

Михаил Рубанов рассказал о том, как развивать личную продуктивность, искать драйв в рутине и зачем IOS-разработчику блог на Хабре. На рынке полно крутых разработчиков, и они постоянно растут. Если ты хочешь догнать и обогнать, то ты должен найти, в чём ускориться, что выделит лично тебя, куда не...

VMware ESXi на Raspberry Pi

Ранее мы рассказывали, что VMware ESXi стала доступна для Raspberry Pi. В данной статье мы рассмотрим установку гипервизора и запуск гостевой ОС на Raspberry PI 4 Model B. Читать дальше →...

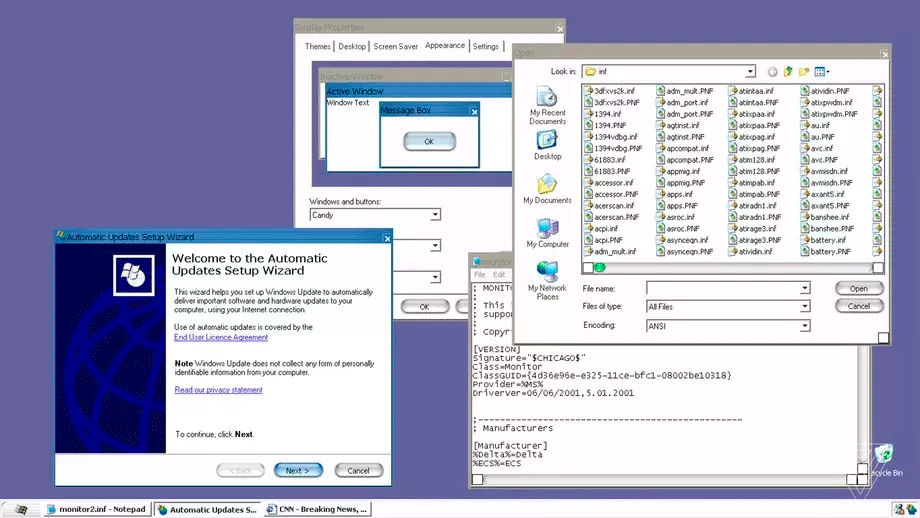

Microsoft понадобилось 10 дней, чтобы удалить исходники Windows XP с принадлежащего им GitHub

В исходниках Windows XP нашли секретную тему в стиле Mac В сентябре вся индустрия всполошилась после новости об утечке исходных кодов Windows XP и Windows Server 2003. Новость оказалась не фейком. Исходные коды настоящие, и из них скомпилировали рабочие версии обеих ОС. Напомним, что всё началось...

Бауманское образование для всех. Часть вторая

Мы продолжаем рассказывать об особенностях инклюзивного образования в МГТУ им. Баумана. В прошлой статье мы познакомили вас с уникальным факультетом ГУИМЦ и адаптированными программами, не имеющими аналогов в мире. Сегодня поговорим о техническом оснащении факультета. Умные аудитории,...

Лучший гаджет для продуктивности

Привет! Сегодня я хотел бы рассказать про лучший гаджет для продуктивности, который я купил пару месяцев назад. В каком-то роде это можно назвать обзором на устройство и технику его использования. Читать далее...

Как работать с логами Zimbra OSE

Логирование всех происходящих событий — одна из наиболее важных функций любой корпоративной системы. Логи позволяют решать возникающие проблемы, проводить аудит работы информационных систем, а также расследовать инциденты информационной безопасности. Zimbra OSE также ведет подробные логи своей...

Факторизация чисел и методы решета. Часть II

Прочие статьи цикла Факторизация чисел и методы решета. Часть I Факторизация чисел и методы решета. Часть II Задается N — большое составное нечетное натуральное число (СННЧ), которое требуется факторизовать. Математическая теория метода решета числового поля (NFS) строится на основе теории...

Microsoft выплатила $374 300 экспертам в рамках исследования кибербезопасности Azure Sphere

Microsoft выплатила вознаграждение в размере $374 300 исследователям в области информационной безопасности в рамках конкурса Azure Sphere Security Research Challenge, который длился на протяжении трех месяцев. В ходе исследования экспертам удалось обнаружить 20 важных уязвимостей в области...

3. FortiAnalyzer Getting Started v6.4. Работа с логами

Приветствуем вас на третьем уроке курса FortiAnalyzer Getting Started. На прошлом уроке мы развернули макет, необходимый для выполнения лабораторных работ. На этом уроке мы рассмотрим основные принципы работы с логами на FortiAnalyzer, познакомимся с обработчиками событий, а также рассмотрим...

Во Франции задержаны владельцы баров с бесплатным Wi-Fi, которые не хранили логи

Бесплатный Wi-Fi в баре или кафе теперь стал обычным делом, и клиенты благодарны за эту услугу, особенно иностранцы в роуминге. Во многих заведениях посетителям просто сообщают название точки доступа и пароль, не затрудняя себя идентификацией пользователей и хранением журнала активности. Но...

SecurityWeek 42: полмиллиона долларов за баги в инфраструктуре Apple

Интересной новостью прошлой недели стал набор уязвимостей в инфраструктуре компании Apple, которые в течение трех месяцев обнаружила команда из пяти человек. За 55 уязвимостей, включая 11 критических, IT-гигант выплатит независимым исследователям 237 тысяч долларов. Эта сумма — результат частичного...

Actenzo: можно ли фитнес-браслет превратить в инструмент для мониторинга здоровья?

Не секрет, что рынок полон разнообразных фитнес-трекеров в различных форм-факторах. Это и фитнес-браслеты, и умные часы, и нагрудные пульсометры с измерением ЭКГ. Их часто дарят в подарок и, поносив пару месяцев, убедившись, что пресловутые 10 тысяч шагов сидя в офисе не находишь, кладут в ящик...