2. Обучение пользователей основам ИБ. Phishman

Мы продолжаем знакомить вас с миром, который борется против фишинга, изучает основы социальной инженерии и не забывает обучать свой персонал. Сегодня у нас в гостях продукт Phishman. Это один из партнеров TS Solution, предоставляющий автоматизированную систему тестирования и обучения сотрудников....

[Из песочницы] Способы и примеры внедрения утилит для проверки безопасности Docker

Привет, Хабр! В современной реальности из-за возрастающей роли контейнеризации в процессах разработки не на последнем месте стоит вопрос обеспечения безопасности различных этапов и сущностей, связанных с контейнерами. Осуществление проверок в ручном режиме является трудоёмким занятием, поэтому было...

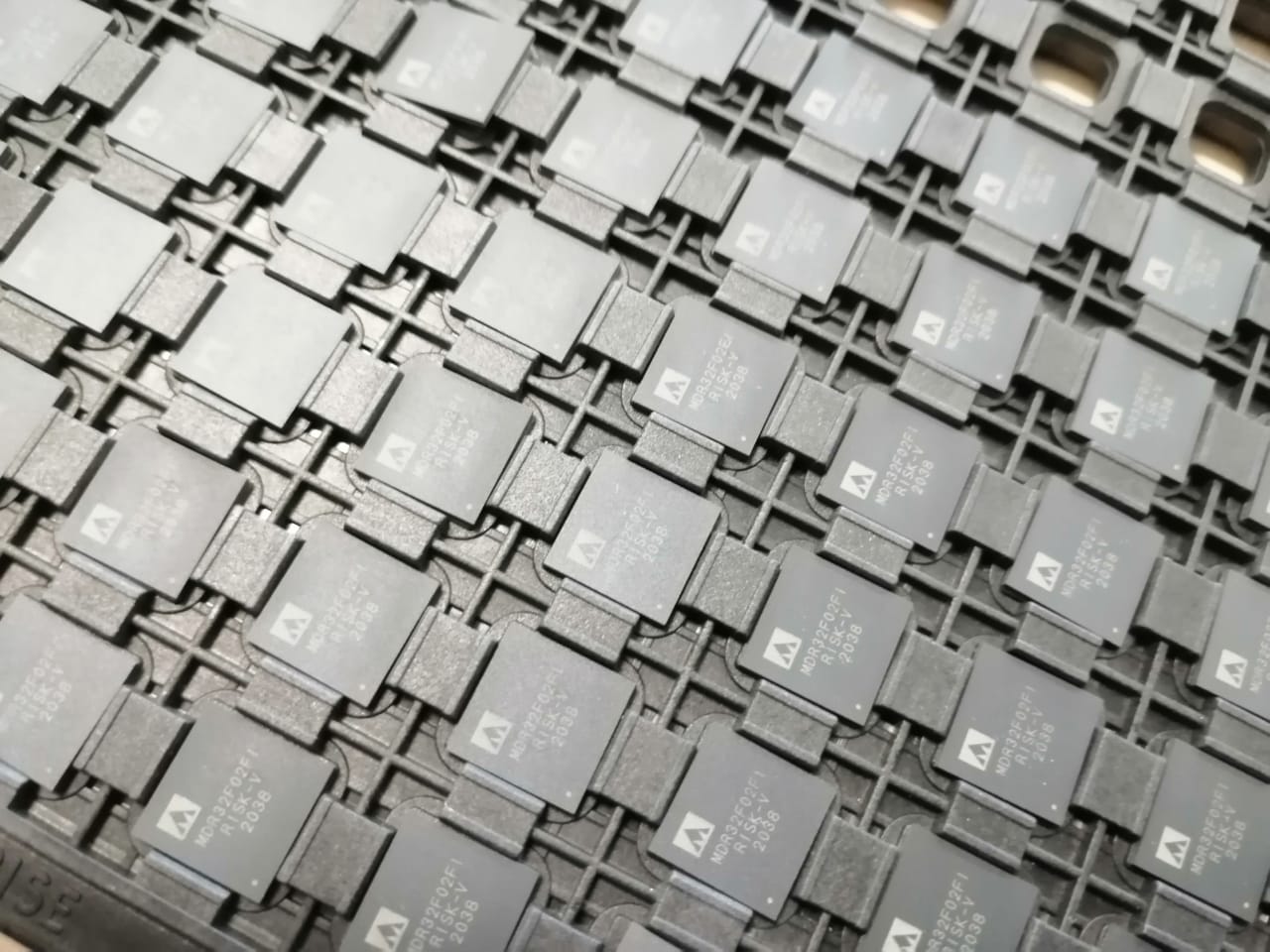

Отечественный микроконтроллер К1986ВК025 на базе процессорного ядра RISC-V для приборов учета электроэнергии

Добро пожаловать в эпоху RISC-V! Решения на базе открытого стандарта системы команд RISC-V всё чаще появляются на рынке. Уже в серийном производстве микроконтроллеры от китайских коллег, интересные решения предлагает Microchip с FPGA на борту. Растет экосистема ПО и средств разработки для данной...

История одного репорта в Google или как манипулировать данными в Google Maps

Предисловие Как часто вы пользуетесь Карты Google? Верите ли вы в то, что мега корпорации делают все, чтобы делать отличные, безопасные продукты для своих пользователей? Думали ли вы, что они могут просто не замечать критики от простых людей, которые пользуются их продуктами? Так получается, что я...

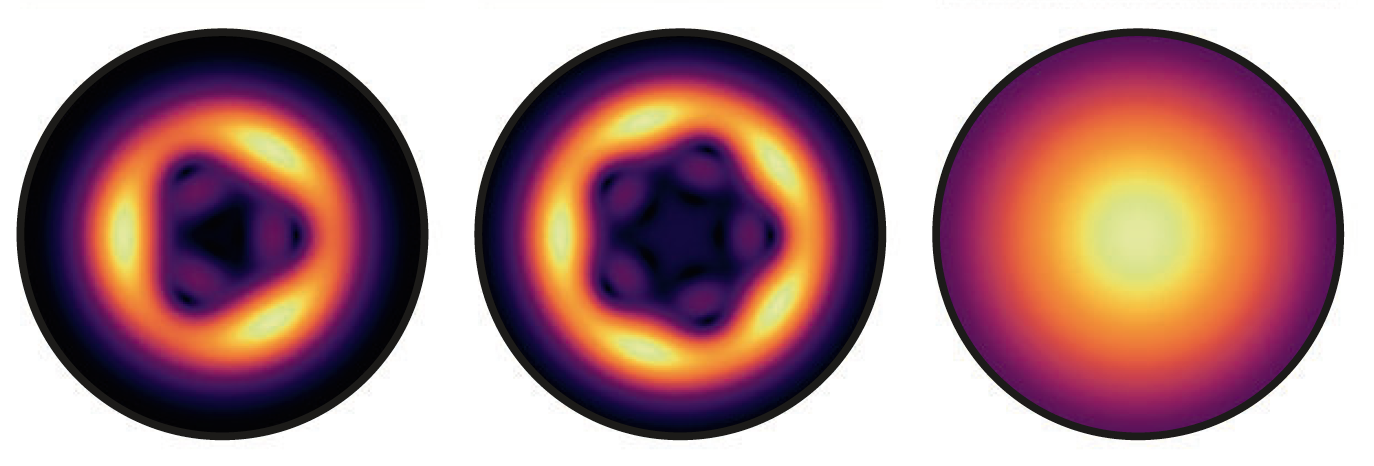

Макраме из света: шифрование данных на оптических узлах

Научные изыскания позволяют нам не только лучше понимать окружающий наш мир, но и контролировать некоторые процессы и явления. За долгие годы исследований и экспериментов мы научились менять свойства материалов, манипулировать электромагнитными полями, видеть далекие планеты и звезды, разбирать по...

Светодиодные лампы IKEA TRÅDFRI и умный дом Xiaomi

В этом году в российских магазинах IKEA появились умные светодиодные лампы TRÅDFRI (Тродфри), управляемые по протоколу Zigbee. Для управления этими лампами можно использовать zigbee-шлюзы умного дома Xiaomi. Читать дальше →...

Секретная информация? Используй 2FA для VPS/VDS

Часто задаваемый вопрос, как надежно защитить свой VPS / выделенный сервер от взлома? Поэтому я решил написать инструкцию о внедрении двухфакторной аутентификации. 2FA является вторым уровнем защиты данных, благодаря которому получить доступ к учетной записи можно только после подтверждения...

Онлайн-встреча по информационной безопасности Digital Security ON AIR

29 октября приглашаем на вторую онлайн-встречу по информационной безопасности Digital Security ON AIR. Поговорим о Kubernetes, С2 фреймворки в контексте Red Team, исследование прошивок UEFI BIOS и уязвимости инфраструктуры эквайринга. Начало в 17:00 (МСК). Вход свободный. Читать дальше →...

Информационная безопасность как предмет: история преподавателя GeekBrains

Привет, Хабр. Меня зовут Владимир Душкевич, я специалист по информационной безопасности, преподаватель факультета «Информационная безопасность». Несколько лет назад я присоединился к команде GeekBrains и хочу рассказать об этом. В конце статьи будет небольшой анонс для тех читателей, кто тоже хотел...

Теперь не заблокируешь: выложен первый выпуск децентрализованной коммуникационной платформы Jami

Сегодня появился первый выпуск децентрализованной коммуникационной платформы Jami, он распространяется под кодовым именем Together. Ранее проект развивался под другим именем — Ring, а до этого — SFLPhone. В 2018 году децентрализованный мессенджер переименовали для того, чтобы избежать возможных...

Red Teaming — комплексная имитация атак. Методология и инструменты

Источник: Acunetix Red Teaming (атака «красной команды») – это комплексная имитация реальных атак с целью оценки кибербезопасности систем. «Красная команда» представляет собой группу пентестеров (специалистов, выполняющих тест на проникновение в систему). Они могут быть как нанятыми со стороны, так...

Зарядка смартфонов: история, факты, мифы

Сегодня рядовой смартфон щеголяет фантастическими возможностями. Расстраивает лишь одно — аккумулятор, которого едва хватает на день активной работы! В этом посте мы расскажем о том, как и почему эволюционировали источники питания в мобильных телефонах и что представляют собой технологии быстрой...

Compute Module 4 от Raspberry Pi: особенности платы и новые возможности

Источник изображения: hackaday.com Как уже писали на Хабре, сегодня организация Raspberry Pi Foundation представила Compute Module 4 по цене от $25. В целом, новый модуль — это шаг вперед по сравнению с предыдущими моделями. Он более быстрый, у него больше возможностей, включая сетевые функции....

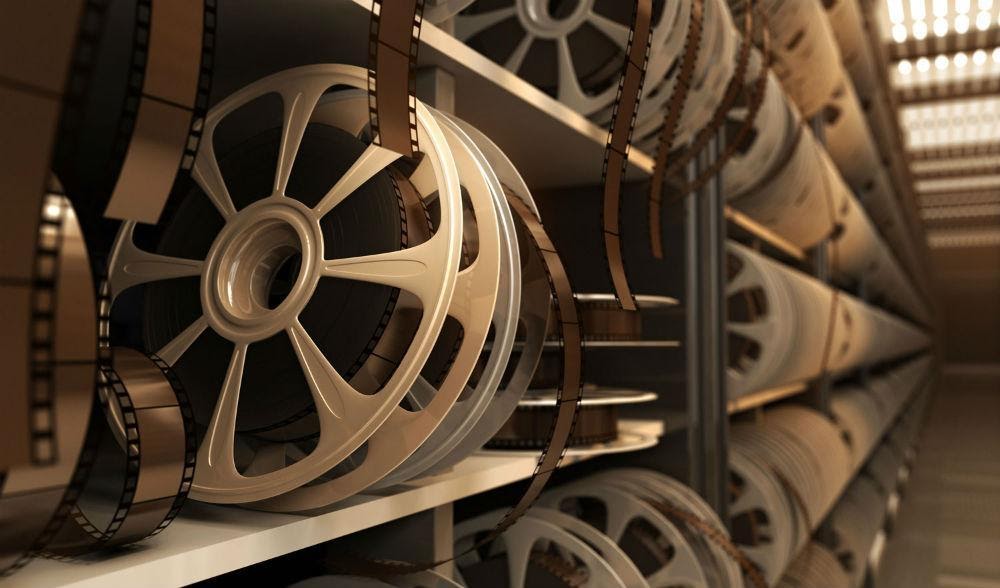

Кино под защитой. Как мы готовились к аудиту по безопасности медиаконтента

Наверняка каждый читатель Хабра хотя бы раз в жизни мечтал прикоснуться к миру кино, стать его частью. В этом посте я расскажу о том, как консультантам из отдела информационной безопасности удалось сделать это. Из текста вы узнаете: зачем досматривать до конца титры в конце фильма; сколько...

Железо и софт, которым я пользуюсь каждый день

В этой статье я решил подробнее рассказать о софте, которым пользуюсь для организации рабочего процесса. Это обширная тема, потому что набор инструментов — штука индивидуальная, а кроме самого софта важно то, как вы его используете. Я хотел бы поделиться своим опытом. Читать далее...

3. UserGate Getting Started. Политики сети

Приветствую в третьей статье цикла статей UserGate Getting Started, где рассказывается о NGFW решении от компании UserGate. В прошлой статье был описан процесс установки межсетевого экрана и была произведена его первоначальная настройка. Сейчас же мы более подробно рассмотрим создание правил в...

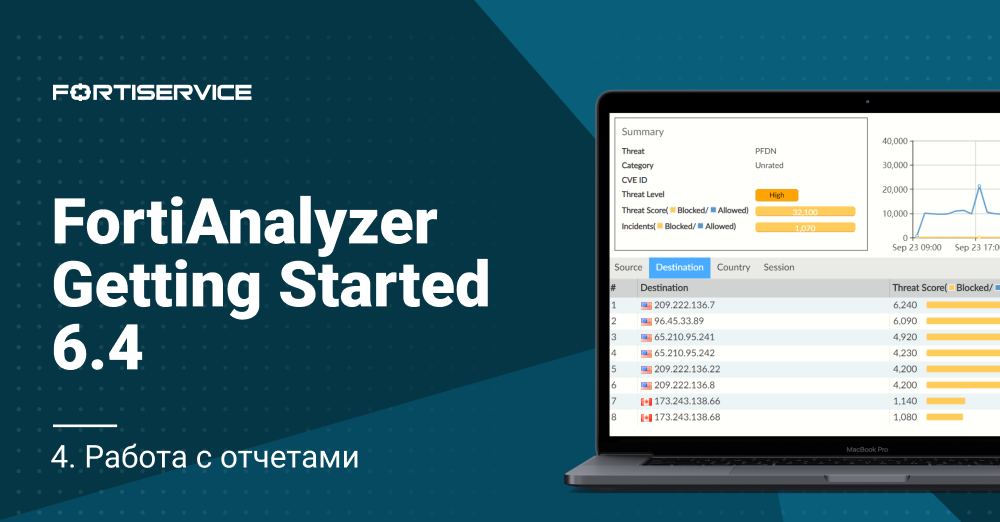

4. FortiAnalyzer Getting Started v6.4. Работа с отчетами

Приветствую, друзья! На прошлом уроке мы изучили основы работы с логами на FortiAnalyzer. Сегодня мы пойдем дальше и рассмотрим основные аспекты работы с отчетами: что из себя представляют отчеты, из чего они состоят, каким образом можно редактировать существующие и создавать новые отчеты. Как...

Security Week 43: новые уязвимости в Bluetooth для ПК и автомобилей

Прошедшая неделя добавила к списку потенциально опасных уязвимостей в Bluetooth еще один баг — на этот раз не в самом протоколе, а в его реализации для Linux, в стеке BlueZ. Исследователь Энди Нгуен из компании Google назвал новую проблему BleedingTooth. Пока описание уязвимости состоит из одного...