Сломался сайт или вас забанили?

По всем канонам жанра, когда вы сталкиваетесь с ошибкой на сайте, из-за которой абсолютно ничего не работает, вы прикидываете уровни абстракции на которых вероятнее всего эта ошибка произошла. И если раньше в списке моих приоритетов была ошибка в коде сайта, то теперь в первую очередь я думаю, что...

[recovery mode] Зачем нужны сертифицированные средства защиты информации?

Сертификат – справка очень важная, но слегка бумажная. Что она даёт, кому и зачем она нужна пытаемся разобраться под катом. Читать дальше...

Как выбрать HDMI-кабель? — Разбор

Вы когда-нибудь задавались вопросом что за странная ситуация с ценой на HDMI-кабели? На Яндекс.Маркете за трехметровый HDMI-кабель цена стартует с 131 рубля, а заканчивается проводом почти за полмиллиона! Понятно, что кабель за пол ляма — это какая-то единичная дичь. Но есть масса вариантов за 10,...

Attack-defence для бизнеса: разбираем задания корпоративного тренинга Cyber Polygon

Типичный парадокс из жизни безопасника: • инцидентов быть не должно (потому что инциденты = потери для бизнеса); • но инцидентов должно быть много (потому что без опыта реагирования будет трудно сохранять квалификацию и оперативно отражать атаки). Для выхода из этого порочного круга крупные...

[Из песочницы] Вскрытие покажет: Решаем лёгкий crackme и пишем генератор ключа

Доброго времени суток читающий. Мне хочется рассказать тебе про алгоритм решения одного лёгкого crackme и поделиться кодом генератора. Это был один из первых crackme, который я решил. На просторах сети найден был наш подопотный. Это сrackme. Естественно, что необходимо изучить его. Для вскрытия нам...

[Перевод] Побег из песочницы с Python

В преддверии старта курса «Python Developer. Professional» подготовили перевод пусть и не самой новой, но от этого не менее интересной статьи. Приятного прочтения! Вчера прошел отборочный тур Nuit du Hack CTF 2013. Как обычно, в нескольких заметках я расскажу об интересных заданиях и/или решениях...

Security Week 45: тандем уязвимостей в Windows 10 и Chrome

На прошлой неделе команда Google Project Zero раскрыла детали уязвимости в Windows 10, которая позволяет атакующему получить системные привилегии на компьютере жертвы. Удивительно в проблеме то, что она использовалась в реальной атаке в комбинации с другой, также недавно найденной уязвимостью в...

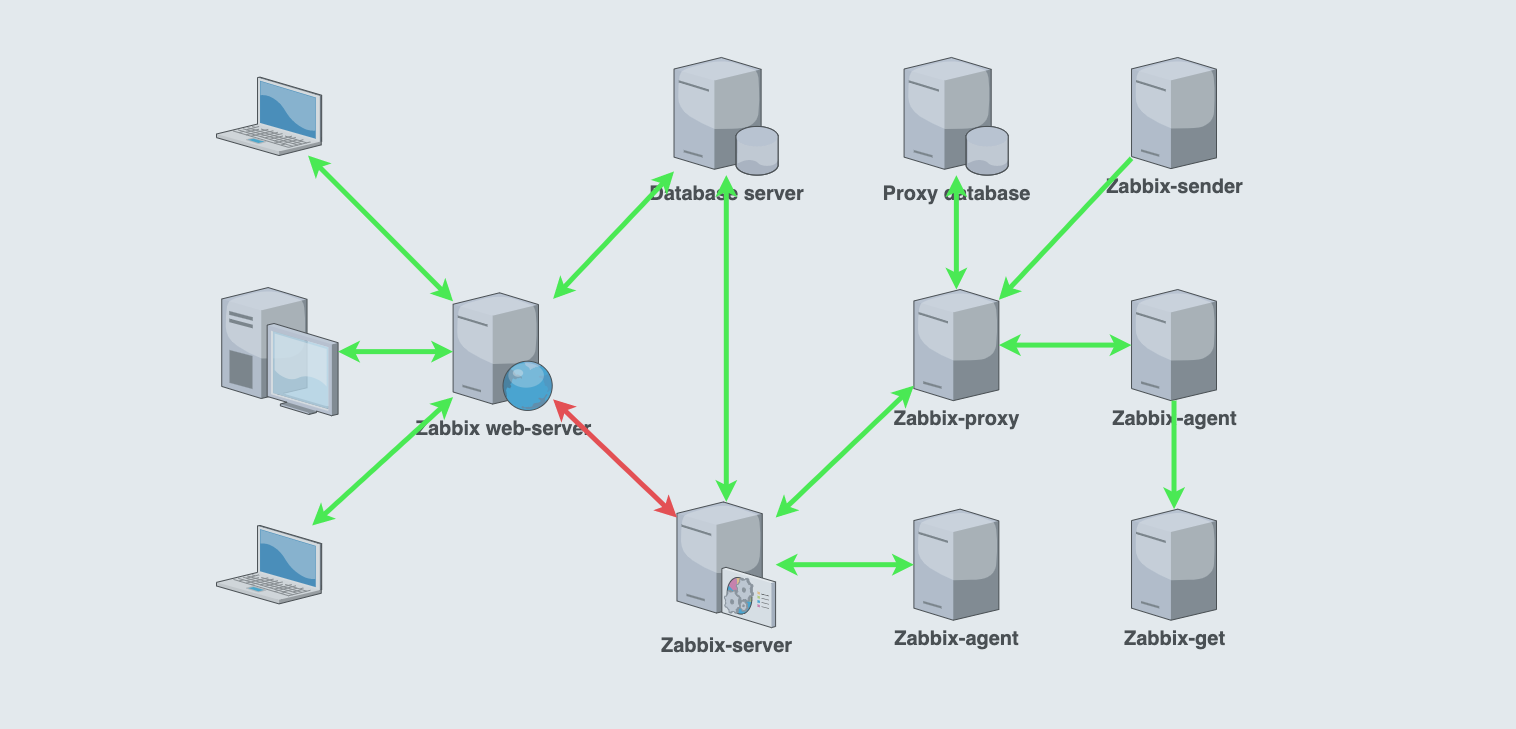

Zabbix под замком: включаем опции безопасности компонентов Zabbix для доступа изнутри и снаружи

А не пришло ли время разобраться и навести наконец-то порядок с безопасностью в мониторинге? Тем более, в одной из популярных систем мониторинга и встроенная возможность такая имеется. На схеме видно, что зашифровать можно почти все потоки внутри Zabbix. В этой статье мы расскажем и покажем как это...

Assurance Case: аргументированное обоснование безопасности

source Как наиболее полно оценить безопасность, и ничего при этом не упустить? Возможно ли собрать в одном документе (или диаграмме) все разнообразие артефактов, относящихся к безопасности, и организовать их таким образом, чтобы можно было наглядно представить любой аспект с понятным уровнем...

Где вводят официальные рекомендации для защиты домашнего Wi-Fi — инициативы Сингапура и ЕС

Власти Сингапура объявили об очередном этапе реализации государственной ИБ-стратегии. Разбираемся, в чем состоят их предложения, где еще обеспокоены безопасностью домашнего интернета и что хотели бы предпринять для защиты граждан от действий злоумышленников. P.S. На днях мы рассказали о том, чем...

Лучшая защита — это обучение: программы для корпоративных тренировок по кибербезопасности

Выясняем, зачем вашему штату обучение кибербезопасности и как его устроить без производственных простоев. Сосредоточимся на шестерке лучших решений для корпоративных тренировок безопасности, сравним их характеристики и цену, основываясь на аналитической таблице ROI4CIO. Читать дальше →...

VMware App Control. Как защитить End-of-Life операционные системы, если нет возможности их замены

Такие атаки, как WannaCry и Petya / NotPetya, продемонстрировали, что хакеры лучше знакомы с уязвимостями ваших неподдерживаемых систем, чем вы. Когда выпускаются новые исправления для новых систем, злоумышленники легко перепроектируют обновление и быстро обнаруживают все слабые места в ваших...

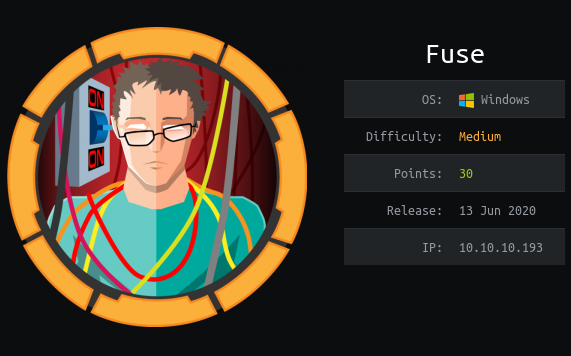

Hack The Box. Прохождение Fuse. RPC, принтеры и опасная привилегия SeLoadDriverPrivilege

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье создадим словарик паролей из косвенной информации о пользователях, посмотрим на информацию о принтерах с точки зрения RPC и повышаем привилегии благодаря SeLoadDriverPrivilege. Организационная...

Организация безопасной удаленной работы с помощью решения Barracuda

Во время глобального кризиса, вызванного пандемией COVID-19 организациям необходимо быстро переводить сотрудников офиса на работу из дома. ИТ-специалистам обеспечивающим возможность удаленной работы, необходимо найти надежные и безопасные способы связи домашних офисов с корпоративными приложениями....

Создание зашифрованного диска с «двойным» дном с помощью Veracrypt

VeraCrypt — свободный форк TrueCrypt используемый для сквозного шифрования в Windows, Mac OSX и Linux, и позволяет шифровать системный диск, отдельный внутренний или внешний диск или создавать виртуальные диски с использованием файлов-контейнеров. В этой статье мы рассмотрим интересную возможность...

Петиция за дружбу удостоверяющих центров. Часть 2

Привет, хабровчане! Хочу поделиться ещё одной зашкварной историей, связанной с ЭЦП. Прошлая проблема, которая возникла в мае, в общем-то решилась - когда я подавал инициативу на РОИ, я не знал что с 1 июля 2020 вступают в силу поправки в 63-ФЗ «Об электронной подписи», согласно которым возможность...

Безопасный удаленный доступ с помощью Citrix Virtual Apps and Desktops

Сейчас мы наблюдаем резкий рост числа удаленных работников. Вместе с этим увеличивается число проблем, связанных с организацией домашних офисов. Читать дальше →...

На дистанционке или нет: почему важно быть внимательным к любым системам мониторинга

Тема «удаленки» в этом году уже успела всем надоесть, но мир вынужден погружаться в нее с каждой новой эпидемиологической волной и в массовом порядке мигрировать из офиса. Этот процесс связан со множеством сложностей, в том числе с точки зрения адаптации технологий и поддержания должного уровня...