Security Week 46: подсматривание паролей в телеконференциях

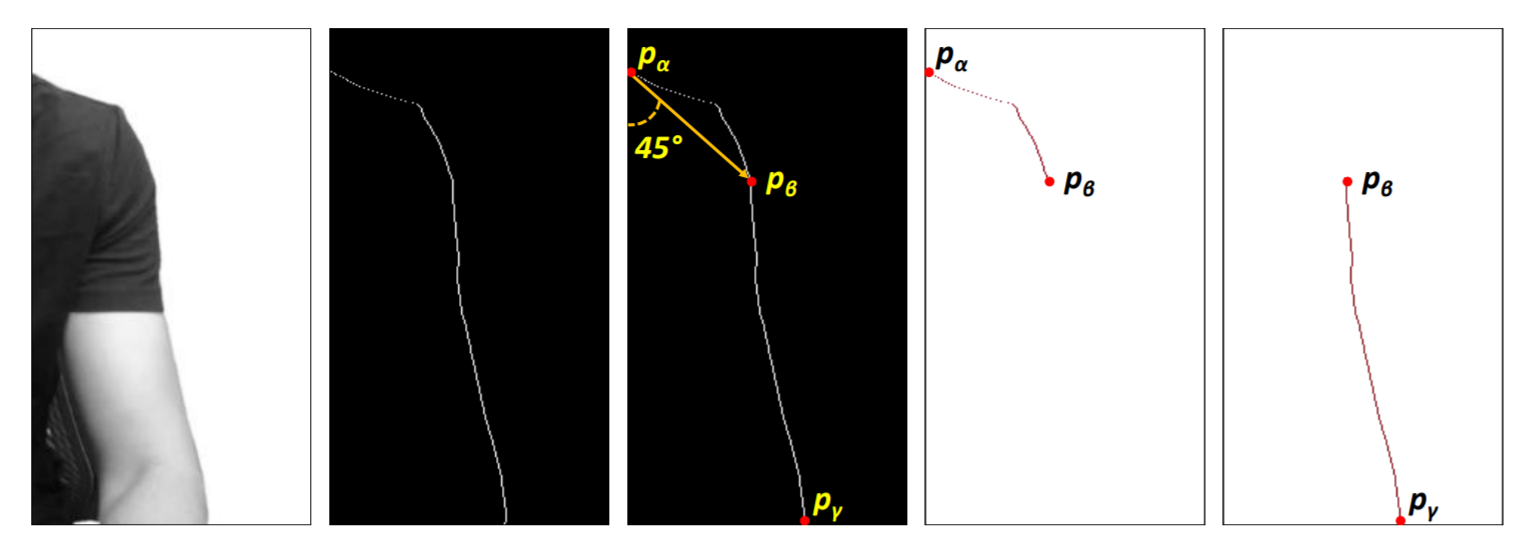

Исследователи из Техасского университета в Сан-Антонио предложили необычный способ кейлоггинга через анализ движений головы и плеч на видеозаписи (новость, исследование в PDF). С довольно широкими допущениями сценарий выглядит так: подключаемся к видеоконференции, записываем жертву на видео. Если...

5 известных случаев промышленного шпионажа

Вот 5 примечательных случаев промышленного шпионажа за последние несколько десятилетий. Промышленный шпионаж, иногда также называемый экономическим шпионажем, является очень серьезным преступлением, которое может нести за собой очень большие штрафы и наказания. Он довольно распространен и может...

Справочник security-архитектора: обзор подходов к реализации аутентификации и авторизации в микросервисных системах

Контейнеризация, CI/CD, оркестрация, микросервисы и agile-процессы – это облако тегов, которое теперь находится в словаре security-инженеров. Микросервисная модель и сопутствующие технологии привели к многообразию подходов в реализации архитектуры безопасности современных решений, и единого подхода...

Безопасность веб-приложений: от уязвимостей до мониторинга

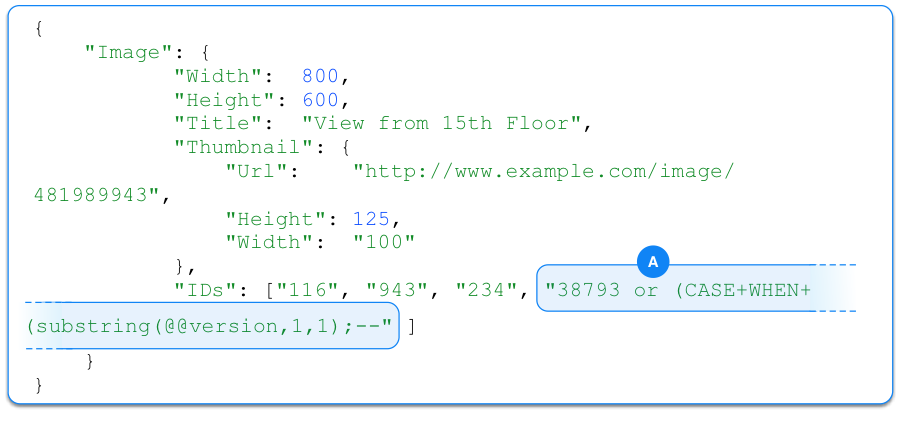

Уязвимости веб-приложений возникают тогда, когда разработчики добавляют небезопасный код в веб-приложение. Это может происходить как на этапе разработки, так и на этапе доработки или исправления найденных ранее уязвимостей. Недостатки часто классифицируются по степени критичности и их...

[Из песочницы] Для руководителей – что такое информационная безопасность

Информационная безопасность – это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации и поддерживающей инфраструктуры. Информационная...

Решения для защиты корпоративной и технологической сети: обзор продуктов Positive Technologies

Коллеги, добрый день! Данная статья является отправной точкой в цикле статей по продуктам Positive Technologies. Первая часть будет посвящена MaxPatrol 8, а сегодня в рамках данной статьи мы поговорим о разнообразии продуктов и решений Positive Technologies и их совместном использовании. Читать...

Multifactor — российская система многофакторной аутентификации

Долгое время считалось, что классический метод аутентификации, основанный на комбинации логина и пароля, весьма надёжен. Однако сейчас утверждать такое уже не представляется возможным. Всё дело — в человеческом факторе и наличии у злоумышленников больших возможностей по «угону» пароля. Не секрет,...

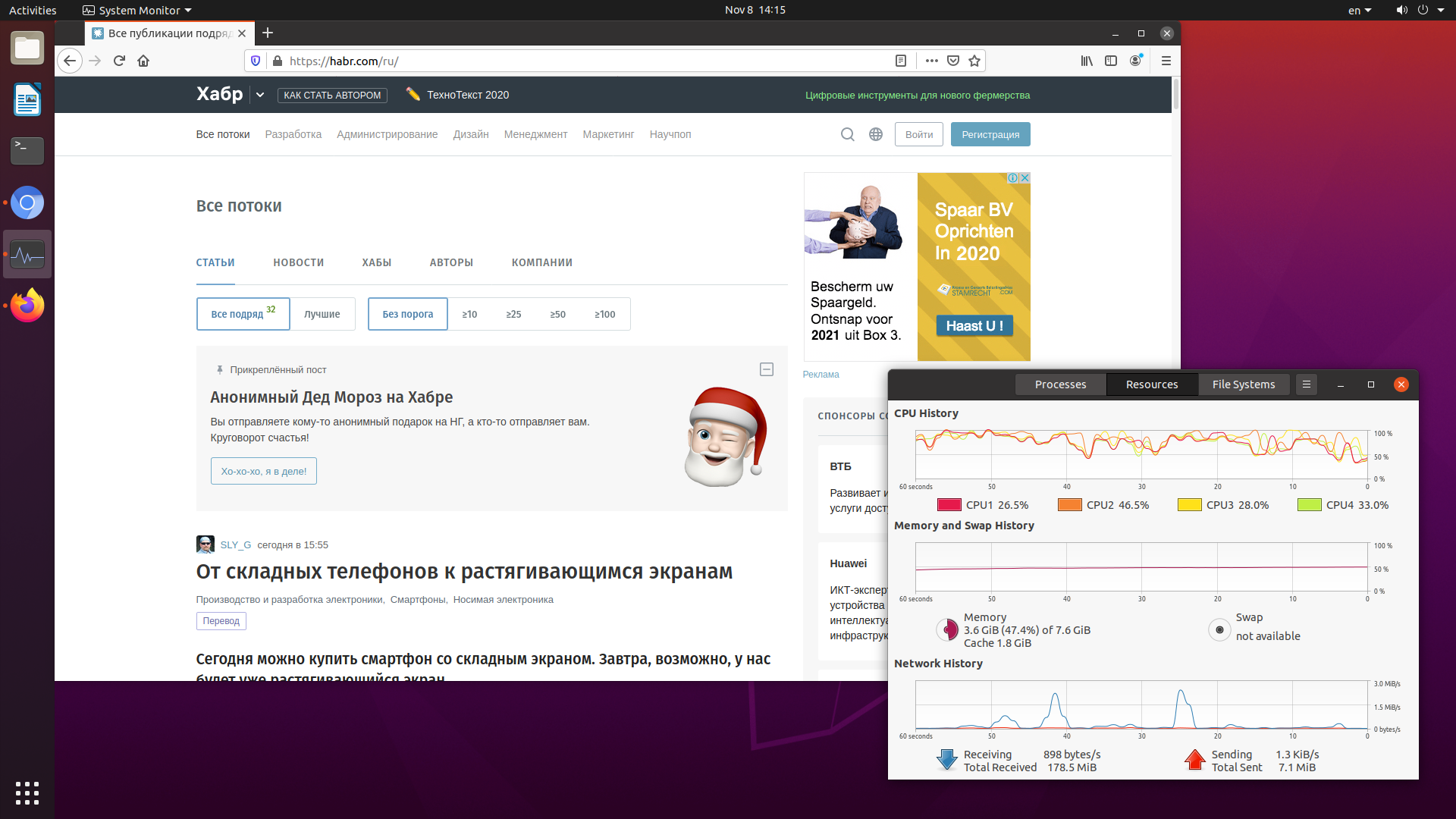

Попытка использовать Raspberry Pi 4 в качестве десктопа. Часть 2, Ubuntu

Привет, Хабр. В первой части была рассмотрена возможность использования Raspberry Pi 4 в качестве десктопа с установленной «родной» операционной системой Raspbian. Но как известно, с недавних пор Ubuntu v20 64-bit «официально» доступна для Raspberry Pi — посмотрим, как это работает. Что из этого...

Windows: достучаться до железа

Меня всегда интересовало низкоуровневое программирование – общаться напрямую с оборудованием, жонглировать регистрами, детально разбираться как что устроено... Увы, современные операционные системы максимально изолируют железо от пользователя, и просто так в физическую память или регистры устройств...

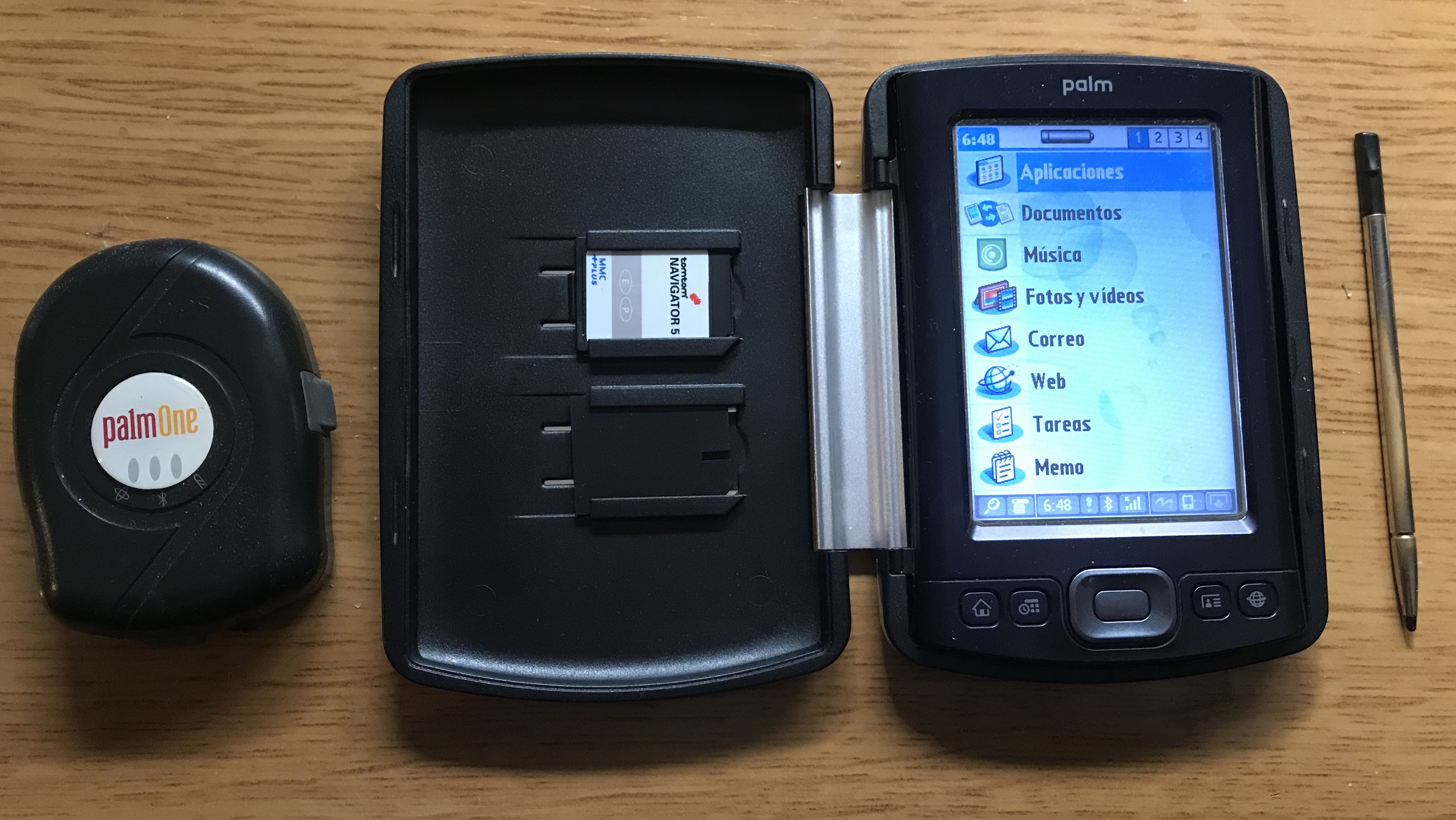

Palm TX — редкий гость в 2020 году. Восстанавливаем аккумулятор и подключаемся к сети интернет

Этот пост — продолжение серии статей о старом железе. На этот раз на нашем столе один из самых классных КПК от Palm —модель Palm TX. Он примечателен тем, что в свое время получил модуль WiFi и обновленный экран. Правда, девайс еще и лишился части функций, которые были у его предшественника, Palm...

Попытка использовать Raspberry Pi 4 в качестве десктопа: результаты и впечатления

Привет, Хабр. С момента появления Raspberry Pi 4 стало значительно больше желающих использовать этот микрокомпьютер в качестве основного ПК. Вычислительная мощность Pi4 стала уже весьма неплохой, да и полноценный Linux «на борту» звучит многообещающе. Меня давно интересовала возможность...

Попытка использовать Raspberry Pi 4 в качестве десктопа. Часть 1, Raspbian

Привет, Хабр. С момента появления Raspberry Pi 4 стало значительно больше желающих использовать этот микрокомпьютер в качестве основного ПК. Вычислительная мощность Pi4 стала уже весьма неплохой, да и полноценный Linux «на борту» звучит многообещающе. Меня давно интересовала возможность...

Hack The Box. Прохождение Tabby. RCE в Tomcat, и повышаем привилегии через LXD

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье получим RCE в Tomcat, ломаем zip архив и повышаем привилегии с помощью LXD. Организационная информация Чтобы вы могли узнавать о новых статьях, программном обеспечении и другой информации, я...

Пожиратель пыли, электропрачка и другие чудеса. Как рассказывали о технических новинках 100 лет назад

Пожалуй, каждый современный техноавтор хоть раз мучился вопросом «Ну что же такого особенного презентовать публике в этом новом гаджете?» и в своих мучениях мечтал вернуться лет на 100 назад, когда только-только появившиеся «чудо-машины» чуть ли не продавали сами себя. Однако это более чем спорно —...

Web Security by Bugbounty

Идея заключается в следующем — подготовить лабораторный стенд для изучения уязвимостей, находящихся в данном топе. О том, как запустить и найти пример приложения с уязвимостью, можно почитать вот здесь. Задания будут решены до момента использования уязвимости, которая заложена в приложение,...

Xiaomi запустила краудфандинг для своего мини-ПК «кубик Рубика» с 8 ГБ ОЗУ

Миниатюрные компьютеры, не одноплатники по типу «малинки», а полноценные десктопные ПК небольшого размера, являются довольно нишевым продуктом. Тем не менее, их становится все больше. Только недавно мы рассказывали о таком миниатюрном десктопе от компании Chuwi, а теперь появилась новая система от...

[Перевод] Дифференциальная приватность — анализ данных с сохранением конфиденциальности (введение в серию)

Ваша компания хочет собирать и анализировать данные для изучения тенденций, но при этом не жертвуя конфиденциальностью? Или, возможно, вы уже пользуетесь различными инструментами для её сохранения и хотите углубить ваши знания или поделиться опытом? В любом случае, этот материал для вас. Что нас...

Как подготовиться к The Standoff. Советы защитникам

Привет, Хабр! Меня зовут Илья, и три года подряд вместе с командой Jet Security Team — а два последних в роли её капитана — я держал оборону виртуального города на киберполигоне The Standoff против команд нападения. Участвуя раз за разом на стороне защиты, мы прошли путь от первых проб и ошибок до...