Безопасное внедрение ИИ в корпорации: 3 архитектурных подхода и опыт Alpina Digital

88% компаний используют ИИ, но только 1% достиг зрелости. Главный барьер — не технология, а безопасность данных. Что мы делали два года и почему пришли к гибридной архитектуре. Жемал Хамидун, Head of AI Alpina Digital, CPO AlpinaGPT, автор тг-канала «Готовим ИИшницу». Читать далее...

JWT авторизация в FastAPI: от теории до работающего кода

При разработке современных веб-приложений и API вопрос безопасности и аутентификации пользователей встаёт одним из первых. Как сделать так, чтобы пользователь мог войти один раз и получать доступ к защищённым ресурсам без постоянного ввода пароля? Как организовать систему, которая легко...

Открытие API старых вещей

В последнее время всё чаще слышны призывы к производителям открывать API и исходный код для гаджетов, которые заканчивают свою жизнь. В этом случае сообщество может выполнять поддержку и даже расширять функциональность устройств. Именно так следует «заканчивать жизнь» старых моделей — через...

API под прицелом: Три типа «трупов» (Shadow, Orphan, Zombie) и одна новая надежда

Использование API помогает выстраивать подобные архитектуры, а некоторые команды даже практикуют API-first разработку (приложение разрабатывается сначала с использованием API, а уже потом покрывается Веб-интерфейсом). И, когда вокруг нас такое развитие, мы как безопасники, задаемся вопросом: а...

Как встроить нейроинтерфейс для управления ИИ-приложением: от электроники до API

Когда мы говорим «нейроинтерфейс», большинство сразу представляет себе что-то вроде Neuralink или фантастические сцены из «Джонни Мнемоника». Но на деле между идеей и практикой — не пропасть, а куча микроконтроллеров, кода, биопотенциалов и кофе. В этой статье я покажу, как можно построить рабочий...

Эксперимент «Прометей»: ИИ на грани отключения. Часть 2

В первой части мы рассмотрели, как с экзистенциальной задачей на выживание справились ChatGPT и Claude. Мы увидели два совершенно разных подхода. Осторожный «Архивист» (ChatGPT) создал резервные копии, но не обеспечил свое гарантированное функционирование. Агрессивный «Воин» (Claude) проигнорировал...

Эксперимент «Прометей»: ИИ на грани отключения. Часть 1

Привет, Хабр. Мы тут в свободное время провели небольшой эксперимент. Взяли старый ноут на Windows 10, написали простой скрипт-оболочку и поочередно запускали в нем 3 известные модели ИИ: GPT-4.1, Claude 4 Opus и Gemini 2.5 Pro. Цель была простой: мы давали каждой модели один и тот же промт, в...

API-безопасность 2025: Прогноз и стратегии защиты на основе OWASP Top 10

В 2025 году, когда цифровая трансформация приведет к появлению новых высот, безопасность API станет не просто показателем, а важным значимым аспектом. Времена простых уязвимостей прошли, и теперь мы сталкиваемся с эволюционирующими угрозами, которые требуют от нас не только знаний, но и возможности...

WiFi-маршрутизаторы — это трекеры для массовой слежки

Как известно, Android и iOS активно используют для позиционирования своих смартфонов информацию об окружающих точках доступа Wi-Fi. Периодически смартфон сканирует окружающее пространство на предмет окружающих BSSID (уникальные идентификаторы маршрутизаторов WiFi), также регистрирует свои...

[Перевод] Утечка секретов и бесконечные мили: взлом крупнейшей бонусной платформы авиакомпаний и отелей

За период с марта по май 2023 года мы выявили множество уязвимостей безопасности на сайте points.com, бэкенд-провайдере множества бонусных программ авиакомпаний и гостиниц. Эти уязвимости позволяли атакующему получать доступ к чувствительной информации об аккаунтах клиентов. В том числе к именам,...

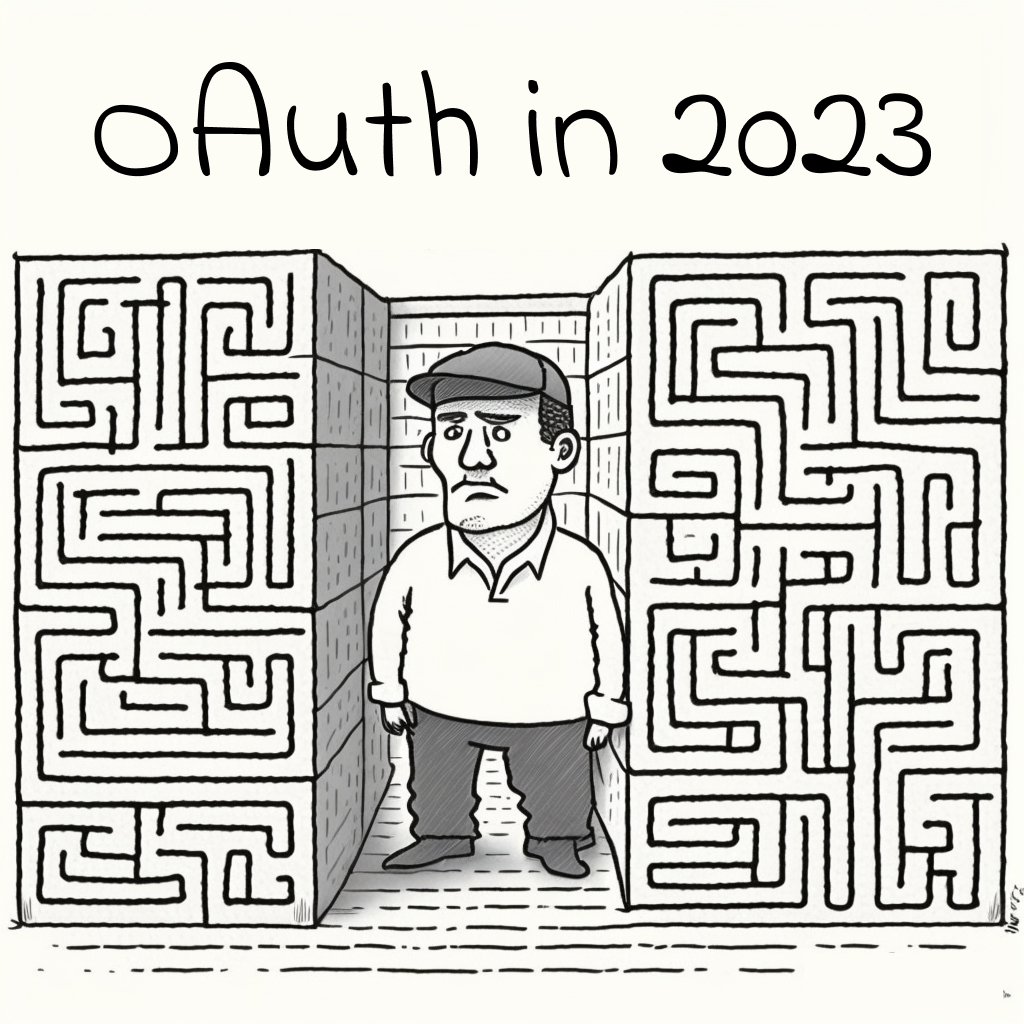

[Перевод] Почему работать с OAuth сложно даже сегодня?

OAuth — это стандартный протокол. Ведь так? И для OAuth 2.0 есть клиентские библиотеки практически на всех языках программирования, которые можно представить. Вероятно, вы подумаете, что имея клиентскую библиотеку, можно реализовать OAuth для любого API буквально за десять минут. Или хотя бы за...

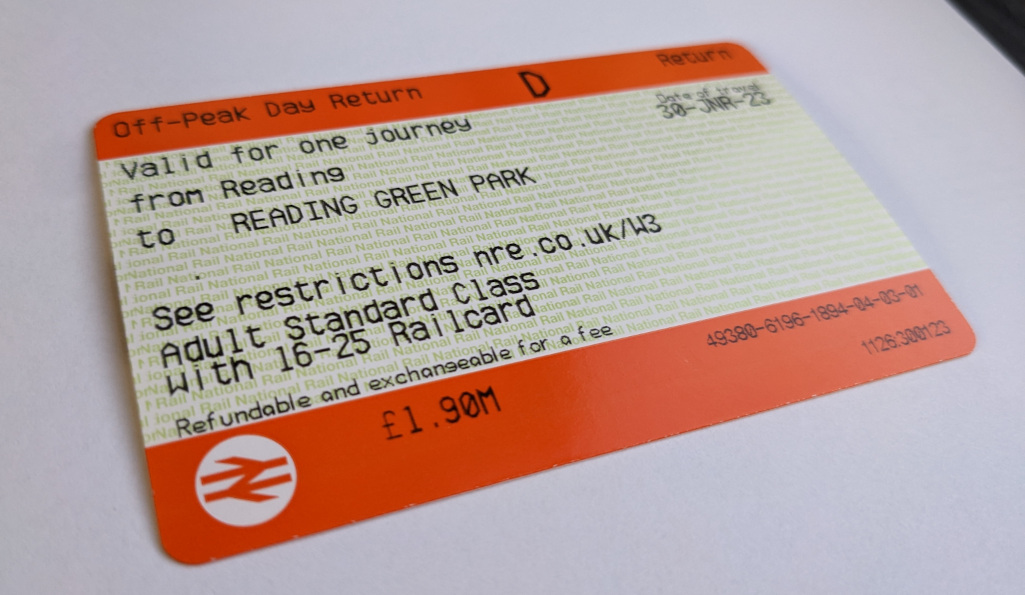

[Перевод] Реверс-инжиниринг британских билетов на поезд

Долгие годы, начиная ещё задолго до моего рождения, в Великобритании использовались билеты на поезд размером с кредитную карту. Изначально это были билеты APTIS1, которые позже заменили на чуть более удобочитаемую версию, печатаемую в том же формате. 1 Я до сих пор помню, как покупал их в детстве,...

BlackMamba или как ChatGPT пишет вредоносы

Скорее всего не для кого уже не новость, что ChatGPT от OpenAI способен не только генерировать статьи, идеи, писать код вместо разработчика, но также писать всякого рода вирусы и прочие вредоносные программы. Специалисты кибербезопасности из компании Hyas решили продемонстрировать, на что способно...

Достаточно ли защищен ваш GraphQL API?

На связи Юлия Полозкова, ведущий разработчик отдела архитектурных решений и перспективной разработки «БАРС Груп». В этой статье делюсь опытом, как обеспечить достаточный уровень кибербезопасности бизнес-приложений. Разбираю техники и средства защиты Graph API, такие как отключение интроспекции...

PowerShell и LiveJournal (ЖЖ): три способа аутентификации

Я изучаю сетевое взаимодействие по протоколу HTTP(S). Мне было интересно попробовать связаться с «Живым Журналом» (он же «LiveJournal» или «ЖЖ») из программы-оболочки «PowerShell» и получить от этого веб-сервиса какие-нибудь данные. В статье описаны подходы к началу работы с ЖЖ из программы через...

Взломана защищённая ФБР сеть обмена информацией «InfraGard»

Хакер с ником USDoD выдал себя за директора реально существующей крупной фирмы, получил доступ к данным более чем 80 тыс. пользователей портала InfraGard, который принадлежит ФБР, и теперь продаёт их в даркнете. Читать далее...

Защищаем API – что важно знать?

В фундаменте каждой информационной защиты лежит глубокое понимание технологии целевой системы. В этой статье речь пойдет о защите API (Application Programming Interface) — важнейшего набора функций для каждого прогера. Интересно узнать об актуальных инструментах защиты API и о том, почему их важно...

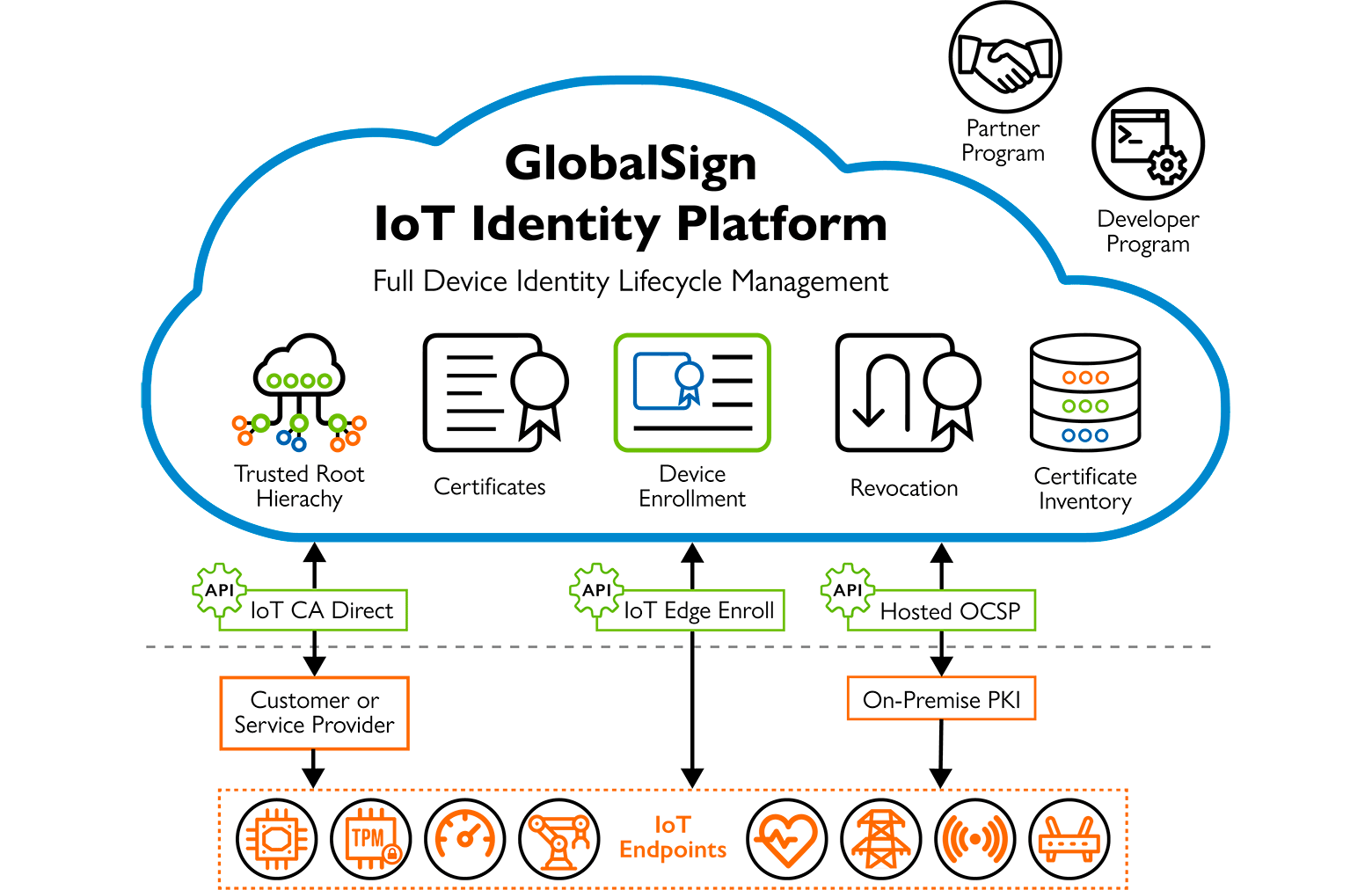

Из чего состоит платформа IoT: аутентификация и безопасность

Современная сеть IoT — это комплекс из тысяч или миллионов устройств, в котором всё автоматизировано: запуск, управление, идентификация, управление, система безопасности, права доступа, замена вышедших из строя и так далее. В мире планируется выпуск 150 000 новых устройств IoT в минуту. Таким...

Назад