Telegram, Signal, Wickr Me: выбираем самый безопасный мессенджер и разбираемся, существует ли он

Нас часто спрашивают, насколько хорошо те или иные популярные мессенджеры хранят тайны своих пользователей — переписку и пересылаемые файлы, существуют ли риски взлома самих сервисов, да и вообще, есть ли он — идеальный безопасный мессенджер? Команда департамента аудита и консалтинга Group-IB...

В погоне за «неправильными» инцидентами, или Как мы строим Threat Hunting

Инциденты с SLA-таймингами должны детектироваться с минимальным числом False Positive, а также иметь четкий workflow обработки. При таком устройстве SOC гарантирует, что инцидент будет обработан за определённое время – для дальнейшего своевременного реагирования… Такой подход многие годы был...

[Из песочницы] Архитектурные подходы к авторизации в серверных приложениях: Activity-Based Access Control Framework

Сегодня поговорим об секьюрити в web (да, наверное, и не только) приложениях. Прежде чем описывать подходы и фреймворки расскажу небольшую предысторию. Предыстория За много лет работы в IT приходилось сталкиваться с проектами в самых разных сферах. У каждого проекта были свои требования к...

Пентест: Свет не выключайте, пожалуйста. Киберполигон: А город надолго без света?

Потребность в оценке защищенности ИТ-инфраструктуры появилась практически одновременно с компьютерными системами. В 50-е годы прошлого столетия ученые начали предполагать, что на компьютерные системы возможны атаки, а в 1988 году Робертом Моррисом — младшим был создан первый массовый сетевой червь,...

Умная одежда сегодня: обнимет, подскажет, обогреет

В 2015 году у Марти Макфлая куртка сама подбирала длину рукавов (для кого вообще их такими делали, для орангутанов?), продувалась и высыхала за несколько секунд, а шнурки на кроссовках автоматически затягивались. Выглядело офигенно круто, если не считать рукавов. Но сегодня мы иначе представляем...

[Перевод] Пишем «Змейку» для клавиатуры с подсветкой

Введение Ночью я становлюсь хакером всевозможной электроники, но днём работаю разработчиком ПО. В основном моя работа заключается в сидении весь день за компьютером, вводе кода, отладке и т.п. Вероятно, вы могли догадаться, что основным устройством для написания всего этого кода является...

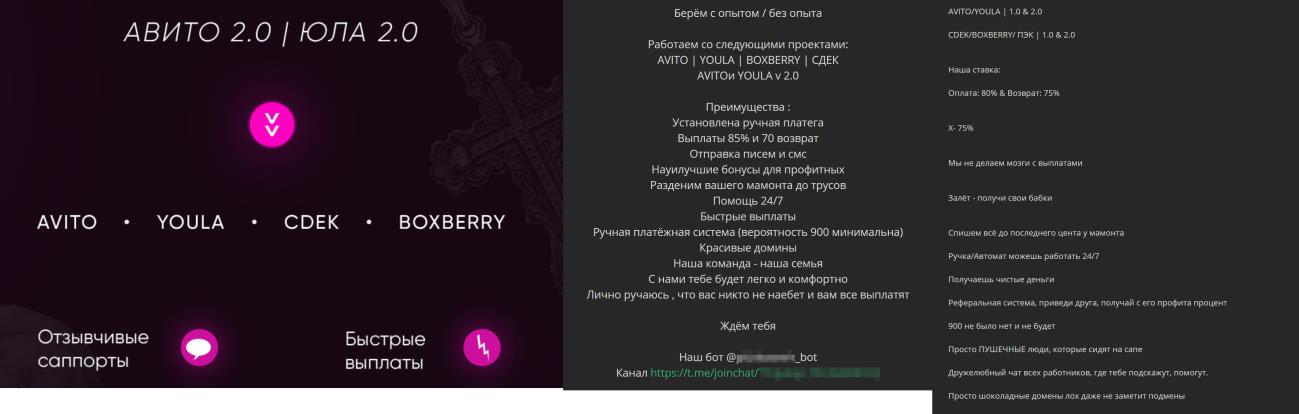

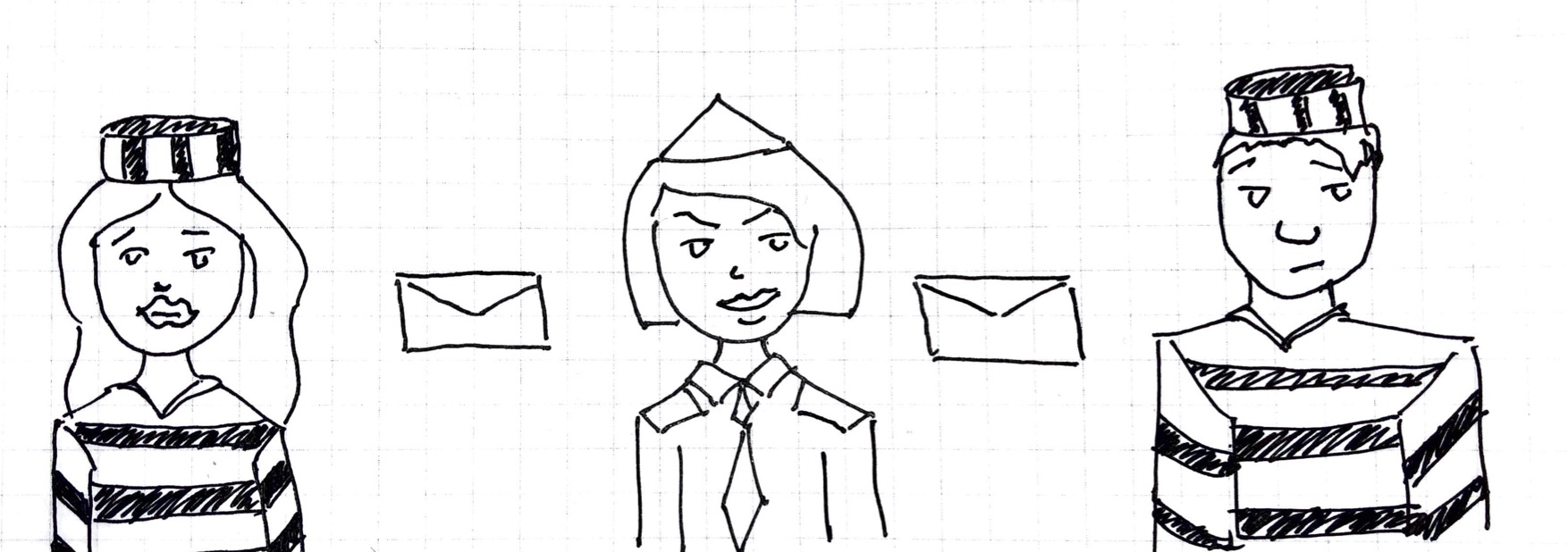

Рынок мошенничества на сайтах объявлений

Ни для кого не является секретом, что на популярных площадках «Авито», «Юла» и т.п. распространены мошеннические схемы, созданные для выманивания тем или иным способом денег с доверчивых покупателей и продавцов. В последнее время получили широкое распространение целые группировки мошенников,...

Зарядить смартфон без розетки: каким должен быть нормальный пауэрбанк?

Powerbank стал таким же неотъемлемым элементом современности, как неплохая камера в мобильнике или ноутбук, способный работать от батарейки весь день. Одна беда — заряжать их приходится достаточно часто, и не всегда есть возможность ждать полчаса сидя у розетки. К счастью, на рынке тьма разных...

Белые начинают: так ли уж хороши “хорошие” боты?

Казалось бы, вопрос с плохими и хорошими ботами достаточно прост для компаний: блокируй одних, пропускай других. Однако в этом процессе есть свои нюансы. Связано это и с тем, что плохие боты маскируются под хороших, и с тем, что неправильно настроенные боты из белого списка могут испортить трафик и...

«Маргаритковый мир» в потребительских моделях: как экономия времени приведёт к тому, что мы будем платить за эмоции

Привет, Хабр! Меня зовут Саша, я аналитик в крупном online-магазине, слежу за трендами рынков и изменениями спроса и предложения. От Капитана Очевидности меня отделяет тонкая грань: я не просто говорю, что и где плохо, но и почему плохо, где ещё может быть плохо, кто во всём виноват и как дальше с...

[Перевод] Модели угроз в дифференциальной приватности

Это перевод второй статьи из серии публикаций по дифференциальной приватности. На прошлой неделе, в первой статье цикла — «Дифференциальная приватность — анализ данных с сохранением конфиденциальности (введение в серию)» — мы рассмотрели базовые концепции и случаи применения дифференциальной...

Проблемы внедрения ИБ в больших организациях

Всем привет! Сегодня я хотел бы рассказать о проекте по внедрению системы защиты конфиденциальной информации на 5600 автоматизированных рабочих мест. Этот кейс мы реализовали в прошлом году. Он вобрал в себя множество типовых и уникальных проблем, которые могут возникнуть при внедрении в больших...

Fortinet Security Fabric на практике. Часть 1. Общий обзор

Приветствуем! Понятие Fortinet Security Fabric нельзя назвать новым - оно фигурирует на рынке уже более пяти лет, если не дольше. Но на практике мы до сих порой сталкиваемся с множеством вопросов по поводу того, что она из себя представляет и как работает. Поэтому, мы решили выпустить небольшой...

[Из песочницы] Стеганография и ML. Или что нам подарили генеративно-состязательные сети (GAN)?

Стеганография – это наука о тайной передаче информации путем сокрытия самого факта передачи. А само слово стеганография происходит от греч. στεγανός «скрытый» + γράφω «пишу» и буквально обозначает «тайнопись». В этой области, как и во многих других, особенно в последние годы получили широкое...

Maltego Часть 7. DarkNet matter

DarkNet. О, сколько в этом слове: и пафос, и ужас, и непонимание… и область полезных знаний. Основной негатив исходит от тех, кто не слишком в теме. По сути, Dark Net — это такой же интернет, но живет он в своем первозданном и незамутненном корпоративным и госрегулированием виде. И сегодня мы...

Надёжный, неуловимый, пуленепробиваемый: какой хостинг использует киберкриминал

Один из факторов успеха любого онлайн-бизнеса — использование надёжной и устойчивой инфраструктуры: иметь онлайн-бизнес — значит быть онлайн. Это справедливо как для легального бизнеса, так и для киберпреступного. Наш свежий отчёт завершает серию исследований о рынке нелегального хостинга. В первой...

Сравнительный обзор смарт-карт ридеров: критерии и оценки

Рекомендации по сравнению и выбору правильного смарт-карт ридера Данный документ содержит краткое введение в проблематику смарт-карт ридеров (их устройство, классификация, определение параметров для сравнения), предлагает набор критериев и методику для сравнения и анализа конкурирующих продуктов....

Факторизация и эллиптическая кривая. Часть V

Прочие статьи цикла Факторизация чисел и методы решета. Часть I Факторизация чисел и методы решета. Часть II Факторизация чисел и эллиптическая кривая. Часть III Факторизация чисел и сумма неизвестных делителей. Часть IV Факторизация и эллиптическая кривая. Часть V К тем сведениям об эллиптических...