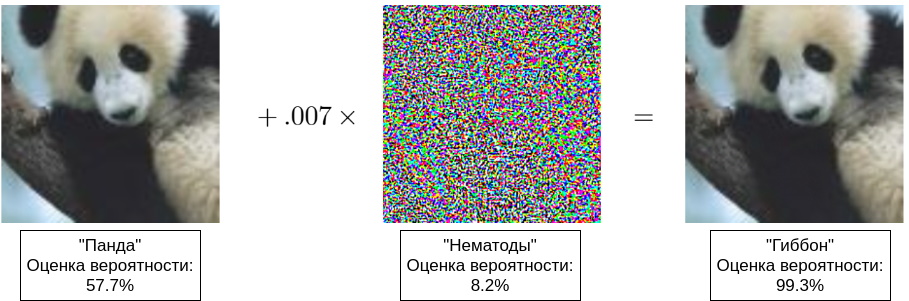

Насколько неуязвим искусственный интеллект?

Сегодня искусственные нейронные сети лежат в основе многих методов «искусственного интеллекта». При этом процесс обучения новых нейросетевых моделей настолько поставлен на поток (благодаря огромному количеству распределенных фреймворков, наборов данных и прочих «заготовок»), что исследователи по...

Apple M1. Если Intel ничего не предпримет, то мы можем увидеть его закат

То что сейчас происходит — это выбивание стула из под Intel, никак иначе. Еще и AMD может зацепить, хотя они показывают хороший прогресс. Если Intel продолжит свою текущую политику, продолжит считать себя монополией и диктовать цены на свои процессоры, то ее, веряотно, ждет закат. Почему? Я...

Анонс: Ломаем приложение в Docker и строим безопасный пайплайн в Gitlab

20 ноября пройдет ежегодная конференция Archdays, где мы c Пашей Канн в рамках демонстрации покажем пример того, как может быть взломано приложение в Docker и как с нуля собрать пайлпайн с проверками безопасности на базе GitLab CI. Взлом будет проходить в соответствии с инструкцией репозитория...

[recovery mode] Первый опыт: Mac Mini на M1

Очень кратко о моем первом опыте использования (бенчмарков не ждать). Сразу после онлайн презентации, где Apple представили свои новые продукты на собственном чипе, я отправился на сайт и, выбирая между MacBook Pro и Mac Mini, остановился на втором. Так как большого смысла в том, чтобы брать еще...

[Перевод] Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет...

[Перевод] Установка XSS Hunter

Публикуем перевод статьи Installing XSS Hunter и проверяем инструкцию на собственном примере. Спойлер: Всё работает! Читать дальше →...

Шесть наиболее действенных платформ анализа информации об угрозах для ваших команд безопасности

Как работают платформы анализа информации об угрозах и какие функции предоставляет передовое ПО из этой сферы; сравнение продуктов на основе аналитической таблицы ROI4CIO. Читать дальше →...

Сканер для выявления слабых паролей в СУБД

Сканеры уязвимостей есть в каждой компании, которая уделяет внимание информационной безопасности. Но далеко не каждый сканер умеет проверять пароли от локальных учетных записей в базе на стойкость. Проблема в том, что локальные учетные записи чаще всего не имеют срока действия, не проверяются на...

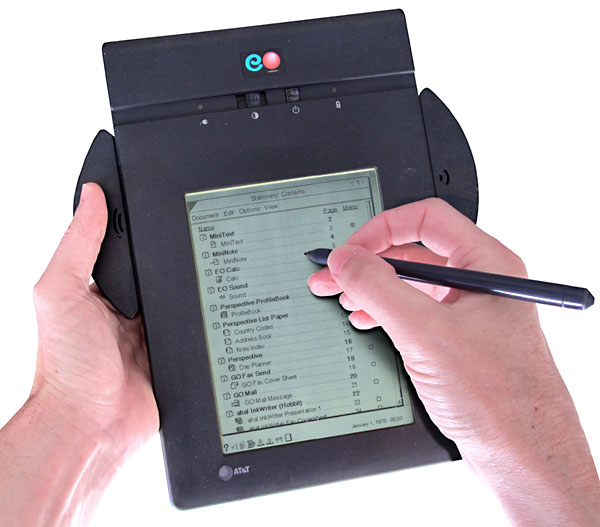

5 гаджетов, которые опередили свое время, и другие диковинки

Если хорошенько вспомнить историю, то оказывается, что всё уже однажды было, а если вспомнить еще лучше, то можно обнаружить, что было и до этого. Изобретения, которые мы называем прорывными, случаются не на пустом месте: им предшествуют годы исследований и поисков. В этой статье мы посмотрим на...

Fortinet Security Fabric на практике. Часть 2. FortiSwitch

Приветствуем! В нашей прошлой статье мы описали общую концепцию построения сети на продуктах компании Fortinet - Fortinet Security Fabric. Практически все продукты из этой концепции мы уже описывали. Неосвещенными остались только FortiSwitch и FortiAP. Сегодня мы хотим рассказать про FortiSwitch -...

3. От обучения пользователей к тренировке навыков по ИБ. Антифишинг

Приветствую друзья! Сегодня мы в рамках цикла статей по борьбе с фишингом познакомимся с российским решением “Антифишинг”. Для того, чтобы более подробно изучить концепцию и архитектуру системы, мы пообщались с представителями вендора и проверили решение на себе, обучая и тренируя сотрудников нашей...

[Перевод] Ваш компьютер на самом деле не ваш

Вот он. Наступил. Не заметили? Речь, конечно, идет о мире, предсказанном Ричардом Столлманом в 1997 году. О мире, о котором нас предупреждал Кори Доктороу. В современных версиях macOS вы не можете просто включить компьютер, запустить текстовый редактор или просмотрщик электронных книг и писать или...

Ваши устройства принадлежат вам. Нужно только…

Варнинг: заметка пишется больше для технически не особо подкованных людей, хабр читают и они. Специалисты и так всё знают. Не у технарей другие профессии и увлечения, для них самый ценный ресурс (время) лучше потратить на интересные вещи, чем разбираться в тонкостях сборки ПО из исходников. У...

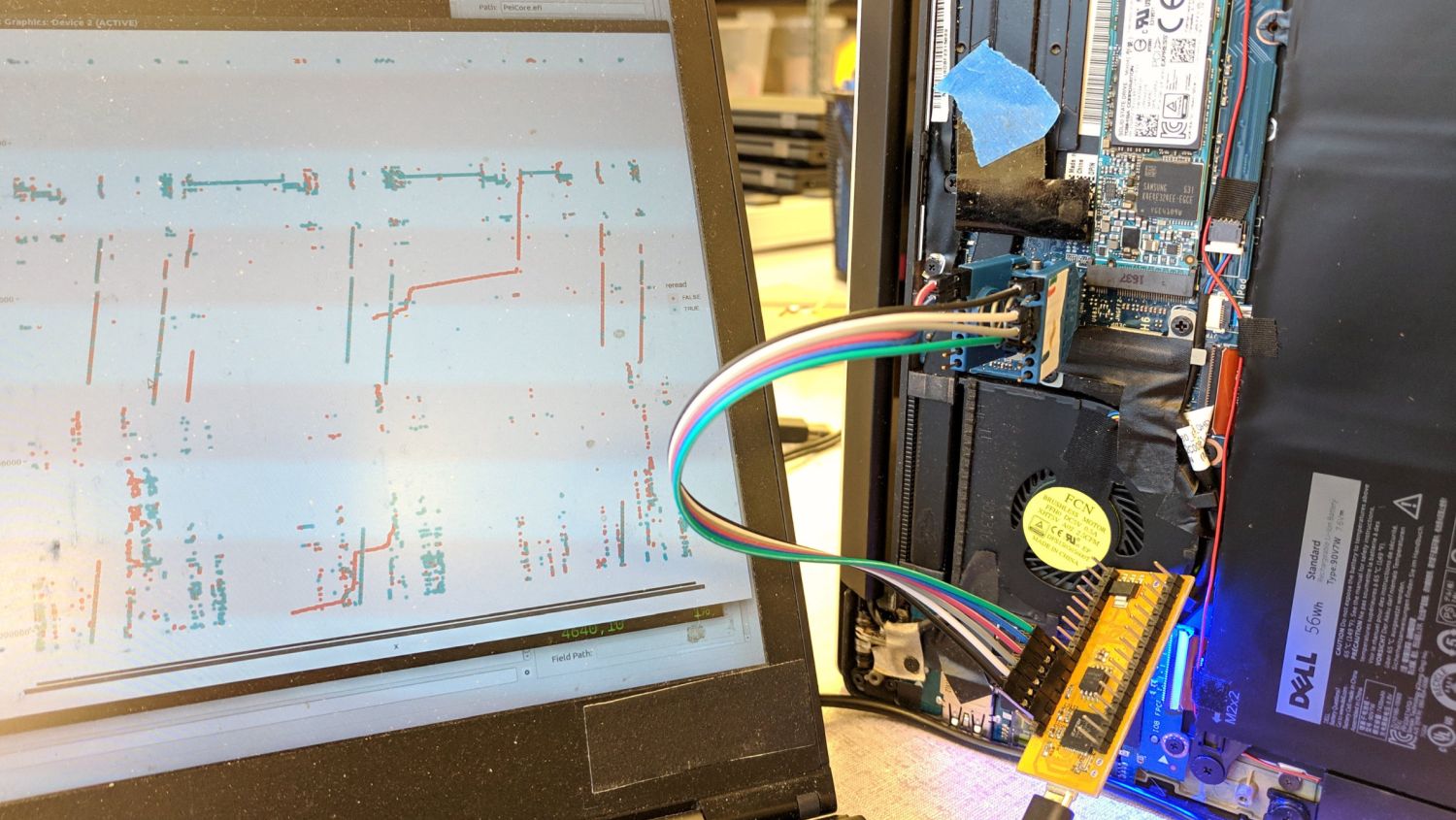

Security Week 47: обход защиты компьютера в режиме сна

10 ноября компания Intel пропатчила уязвимость CVE-2020-8705 в механизме Intel Boot Guard, которая позволяет обходить ключевые методы защиты компьютера, если он находится в режиме сна. Уязвимость подробно описывает исследователь Трэммелл Хадсон (Trammell Hudson). Он приводит реалистичный сценарий...

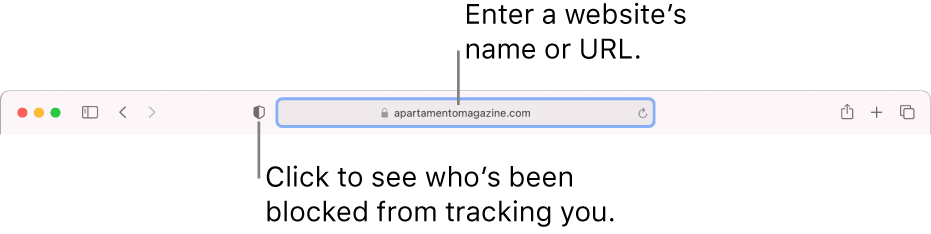

Предотвращение cross-site tracking в Safari на MacOs

Каждый раз, когда вы посещаете сайт, он собирает данные о вашем устройстве — такие как системные настройки — и использует эти данные для отображения страницы адаптированной под ваше устройство. Некоторые компании пытаются использовать эти данные для идентификации именно вашего устройства — это...

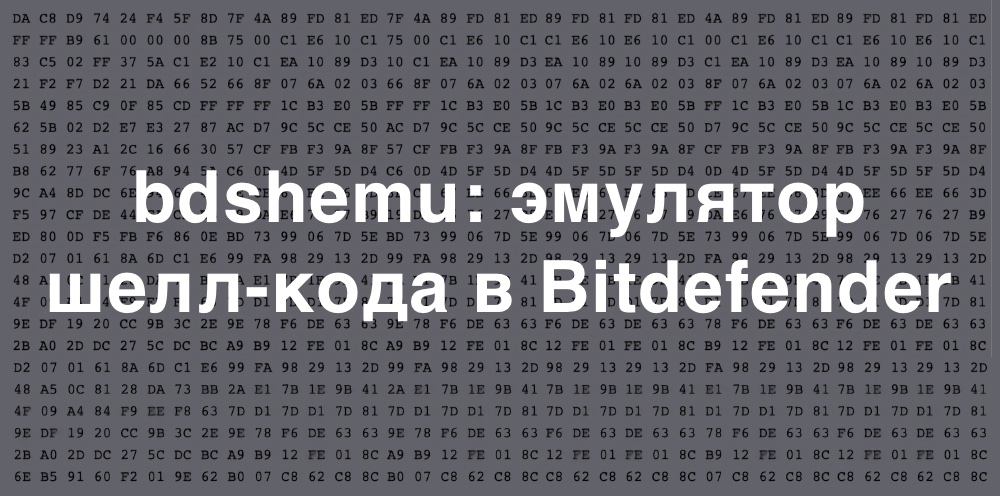

[Перевод] bdshemu: эмулятор шелл-кода в Bitdefender

Совсем скоро, 19 ноября, у нас стартует курс «Этичный хакер», а специально к этому событию мы подготовили этот перевод о bdshemu — написанном на языке C эмуляторе с открытым исходным кодом в Bitdefender для обнаружения эксплойтов на 32- и 64-битной архитектуре. Эмулятор очень прост, а благодаря...

Web Application Firewall: работа на опережение

В одном из предыдущих постов мы рассказывали об отражении DDoS-атак при помощи анализа трафика по протоколу Netflow. Само собой, DDoS — далеко не единственная проблема, с которой может столкнуться ресурс. Воображение злоумышленников весьма и весьма велико, да и технических средств у них хватает....

Пыщ-пыщ и pentest

Современный подход к информационной безопасности Люблю ИБ. С одной стороны бизнес часто требует выкатывать полусырые прототипы, с деплоем раз в час. С другой — суровая и неприступная твердыня сотрудников информационной безопасности. На них все держится. И даже разработки в области IoT, где S — это...