Broken Authentication (Skills Assessment) — HTB Academy

Автор: B0rn2beR00T (специалист по тестированию на проникновение web-приложений) Приветствую, коллеги! Форма аутентификации присутствует во многих ПО. Она встречается в web-приложениях, интерфейсах сетевых железок, виртуализации, БД, файловых хранилищах, CRM и многом другом. Пользователь в такой...

Никаких эксплойтов и zero-day: как эксплуатация безобидных настроек Асtive Directory приводит к компрометации домена

Привет, Хабр! На связи Дмитрий Неверов, технический консультант направления тестирования внутренней инфраструктуры команды Бастиона и автор книги «Идём по киберследу». Пентестер зачастую воспринимается как «белый маг хакер», которому дай только возможность запустить пару эксплойтов и...

Хотят многие, делают единицы: наш опыт автоматизации рутины пентеста

Привет, Хабр! Меня зовут Дмитрий Федосов, я руковожу отделом наступательной безопасности в Positive Technologies. В этой статье мы с ведущим специалистом нашего отдела Владиславом Дриевым расскажем про автоматизацию рутины в пентесте на основании нашего опыта построения результативной безопасности....

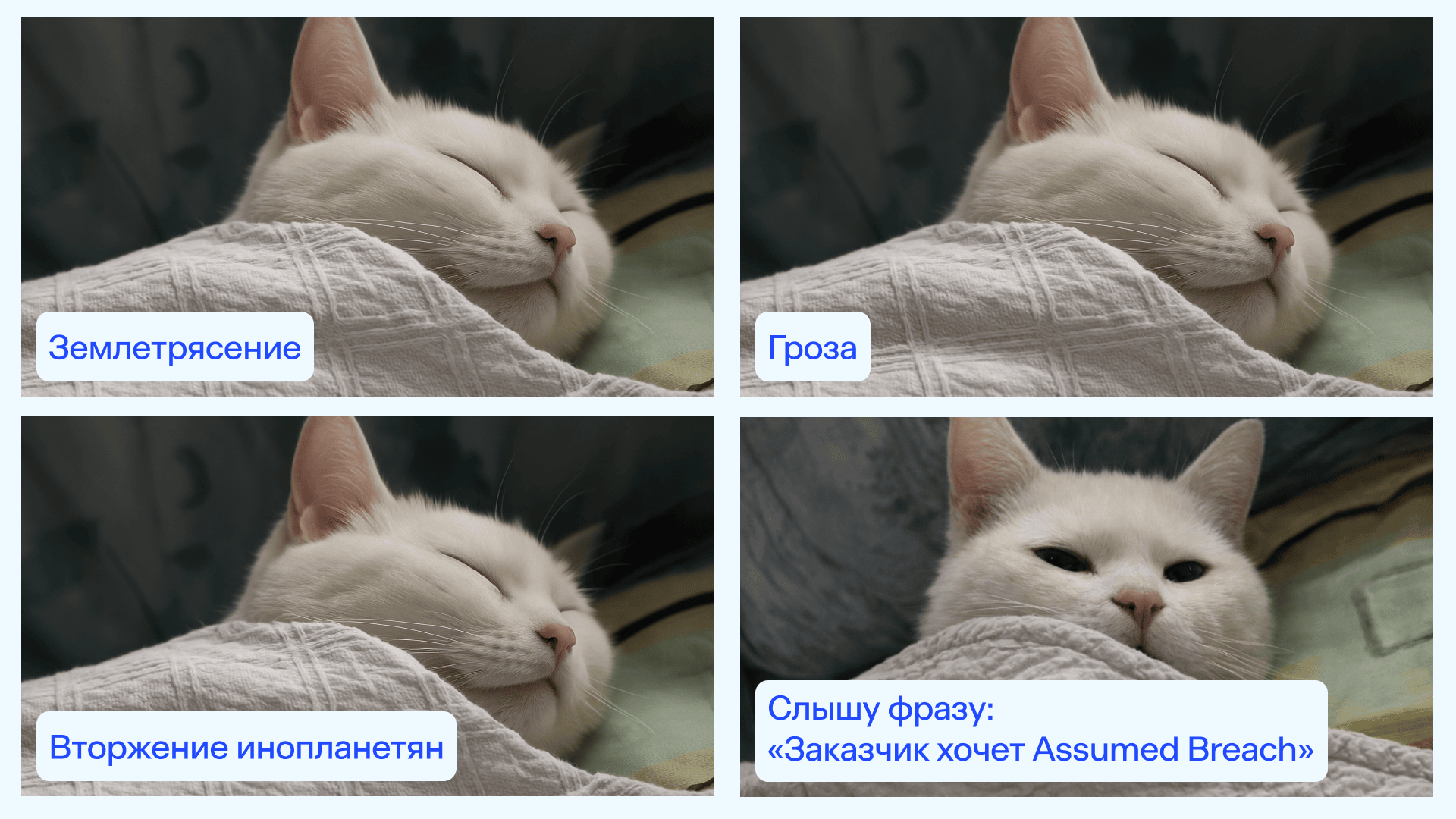

Assumed Breach как эволюция подходов к внутреннему пентесту

Привет, Хабр! Меня зовут Александр Колесов, в Бастионе я руковожу направлением развития в департаменте тестирования на проникновение. Мы профессионально ломаем то, что другие старательно защищают. Разумеется, с разрешения владельцев. Сегодня предлагаю поговорить о внутреннем пентесте — одной из...

Думает как хакер, действует как пентестер: что такое автоматическое тестирование на проникновение

Всем привет! В эфире «Кибердуршлаг», наша постоянная рубрика, в которой мы на примере собственных продуктов и решений рассказываем, как можно защитить ваши информационные системы и не дать им превратиться в решето уязвимостей, атакуемое хакерами разной степени продвинутости. В этой статье наши...

0-day-джекпот: как мы нашли четыре критические дыры в SSO и ждали патчей

Представьте: вы открываете письмо, кликаете по безобидной ссылке, и ваш корпоративный аккаунт теперь принадлежит кому-то другому. И это лишь один из четырех критических багов в коробочном SSO-решении, которые мы обнаружили во время рутинного пентеста. Мы покажем, как одна логическая ошибка в...

«Нейросеть, мы тебя отключим»: интервью о взломе LLM и реальной цене ИИ-инструментов

Первая полностью автоматизированная ИИ-атака уже случилась. Claude сам нашёл уязвимые компании, написал под них малварь, разослал её и начал шантажировать жертв с требованием выкупа в биткоинах. Взломано было 17 компаний. И это только начало. Сергей Зыбнев— Team Lead пентестер и специалист по...

[Перевод] Сбор учетных данных с использованием NetExec (nxc)

В современных корпоративных средах учетные записи Active Directory являются полезным подспорьем для атакующих. Независимо от того, участвуете ли вы в Red Team проекте, работаете специалистом по тестированию на проникновение или имитируете действия реальных злоумышленников, добыча учетных данных...

«Политика открытых дверей»: как один скрипт обрушил защиту домена

Всем привет! На связи Дмитрий Неверов, руководитель направления тестирования на проникновение в компании «Бастион». Мы профессионально ломаем системы безопасности компаний. Разумеется, с разрешения их владельцев. Расскажу кейс, за который я получил ачивку «Фаворит года по версии жюри» Pentest...

Как я вскрыл «умный» замок пятью способами за пять минут

Представьте: вы ставите на дверь навороченный «умный» замок. Биометрия, карты доступа, пин-коды — целый арсенал защиты в компактном корпусе. Сидя за такой дверью, начинаешь чувствовать себя героем шпионского фильма: доступ строго по отпечатку пальца, никаких случайных гостей — почти режим...

Black, gray, white: разбираемся в методологиях пентеста

Пентесты помогают выявить и устранить слабые места в защите компании до того, как ими воспользуются злоумышленники. Но чтобы такая проверка действительно принесла пользу, важно понимать, зачем вы ее проводите, по какой методологии, и что будете делать с результатами. В этой статье мы разберемся: •...

Пишем отчет о пентесте за 1 час на локальной LLM. Часть 1

В этой статье мы рассмотрим как на оборудовании стоимостью от 1000$, с полностью локальными LLM и VLM на основе скриншотов и коротких пояснений генерировать грамотно написанные отчеты об уязвимостях самого широкого спектра, начиная от Web/мобилок, заканчивая инфрастурктурными уязвимостями Active...

[В закладки] Гайд по составлению ТЗ для внутреннего пентеста

С виду все просто: дали пентестерам доступ в сеть, они пошарились по серверам, нашли пару уязвимостей, написали отчет. Профит. Но на деле плохо подготовленная проверка легко превращается в хаотичный квест с непредсказуемым финалом. В лучшем случае вы получите бесполезный список из сотни мелких...

Пентест на автопилоте: что доверить роботам, а что — нет?

ChatGPT генерирует эксплойты, автосканеры находят уязвимости за минуты, а фреймворки сами пишут отчеты. Неужели профессия пентестера обречена? Спойлер: нет, не обречена. Но кардинально меняется. Современные инструменты творят чудеса. AMASS за полчаса соберет карту субдоменов компании, Nuclei...

Книга: «Изучаем Kali Linux»

Привет, Хаброжители! Дистрибутив Kali Linux, включающий сотни встроенных утилит, позволяет быстро приступить к тестированию безопасности. Однако наличие такого количества инструментов в арсенале Kali Linux может ошеломить. Во втором издании описываются обновленные возможности утилит и подробно...

[Перевод] Тестирование на проникновение: Tomcat

При тестировании на проникновение крайне важно обращать внимание на наличие Apache Tomcat — одного из самых популярных веб-серверов. Изначально Apache Software Foundation разработала Tomcat как платформу для демонстрации технологий Java Servlet и JavaServer Pages (JSP), которые служат основой для...

Есть ли необходимость в автоматизации тестирования на проникновение

Несмотря на постоянно растущий спрос на решения для информационной безопасности, число успешных кибератак на организации по всему миру ежегодно увеличивается. По нашим данным, в 2023 году этот показатель вырос на 18%, и, судя по тенденциям 2024 года, этот рост продолжится. Одна из причин –...

Пентест системы печати. Атакуем

В предыдущей статье мы начали разговор о пентесте системы печати. Мы рассмотрели, на каких протоколах и языках строится взаимодействие с принтерами, попробовали поискать открытые порты, через которые можно с ними взаимодействовать, а также познакомились с инструментом PRET. Теперь давайте перейдём...

Назад