[recovery mode] Защита удаленного доступа (ЗУД) с мобильных устройств

Как выполнить требования ГОСТ Р 57580 по обеспечению безопасного удаленного доступа с мобильных устройств, не запрещая их использования Об обязательности требований ГОСТ Р 57580 для финансовых организаций, порядке их внедрения и методах оценки соответствия написано множество статей, дано много...

Вскрытие трафика в публичных сетях

Эта статья о том, как стать кулхацкером (или по-английски Script Kiddie) — условным злоумышленником, который испытывает недостаток знаний в области программирования и использует существующее программное обеспечение, чтобы провести атаку на смартфоны и планшеты своих одноклассников. Шучу. На самом...

5 самых интересных инцидентов в области ИБ за сентябрь 2020

Привет, Хабр! «Рексофт» собрал информацию по взломам и атакам за сентябрь. Мы не претендуем на полноту всех мировых ИБ-инцидентов, а публикуем только то, что показалось нам самым интересным. Читать...

Ремонт слухового аппарата. (Почти детективная история)

Совсем недавно пришел в ремонт слуховой аппарат. НИЧЕГО о нем известно не было. Внешний вид аппарата:Причина ремонта, аппарат «глух и нем» даже после заряда аккумулятора.После разбора корпуса аппарата, получилось вот что:Напряжения измеренное на аккумуляторе составило 1,4 вольта (ток кз порядка 180...

Как развивается ситуация вокруг запрета на end-to-end шифрование — разбор последних событий

Рассказываем, что предпринимают регуляторы различных стран, к какой реакции со стороны экспертов и общественности приводят их инициативы, и ждать ли усиления давления на бизнес. P.S. Вчера мы рассказывали, чем интересен рынок интернет-провайдеров Румынии. Читать далее...

«Музыка большого брата»: как глобальный surveillance-контроль нашел отражение в рэп-культуре

Помните, мы как-то рассказывали о треках Radiohead, Muse, «Аквариума» и «ГО», а потом еще о китайском бойбенде и куче другой «музыки большого брата»? Эти материалы мы перенесли в «Мир Hi-Fi», а сегодня — решили обсудить отношение рэп-исполнителей к теориям заговора и слежке. Что случилось...

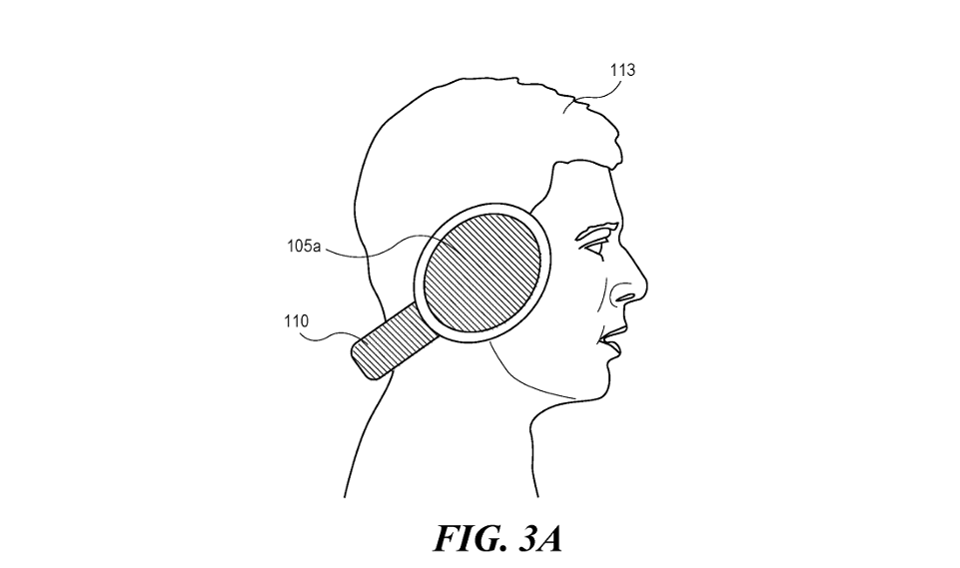

AirPods Studio: собираем образ устройства из отрывочных сведений

О том, что купертинский гигант собирается обрадовать любителей хорошего звука полноразмерной версией AirPods мировая пресса пишет давно. Недавно в СМИ появилась информация о том, что релиз запланирован на ноябрь текущего года, однако такие заявления звучат с 2018-го года. У меня, к сожалению, нет...

Hack The Box. Прохождение Dyplesher. Memcached, Gogs, RCE через создание плагина и LPE через AMQP

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы получим хеши пользователей благодаря memcached, разбираемся с GIT репозиториями, пишем плагин с бэкдором на Java, анализируем трафик и повышаем привилегии благодаря RabbitMQ. Подключение к...

Справочная // Apple Watch Series 6 с пульсоксиметром: что это и для чего нужно

Я месяц проходил с последними Apple Watch на руке: померил уровень кислорода в крови, пульс, высоту над уровнем моря и, конечно, сравнил их со обычным пульсоксиметром и предыдущими часами пятой серии. Здесь я отвечу на самые частые вопросы о Series 6. Читать далее...

OSCD 2020: как это было

Всем привет! На днях завершился второй спринт инициативы OSCD (Open Security Collaborative Development), объединяющей ИБ-экспертов со всего мира для решения общих проблем, распространения знаний и улучшения компьютерной безопасности в целом. В этом году мероприятие проходило второй раз, и наша...

Факторизация и эллиптическая кривая. Часть III

Прочие статьи цикла Факторизация чисел и методы решета. Часть I Факторизация чисел и методы решета. Часть II Факторизация и эллиптическая кривая. Часть III Использование эллиптических кривых (ЭК) для решения разнообразных задач криптологии коснулось каким-то боком и факторизации чисел. Здесь будем...

Кибербезопасность промышленных сетей: угрозы и решения

Эта статья условно разделена на две части. В первой мы рассмотрим общие проблемы безопасности систем типа АСУ ТП, их слабые места и теоретические способы защиты. Во второй части — ознакомимся с аппаратными и программными продуктами защиты, сравним их по основным параметрам: обнаружение угроз...

4G-камера за 5000 рублей

Этой камере для работы не требуется ничего кроме питания. В неё вставляются симкарта и карта памяти. Встроенный 4G-роутер обеспечивает её интернетом (а заодно может раздавать интернет на другие камеры, смартфоны и любые гаджеты), встроенный регистратор записывает ролики по движению или непрерывно....

Вебкаст Хабр ПРО #6. Мир ИБ: паранойя vs здравый смысл

В сфере безопасности легко либо недосмотреть, либо, наоборот, потратить слишком много сил в никуда. Сегодня мы пригласим в наш вебкаст топ-автора из хаба «Информационная безопасность» Луку Сафонова (LukaSafonov) и Джабраила Матиева (djabrail) — руководителя направления защиты конечных устройств в...

Сказ о том, как я токен в Линуксе хранил

Когда речь идёт о хранении sensitive data в браузере, достаточно воспользоваться одним из двух доступных вариантов: cookies или localStorage. Тут каждый выбирает по вкусу. Однако я посветил эту статью Secret Service – службе, которая работает через D-Bus и предназначена для хранения «секретов» в...

One Netbook A1 — миниатюрный ноутбук-трансформер для инженера дата-центра

На рынке портативных компьютеров огромное количество предложений от разных производителей. Есть и универсальные и специализированные системы. Одна из нихм — миниатюрный ноутбук-трансформер для сисадминов, инженеров дата-центров и специалистов связанных профессий. Называется это чудо техники One...

Как ELK помогает инженерам по ИБ бороться с атаками на сайты и спать спокойно

Наш центр киберзащиты отвечает за безопасность веб-инфраструктуры клиентов и отбивает атаки на клиентские сайты. Для защиты от атак мы используем файрволы веб-приложений FortiWeb (WAF). Но даже самый крутой WAF – не панацея и не защищает «из коробки» от целевых атак. Поэтому в дополнение к WAF мы...

Пишем шеллкод под Windows на ассемблере

В этой статье я хочу показать и подробно объяснить пример создания шеллкода на ассемблере в ОС Windows 7 x86. Не смотря на солидный возраст данной темы, она остаётся актуальной и по сей день: это стартовая точка в написании своих шеллкодов, эксплуатации переполнений буферов, обфускации шеллкодов...