Обсуждение: «Мне нужен простой ящик, а не вот это все»

Умные телевизоры стали массовыми, но тяга к функциональному минимализму только усилилась. Мало кто хочет разбираться со сложными интерфейсами, а многие и вовсе предпочитают модульный подход: когда ТВ — это просто экран и не более того. Мы проанализировали более 600 комментариев, которые оставили по...

Hack The Box. Прохождение Cache. RCE в OpenEMR, memcached и docker

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем уязвимости в CMS OpenEMR, работаем с memcached и docker. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где...

Определяем направление на аэропорт с помощью RTL-SDR и GNU Radio

Привет Хабр. В настоящее время существует не так уж много стандартов связи, которые с одной стороны, любопытны и интересны, с другой стороны, их описание не занимает 500 страниц в формате PDF. Одним из таких, несложных для декодирования, является сигнал VHF Omni-directional Radio Beacon (VOR),...

«Пилите, Шура, пилите», или Как мы с другом устроили кондиционеру полный краш-тест

Как начинаются жаркие дни, вот прямо с мая, всё моё окружение – родные, друзья, коллеги – пускаются в споры о кондиционерах. Почти по Шекспиру: ставить иль не ставить, вот в чём вопрос. И вроде бы жару никто не любит, но боязно – говорят, из-за кондиционеров болеют, говорят, что они шумные и...

VMware ESXi на Raspberry Pi: они реально это сделали

То, что выглядит как забавная шутка, иногда оказывается вполне серьезным проектом. Это редко, но случается. Буквально на этой неделе было анонсировано техническое превью гипервизора VMware ESXi на архитектуре aarch64 под названием ESXi-Arm-Fling. В этой статье мы рассмотрим, зачем и кому это нужно....

Must have для SOC: как выбрать сценарный подход к выявлению угроз

Для запуска корпоративного SOC или ситуационного центра управления ИБ мало внедрить систему мониторинга (SIEM). Помимо этого, нужно предусмотреть кучу всего, что понадобится команде SOC в работе. Методики детектирования, правила корреляции, наработки по реагированию — всё это должно укладываться в...

Программа-вымогатель Conti отключает сервисы резервного копирования и использует Windows Restart Manager

Судя по большому количеству признаков, Conti позаимствовала код у семейства Ryuk. Эта программа используется для целевых атак на корпорации с декабря 2019 года, но недавно операторы Conti также запустили сайт с утечками под названием ‘Conti.News’, на котором они публикуют украденные данные, если...

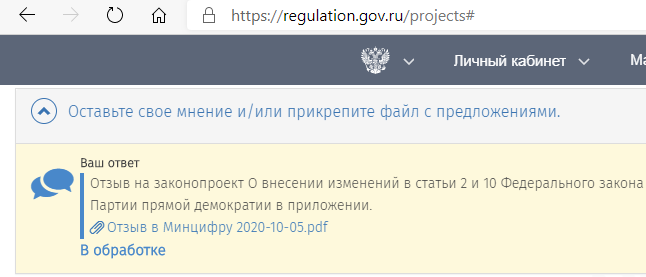

Минцифра и запрет TLS v. 1.3 (а заодно и HTTPS): отзыв на законопроект

Привет, Хабр. В прошлый раз мы писали о том, что Минцифра внесла на публичное рассмотрение законопроект, согласно пояснительной записке, запрещающий в России работу сервисов с технологиями сокрытия доменных имён — eSNI/ECH, а если брать шире, то и весь TLS v. 1.3, а согласно букве законопроекта —...

Факторизация чисел и методы решета, часть I

В работе рассматривается традиционный подход, который автором в ряде статей критикуется. Здесь я воздержусь от критики, и направлю свои усилия на разъяснение сложных моментов в традиционном подходе. Весь арсенал существующих методов не решает задачу факторизации в принципе, так как почти все...

Honeypot vs Deception на примере Xello

На Хабре уже есть несколько статей про технологии Honeypot и Deception (1 статья, 2 статья). Однако, до сих пор мы сталкиваемся с непониманием разницы между этими классами средств защиты. Для этого наши коллеги из Xello Deception (первый и пока единственный российский разработчик Deception...

Безопасность домохозяйки

Лет 15 назад, когда интернет выдавался по карточкам и измерялся в часах для нас было обыденным делом ходить в гости за играми, книгами и фильмами. У многих был один единственный диск, обязательно разбитый на c: и d: Но никто не думал о том, какие именно файлы, валяющиеся на жёстком диске, были...

Удаленная работа или обзор VPN в Sophos XG Firewall

Всем привет! Данная статья будет посвящена обзору функционала VPN в продукте Sophos XG Firewall. В предыдущей статье мы разбирали, как получить бесплатно данное решение по защите домашней сети с полной лицензией. Сегодня мы поговорим о функционале VPN который встроен в Sophos XG. Я постараюсь...

Чем запомнились Volga CTF 2020

Всем привет! Меня зовут Маша, вместе с командой Jet CSIRT я помогаю крупным компаниям выстраивать защиту от злоумышленников. Помимо работы, учусь в Самарском национальном исследовательском университете им. Королева и помогаю в организации некоторых ИТ-мероприятий в своем городе. Недавно мне...

Nvidia представила новую версию одноплатного ПК Jetson Nano всего за $59

За последние несколько недель появилось сразу несколько отличных одноплатников. Только недавно вышел на рынок конкурент Raspberry Pi 4 c x86-процессором, а сейчас Nvidia представила еще одну альтернативу «малинке», только уже с уклоном в технологии искусственного интеллекта. Называется новинка...

Дом с умными вставками: прокачиваем квартиру устройствами HIPER

Обстановка в квартире выдает характер, мечты и заморочки человека. Увидели портрет Говарда Лавкрафта в чужом коридоре — и все встало на свои места. Умный дом, мне кажется, потакает привычкам и слабостям своего хозяина еще больше. Поэтому, выбирая на тест несколько устройств HIPER, я взял те, что...

Инженером с Бауманским дипломом может стать каждый

МГТУ им. Баумана возвращается на Хабр, и мы готовы делиться с вами нашими самыми актуальными новостями, рассказывать о самых современных разработках и даже пригласить вас «прогуляться» с нами по научным центрам и лабораториям Университета. Если вы еще не знакомы с нами, обязательно прочитайте...

2. FortiAnalyzer Getting Started v6.4. Подготовка макета

Приветствуем на втором уроке курса FortiAnalyzer Getting Started. Сегодня мы поговорим про механизм административных доменов на FortiAnalyzer, также обсудим процесс обработки логов — понимание принципов работы данных механизмов необходимо для первоначальных настроек FortiAnalyzer. И после этого мы...

Где живут вредоносы: хакерская инфраструктура и криминальные сервисы

Все онлайн-бизнесы нуждаются в стабильной и надёжной инфраструктуре. Самые продвинутые рекламные кампании, стратегии выхода на рынок и удержания клиентов теряют смысл, если сайт магазина систематически недоступен, а приём платежей работает через раз. Всё это справедливо и для киберпреступного...