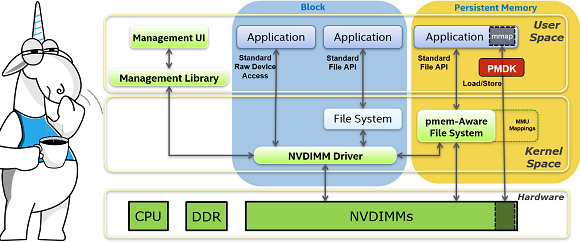

Статический анализ кода коллекции библиотек PMDK от Intel и ошибки, которые не ошибки

Нам предложили проверить с помощью анализатора PVS-Studio коллекцию открытых библиотек PMDK, предназначенную для разработки и отладки приложений с поддержкой энергонезависимой памяти. Собственно, почему бы и нет. Тем более это небольшой проект на языке C и C++ с общим размером кодовой базы около...

PayPal уже 20 лет блокирует аккаунты без объяснения причин

Кто-то помнит, как в начале 2000-х Сергей Голубицкий на страницах «Компьютерры» песочил платёжную систему PayPal за «массовое воровство денег со счетов клиентов». Компанию основал Максимилиан Левчин, американский миллионер, в прошлой жизни — выпускник киевской математической спецшколы, промышлявший...

4. Check Point SandBlast Agent Management Platform. Политика Data Protection. Deployment и Global Policy Settings

Добро пожаловать на четвёртую статью цикла о решении Check Point SandBlast Agent Management Platform. В предыдущих статьях (первая, вторая, третья) мы детально описали интерфейс и возможности веб-консоли управления, а также рассмотрели политику Threat Prevention и протестировали её на предмет...

[Перевод] Восторг безопасника — технология для шифрования образов контейнеров

На днях поступила интересная задачка — необходимо найти способ защитить исходные данные контейнера (читай: не иметь возможности прочитать, что лежит внутри), когда он остановлен. В голову сразу пришла мысль про шифрование, а пальцы начали набирать в гугле заветные слова. Пока разбирался в теме,...

Кто остановил шредер или как нужно было проходить квест с уничтожением сервера

Пару дней назад мы завершили одно из самых эмоционально-заряженных событий, которое нам повезло проводить в рамках блога — хакерскую онлайн-игру с уничтожением сервера. Результаты превзошли все наши ожидания: участники не просто приняли участие, а быстро организовались в слаженное коммьюнити из 620...

Книга «Ловушка для багов. Полевое руководство по веб-хакингу»

Привет, Хаброжители! «Чтобы чему-то научиться, надо применять знания на практике. Именно так мы освоили ремесло взлома» — Майкл Принс и Йоберт Абма, соучредители HackerOne. «Ловушка для багов» познакомит вас с белым хакингом — поиском уязвимостей в системе безопасности. Неважно, являетесь ли вы...

Подводные камни отечественного Remote Access VPN или как сделать стабильно

Ситуация Пользователи отечественных VPN решений жалуются на стабильность работы и удобство эксплуатации. Как инженер я ищу корень проблем пользователей. Отечественный VPN похож на кофе. Как вкус и аромат кофе зависят от таланта баристы, так и VPN решения требуют правильного приготовления. На...

Эшелонированная защита. Fortinet & Flowmon Networks

В последнее время все больше компаний дозревают до эшелонированной защиты, когда одно решение защищает периметр сети, другое — оконечные станции, третье — постоянно мониторит сеть, обнаруживая аномалии, четвертое сканирует сеть на предмет незакрытых уязвимостей и так далее. Одновременно с этим...

Чуть сложнее, чем кажется: как атакует группировка TinyScouts

Какое-то время назад мы начали фиксировать попытки заражения инфраструктур наших заказчиков ранее не известным вредоносным ПО. Оно доставлялось пользователям через фишинговые рассылки, иногда посвященные второй волне коронавируса, а иногда – четко «заточенные» под атакуемую организацию и связанные...

Все, что вы хотели знать о Sigma-правилах. Часть 3

Эта статья — завершение цикла материалов (первая часть, вторая часть), посвященного синтаксису Sigma-правил. Ранее мы рассмотрели пример простого Sigma-правила и подробно описали самые важные части правила — секцию описания источников событий и секцию описания логики детектирования. Теперь у нас...

Отношения. Часть I

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические и информационные объекты, процессы их функционирования. К числу последних я отношу, например, базы данных (реляционные...

Спутниковую связь по-прежнему легко прослушать. Перехват трафика кораблей и самолётов

Перехваченные DVB-потоки НАТО (2002) Много лет хакеры проводят демонстративные взломы гражданских и военных спутниковых коммуникаций, но безопасность тех остаётся на низком уровне. На последней конференции Black Hat 2020 оксфордский студент Джеймс Павур продемонстрировал, какой спутниковый трафик...

Создатели Pocket P.C. перевели аппаратное обеспечение девайса в open source

Разработчики мини-компьютера Pocket Popcorn Computer (Pocket P.C.) заявили, что после поступления девайса в продажу под лицензией Creative Commons Attribution-ShareAlike 3.0 они опубликуют в открытом доступе файлы с дизайном печатных плат в формате PCB, схемы, модели для 3D-печати и сборочные...

pyOpenRPA туториал. Управление WEB приложениями

Долгожданный туториал по управлению сторонними WEB приложениями с помощью pyOpenRPA. Во 2-й части мы разберем принципы роботизированного воздействия на HTML/JS. А также своими руками сделаем небольшого, но очень показательного робота. Этот робот будет полезен тем, для кого актуальна тема...

HackTheBox. Прохождение Traceback. Бэкдор, LUA, SSH

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем чей-то бэкдор, получаем шелл через Luvit и возимся с SSH для LPE. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста,...

[Перевод] Автоматизация обнаружения возможных путей перехвата DLL (DLL Hijacks)

Привет, хабровчане. Прямо сейчас открыт набор на новый поток курса «Пентест. Практика тестирования на проникновение». В преддверии старта курса делимся с вами переводом интересного материала. Введение В этой статье мы рассмотрим концепцию перехвата порядка поиска динамически подключаемых библиотек...

[Перевод] Руткиты на основе BIOS. Часть 2

Привет, Хабровчане! В конце августа в OTUS запускается 2 мощных курса по обратной разработке кода (реверс-инжиниринг). Смотрите запись трансляции Дня Открытых дверей, где Артур Пакулов (Ex-вирусный аналитик в Kaspersky Lab.) рассказывает подробнее о программах, особенностях онлайн-формата, навыках,...

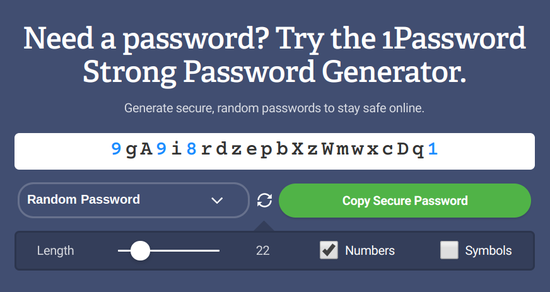

[Перевод] Какова оптимальная длина пароля?

Конечно, чем больше, тем лучше. И с помощью менеджера паролей можно очень легко генерировать и автоматически заполнять пароли любой длины. Но нужно ли делать пароли длиной в сотни символов, или есть какой-то эмпирический разумный минимум? Вот интерфейс типичного генератора паролей: Обратите...