Спутниковую связь по-прежнему легко прослушать. Перехват трафика кораблей и самолётов

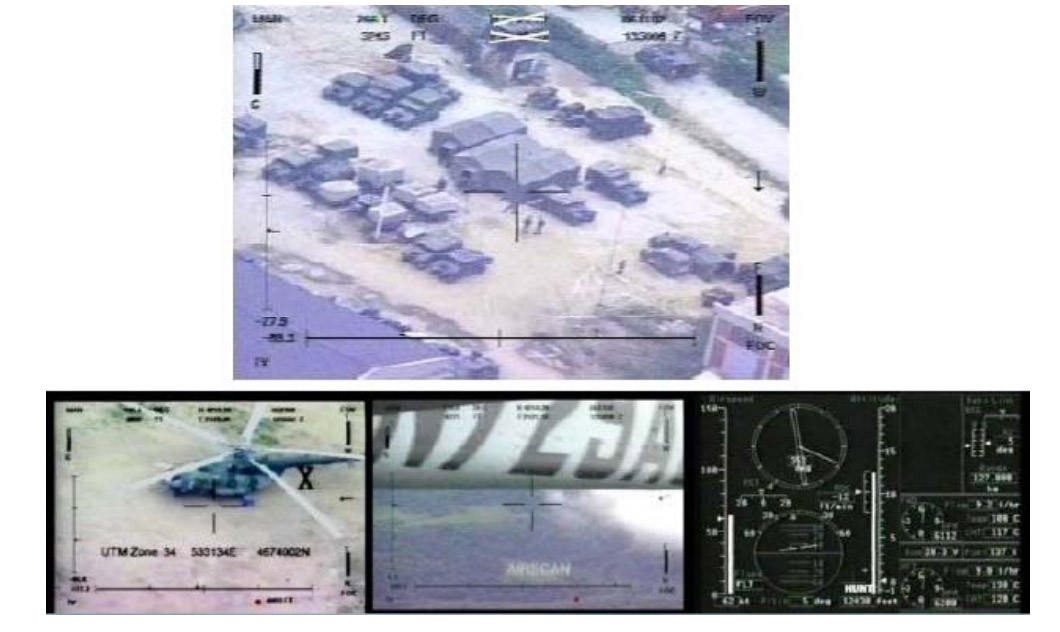

Перехваченные DVB-потоки НАТО (2002)

Много лет хакеры проводят демонстративные взломы гражданских и военных спутниковых коммуникаций, но безопасность тех остаётся на низком уровне. На последней конференции Black Hat 2020 оксфордский студент Джеймс Павур продемонстрировал, какой спутниковый трафик сейчас в радиоэфире и какую приватную информацию из него можно извлечь.

Читать дальше →

Перехваченные DVB-потоки НАТО (2002)

Много лет хакеры проводят демонстративные взломы гражданских и военных спутниковых коммуникаций, но безопасность тех остаётся на низком уровне. На последней конференции Black Hat 2020 оксфордский студент Джеймс Павур продемонстрировал, какой спутниковый трафик сейчас в радиоэфире и какую приватную информацию из него можно извлечь.

Читать дальше →Источник: Хабрахабр

💬 Комментарии

В связи с новыми требованиями законодательства РФ (ФЗ-152, ФЗ «О рекламе») и ужесточением контроля со стороны РКН, мы отключили систему комментариев на сайте.

🔒 Важно Теперь мы не собираем и не храним ваши персональные данные — даже если очень захотим.

💡 Хотите обсудить материал?

Присоединяйтесь к нашему Telegram-каналу:

https://t.me/blogssmartzНажмите кнопку ниже — и вы сразу попадёте в чат с комментариями