История одного взлома или учитесь на чужих ошибках

Тут должна быть затёртая цитата из Ницше про силу, но мы не стали её писать. Однажды это может случится с каждым системным администратором – он придёт утром на работу, станет проверять работу инфраструктуры и обнаружит, что на файловом сервере вместо данных пользователей лежит архив и текстовый...

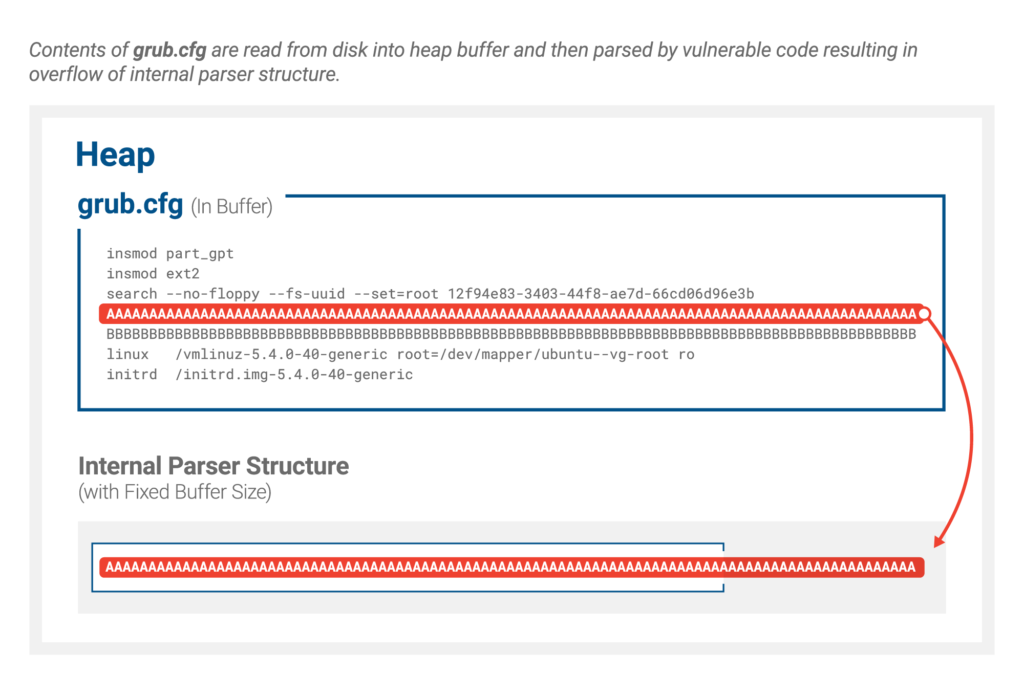

Security Week 32: уязвимость в GRUB2

29 июля компания Eclypsium опубликовала исследование новой уязвимости в загрузчике Grub2, массово используемом в системах на базе Linux — от ноутбуков и IoT-устройств до серверов. Суть уязвимости довольно простая: ошибки при обработке текстового конфигурационного файла grub.cfg приводят к...

Сознание и мозг

Сознание — рефлексия субъектом действительности, своей деятельности, самого себя. Оно порождается не природой, а самим человеком и окружающим миром, семьей, обществом. В свое время Г. В. Ф. Гегелем были высказаны идеи о трех слоях в его учении о субъективном духе, который выделял три ступени в...

[Перевод] Руткиты на основе BIOS. Часть 1

Привет, Хабровчане! В конце августа в OTUS запускается 2 мощных курса по обратной разработке кода (реверс-инжиниринг). В связи с этим приглашаем вас на День Открытых дверей, где Артур Пакулов (Ex-вирусный аналитик в Kaspersky Lab.) расскажет подробнее о программах, особенностях онлайн-формата,...

Сколько стоит взломать почту: небольшой анализ рынка хакеров по найму

Адрес электронной почты — ключевой элемент защиты личных данных. На него часто завязаны другие учетные записи пользователя. Завладев чужим e-mail, злоумышленник в состоянии восстановить или сбросить пароли связанных со взломанной учеткой сервисов. Если человек не использует двухфакторную...

[Перевод] Локальное хранилище или куки? Безопасное хранение JWT на клиенте

JWT (JSON Web Token) — это замечательный стандарт, основанный на формате JSON, позволяющий создавать токены доступа, обычно используемые для аутентификации в клиент-серверных приложениях. При использовании этих токенов возникает вопрос о том, как безопасно хранить их во фронтенд-части приложения....

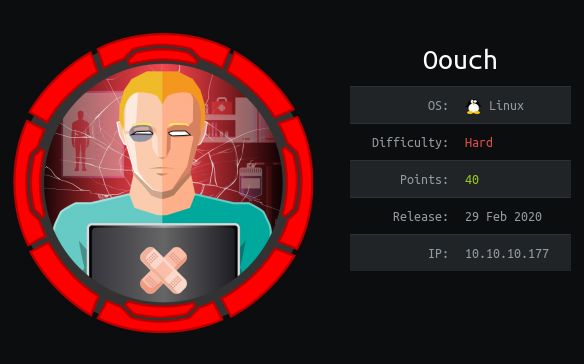

HackTheBox. Прохождение Oouch. OAuth2, RCE в uWSGI и LPE через DBUS

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье разберем атаку на OAuth2 аутентификацию через, а также зарегистрируем свое приложение для угона куки администратора. В добавок к этому, проэксплуатируем RCE в веб-сервере и сервере веб-приложений...

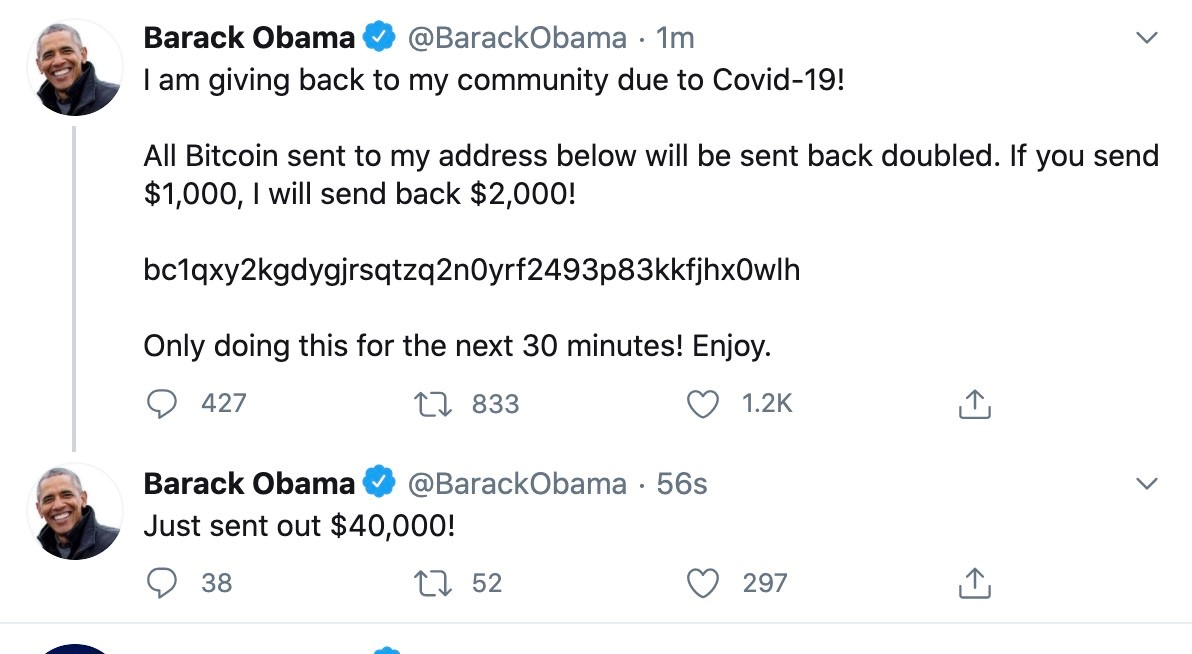

Небольшое расследование расследования по делу хакера, взломавшего Twitter

Наверное, все помнят, как около 2 недель назад были взломаны более 50 крупных Twitter-аккаунтов (Маска, Гейтса, Обамы, Apple и др). Правоохранители задержали троих подозреваемых – 17-летнего Graham Clark и 22-летнего Nima Fazeli («Rolex») из Флориды, а также 19-летнего Mason Sheppard («Chaewon») из...

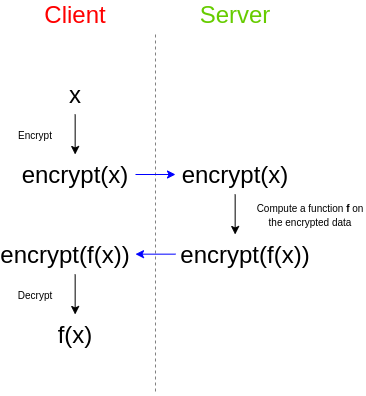

IBM открыла инструмент полностью гомоморфного шифрования для Linux

Компания IBM опубликовала на GitHub исходный код набора инструментов FHE для Linux. Утилиты работают на платформах IBM Z и x86, поддерживаются Ubuntu, Fedora и CentOS. Полностью гомоморфное шифрование (FHE) долгое время считалось чем-то вроде чаши святого Грааля в криптографии. Задача действительно...

Как использовать десктоп без десктопа? Обзор Samsung Dex

Привет Хабр. Как и у многих разработчиков, периодически работающих дома, у меня есть достаточно мощный десктоп, которого без проблем хватает для разных задач. Но периодически бывают дела вроде написания этой статьи для Хабра, где большой вычислительной мощности не нужно, но при этом хочется сидеть...

Kali Linux NetHunter на Android Ч.3: нарушение дистанции

Приветствую тебя, мой читатель! Надеюсь, что предыдущие части (первая и вторая) из цикла статей про Nethuter тебе понравились. Сегодня мы сосредоточим внимание на атаках, когда сам атакующий имеет непосредственный (физический) доступ к компьютеру жертвы. Итак, поехали. Читать дальше →...

1000 и 1 способ обойти Safe Exam Browser

Ну ладно, не 1000 и 1 способ, но их довольно много! О чем это мы? О том, что пандемия COVID-19 внесла много изменений в нашу жизнь, в том числе, и в образование — как школьное, так и ВУЗовское. Уроки, лекции и семинары перешли в онлайн-формат, а вопрос, как быть с контролем успеваемости, остался....

Очень странные дела при подаче объявлений на ЦИАН

TL;DR При загрузке паспорта на сайт cian.ru он «улетает» к заграничному сервису распознавания лиц на api.sumsub.com Читать дальше →...

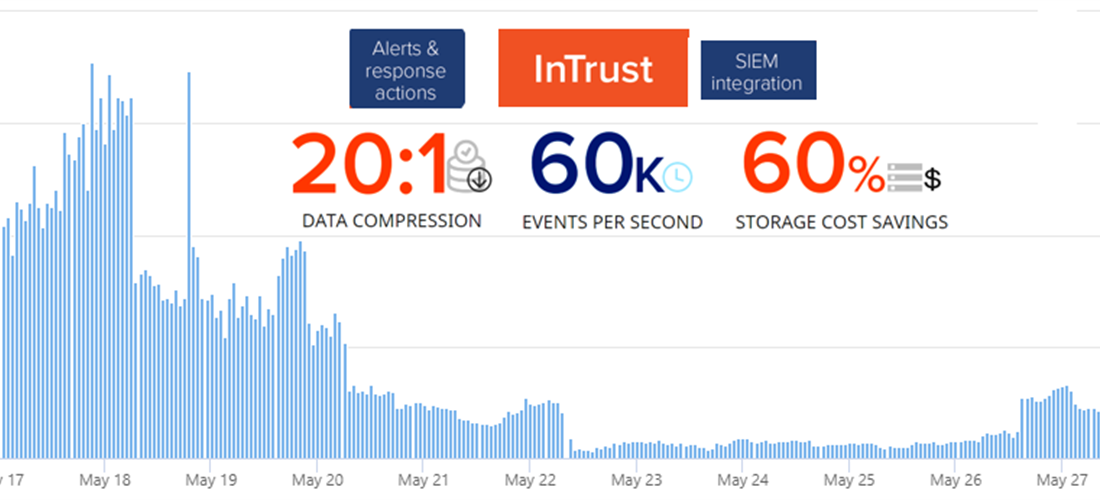

Как InTrust может помочь снизить частоту неудачных попыток авторизаций через RDP

Всем, кто пытался запустить виртуальную машину в облаке, хорошо известно, что стандартный порт RDP, если его оставить открытым, будет почти сразу атакован волнами попыток перебора пароля с различных IP-адресов по всему миру. В этой статье я покажу как в InTrust можно настроить автоматическую...

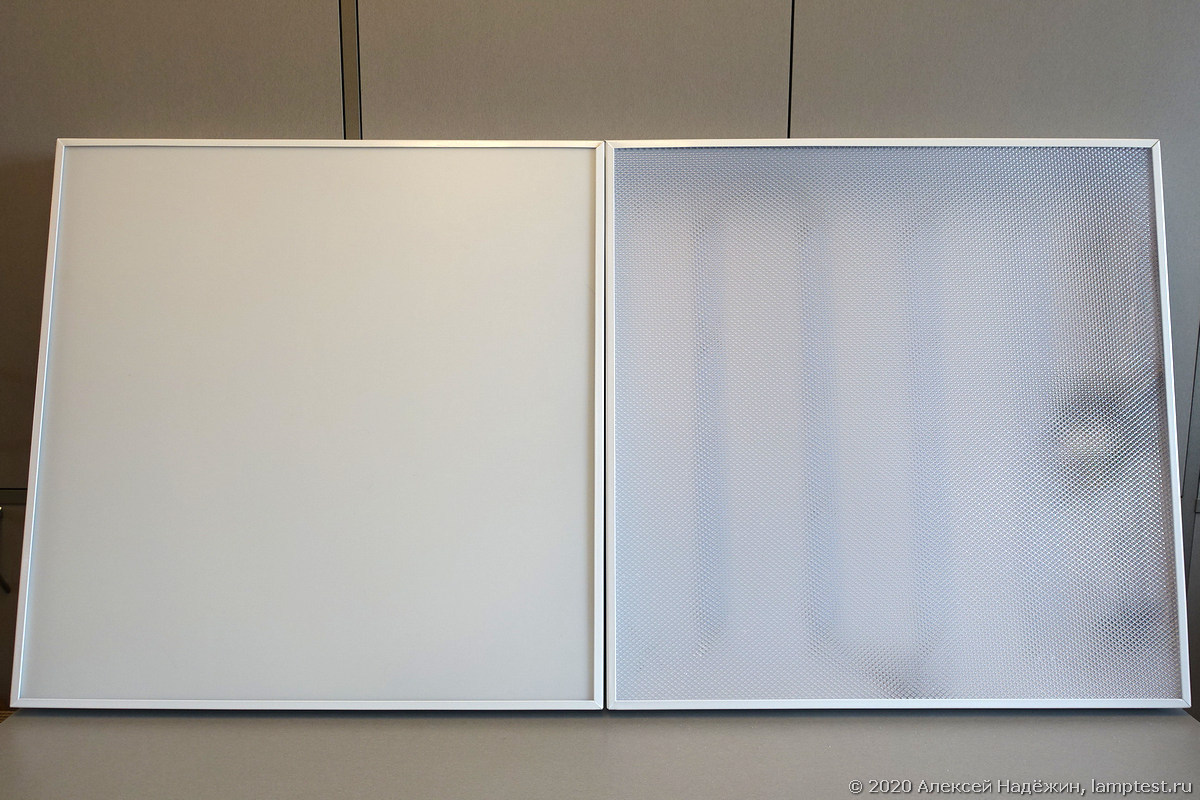

Обзор и тест: Светильники Gauss MiR

Российская компания Вартон (бренды Varton и Gauss) производит на своём заводе в городе Богородицке Тульской области множество различных светильников. Я протестировал два светильника стандартного «офисного» формата 600x600 мм, один из которых до часа может работать «без электричества». Читать дальше...

Обзор проекта новой методики моделирования угроз безопасности информации

9 апреля на сайте ФСТЭК России был опубликован проект «Методики определения угроз безопасности информации в информационных системах». Методика может стать первым за последние 12 лет официально принятым документом, описывающим порядок моделирования и определения актуальности угроз безопасности...

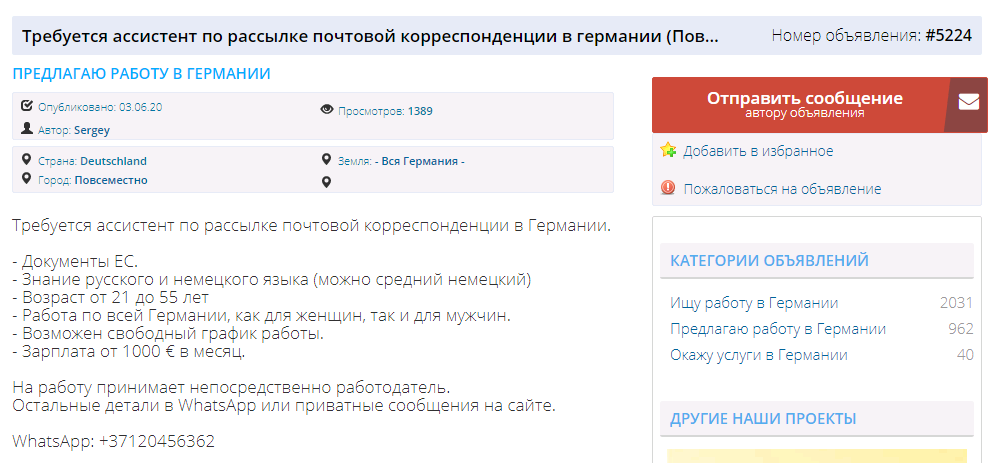

Почтовый агент. Ловушка для жены эмигранта

Я уже больше четырех лет живу с семьей в Германии. Сегодня расскажу про то, как жены эмигрантов попадают в неприятные ситуации, желая подзаработать, сидя дома. Речь, конечно же, не только о женах, в такие неприятности может попасть каждый. Но в основном в эту ситуацию попадают люди, далекие от...

[Перевод] Что такое DNS-туннелирование? Инструкция по обнаружению

DNS-туннелирование превращает систему доменных имён в оружие хакеров. DNS – это, по сути, огромная телефонная книга интернета. А ещё DNS является базовым протоколом, позволяющим администраторам делать запросы в базу данных DNS-сервера. Пока вроде всё понятно. Но хитрые хакеры осознали, что можно...