[Из песочницы] Анализ безопасности роутера Smart box

Здравствуй, дорогой читатель! Сегодня мы начнем с того, что в один момент я решил вместо того, чтобы тренироваться на уязвимых машинах, протестировать свой собственный Wi-Fi роутер на уязвимости, который я получил еще в 2015 году. Тогда был очень популярный тариф у Билайна, когда вместе с...

Девайсы для пентеста. Обзор хакерских девайсов из дарквеба. Часть 1: Мини компьютеры

Дисклеймер: эта статья носит исключительно образовательный характер. Мы не поддерживаем и осуждаем любые киберпреступления. Надеемся, что эта статья поможет вам лучше организовать свою безопасность в интернете, предупрежден — значит, вооружен. За последние годы в клирнет вышло огромное количество...

HackTheBox. Прохождение Book. XSS to LFI через PDF и LPE через Logrotate

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем XSS to LFI через документ PDF, повышаем привилегии с помощью logrotten, а также посмотрим, почему уязвима регистрация с усечением полей. Подключение к лаборатории осуществляется через...

[Перевод] Прописываем процедуру экстренного доступа к хостам SSH с аппаратными ключами

В этом посте мы разработаем процедуру для экстренного доступа к хостам SSH, используя аппаратные ключи безопасности в автономном режиме. Это всего лишь один из подходов, и вы можете адаптировать его под себя. Мы будем хранить центр сертификации SSH для наших хостов на аппаратном ключе безопасности....

Tsunami — масштабируемый сканер безопасности от Google

Компания Google открыла исходники сканера Tsunami — решения для обнаружения опасных уязвимостей с минимальным количеством ложных срабатываний. Tsunami отличается от сотен других сканеров (как коммерческих, так и бесплатных) подходом к его разработке — Google учитывал потребности гигантских...

Медуза, паспорта и говнокод — почему номера паспортов всех участников интернет-голосования попали в Интернет

После завершения интернет-голосования, которое закончилось удивительно хорошо, меня и многих людей долго не покидало чувство того, что в России просто не может что-то пройти так хорошо. Сейчас можно расслабиться — реальность не подкачала и мы увидели двойное безумие: как с точки зрения архитектуры...

Все, что вы хотели знать о Sigma-правилах. Часть 1

Создавая продукты и развивая экспертизу, мы в первую очередь руководствуемся стремлением повысить безопасность компаний. Однако в своих исследованиях мы движимы не только заботой о клиентах. Уже довольно давно у нас появилось желание проводить исследования для сообщества по информационной...

«На первую платформу прибывает...» Истории разработчиков в AppGallery от Huawei

Лишившись сервисов Google на своих телефонах, Huawei разработала AppGallery — собственную платформу для публикации мобильных приложений с аналогичными функциями: от push-уведомлений до монетизации. Сложно ли адаптировать игры из Google Play под нативные сервисы магазина приложений AppGallery? Есть...

[recovery mode] AES — американский стандарт шифрования. Часть III

Мотивом к публикации столь подробных текстов об AES стандарте-предоставление возможности ознакомления с ним в деталях, достаточных не только для разработки самостоятельной программной реализации алгоритма зашифрования, но и для создания алгоритмов возможных криптоаналитических атак на шифр, т. е....

Подборка интересных инцидентов в области ИБ за июнь 2020

Привет, Хабр! Хотим поделиться небольшой подборкой по ИБ- инцидентам за июнь 2020 года. Оговоримся сразу, что она не претендует на полноту картины всех мировых в области ИБ. Предлагаем вашему вниманию лишь те, которые показались специалистам «Рексофт» наиболее интересными. Читать дальше →...

5 кибератак, которые легко можно было предотвратить

Привет, Хабр! Сегодня мы хотим рассказать о новых кибератаках, которые недавно были обнаружены нашими аналитическими центрами киберзащиты. Под катом рассказ о крупной потере данных производителем кремниевых чипов, история об отключении сетей в целом городе, немного об опасности уведомлений Google,...

Что такое threat hunting, и как правильно охотиться на киберпреступников

Threat hunting или TH — проактивный поиск следов взлома или функционирования вредоносных программ, которые не обнаружены стандартными средствами защиты. Сегодня мы поговорим о том, как устроен этот процесс, какие инструменты можно использовать для поиска угроз, о чем помнить при формировании и...

Инструменты OSINT, которые ускорят исследования в сети

Почти у всех периодически возникает необходимость разобраться в какой-то новой сфере, провести исследования или быстро найти очень узкоспециализированную информацию. Но поисковик не всегда нас понимает. Мы старательно пытаемся объяснить: вводим большие предложения на смену коротким словосочетаниям....

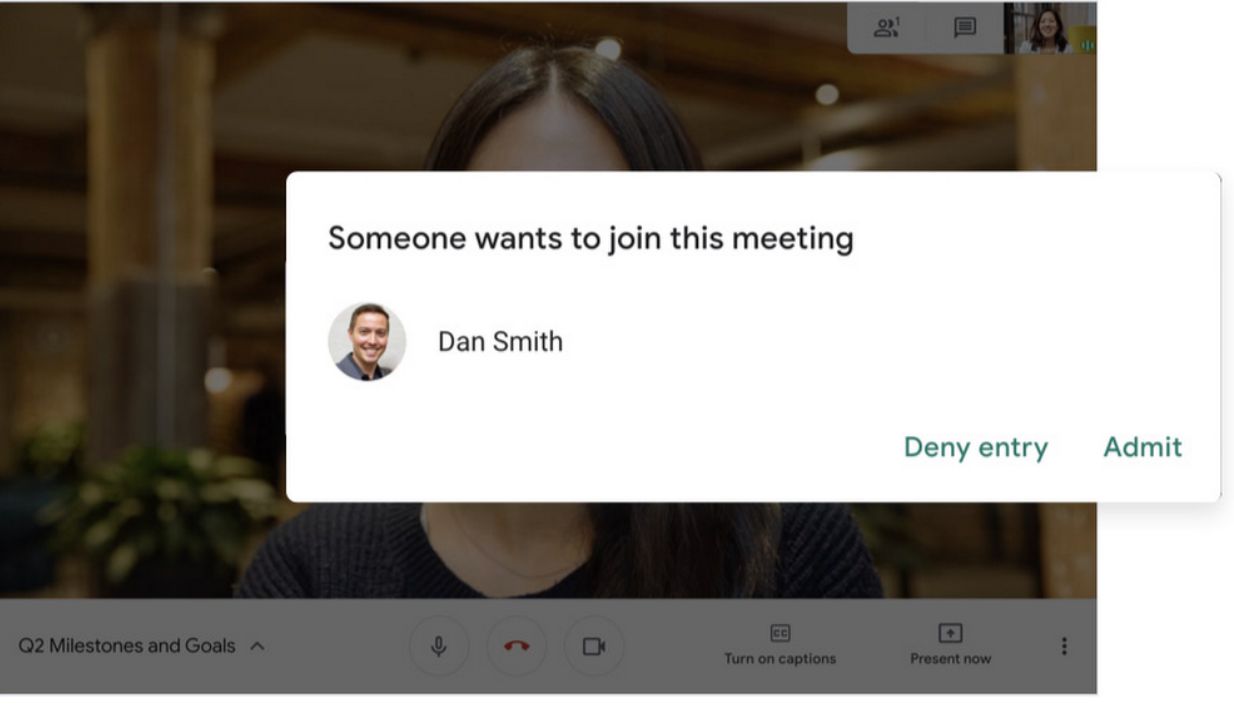

Безопасность сервисов для видеосвязи

Базовые требования к сервисам для организации видеоконференцсвязи — качество, надёжность и безопасность. И если первые два требования в основном сопоставимы у всех крупных игроков, то ситуация с безопасностью значительно отличается. В этом посте рассмотрим, как обстоят дела с защитой у самых...

[Из песочницы] Mitm атака в масштабах многоквартирного дома

Многие компании сегодня обеспокоены вопросом обеспечения информационной безопасности своей инфраструктуры, некоторые это делают по требованию регламентирующих документов, а некоторые с того момента как произойдет первый инцидент. Последние тенденции показывают, что количество инцидентов растет, да...

Как влючить шифрование в JetBrains Projector

Projector — это способ запускать IntelliJ IDEA на удалённом сервере. Недавно я писал об этом статью, но умолчал о важной для любого параноика вещи — шифровании данных на вебсокете. Генерация и подкладывание ключей — довольно муторный кусок работы. Тут придётся познакомиться с особенностями Docker и...

[Из песочницы] Palo Alto Networks Panorama. Основы настройки и управления

Привет дорогие читатели! Сегодня мы кратко расскажем о таком продукте, как Panorama от компании Palo Alto Networks. По какой-то причине на русском языке достаточно мало информации о настройке и основных принципах работы. Что ж, давайте будем заполнять эти пробелы. Читать дальше →...

Строим ролевую модель управления доступом. Часть первая, подготовительная

Сейчас я работаю в компании-вендоре программного обеспечения, в частности решений по управлению доступом. А мой опыт «из прошлой жизни» связан со стороной заказчика – крупной финансовой организацией. Тогда наша группа по контролю доступа в ИБ-департаменте не могла похвастаться большими...