Биометрические персональные данные, нюансы и тонкости обработки

Применение биометрии как способа идентификации появилось еще в далеком 19-м веке. Английские колонизаторы ввели практику идентификации своих контрагентов из числа индийцев по отпечаткам пальцев и ладоней. Метод дорабатывался в дальнейшем, но применяется и по сей день. В этой статье мы попытаемся...

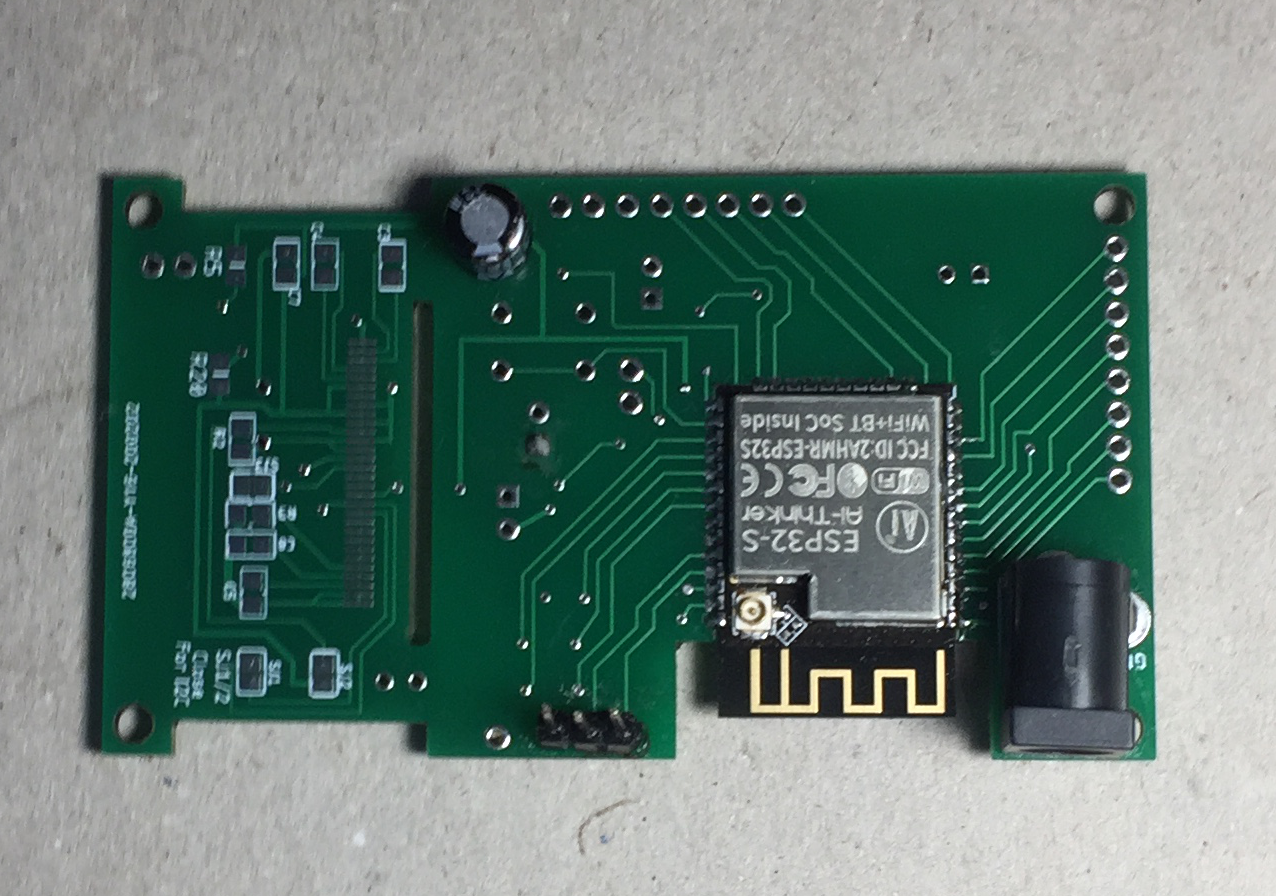

ESP32 development board с кастомным дизайном

Наконец то у меня добрались руки до сборки минимального аналога Espressif Systems плат на ESP32 микроконтроллере. На плате расположен микрофон, усилитель для этого микрофона на одном транзисторе. Усилитель для динамика на трех транзисторах с выходным каскадом работающим в режиме AB. OLED дисплей...

HackTheBox. Прохождение PlayerTwo. Twirp, 2FA bypass, Off-By-One атака

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье работаем с API twirp, обходим двух факторную аутентификацию, модернизируем прошивку и эксплуатируем уязвимость в кучу через атаку null byte poisoning (P.S. про Heap еще можно предварительно...

«Особенность» Вконтакте

Когда в личные сообщения Вконтакте тебе пишет незнакомый человек, который точно уверен в каком районе ты находишься в данный момент, — приятного мало. Сразу активируется паранойя, и мозг начинает искать возможные способы это объяснить. Мое местоположение ему действительно подсказал ВК. Давайте...

Что делать, если на гос.портале с вас собирают персональные данные и хотят согласия на рассылку рекламных сообщений?

Навеяло обсуждениями к посту Как «активный гражданин» приучает людей к фишингу. Потом, когда пришло не только жене, но и мне — полез смотреть откуда… и неожиданно узнал что рекламу теперь может слать и mos.ru Совсем потеряли совесть…Давно уже реализуемая практика. Стоит зарегистрироваться на...

[Перевод] Битва ИИ против ИИ: фрод и фейковый контент

Искусственный интеллект (ИИ) сильно продвинулся в обнаружении попыток мошенничества с банковскими картами. Большинство из нас получали сообщения с просьбами подтвердить покупки, совершенные киберпреступниками. Для составления «синтетических персональных данных», которые копируют типичные модели...

Как «активный гражданин» приучает людей к фишингу

Сначала я написал этот пост на пикабу, решив что там более релевантная аудитория и тема, но его там забанили вместе с моим аккаунтом. Что с одной стороны обидно, с другой забавно, и показывает, насколько похоже на фишинг то, чем занимается "активный гражданин". Что даже написать об этом нельзя,...

[recovery mode] Улучшение параметров безопасности SSL-соединения в Zimbra Collaboration Suite Open-Source Edition

Надежность шифрования является одним из наиболее важных показателей при использовании информационных систем для бизнеса, ведь ежедневно они участвуют в передаче огромного количества конфиденциальной информации. Общепринятым средством оценки качества SSL-соединения является независимый тест от...

RATKing: новая кампания с троянами удаленного доступа

В конце мая мы обнаружили кампанию распространения ВПО класса Remote Access Trojan (RAT) — программ, которые позволяют злоумышленникам удаленно управлять зараженной системой. Рассматриваемая нами группировка отличилась тем, что она не выбрала для заражения какое-то определенное семейство RAT. В...

[Перевод] Когда дело не только в уязвимости в Kubernetes…

Прим. перев.: авторы этой статьи в подробностях рассказывают о том, как им удалось обнаружить уязвимость CVE-2020–8555 в Kubernetes. Хотя изначально она и выглядела не очень опасной, в сочетании с другими факторами её критичность у некоторых облачных провайдеров оказалась максимальной. За...

Мир без пчел: роботизированное опыление мыльными пузырями

Школьный курс биологии научил нас тому, что все живые организмы так или иначе связаны друг с другом. Посудите сами, на поле растет трава, зайцы едят траву, лисы едят зайцев. Но если одно из звеньев этой демонстрационной цепи исчезнет, то пострадают другие: исчезнут хищники — зайцы начнут плодиться...

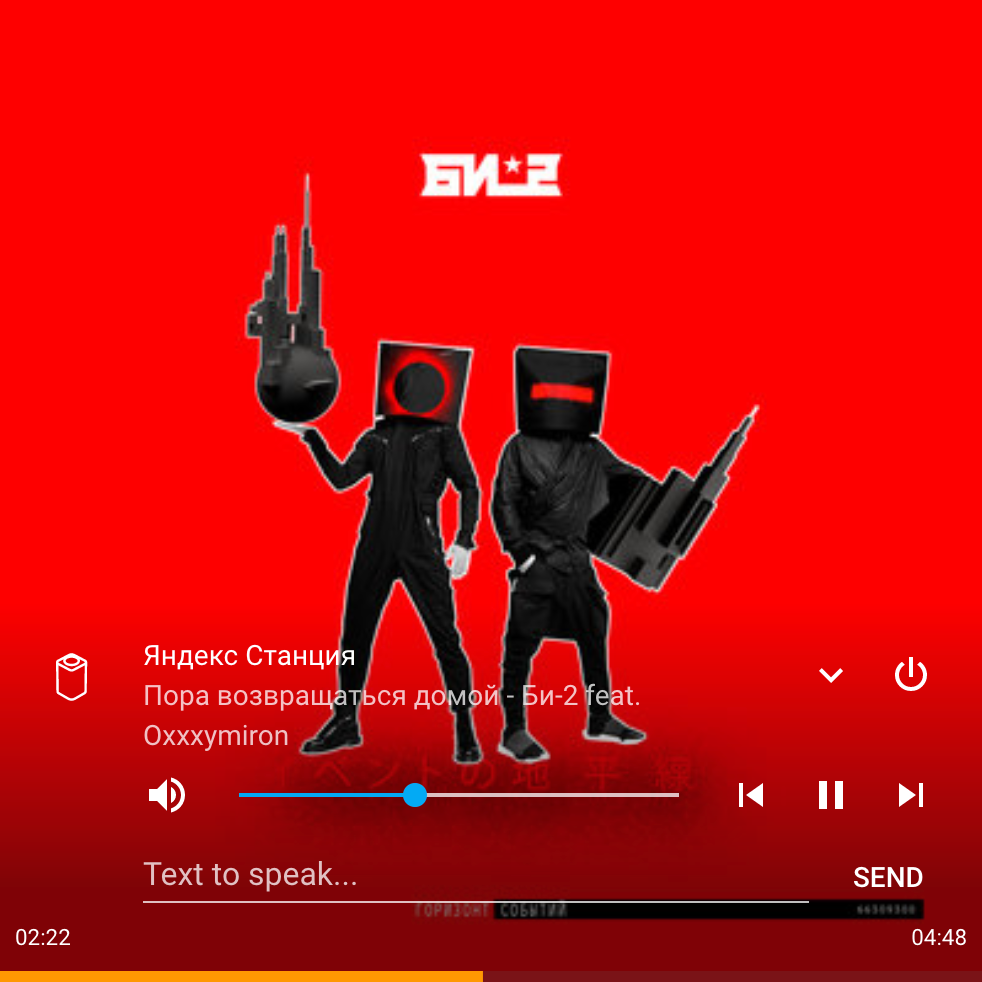

Управление Яндекс.Станцией и другими колонками с Алисой из Home Assistant

Мы привыкли называть умными устройства, которыми можем управлять, не вставая с дивана. Включить лампочку, вентилятор, кофеварку или стиральную машину. Колонки с Яндекс Алисой хоть и называются умными, но вы не можете изменить громкость не находясь рядом с колонкой (орать через всю комнату не...

Модель натурального числа II

Структура конечного кольца вычетов по составному модулю Формирование работоспособной модели числа оказалось достаточно сложным и объемным процессом, поэтому принято решение разбить его на 2 статьи. Будем рассматривать натуральный ряд чисел (НРЧ) и считать, что его элементы размещены в ячейках...

Модель натурального числа. Часть I

Теоремы существования и теоремы перечисления. Модели Ограниченность научных, теоретических знаний тормозит научное и общественное развитие. Взять закон распределения простых чисел (ЗРПЧ) или ту же основную теорему арифметики (ОТА). Да, они фундаментальны, но что ОТА утверждает? Это всего лишь (как...

Red Teaming: планирование проекта, модели и сценарии

Red Teaming — это про обучение и подготовку защитников организации к отражению реальной атаки, а еще, конечно, про оценку общего уровня безопасности в компании. В предыдущем посте мы писали о мифах, которые сложились вокруг Red Teaming. Сегодня я хотел бы рассказать о том, как его правильно...

Требования по контролю за электронным голосованием

Конституция, и далее везде Приветствую всех, недавно я предложил вам обсудить систему голосования, разработанную Департаментом информационных технологий (ДИТ) г.Москвы. Обсуждение вышло весьма продуктивным, и по его результатам можно выработать некоторые рекомендации по процедуре голосования. Все,...

Snort или Suricata. Часть 3: защищаем офисную сеть

В предыдущей статье мы рассказали, как запустить стабильную версию Suricata в Ubuntu 18.04 LTS. Настроить IDS на одном узле и подключить бесплатные наборы правил довольно несложно. Сегодня мы разберемся, как с помощью установленной на виртуальном сервере Suricata защитить корпоративную сеть он...

«Цари» и «боги» доступов: как русскоязычный хакер Fxmsp заработал 100 млн. руб на продажах в даркнете

Сегодня Group-IB представила аналитический отчет «Fxmsp: невидимый бог сети», раскрывающий личность одного из самых активных продавцов доступов в корпоративные сети компаний, предоставлявшего свои услуги в даркнете около 3-х лет. За это время он скомпрометировал порядка 135 компаний в 44 странах...