Модель натурального ряда чисел и его элементов. Диагонали

Продолжаем рассмотрение элементов натурального ряда чисел (НРЧ) и их свойств в рамках плоскостной Г 2∓-модели НРЧ. Здесь будут изложены и на примерах показаны свойства диагоналей названной модели и их клеток. Свою задачу вижу в том, чтобы обратить внимание читателей на удивительные факты в модели...

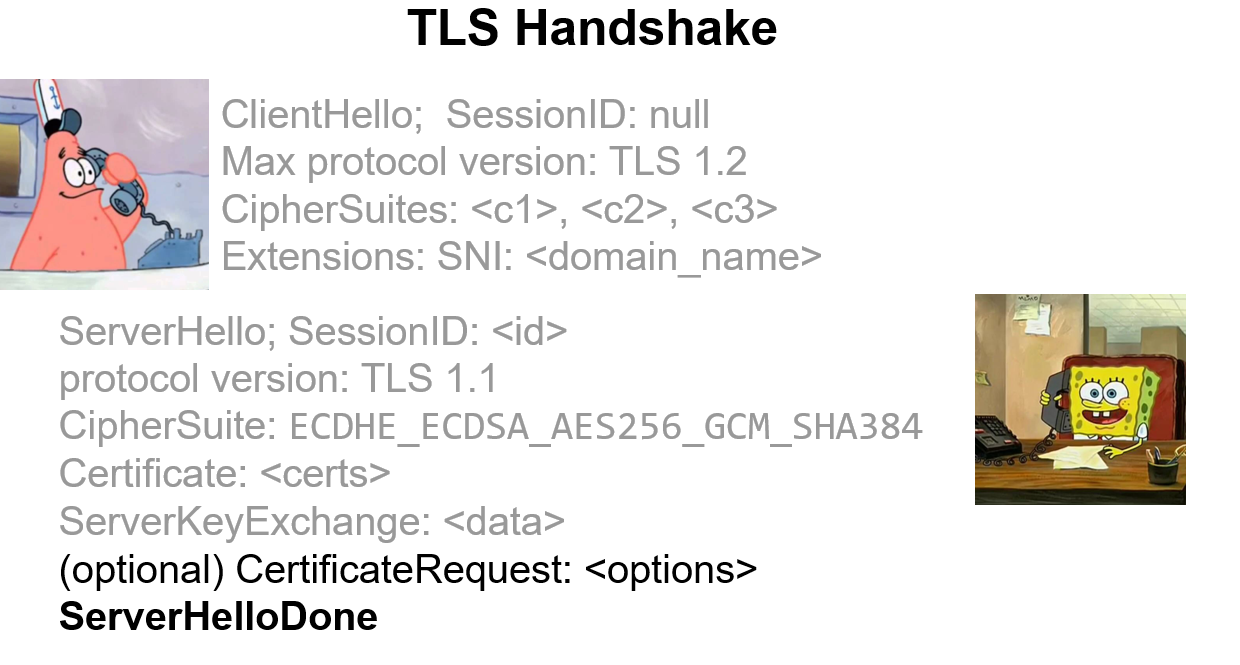

Введение в TLS для п̶р̶а̶к̶т̶и̶к̶о̶в̶ Патриков (часть 2)

Сегодня мы продолжаем разбираться, как устроен TLS и чем он может быть полезен Патрику и его друзьям. Первую часть истории можно прочитать тут. Мы остановились на том, что сервер отправил свою часть TLS-handshake клиенту. Теперь клиент должен прежде всего проверить сертификаты – и это самая тяжелая...

Как идет внедрение DNS-over-HTTPS

Поговорим о разработчиках браузеров, использующих новый протокол. Расскажем, почему против этой инициативы выступают интернет-провайдеры и регуляторы США и Великобритании. Читать дальше →...

[Перевод] Руководство по инструментарию управления Windows (WMI): основные сведения о WMI-атаках

Инструментарий управления Windows (WMI) — это подсистема PowerShell, которая обеспечивает администраторам доступ к мощным инструментам системного мониторинга. Этот инструментарий задумывался как быстрое и эффективное средство системного администрирования, однако далеко не все используют его с...

[recovery mode] Какой процессор выбрать в 2020 году с заделом на будущее

Сборка игрового компьютера – дело не самое простое. Недостаточно одной супермощной комплектующей, которая будет тянуть всю производительность на себе, будь то материнская плата, видеокарта, процессор и т.д. Главное – найти баланс, чтобы материнская плата могла раскрыть возможности процессора и...

И еще раз по аппаратные ключи GPG за копейки

Началось все с того что я почитав статью Аппаратный ключ шифрования за 3$ — возможно ли это? решил запилить такую штуку. В итоге stlink приехал со второго раза. Первый потерялся в недрах почты. После приезда я выяснил что там стоит чип cks и по второй статье залил прошивку. В системе ключ...

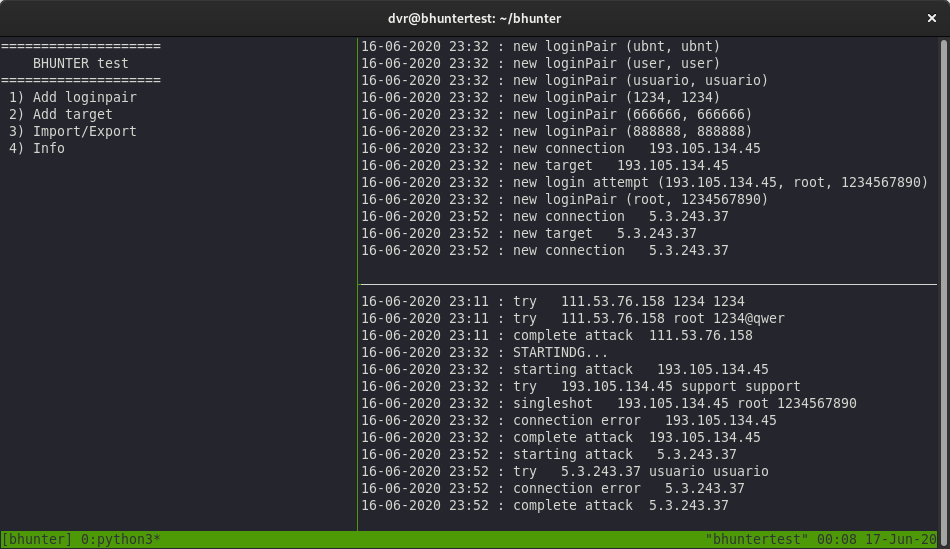

Bhunter — получаем доступ к узлам бот-сетей

Вирусные аналитики и исследователи компьютерной безопасности стремятся собрать как можно больше образцов новых ботнетов. В своих целях они используют honeypot'ы.… Но что если хочется понаблюдать за зловредом в реальных условиях? Подставить под удар свой сервер, маршрутизатор? А что если...

HackTheBox endgame. Прохождение лаборатории Xen. Пентест Active Directory

В данной статье разберем прохождение не просто машины, а целой мини-лаборатории с площадки HackTheBox. Как сказано в описании, Xen предназначен для проверки навыков на всех стадиях атак в небольшой среде Active Directory. Цель состоит в том, чтобы скомпрометировать доступный хост, повысить...

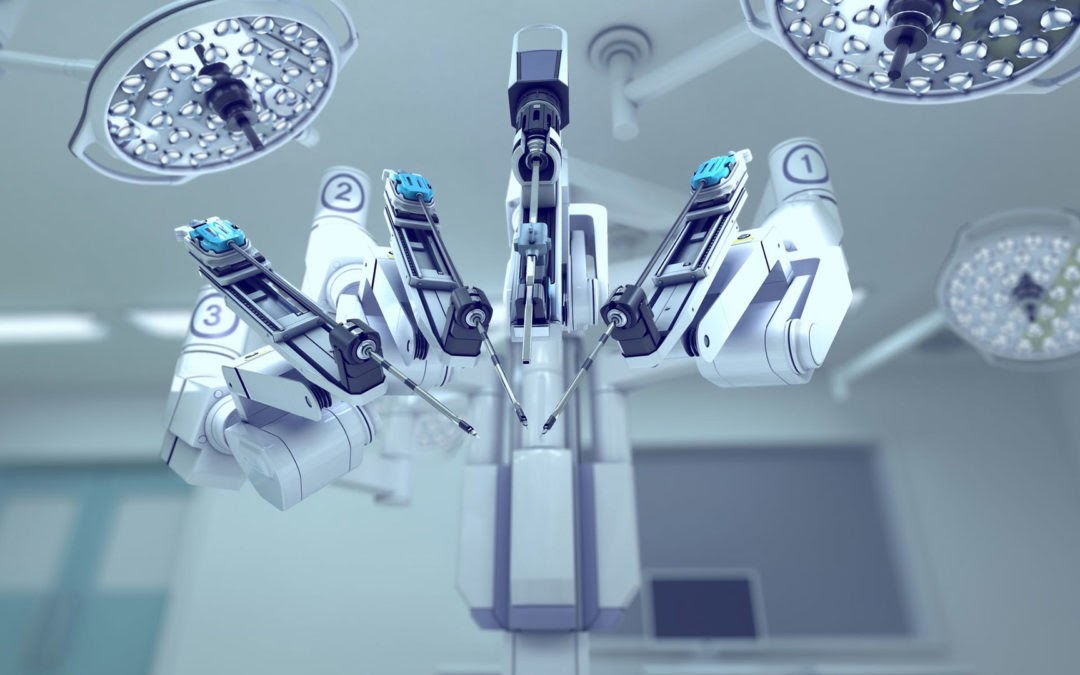

Телемедицина 2077: как киберпанк стал реальностью

Источник В грядущем релизе «Cyberpunk 2077» от хорошо знакомой всем геймдизайнерам студии CD Projekt RED важное сюжетное место занимает Trauma Team International — выдуманная корпорация, специализирующаяся на медицинских услугах «быстрого реагирования». В недалеком будущем вы сможете вызвать...

Backend United #6: Табаско — разработчики о безопасности

Привет! 25 июня в 18:00 по Москве пройдёт шестой митап в серии Backend United под кодовым названием «Табаско». Вещаем в онлайн-формате. Тема митапа — безопасность. Будем говорить об обнаружении и предотвращении ошибок при написании и эксплуатации кода, которые могут ведут к проблемам с...

Я есть root. Повышение привилегий в ОС Linux через SUID/SGID

В прошлом посте я провел «обзорную экскурсию» по методам повышения привилегий в ОС Linux. Сегодня разбираю вектор повышения привилегий через небезопасные разрешения SUID/SGID. Поэтому больше консоли и меньше слов. Читать дальше →...

10 бесплатных курсов для продвинутых специалистов от Microsoft

Привет, Хабр! Совсем недавно мы делились подборками наших бесплатных курсов для начинающих специалистов в IT. Ну и теперь, конечно же, пришла очередь продвинутых коллег. В этой статье мы подобрали курсы для уровней upper-intermediate и advanced. Среди тем — SQL Server на Linux, облачная разработка,...

Как криптомессенджер Signal успешно противостоит прослушке со стороны властей США

На фоне событий в США резко выросла популярность защищённого мессенджера Signal — c 6000 до 26 000 скачиваний в день. В этой программе реализована стойкая криптография и сквозное шифрование, она распространяется с открытым исходным кодом и работает на известных криптографических протоколах (в...

(S)SDLC, или Как сделать разработку безопаснее. Часть 3

Этой статьей мы завершим небольшой цикл о построении процесса безопасной разработки на основе SAST — статического анализа кода на безопасность. В первой части мы разобрали основные вопросы, возникающие при внедрении SAST в процесс разработки. Во второй части остановились на технических аспектах...

Security Week 25: рекордный набор патчей Microsoft

В прошлый вторник, 9 июня, компания Microsoft выпустила очередной набор патчей для своих решений (обзорная статья, release notes, новость на Хабре). Обновление побило рекорд по количеству закрытых уязвимостей: 129 штук, включая 11 критических. По данным из этого обзора, июньский «вторник патчей»...

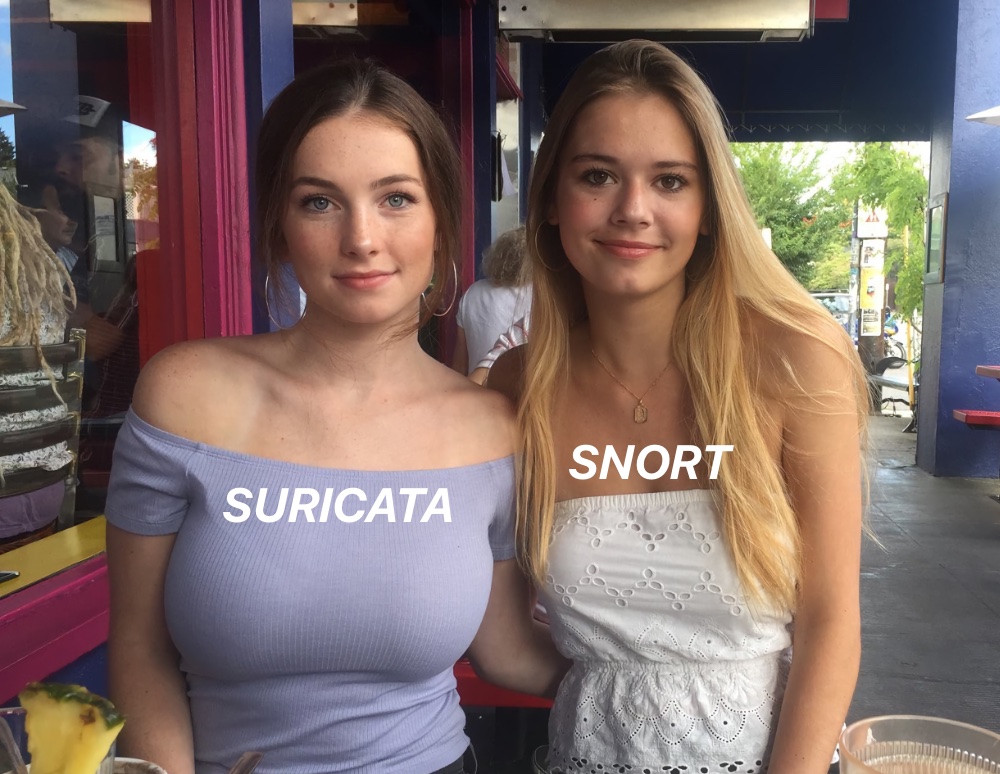

Snort или Suricata. Часть 1: выбираем бесплатную IDS/IPS для защиты корпоративной сети

Когда-то для защиты локальной сети было достаточно обыкновенного межсетевого экрана и антивирусных программ, но против атак современных хакеров и расплодившейся в последнее время малвари такой набор уже недостаточно эффективен. Старый-добрый firewall анализирует только заголовки пакетов, пропуская...

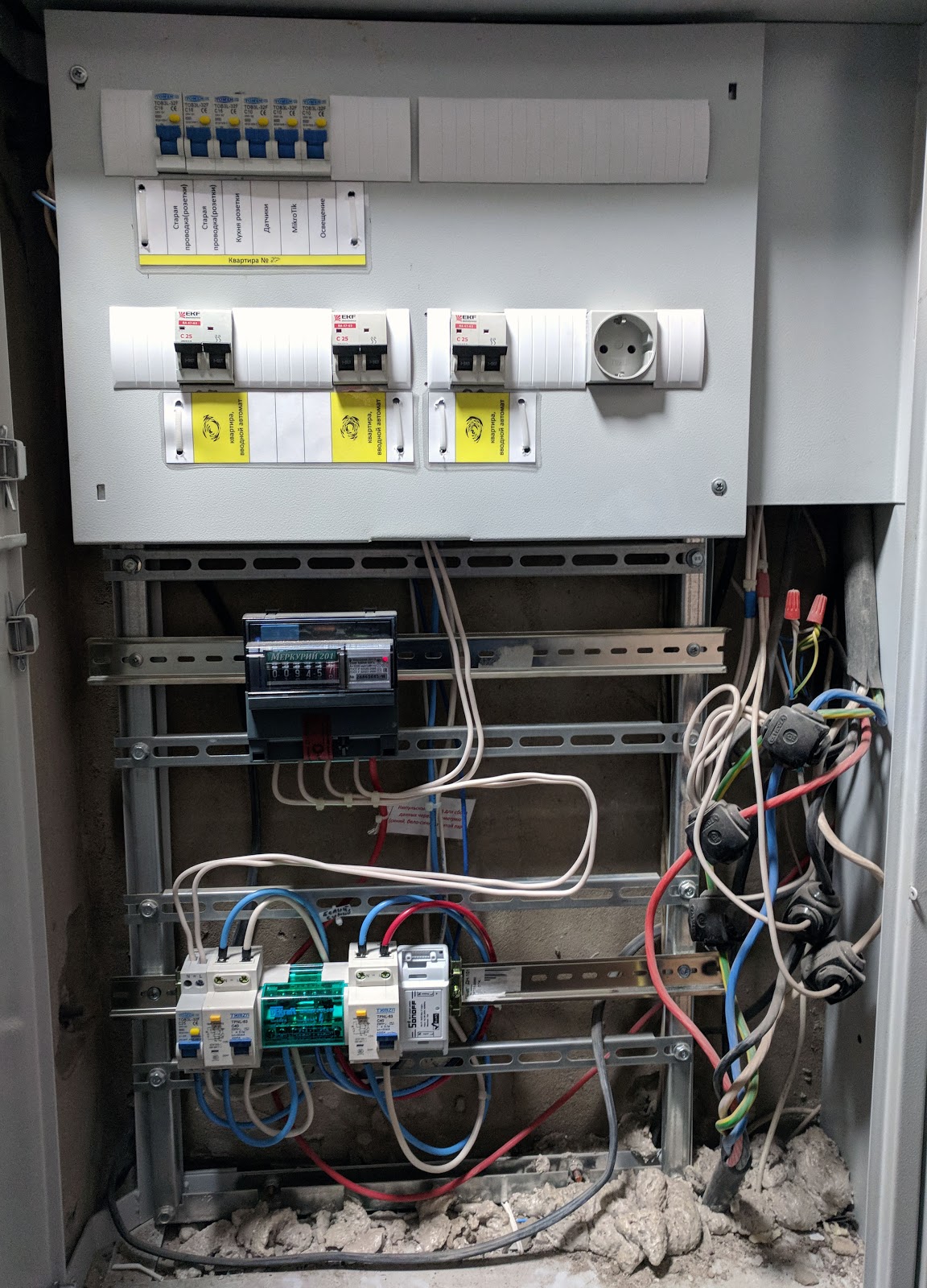

Умная хрущёвка на максималках. Продолжение

В первой часть статьи я рассказал о том, как оснастить двухкомнатную хрущевку различными датчиками и с их помощью собирать информацию о текущем состоянии квартиры. Во второй части речь пойдет о том, как начать активно управлять всеми доступными системами. Для этого я выполнил: Полную беспроводную...

HackTheBox. Прохождение Monteverde. Брут SMB и LPE через Azure Admins

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье брутфорсим пароль от SMB и повышаем привилегии до администратора от имени члена группы Azure Admins. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...