Проблема устаревших корневых сертификатов. На очереди Let's Encrypt и умные телевизоры

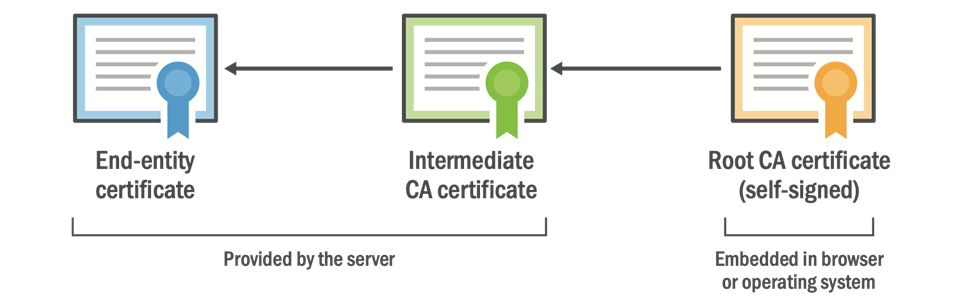

Чтобы браузер мог аутентифицировать веб-сайт, тот представляет себя действительной цепочкой сертификатов. Типичная цепочка показана сверху, в ней может быть больше одного промежуточного сертификата. Минимальное количество сертификатов в действительной цепочке равно трём. Корневой сертификат —...

Как рынки электроники реагируют на кризис коронавируса

К началу июня стали выходить цифры за первый квартал 2020 года. По продажам планшетов, смартфонов, компьютеров и прочей электроники на разных рынках. Чуда не произошло: начало 2020 года у всех не задалось. В отдельных отраслях это было самое большое квартальное падение за всю историю. Но были и...

SSL pinning во Flutter

Для большинства мобильных приложений рано или поздно приходит время роллаута. И если к этому моменту вы ещё не позаботились хотя бы о минимальной защите от атак, то чем ближе будет подходить время массового запуска, тем острее будет стоять данный вопрос. Для мобильных приложений, работающих с...

[Из песочницы] «Особенности» Тиндера

Informative Бывают такие баги, которые, вроде как и угрозу безопасности не несут, но вред все-таки могут причинить. Интереснее всего, когда их и править никто не хочет, но и открыто о них нам не говорят. Часто в таких случаях разработчики утверждают, что это не баг, а фича. Именно о двух таких...

Использование Deep Packet Inspection для выявления индикаторов компрометации

Всем привет! Я занимаюсь информационной безопасностью в компании «ЛАНИТ-Интеграция». Пока большинство офисных сотрудников работает из дома, используя сервисы и рабочие столы компании дистанционно, хочу поговорить про то, как бизнес защищает свои активы от внешних угроз. Географически распределённая...

Накликать вирус: как мы проверяли эффективность фишинга

Можно внедрять у себя в компании ПО последнего поколения для защиты от «злобного хацкера», но какой в этом толк, если твои сотрудники продолжают ходить по фишинговым ссылкам… Мы регулярно проводим социотехнические исследования в различных компаниях и представляем себе масштаб трагедии проблемы....

Check Point Learning Path. Бесплатные ресурсы для самостоятельного обучения

Мы уже опубликовали довольно много материалов по Check Point, есть даже специальная статья, где собраны все публикации “Check Point. Подборка полезных материалов от TS Solution”. Однако, как это часто бывает при наличие большого кол-ва информации, почти всегда встает вопрос: “А с чего начинать...

Remote Desktop глазами атакующего

1. Введение Компании, у которых не были организованы системы удалённого доступа, в экстренном порядке разворачивали их пару месяцев назад. Не все администраторы были готовы к такой “жаре”, как следствие — упущения в безопасности: некорректная конфигурация сервисов или даже установка устаревших...

Личные пристрастия: полноразмерные 40 мм, без провода, на 72 часа за 8000 рублей

Решил выделить личный опыт выбора и покупки гаджетов в отдельный цикл. В нём я расскажу об устройствах, которые я либо уже приобрёл, либо планирую приобрести в ближайшее время. Начну я со звука, а если точнее, с наушников, т.е с темы, о которой писал, пожалуй, больше, чем о чем-либо другом. До...

Security Week 24: приватность Zoom и браузера Brave

Прошедшая неделя принесла пару интересных новостей на тему приватности наших данных. В обоих случаях тайна переговоров и пользовательской активности в браузере обсуждалась в субъективном ключе. Такие дискуссии не очень конструктивны по своей сути — кто-то говорит: «Мне кажется, надо делать так»,...

Spear phishing: опыт создания условно вредоносных исполняемых файлов для фишинговых рассылок

Введение Мы уже писали о целевом фишинге (Spear Phishing) в одной из статей, в которой разобрали общие аспекты целевых рассылок электронных писем. В этой статье мы предлагаем подробнее ознакомиться с нашим опытом в тренировочных целевых рассылках, содержащих в себе условно вредоносные вложения....

Я есть root. Разбираемся в повышении привилегий ОS Linux

Первый квартал 2020 года я провел за подготовкой к экзамену OSCP. Поиск информации в Google и множество «слепых» попыток отнимали у меня все свободное время. Особенно непросто оказалось разобраться в механизмах повышения привилегий. Курс PWK уделяет этой теме большое внимание, однако методических...

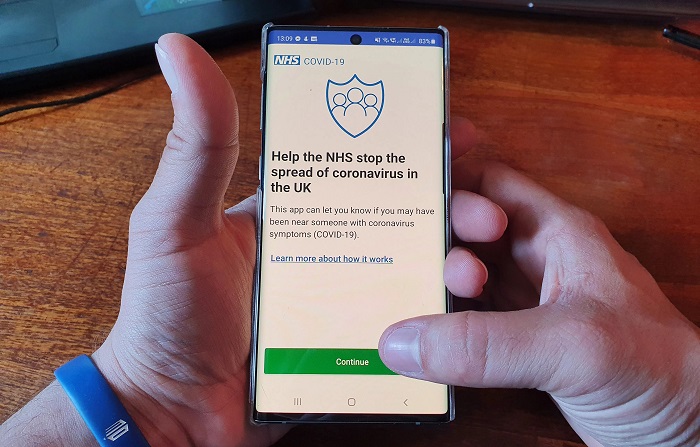

Великобритания запускает приложение, следящее за вашим кругом общения: как оно будет работать и когда будет доступным

В Великобритании создали приложение, которое следит за владельцем и его окружением. И которое в целях защиты от COVID-19 должны будут установить все жители страны. Власти считают, что бесплатное приложение, созданное Национальной службой здравоохранения (NHS), позволит отменить жёсткие требования...

[Перевод] Веб-браузер Brave модифицирует ссылки без ведома пользователей, делая их реферальными

Веб-браузер Brave продает себя как конфиденциальный, безопасный и блокирующий рекламу. Он также имеет свою собственную криптовалюту и Basic Attention Token. Что же натворил Brave на этот раз? Brave очень любит партнерский маркетинг (прим. перев. — это когда вы даете кому-то реферальную ссылку и...

Контроль данных в покое с помощью DCAP-системы

DLP-системы неплохо справляются с защитой от утечек данных, когда дело касается данных в движении. Сложности начинаются, когда мы хотим охватить оставшиеся 2 типа: данные в покое и данные в работе. Ниже речь пойдёт о первом из них. Под катом рассказ о том, какие задачи наших клиентов мы решили,...

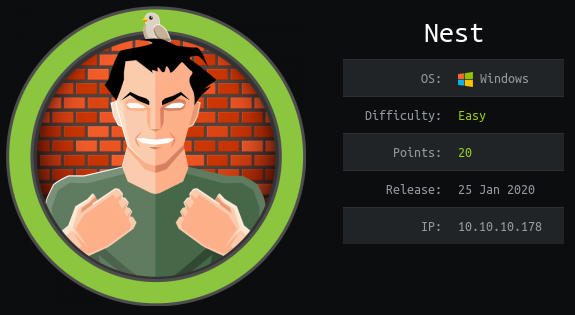

HackTheBox. Прохождение Nest. NTFS потоки, реверс C# и бродилка по SMB

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье долго блуждаем в ресурсах SMB, находим альтернативные потоки NTFS и реверсим приложение на С#. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...

[recovery mode] Подтверждение входа с помощью Telegram на Spring Boot

Недавно столкнулся с проблемой: все приложения используют Telegram-бота в качестве подтверждения входа в аккаунт, а мое — нет. Я был настроен серьезно и провёл уйму времени в интернете в поиске туториала, но меня ждало разочарование. Задача сложная и имеет много подводных камней, а туториалов —...

Apple отслеживает разграбленные iPhone и выдает лутеров полиции

Воры, участвующие в последних беспорядках в США, столкнулись с неприятной проблемой. По данным BBC, Apple отслеживает и отключает айфоны, которые были украдены мародёрами из её разбитых магазинов в разных городах страны. Когда смартфон включается, на экране появляется зловещее сообщение, которое...