Опасная периферия: разбираемся в Thunderspy

Год от года мы наблюдаем технический прогресс: мощность компьютеров растет, скорости передачи данных увеличиваются, появляются новые стандарты… Но, как говорилось в одном известном фильме, с великой силой приходит великая ответственность! Что мы получаем (помимо большой скорости) от новых...

Расследование инцидентов ИБ in the wild: неожиданные источники информации

О расследовании компьютерных инцидентов, или Digital Forensics, уже много всего написано, есть много готового аппаратного и программного инструментария, основные артефакты операционных систем хорошо известны и описаны в пособиях, книгах и статьях. Казалось бы, что тут сложного – читай мануал и...

Security Week 23: утечка паролей «Живого Журнала»

В среду 27 мая в сервисе Haveibeenpwned, отслеживающем утечки паролей пользователей, появилась база пользовательских логинов и паролей для сервиса LiveJournal. Утечка данных предположительно произошла в 2014 году. Впрочем, по словам Троя Ханта, основателя сервиса Haveibeenpwned, он получил...

Корневой сертификат AddTrust от Sectigo истёк 30 мая 2020 года, что вызвало проблемы в клиентах OpenSSL 1.0.x и GnuTLS

Центр сертификации Sectigo (Comodo) заранее предупредил пользователей об истечении срока действия корневого сертификата AddTrust, который использовался для перекрёстной подписи, чтобы обеспечить совместимость с устаревшими устройствами, в хранилище которых нет нового корневого сертификата...

Microsoft предупреждает об опасности новых атак с помощью шифровальщика PonyFinal

Эксперты по вредоносным программам сообщают, что компаниям следует остерегаться кибератак с использованием вируса-шифровальщик PonyFinal, который будет внедряться в скомпрометированные ИТ-системы. Первые атаки с использованием PonyFinal, написанного на Java были зафиксированы в начале апреля в...

Умная хрущёвка на максималках

Моя статья про проводной умный дом была популярной на Хабре (159 тысяч просмотров) — в ней я описал положительный опыт от идеи до реализации умного дома в новостройке. Вместе с тем, у меня есть опыт интеграции и со старыми домами — квартира в типовом советском пятиэтажном кирпичном доме семидесятых...

Любимые тактики хакерских группировок

Взлом компьютерных систем может происходить по-разному — от изощренных атак со взломом сетевых компонент до технически примитивных техник типа компрометации деловой переписки. В этом посте мы разберём тактики, которые используют самые опасные хакерские группировки — Lazarus, Pawn Storm, Cobalt,...

Ликбез для родителей: как уберечь детей от опасности в интернете

Этот пост рассчитан на неспециалистов в области ИТ и ИБ, и приурочен к наступающему Дню защиты детей. Мы попросили ИБ-эксперта Алексея Дрозда (aka @labyrinth) написать статью для родителей о том, какие опасности грозят детям в сети, как родителям их уберечь, когда интернет стал неотъемлемой частью...

Будни Tinkoff Security Operations Center: Анализ одного загрузчика

Привет, Хабр! В нашем Tinkoff Security Operation Center мы регулярно занимаемся разбором техник, применяемых во вредоносном ПО и атаках, и недавно нам попался один интересный файл, о котором хотелось бы рассказать. Читать дальше →...

[Перевод] Копируешь код, копируешь уязвимости

Мы знаем, что Stack Overflow — это ежедневная часть жизни многих разработчиков (Результат опроса разработчиков на Stack Overflow 2020). Я слышал от многих людей, что они бывают тут ежедневно (если не чаще), чтобы получить ответы на свои вопросы. Иногда ответ на вопрос о коде приходит в виде...

Office 365&Microsoft Teams – удобство совместной работы и влияние на безопасность

В этой статье мы хотели бы показать, как работа с Microsoft Teams выглядит с точки зрения пользователей, администраторов ИТ и сотрудников ИБ. В первую очередь, давайте уясним отличие Teams от большинства других продуктов Microsoft в их предложении Office 365 (в дальнейшем, для краткости – O365)....

Как уберечь свои данные от воровства, перепить Левелорда и построить карьеру в IT, если у вас шиза

На самом деле, на КДПВ не рабочее место на балконе, это обман зрения. Там пляж, шашлычки на природе и вот это все.... Привет, Хабр! На июнь мы подготовили для вас целых 5 новых спикеров, будем говорить: Об утечках данных с Ашотом Оганесяном О фронтенде Яндекс.Денег с тимлидом Ильей Кашлаковым О...

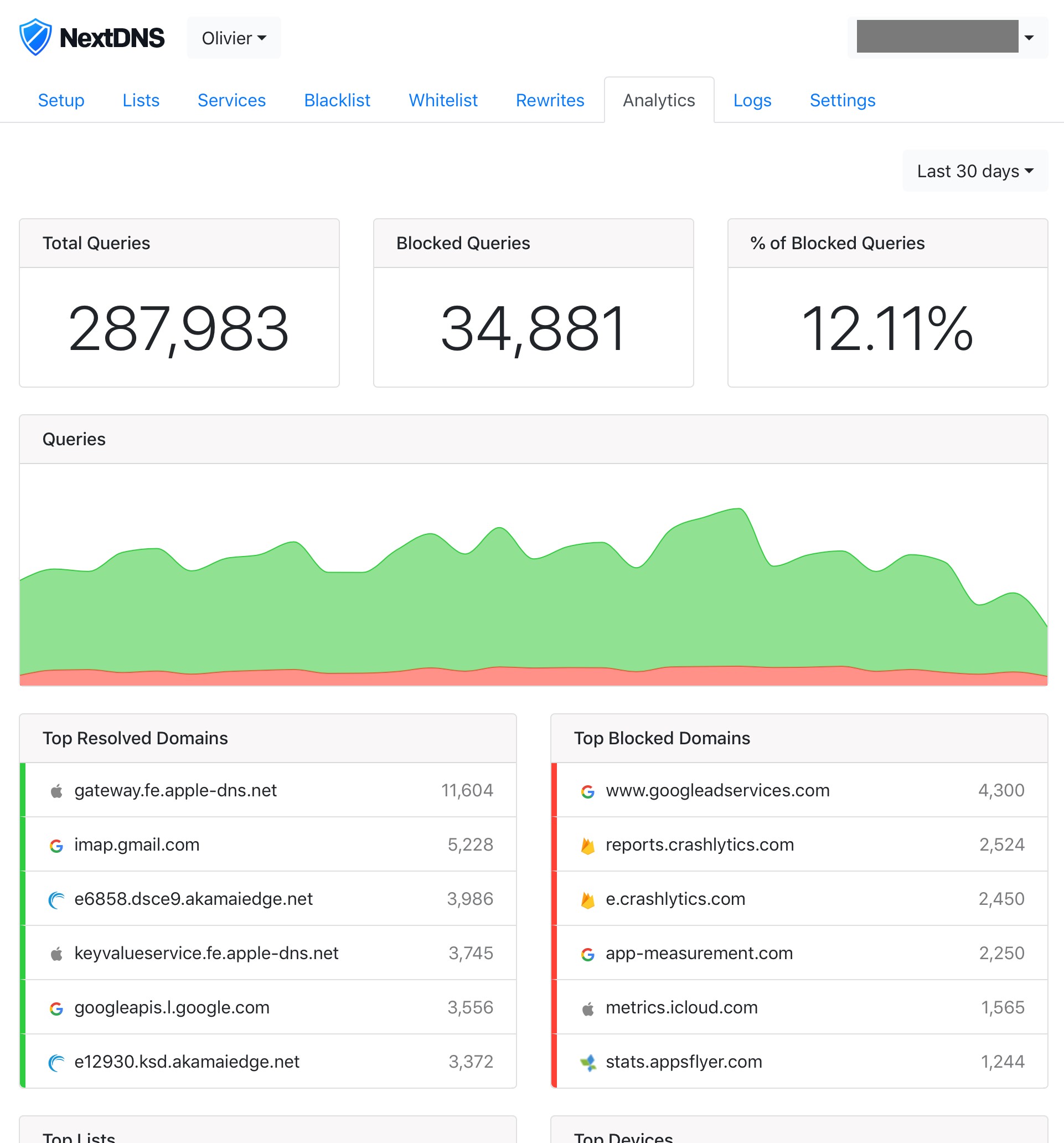

NextDNS вышел из беты — защита приватности, обход госцензуры и блокировка рекламы для всей домашней сети

Cервис NextDNS наконец-то вышел из беты и теперь официально предоставляет бесплатные услуги по блокировке рекламы и других вредоносных IP-адресов на уровне DNS. Это простой и эффективный метод защиты: NextDNS автоматически фильтрует трафик, не ведёт логов, шифрует DNS-запросы, поддерживает DNS over...

RangeAmp — новая уязвимость позволяет проводить DDoS-атаки с коэффициентом амплификации в десятки тысяч

Буквально на днях группой китайских ученых была открыта уязвимость, позволяющая проводить DDoS-атаки с амплификацией. Авторам удалось провести атаку с коэффициентом 43000!. Новая атака может не только истощать ресурсы ихсодящего канала целевого веб-сервера, но и каналы CDN нод. Уязвимыми оказались...

Вебинар. Технополис: Удаленная работа пользователей. Будни администратора

На вебинаре вы увидите практические сценарии удаленной работы сотрудников компании. Узнаете, как защититься от распространенных киберугроз: вредоносных и фишинговых сообщений в электронной почте, шифровальщиков. Как защищать важные документы и безопасно делиться ими с вашими партнерами и...

По дороге с облаками. Материалы security-конференции по облачной безопасности

Привет, Хабр! 26-го мая в Wrike TechClub было безопасно. Облачная инфраструктура – без осадков и аномалий. Если серьезно, то хотим отчитаться видео с нашей мини-конференции по безопасности облачных решений и сервисов. Безопасность Kubernetes, тестирование AWS, BYOE на минималках, seccomp для защиты...

(S)SDLC, или Как сделать разработку безопаснее. Часть 2

– Наташ, а Наташ? Мы там, это… SAST внедрили. – Мы там всё уронили, Наташ. Вообще, всё!!! – Пайплайны стоят, очередь забита… – Ни одной сборки не прошло! Вставай, Натаааш! Вот так примерно можно проснуться на следующее утро после внедрения в разработку статического анализа кода. Если заранее не...

Эксплуатируем уязвимость Foxit Reader и обходим цифровую подпись на примере задания NeoQUEST-2020

Сегодня мы расскажем о самом сложном задании NeoQUEST- 2019 2020. Да-да, то самое, с цифровыми подписями и эксплуатацией уязвимости Foxit Reader. Да-да, все верно, существуют две версии этого задания, и в этой статье мы наконец как следует его разберем. Добро пожаловать под кат :) Читать дальше →...