[Из песочницы] Упрощаем работу с Check Point API с помощью Python SDK

Вся мощь взаимодействия с API раскрывается при совместном использовании с програмным кодом, когда появляются возможности динамически формировать API запросы и инструменты для анализа API ответов. Однако, малозаметным до сих пор остаётся Python Software Development Kit (далее — Python SDK) для Check...

[Перевод] Как мы решаем проблему неинициализированной стековой памяти в Windows

В этой заметке я расскажу в общих чертах о том, как в Microsoft устраняют уязвимости, связанные с неинициализированной стековой памятью, и почему мы вообще этим занимаемся. Читать дальше →...

Зачем принтеры ставят невидимые точки на документах

3 июня 2017 года агенты ФБР нагрянули в дом 25-летней Реалити Леи Уиннер, которая работала в компании Pluribus International Corporation, подрядчике АНБ в штате Джорджия. Девушку (на фото) арестовали по обвинению в разглашении секретной информации, предположительно просочившейся в прессу. И...

Безопасность мобильных приложений 1С, взгляд по диагонали

Что приходит первое в голову при словах «1С Предприятие»? Даже тем, кто далек от ИТ, представляется большущий компьютер (а тем, кто не далек, стойка двух-юнитных серверов), рядом слушает музыку сервера (как вариант просто музыку) сисадмин, за стеной в опен-спейсе менеджеры принимают заказы и...

[Вопрос] Вы видели людей, которые пользуются мобильными контент-подписками?

Только что я впервые в жизни попался на развод с платной мобильной контент подпиской. Я много раз читал гневные истории о мошеннических сайтах-прокладках, хитро подписывающих пользователей на гороскопы и анекдоты, помнил статью с разоблачением Как Мегафон спалился на мобильных подписках. Меня...

Обесценивание персональных данных

Статья подготовлена совместно с генеральным директором компании "Айрис Девайсез" – Дмитрием Антоновым Охота за персональными данными ведётся уже много лет. Первые случаи существенных хищений были отмечены примерно три-четыре года назад. Увеличение числа утечек персональных, в том числе и...

Смертные грехи безопасности сайта: что мы узнали из статистики сканера уязвимостей за год

Примерно год назад мы в DataLine запустили сервис для поиска и анализа уязвимостей в ИТ-приложениях. В основе сервиса – облачное решение Qualys, про работу которого мы уже рассказывали. За год работы с решением мы провели 291 сканирование для разных сайтов и накопили статистику по распространенным...

Запускаем свой SOC или подключаем внешний?

Пока завсегдатаи ИБ-форумов рассуждают о новейших технологиях в Security Operations Center, по умолчанию считая центр мониторинга и реагирования на киберугрозы необходимой частью современной инфраструктуры, в реальном мире многие продолжают работать без него. И это касается не только небольших...

Бесплатные триальные лицензии Quest Software на срок до 12 месяцев

Quest Software — известный вендор на рынках систем по информационной безопасности (Change Auditor, InTrust, Enterprise Reporter), аудита и восстановления облачных окружений Microsoft Office365 или Azure (On Demand License Management, On Demand Audit и т.д.), мониторингу (Foglight, Spotlight),...

Онлайн-встреча по информационной безопасности

10 июня приглашаем на Digital Security ON AIR, онлайн-встречу по информационной безопасности. Поговорим про фаззинг, реверс-инжиниринг и пентест, сыграем в online CTF и замутим Kahoot с призами. Стартуем в 17:00, а закончить планируем в 21:00. Вход свободный. Читать дальше →...

Apple предупредила мародёров, что отследит все украденные телефоны

В десятках городов США продолжаются погромы и массовые беспорядки. Среди разграбленных оказались в том числе фирменные магазины Apple Store. Для многомиллиардной компании несколько тысяч украденных устройств не имеют никакого значения с точки зрения прибыли. Но она предупредила воришек, что...

Заглянуть в глаза дракону: 10 вопросов к Huawei Mobile Services

Привет, Хабр! С мая 2019 года из-за санкций США мы остались без приложений и API для Android от Google. Из-за этого нашим устройствам грозило будущее без push-уведомлений, магазина и облачных сервисов. Естественно, мы не опустили руки, а разработали и запустили платформу Huawei Mobile Services,...

ECIES-X25519-AEAD-Ratchet — новый быстрый протокол сквозного шифрования сети I2P

Ныне используемый протокол ElGamal/AES обладает рядом существенных недостатков и является одной из причин относительно медленной работы сети I2P. Рассматриваемый в статье протокол призван повысить скорость работы и надежности сети и открывает новые возможности, в том числе передачу потокового аудио...

HackTheBox endgame. Прохождение лаборатории Professional Offensive Operations. Пентест Active Directory

В данной статье разберем прохождение не просто машины, а целой мини-лаборатории с площадки HackTheBox. Как сказано в описании, P.O.O. предназначен для проверки навыков на всех стадиях атак в небольшой среде Active Directory. Цель состоит в том, чтобы скомпрометировать доступный хост, повысить...

Тест старения светодиодных ламп

Я провёл один из самых длительных своих тестов, занявший у меня четыре месяца: измерил, как меняются характеристики светодиодных ламп через 500 и 1000 часов непрерывной работы. Читать дальше →...

У меня гибридное облако. Кто отвечает за ИБ, и какие новые угрозы появляются?

Гибридное облако образуется в двух случаях: у кого-то остался парк железа, который ещё надо самортизировать, либо же стоят какие-то уникальные серверы, которые невозможно закупить у облачного провайдера. Самая частая ситуация — слияние-поглощение, когда вы купили конкурента, а у него куча старого,...

[Перевод] BazarBackdoor: новая точка входа в корпоративные системы

В середине марта резко возросло количество атак типа brute force на RDP-соединения. Цель этих атак состояла в том, чтобы воспользоваться внезапным увеличением числа удаленных работников и заполучить контроль над их корпоративными компьютерами. Специалисты по информационной безопасности обнаружили...

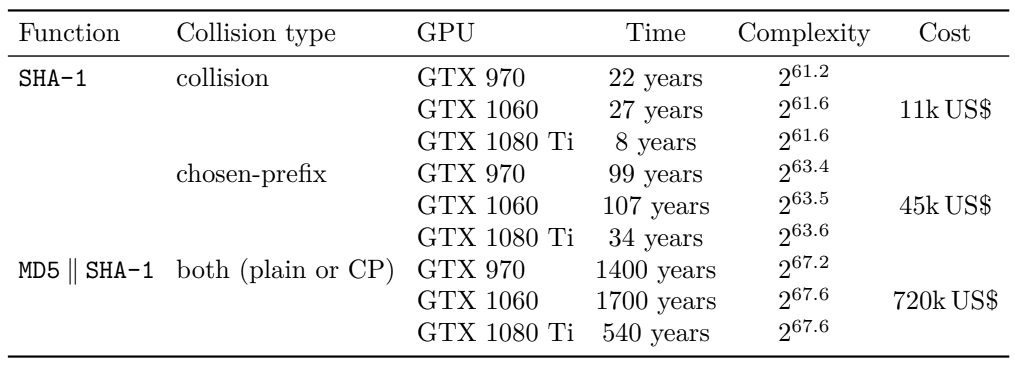

Опасный алгоритм SHA-1 убирают из библиотек SSH

Сложность атак на SHA-1. Стоимость указана из расчёта стоимости аренды одного GTX 1060 в 35 долларов/месяц Намного позже всех остальных, но разработчики библиотек для SSH приняли решение наконец-то отключить по умолчанию устаревшую криптофункцию SHA-1. Сегодня подбор серверного ключа аутентификации...