Тормозит Mac OS? — Catalina проверяет любой неподписанный код через интернет при запуске

Многие пользователи после перехода на Catalina начали жаловаться на тормоза. Западные коллеги выяснили в чем причина: MacOS отправляет хеш любого неподписанного кода на сервера Apple. Читать дальше →...

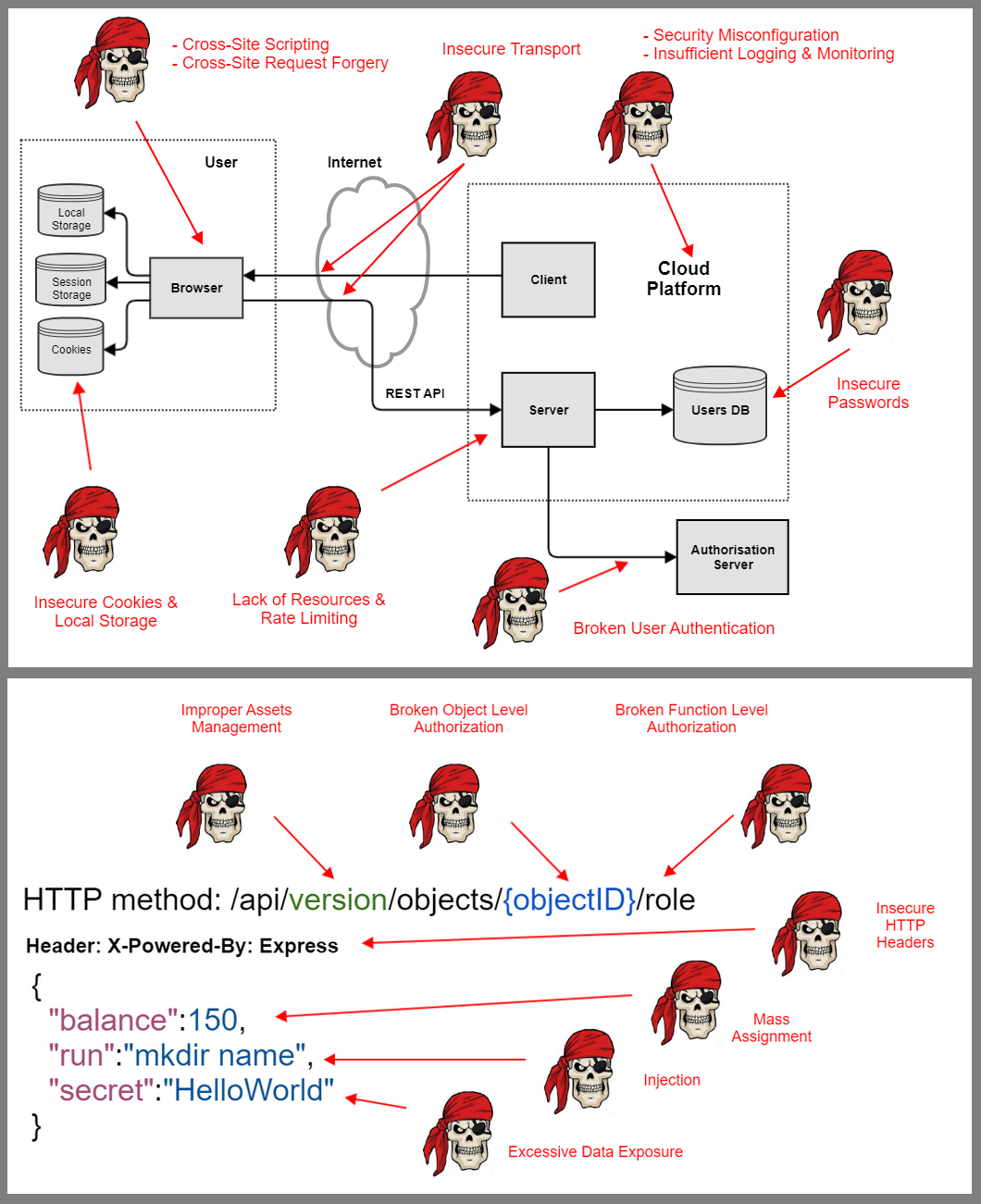

Безопасность REST API от А до ПИ

Введение Умение реализовать грамотное REST API — полезный навык в наше время, т.к. все больше сервисов предоставляют свои возможности с помощью API. Но разработка REST API не ограничивается реализацией HTTP запросов в определенном стиле и формированием ответов в соответствии со спецификацией....

Как регистратор доменов «Регистратор Р01» сдает своих клиентов

После регистрации домена в зоне .ru собственник-физическое лицо, проверяя его на whois сервисе, видит запись: 'person: Private Person', и на душе становится тепло и надежно. Private — это звучит серьезно. Оказывается, эта защищенность иллюзорна — по крайней мере, когда дело касается...

MS Remote Desktop Gateway, HAProxy и перебор пароля

Друзья, привет! Существует множество способов подключения из дома к рабочему месту в офисе. Один из них — это использовать Microsoft Remote Desktop Gateway. Это RDP поверх HTTP. Я не хочу здесь затрагивать настройку самого RDGW, не хочу рассуждать, почему он хорош или плох, давайте отнесёмся к...

[Перевод] Про SSH Agent

Введение SSH-agent является частью OpenSSH. В этом посте я объясню, что такое агент, как его использовать и как он работает, чтобы сохранить ваши ключи в безопасности. Я также опишу переадресацию агента и то, как она работает. Я помогу вам снизить риск при использовании переадресации агента и...

Hack The Box. Прохождение Rope. PWN. Форматные строки и ROP используя pwntools

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье собираем много много pwn, которые будем решать средствами pwntools. Думаю будет полезно читателям с любым уровнем осведомленности в данной теме. Поехали… Подключение к лаборатории осуществляется...

Обзор промышленного квадрокоптера DJI Matrice 300 RTK

DJI представила новый промышленный дрон Matrice 300 RTK. Налегке он способен находиться в воздухе 55 минут, а с максимальной нагрузкой в 2,7 килограмма емкости аккумулятора хватит на 31 минуту. Потенциал беспилотника поистине впечатляет. Производитель сумел поместить в устройство интеллект, высокую...

На стыке технологий и бизнеса: ИТ-лидеры открыли новый университет в Швейцарии

Привет, Хабр! Сегодня мы хотим рассказать про образование в области ИТ и менеджмента, а если точнее — про Технологический Институт Шаффхаузена (SIT), основанный ведущими мировыми учеными и предпринимателями. К развитию нового образовательного проекта подключилось более 30 признанных научных...

Системы класса Incident Response Platform: применение и основные функции

Друзья, в предыдущей публикации мы проанализировали международные документы по управлению рисками информационной безопасности, а более ранних статьях рассмотрели основы информационной безопасности, обсудили законодательство в области защиты персональных данных и критической информационной...

GlobalSign представила Atlas — платформу PKI нового поколения

18 мая 2020 года компания GlobalSign анонсировала платформу PKI нового поколения под названием Atlas для автоматизации управления цифровыми сертификатами. Это универсальная система на новом движке, куда в течение года будут добавлены все существующие решения GlobalSign по автоматизации управления...

Можно ли искоренить фишинговые сайты?

Можно сразу ответить «нет» и пройти мимо поста. А можно зайти под кат и поразмышлять. Давайте отбросим российские реалии (или реалии любой страны) и попробуем сообща найти рабочее решение. Мне вот кажется, что оно есть. Тезисы под катом. Читать дальше →...

[Из песочницы] Как прошить Xiaomi Redmi 4 Prime/Pro/Premium на Android 10

Если Вы изредка прошиваете свой телефон, или вообще никогда не делали этого, но при этом желаете вдохнуть в старую, но вполне рабочую «лошадку» Xiaomi Redmi 4 Prime/Pro/Premium новую жизнь, то эта статья Вам поможет. По данной инструкции автор статьи перепрошил свой телефон Xiaomi Redmi 4 Prime с...

[Перевод] Проверяем уровень защищённости Linux с помощью утилиты Lynis

Разбираемся, как использовать одну из самых мощных свободно распространяемых утилит для аудита Linux-систем. Вы когда-нибудь задумывались о том, насколько безопасна ваша Linux-система? Существует множество дистрибутивов Linux (каждый со своими настройками по умолчанию), на которых вы запускаете...

Geeek Club: как мы собрали на Kickstarter 137 000 долларов на DIY конструктор из печатных плат

Абсолютно каждый человек является обладателем печатной платы, а скорее всего даже нескольких десятков плат. При этом большинство не очень хорошо представляют что это вообще такое. Печатная плата — это та самая, чаще всего зеленая, пластинка внутри электроники с напаянными на нее различными...

Цифровая эпидемия: CoronaVirus vs CoViper

На фоне пандемии коронавируса возникает ощущение того, что параллельно с ней вспыхнула не менее масштабная цифровая эпидемия [1]. Темпы роста числа фишинговых сайтов, спама, мошеннических ресурсов, малвари и тому подобной вредоносной активности вызывают серьезные опасения. О размахе творящегося...

Вскрываем ProLock: анализ действий операторов нового вымогателя по матрице MITRE ATT&CK

Успех атак вирусов-шифровальщиков на организации по всему миру побуждает все больше новых злоумышленников «вступить в игру». Один из таких новых игроков — группа, использующая шифровальщик ProLock. Он появился в марте 2020 года как преемник программы PwndLocker, которая начала работать с конца 2019...

[Из песочницы] Являются ли онлайн-сервисы транскрипции безопасными и конфиденциальными?

Привет, Хабр! Представляю вашему вниманию перевод статьи «Are Online Transcription Services Safe and Private?» автора Matthew Hughes. Транскрипция когда-то была ручным, утомительным процессом. Врачи, журналисты и целая толпа профессионалов записывали свои записи и разговоры на диктофон, а затем...

Вебинар. Информзащита: SOC на карантине

На вебинаре мы расскажем о текущем состоянии угроз, связанных с массовым переходом на удаленную работу, покажем ситуацию глазами аналитиков SOC. Дадим краткий обзор изменений в векторах атак. Покажем, как можно использовать матрицу MITRE ATT&CK для структурирования сценариев мониторинга киберугроз....