Спам как инструмент защиты

Есть мнение, что 80% электронных сообщений в мире – это спам. То есть, сообщения электронной почты, которые ну совсем не нужны получателю (и это печально). Но, как будто этого мало, среди спама нередко попадаются письма, посланные с вредоносными целями: например, для похищения или удаления данных,...

Zip Slip возвращается в Node.js

Не так давно, в 2018 году, прогремел хорошо забытый новый вид атак — Zip Slip. Zip Slip является широко распространенной критической уязвимостью распаковки архивов, позволяющей злоумышленникам записывать произвольные файлы в систему, что обычно приводит к удаленному выполнению команд. Она была...

Когда встречаются информационная и функциональная безопасность

Стандартизированный подход к безопасности С каждым днем растет необходимость в универсальных технических и программных решениях, призванных обеспечивать безопасность технологических процессов, производств и механизмов. В решениях, которые отвечают требованиям информационной и функциональной...

В Китае устанавливают камеры наблюдения перед входными дверьми и внутри квартир граждан

Камера видеонаблюдения в квартире заражённого гражданина. Фото опубликовано в сообщении Weibo муниципальными властями района Чунси города Нанкин (сообщение сейчас удалено) С течением времени люди постепенно привыкают к усиленному контролю в условиях вирусной пандемии. Вырабатывается терпимость даже...

Стилер паролей в антивирусном ПО Avira Free Antivirus

Что если я Вам скажу, что единственной функцией одного из компонентов антивирусного ПО, имеющего доверенную цифровую подпись, является сбор всех Ваших учетных данных сохраненных в популярных Интернет-браузерах? А если я скажу что ему без разницы в чьих интересах их собирать? Наверное подумаете что...

Российским военным запретили пользоваться гаджетами на службе

Российским военным запретили пользоваться электронными устройствами с функцией передачи аудио-, фото- и видеоматериалов и отслеживания геолокации. Отныне использование гаджетов при исполнении обязанностей военной службы будет считаться грубым дисциплинарным проступком. К грубым дисциплинарным...

Чего боятся мусоровозы-интеллектуалы? Как города внедряют интернет вещей и что не так с кибербезопасностью

Население городов и его плотность растут в геометрической прогрессии. В Москве с 2018 года власти все больше занимаются спальными районами. Вместе со Skolkovo Cybersecurity Challenge мы выяснили, как IoT ускоряет современные города, и с какими рисками безопасности им приходится сталкиваться. Читать...

[recovery mode] Ключевые тренды рынка кибербезопасности и защиты информации 2020-2021 в противовес прогнозу 2019-2020

Всем привет, меня зовут Александр Дворянский, я директор по коммуникации компании «Инфосекьюрити». Сегодня я рассмотрю основные тренды и векторы развития кибербезопасности, как мировые, так и Российские, которые на мой взгляд будут актуальны в самое ближайшее время. В этом году их всего 10 по...

Новые стандарты информационной безопасности: усложним жизнь злоумышленникам

В сфере ИТ и ИБ давно утвердилось понятие бенчмарк (benchmark) — это технический стандарт настройки конкретной операционной системы, сетевого оборудования или серверного софта. В таких документах обычно описывают, что и как должно работать в инфраструктуре компании, на какие аспекты защиты это...

Поддержка TLS1.3 и расширение личного кабинета: что сделано за первый квартал 2020 года

Отчеты о том, что было сделано за определенный период — это стандарт отрасли. Мы решили не отставать и тоже собрать небольшой дайджест из новостей Variti и новых функций, которые были реализованы в 1 квартале 2020 года. Читать дальше →...

90+ полезных инструментов для Kubernetes: развертывание, управление, мониторинг, безопасность и не только

Осенью 2018 года мы опубликовали список из 25 полезных инструментов Kubernetes. С тех популярность платформы сильно выросла. Экосистема оркестрации контейнеров бурно развивается, можно найти вспомогательные инструменты практически для любой задачи. Поэтому команда Kubernetes aaS от Mail.ru обновила...

Оффлайн транзакции в общественном транспорте — безопасность и антифрод

И не прошло суток, как я пишу новую статью, и тоже имеющую отношение к технологии NFC. А именно — оффлайн транзакции в общественном транспорте, почему так и какие плюсы и минусы для пассажиров и перевозчиков это несет. Около пяти лет назад отшумели несколько скандалов, связанных со взломом карт...

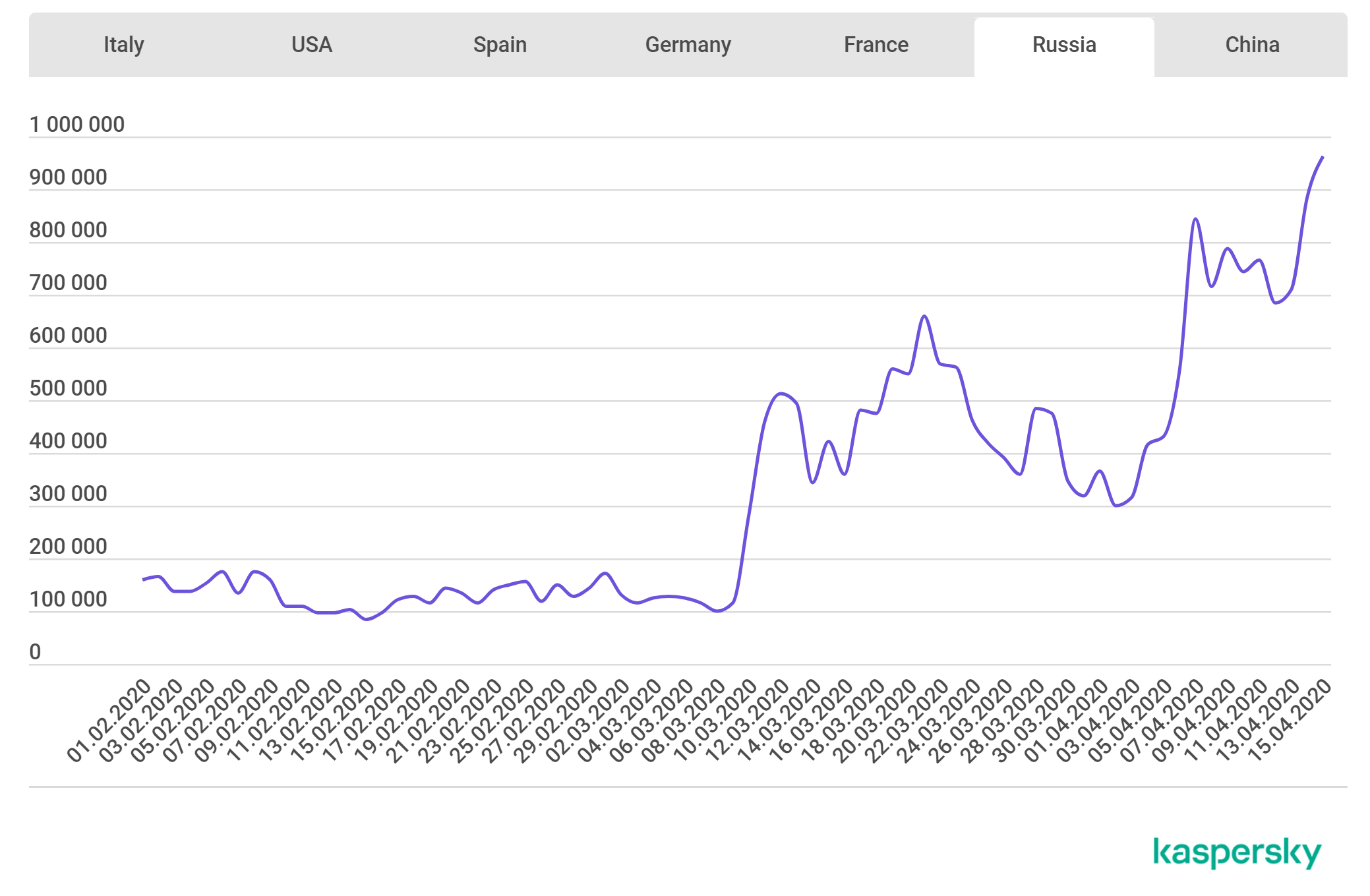

Security Week 19: брутфорс-атаки на RDP

Переход офисных работников на удаленку серьезно повысил нагрузку как на общедоступные сервисы веб-конференций и обмена файлами, так и на корпоративную инфраструктуру. Это две принципиально разные беды. Сбои в работе Zoom — это проблема одного сервиса на фоне нескольких альтернативных приложений....

Как просканировать весь интернет

Весь диапазон IPv4 адресов — это 4-миллиарда IP-адресов. Это кажется огромной цифрой, но весь IPv4 интернет можно полностью просканировать на предмет одного TCP-порта за 40 минут, например найти все веб-серверы в мире или все открытые SSH-порты. При этом достаточно одного сервера и гигабитного...

[Из песочницы] Проблемы автономных СКУД — Там, откуда не ждали

Всем доброго времени суток. Начну с предыстории, о том, что меня побудило провести данное исследование, но прежде предупрежу: все практические действия были выполнены с согласия управляющих структур. Любая попытка использовать данный материал в целях проникновения на закрытую территорию без права...

[Из песочницы] Обработка персональных данных удаленно: риски и возможные последствия

Речь все о тех же рекомендациях руководства страны по переводу работников предприятий (государственных и негосударственных) на удаленный режим в условиях пандемии. Возможно ли организовать процесс работы с персональными данными (ПДн) в домашних условиях и что диктуют нам законодательство и...

Новая версия Apple & Google Contact Tracing Protocol

24 апреля 2020 года Apple и Google анонсировали обновление совместно разработанного протокола отслеживания контактов (Apple & Google Contact Tracing Protocol), который они теперь называют исключительно технологией «уведомления о возможном заражении» (Exposure Notification Technology), поскольку...

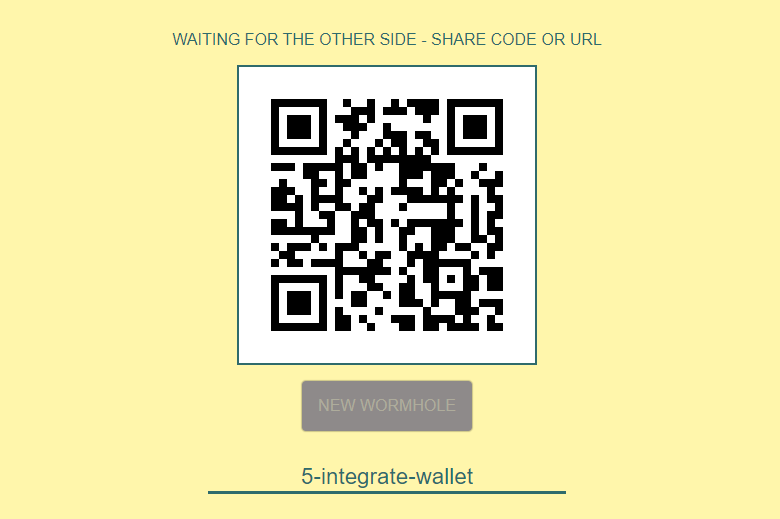

Прямая передача файлов между устройствами по WebRTC

Новый сервис WebWormHole работает как портал, через который файлы передаются с компьютера на другой. Нажимаете кнопку New Wormhole — и получаете код для входа. Человек с другой стороны вводит такой же код или URL — и между вами устанавливается эфемерный туннель, по которому напрямую передаются...