[Перевод] Как ограничить частоту запросов в HAProxy: пошаговая инструкция

Автор статьи объясняет, как реализовать в HAProxy ограничение скорости обработки запросов (rate limiting) с определенных IP-адресов. Команда Mail.ru Cloud Solutions перевела его статью — надеемся, что с ней вам не придется тратить на это столько времени и усилий, сколько пришлось потратить ему....

HackTheBox. Прохождение OpenAdmin. RCE в OpenNetAdmin и GTFOBins в nano

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы проэксплкатируем RCE в OpenNetAdmin, покопаемся в конфигах веб сервера, прокинем порт с помощью SSH Forwarding, крякнем пароль к ключу SSH и используем технику GTFOBins для повышения привилегий....

[Перевод] Как работает атака TCP Reset

Атака TCP reset выполняется при помощи одного пакета данных размером не более нескольких байт. Подменённый спуфингом TCP-сегмент, созданный и переданный атакующим, хитростью заставляет двух жертв завершить TCP-соединение, прервав между ними связь, которая могла быть критически важной. Эта атака...

Измеряем индекс ультрафиолетового излучения UVA UVB

Все мы любим солнце и конечно же знаем о вреде ультрафиолетового излучения для человеческой кожи. Очевидно, что на пляже нельзя долго загорать. Но вот совсем не очевидно, можно ли гулять под солнцем в футболке, а плавать, ходить по горам? После очередного «обгорания» от солнца в горах на Красной...

Умные устройства глазами Хабра: подкаст Хабр Спешал о том, что происходит на рынке и чего ждать в будущем

Всем привет! Недавно мы вместе с МТС провели опрос про умные устройства. Его результаты мы выложили в отдельном посте, где собрали общее мнение Хабра о том, какие устройства можно назвать «умными» и чего не хватает нашим читателям. Дополнительно мы решили узнать профессиональную точку зрения и...

[Перевод] Маленькие хитрости SSH

В этой статье собраны наши лучшие приемы для более эффективного использования SSH. Из нее вы узнаете как: Добавить второй фактор к логину SSH Безопасно пользоваться agent forwarding Выйти из вставшей SSH сессии Сохранить постоянный терминал открытым Поделиться удаленной сессией терминала с другом...

Дом поющих вещей. Обзор умного брелка-трекера Chipolo ONE

2020 год начинался традиционно — с выставки CES (кажется, это было давным-давно, в другой жизни). В обзоре интересных гаджетов из Лас-Вегаса мы упоминали новинку от Chipolo — умный брелок ONE. И обещали вернуться к нему с подробным обзором. Обещали — возвращаемся. Рассказываем, как обновленный...

Прокачай скиллы в DevSecOps: 5 вебинаров с теорией и практикой

Привет, Хабр! Наступила эпоха онлайн-мероприятий, и мы не стоим в стороне, тоже проводим разные вебинары и онлайн-встречи. Мы думаем, что тема DevSecOps требует отдельного внимания. Почему? Все просто: Она сейчас крайне популярна (кто еще не успел поучаствовать в холиваре на тему «Чем...

Типа отказ в обслуживании: как прогрессирует DDoS

Старый, добрый DDoS… Мы каждый год анализируем, как меняется этот сегмент киберпреступности, и по итогам прошлого и начала этого года видим, что количество таких атак выросло более чем в 1,5 раза. За это время злоумышленники значительно нарастили мощность атак и сменили тактику. А кроме того, DDoS...

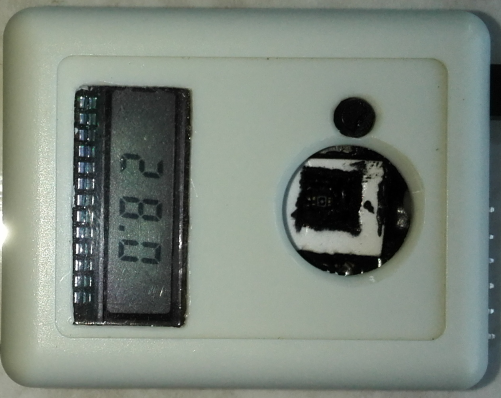

Ни дня без спорта — 2: перепрограммируем китайский браслет

У людей, занимающихся спортом, частым спутником на пробежках или заездах является смартфон с различными приложениями. С велосипедом проще, можно закрепить смартфон, к примеру, на руль и смотреть выдаваемые с датчиков данные. А что делать, если ты бежишь или едешь на лыжах? Можно закрепить смарт на...

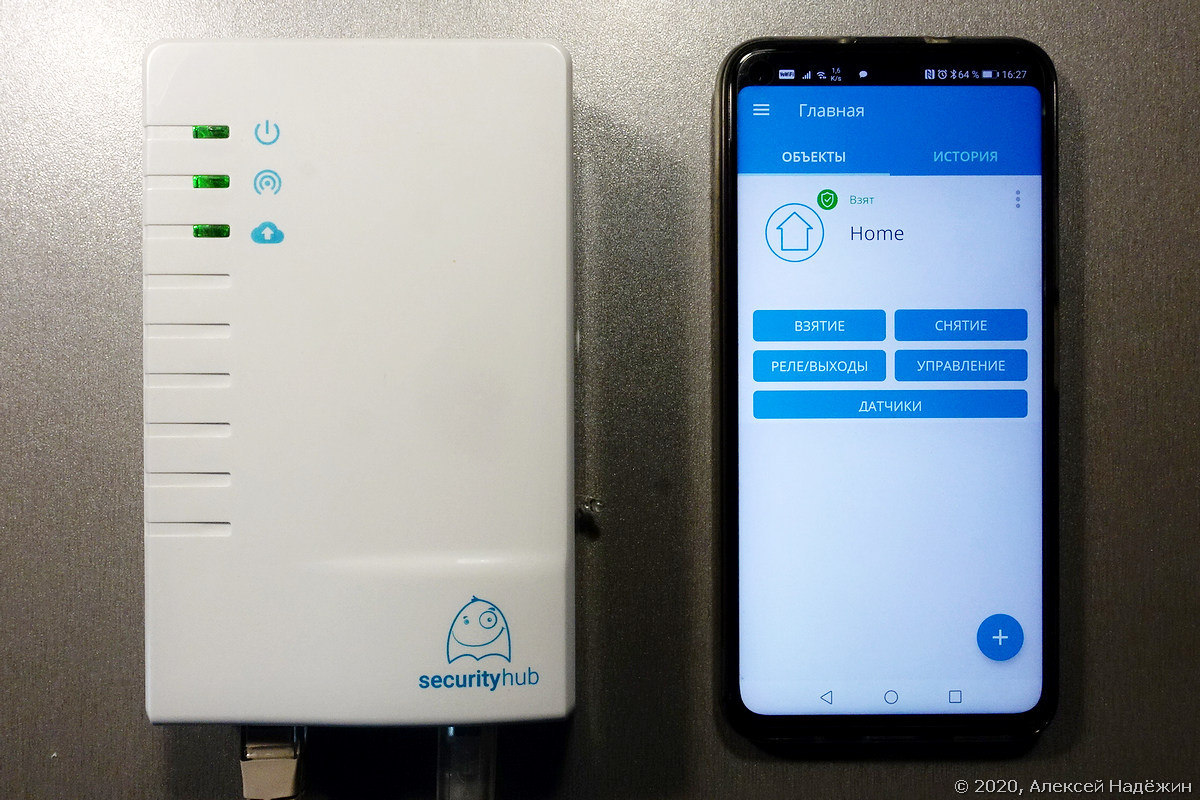

Облачная охранная сигнализация Security Hub

Российская система охранно-пожарной сигнализации SecurityHub работает с проводными и беспроводными датчиками, умеет дистанционно управлять различными устройствами, интегрирована с видеонаблюдением iVideon, использует для связи проводное подключение Ethernet и мобильный интернет. Изучаю эту систему...

«Утечка» базы специалистов Хабр Карьеры

Сначала в телеграм-каналах, а потом и на Хабре появилась информация об утекших данных пользователей с сайта Хабр Карьеры. Считаем нужным дать более развёрнутый комментарий, а также рассказать о том, как устроены настройки приватности на сервисе. TL;DR Утечки не было, но информацию спарсили Утечка...

Пять лет тюрьмы, штраф или название астероида: проверь, как ты разбираешься в истории White Hat и Black Hat хакеров

Привет, %username%! Кибербезопасность — одна из самых интересных и захватывающих сфер IT. Даже сухие отчеты о взломах и утечках иногда читаются как увлекательные романы, не говоря уже о биографиях тех, кто засветился на этом фронте. Сегодня мы с командой Сколково решили окунуться в историю...

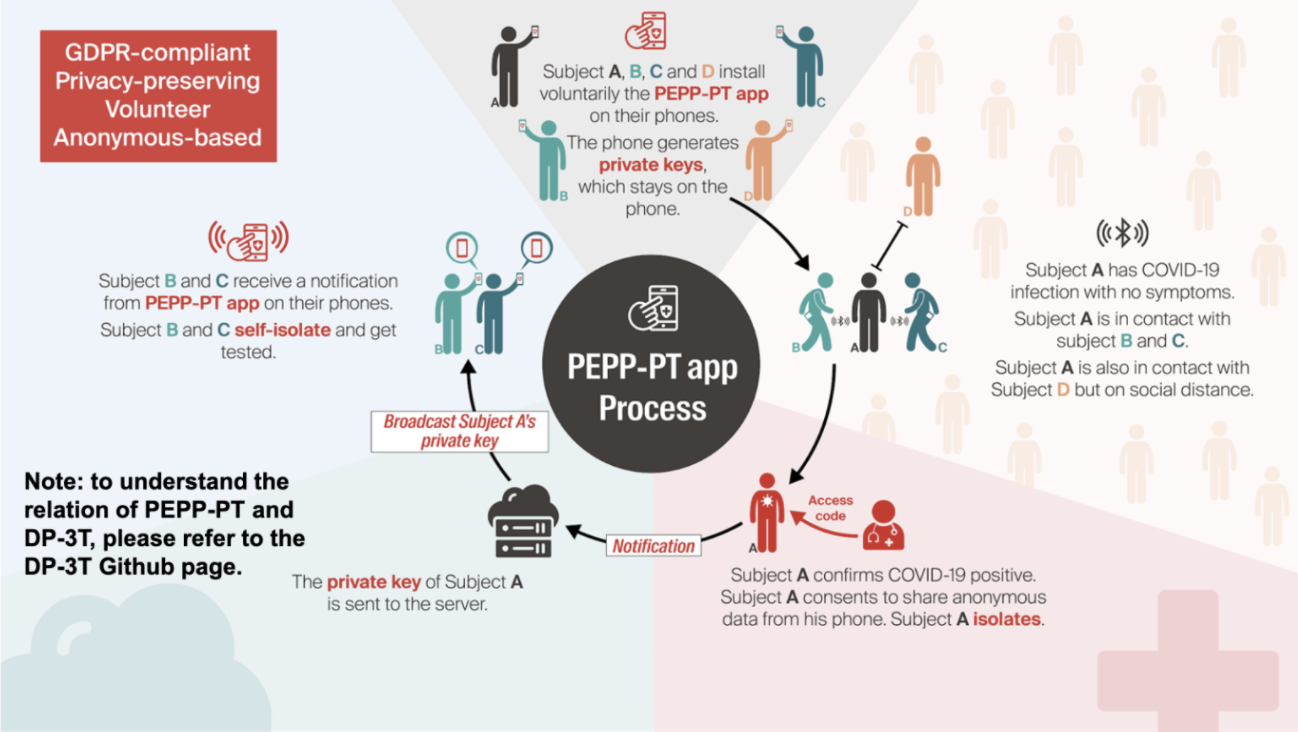

DP-3T — открытый протокол отслеживания контактов по Bluetooth

Decentralized Privacy-Preserving Proximity Tracing (DP-3T) — еще один протокол отслеживания цепочек контактов с помощью Bluetooth для предотвращения распространения коронавируса SARS-CoV-2. Протокол разработан международным научным сообществом и анонсирован в начале апреля, на две недели раньше...

Root-of-Trust для IoT и другие современные тенденции безопасности устройств интернета вещей

Тема информационной безопасности становится всё более актуальной с каждым годом. Хаб про информационную безопасность находится на первом месте по рейтингу и втором по числу подписчиков. Однако в основном материалы посвящены различным сетевым, веб, облачным и другим технологиям, традиционно...

Геочаты, вредные боты и стеганография: пополняем знания о Telegram

Что ты знаешь о геочатах в Telegram? А сможешь различить стеганографию в VideoNote (в народе — кругляши)? Разбираем то самое задание NeoQUEST-2020, которое вызвало больше всего вопросов и восклицаний на наш support! Спойлер: да-да, и здесь тоже будет немного крипты :) Читать дальше →...

Протокол отслеживания контактов через Bluetooth от Apple & Google

10 апреля 2020 года компании Apple и Google анонсировали, что в следующих обновлениях их операционных систем iOS и Android появится поддержка совместно разработанного протокола отслеживания контактов. Целью данного проекта является снижение распространения коронавируса с помощью отслеживания...

Риторика в качестве инструмента безопасника

Сотрудники порой как дети малые. Говоришь одно – делают другое. Либо вообще не делают. Просишь не приклеивать стикеры с паролями на монитор – прячут под клавиатуру. Напоминаешь быть внимательными к подозрительной почте – кивают и тут же забывают. Мне эта ситуация всегда напоминает журнал учёта...