Гайд по реверсу клиент-серверного apk на примере задания NeoQUEST-2020

Сегодня у нас насыщенная программа (еще бы, столько областей кибербезопасности за раз!): рассмотрим декомпиляцию Android-приложения, перехватим трафик для получения URL-адресов, пересоберем apk без исходного кода, поработаем криптоаналитиками и многое другое:) Читать дальше →...

Реализация архитектуры безопасности с нулевым доверием: вторая редакция

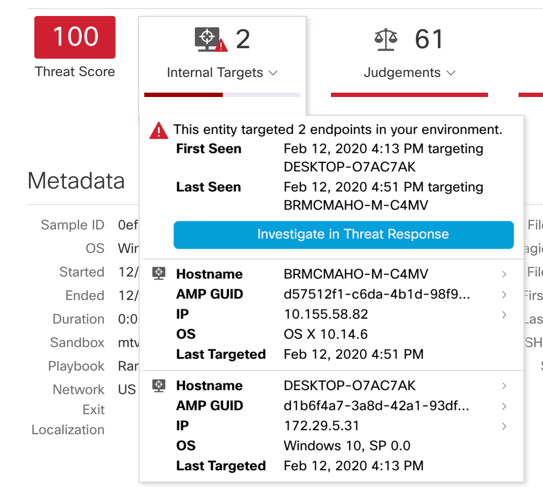

Источник В начале 2020 года Национальный институт стандартов и технологий США (NIST) опубликовал черновик второй редакции документа, в котором рассматриваются основные логические компоненты архитектуры с нулевым доверием (Zero Trust Architecture, ZTA). Нулевое доверие (Zero Trust) относится к...

Фирмы используют баг-баунти, чтобы купить молчание хакеров

Платформы баг-баунти — HackerOne, Bugcrowd и Synack — служат посредниками между белыми хакерами и компаниями, которые хотят улучшить безопасность своих продуктов. При правильном использовании логика простая: Хакер сообщает о найденной уязвимости. Компания-разработчик исправляет баг и перечисляет...

(S)SDLC, или Как сделать разработку безопаснее. Часть 1

С каждым годом культура разработки растет, появляются новые инструменты для обеспечения качества кода и новые идеи, как эти инструменты использовать. Мы уже писали про устройство статического анализа, про то, на какие аспекты анализаторов нужно обращать внимание, и, наконец, про то, как с...

Security Week 17: последствия атаки на Linux-серверы

На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (новость, исходная статья Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую...

Дайджест по посадкам. ИБ-специалисту на заметку

Весна, карантин и заколосившаяся рассада на подоконнике навеяли забавное название для поста. Но содержимое его вполне серьёзно. Работаю я в SearchInform и раньше довольно часто доводилось слышать мнение, что DLP-система и суд – понятия несовместимые. Мол, эта игра не стоит свеч. Так было лет 9...

Косметичка на стероидах: обзор XD Design Urban Bumbag

Есть такая компания, как XD Design — занимается созданием продвинутых рюкзаков. Возможно у вас уже есть их «главная визитная карточка» — дебютный Bobby, успех которого сподвиг компанию на выпуск ещё целой пачки рюкзаков-модификаций и других решений. В конце лета 2018 в нашем блоге вышел обзор...

[Перевод] Они среди нас: исследуем уязвимости и вредоносный код в приложении Zoom для Windows

Кто добавил в Zoom этот «изюм»? В последнее время часто приходится слышать примерно такие реплики: «Мы/я не используем Zoom для конфиденциальных разговоров» Но что если кто-то кроме конфиденциальности сеанса Zoom заботится о целостности данных на своем устройстве? И не зря, потому что, как...

PyDERASN: как я добавил big-data поддержку

Продолжаю прошлую статью о PyDERASN — свободном ASN.1 DER/CER/BER кодеке на Python. За прошедший год, с момента её написания, кроме всяких мелочей, небольших исправлений, ещё более строгой проверки данных (хотя и прежде он был уже самым строгим из известных мне свободных кодеков), в этой библиотеке...

2 в 1: шифрование с имитозащитой

Классическими задачами, которые решаются криптографическими методами, являются обеспечение конфиденциальности и обеспечение аутентичности/имитостойкости хранимых и передаваемых данных. Ранее (примерно до середины 2000-х годов) для решения подобных задач использовались шифрование...

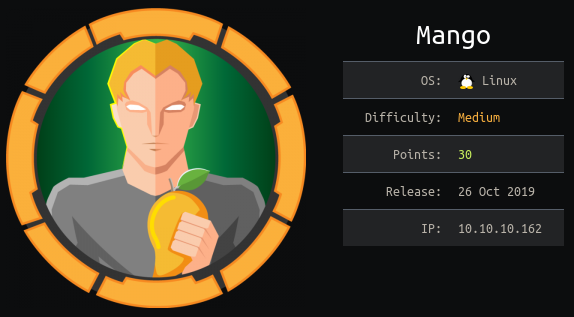

HackTheBox. Прохождение Mango. NoSQL инъекция и LPE через JJS

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем NoSQL инъекцию в форме авторизации, а также повышаем привилегии через JJS. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или...

Необычные и вполне очевидные факторы, влияющие на трафик корпоративных сетей и работу провайдеров

Поговорим о нескольких интересных зависимостях, связанных со скачками трафика в сетях компаний, а также кибербезопасностью ИТ-инфраструктуры. Например, дополнительную нагрузку на сеть может вызывать даже простая установка вторых мониторов на рабочих местах сотрудников. Читать дальше →...

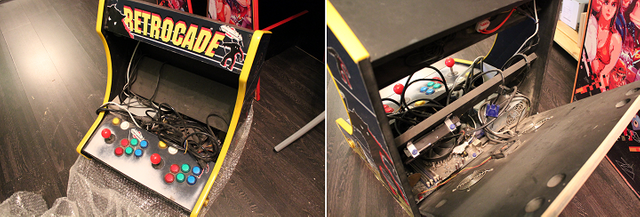

Как я аркадный автомат ремонтировал

Что вы чувствуете, когда видите любимую вами вещь в сломанном состоянии? Если у вас сразу появляется непреодолимое желание ее починить, то добро пожаловать под кат. Читать дальше →...

SOC на удаленке. О чем стоит подумать?

Один аналитик SOC, когда его решили перевести на работу из дома, задал сакраментальный вопрос: «Я живу в однушке со своей девушкой и ее кошкой, на которую (кошку, а не девушку) у меня аллергия. При этом у нас всего один стол, за которым мы едим, а во внетрапезное время, моя девушка на нем...

OWASP Moscow 2020/1 записи докладов

5 марта 2020 года в московском офисе компании OZON прошла очередная встреча Московского отделения сообщества OWASP. В этой статье будут представлены материалы с прошедшей встречи. Читать дальше →...

РЖД присылает мне чужие билеты

Коллега по работе сегодня столкнулась с интересной ситуацией вокруг персональных данных. На ее почту и в личный кабинет РЖД стали сыпаться билеты, купленные другими людьми. Естественно, со всеми данными пассажиров и прочими вещами. Далее — с ее слов. Читать дальше →...

Пять стадий принятия неизбежного, или Как мы разрабатывали программу для автоматизированного профайлинга

Привет, на связи Алексей Филатов (aka afilatov123). В 2017 году меня пригласили в команду «СёрчИнформ» для запуска нового программного решения. Точнее так – для наращивания возможностей флагманского продукта – DLP-системы. Рынку мало того, что софт уже умеет (предотвращать утечки информации и...

Как я сдавал OSCP

Мы с коллегами прошли курс OSCP и сдали экзамен. В этой статье я подробно расскажу, как всё проходит экзамен, какие подводные камни и стоит ли игра свеч вообще. Читать дальше →...