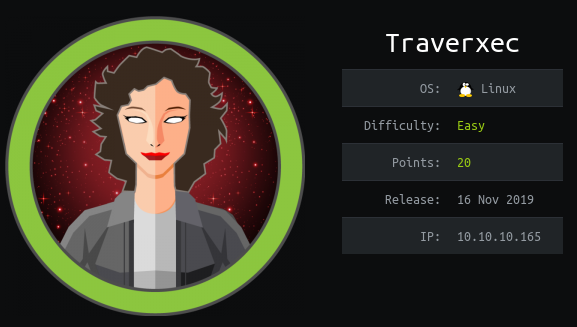

HackTheBox. Прохождение Traverxec. RCE в веб-сервере nostromo, техника GTFOBins

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье получим RCE в веб-сервере nostromo, получим оболочку meterpreter из под активной сессии metasploit, покопаемся в конфигах nostromo, побрутим пароль шифрования SSH ключа и проэксплуатируем технику...

[Из песочницы] Об одном решении проблемы воров и проституток в системах оказания образовательных услуг онлайн

Одним из очевидных недостатков систем онлайн образования является невозможность проконтролировать самостоятельность решения задач студентами. Это приводит к массовому списыванию и, как следствие, к обесцениванию выдаваемых сертификатов. В статье предлагается некоторое техническое средство,...

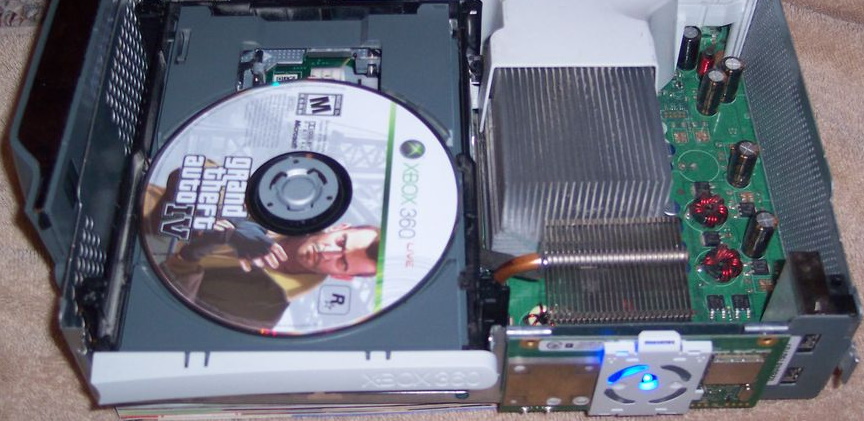

Защита и взлом Xbox 360 (Часть 2)

В прошлый раз мы оставили сцену Xbox 360 на моменте, когда разработчикам стало очевидно, что защита DVD-ROM легко обходится, и с этим точно нужно что-то делать. Попытки исправить ситуацию обновлением ПО самой приставки не увенчались успехом, и на поле битвы вступила компания Philips & Lite-On,...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK, часть 4

В предыдущих постах (первая, вторая и третья части) мы рассмотрели техники семи тактик MITRE ATT&CK: первоначальный доступ (initial access); выполнение (execution); закрепление (persistence); повышение привилегий (privilege escalation); предотвращение обнаружения (defense evasion); получение...

Защита персональной информации клиентов банка: как она работает?

Часто в комментариях на Хабре приходится встречать высказывания, что российские банки не умеют хранить персональные данные, да и вообще не очень-то расположены защищать клиента, например, при покупках через интернет. На самом деле система безопасности банков продумана чуть лучше, чем может...

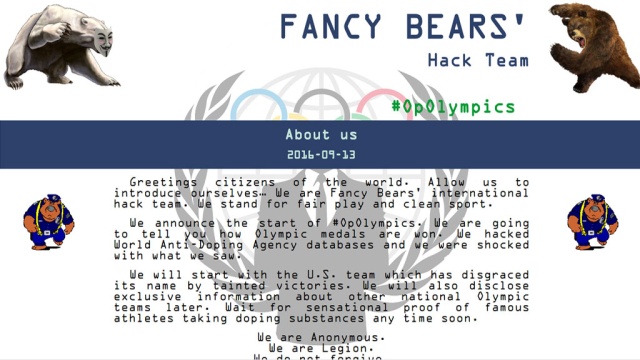

Новая тактика Pawn Storm

На протяжении многих лет Trend Micro наблюдает за деятельностью киберпреступной группировки Pawn Storm, также известной как Fancy Bear и APT28. Исследуя эволюцию методов атак, мы обнаружили новую тактику, принятую на вооружение в 2019 году хакерами из Pawn Storm. В отчёте Probing Pawn Storm:...

[Из песочницы] «Взломать» за 60 секунд или карантинное безумие

Небольшая история о неадекватном заказчике и нахождении уязвимости на сайте за 1 минуту. Не ожидал, что именно эта история станет моей первой статьей на Хабре. Пишу пока горячо! Все что Вы прочитаете далее — это не призыв к действию или попытка кого — либо скомпрометировать. Читать дальше →...

Конференция DEFCON 26. Виляние хвостом: скрытое пассивное наблюдение. Часть 2

В наш цифровой век технически грамотных противников мы забываем о том, что существует необходимость использования физического наблюдения за целью методами «старой школы». Многие организации используют группы наблюдения: внутренние для правительственных учреждений или внешние, нанятые для выполнения...

[Из песочницы] Превращение Synology NAS в игровой сервер

Приветствую! И так, по всем известным причинам приходится больше время проводить дома перед монитором. При таком положении дел приходится вспоминать дела давно минувших дней. Как уже ясно из названия этой статьи, речь пойдет о настройке Synology NAS в роли игрового сервера. Achtung — в статье много...

Кибер-атаки, использующие COVID-19

Пандемия с коронавирусом COVID-19 используется в качестве приманки во вредоносных кампаниях с применением техник социальной инженерии, включая спам, вредоносные программы, шифровальщики и вредоносные домены. По мере того как количество случаев заражения увеличивается уже тысячами, также набирают...

[Перевод] Как улучшить безопасность промышленной автоматизации

Свен Шрекер, главный архитектор IoT Security Solutions Group корпорации Intel Security — личность довольно известная Поэтому мы решили перевести одну из его недавних статей, посвящённых информационной безопасности в промышленности. Приятного чтения! История промышленной автоматизации кажется мне...

Разработка на удаленке: инсайты первого спринта

За последние пару недель разве что ленивый не посоветовал окружающим, как правильно и без потерь перейти на удалёнку. Мы не будем вам ничего советовать. А просто расскажем, как мы наладили удаленную разработку нашего ключевого продукта и к 3-му апреля уже завершили первый, полностью удаленный,...

Маски сброшены

В трудные моменты общество делится на две категории. Одни люди стремятся помочь ближним, чтобы совместными усилиями как можно скорее и эффективнее преодолеть трудности. А другие используют критическую ситуацию исключительно для наживы. И их ничуть не волнует, что наживаются они за счет тех, кому и...

Добавляем в ежеутренний скрипт проверку хэшей файлов rootkit hunter-ом

Из-за всей этой удаленки получилось так, что полупустой раньше тренинговый ноут теперь стал основной рабочей машиной и его стоит-таки как-то повдумчивей защитить. На что в общем-то недвусмысленно намекает и начальство. На ноуте сейчас стоит Ubuntu 20.04 beta. Началось у меня все с понятных настроек...

Не используйте этот массажер во время видеоконференций. Обзор миостимулятора Bluetens Duo Sport

Ка гвм в masetrs апам махвлии ннгчвые. Извините, печатать с включенным массажером и электродами на руках было не лучшей идеей. Отключил, давайте попробуем еще раз. К нам в Madrobots приехали новые миостимуляторы Bluetens — гаджеты для домашней электротерапии. Предупреждаем заранее: рельефных...

[Перевод] Как установить и использовать AIDE (Advanced Intrusion Detection Environment) в CentOS 8

В преддверии старта курса «Разработчик Linux» подготовили перевод интересного материала. AIDE расшифровывается как “Advanced Intrusion Detection Environment” (усовершенствованная система обнаружения вторжений) — это одна из самых популярных систем для мониторинга изменений в операционных системах...

Как не подарить свою компанию хакеру, пока она на удаленке. Советы специалистам SOC

Изображени: Unsplash Понятие «удаленной работы» для многих приобрело значимость только в связи с мерами по нераспространению вирусной инфекции, с которыми нам всем, увы, пришлось столкнуться. Опыт массового перевода сотрудников на удаленку есть у крайне малого числа компаний. И даже те, кто...

Как украсть Macbook

У меня несколько раз воровали макбуки и ни разу антикражные средства Apple вроде Find My Mac не помогли мне вернуть компьютер. Действительно ли они бесполезны? Можно ли доверять встроенному шифрованию FileVault? Как повысить шансы вернуть компьютер? Эта статья результат моих страданий в...