Форензика, SQL-инъекция и многострадальный котик: разбор задания №3 online-этапа NeoQUEST-2020

Сегодня рассмотрим самое противоречивое задание NeoQUEST-2020: первая его часть является рекордсменом по количеству прошедших его участников, а вторая часть покорилась лишь единицам. Что же в нем такого особенного? Разбираемся под катом! Читать дальше →...

[Перевод] Дифференциальная приватность: сравниваем библиотеки

Эта статья представляет собой практическое, прикладное сравнение. В ней не объясняются все подробности дифференциальной приватности. Если хотите изучить этот вопрос глубже, обратитесь к ссылкам в конце статьи. Читать дальше →...

Советы по кибербезопасности для работающих из дома

Советы подготовлены в стиле «Инструкции по выживанию бизнеса на удаленке» — ничего лишнего, только практические, проверенные жизнью рекомендации. Прежде всего материал будет полезен работодателям! ОБЩАЯ СИТУАЦИЯ В НЕСКОЛЬКИХ СТРОКАХ По всему миру в хоум-офис переехали бухгалтеры, отделы продаж,...

Получение идентификатора CVE

После публикации нашей статьи «CSRF в Umbraco CMS», мы получили несколько сообщений с вопросами, которые касались процесса получения CVE. В данной статье рассматривается, как правильно поступить в том случае, когда вендор отказывается присваивать индекс CVE найденной в его продукте уязвимости....

[Перевод] Как Ростелеком ошибочно перенаправлял траффик Google, AWS, Cloudflare и др

Ранее на этой неделе (1-5 апреля'20) трафик, предназначенный для более чем 200 крупнейших в мире CDN и облачных провайдеров, был подозрительно перенаправлен через Ростелеком (главный телекоммуникационный провайдер России) Инцидент затронул более 8 800 маршрутов интернет-трафика из 200+ сетей и...

[Перевод] Конференция DEFCON 26. Виляние хвостом: скрытое пассивное наблюдение. Часть 1

В наш цифровой век технически грамотных противников мы забываем о том, что существует необходимость использования физического наблюдения за целью методами «старой школы». Многие организации используют группы наблюдения: внутренние для правительственных учреждений или внешние, нанятые для выполнения...

Большая виртуальная конференция: Реальный опыт по защите данных от современных цифровых компаний

Привет, Хабр! Завтра, 8 апреля, состоится большая виртуальная конференция, на которой ведущие эксперты отрасли будут обсуждать вопросы защиты данных в реалиях современных киберугроз. Представители бизнеса поделятся методами борьбы с новыми опасностями, а сервис-провайдеры расскажут о том, почему...

Network automation. Случай из жизни

Привет, Хабр! В данной статье мы бы хотели поговорить про автоматизацию сетевой инфраструктуры. Будет представлена рабочая схема сети, которая функционирует в одной маленькой, но очень гордой компании. Все совпадения с реальным сетевым оборудованием являются случайными. Мы рассмотрим кейс,...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK, часть 3

В предыдущих постах (первая и вторая части) мы рассмотрели техники пяти тактик MITRE ATT&CK: первоначальный доступ (initial access); выполнение (execution); закрепление (persistence); повышение привилегий (privilege escalation); предотвращение обнаружения (defense evasion). Кроме того, мы показали,...

Удаленка с Zyxel

Наверное, это будет одна из самых короткий наших публикаций, но в принципе много говорить и не надо. Удаленка форева! Ну или во всяком случае на какое-то время. А после того, как все это закончится — в офисы вернуться не все, кто-то так и останется работать из дома. Частично или нет — другой...

Security Week 15: настоящие и воображаемые уязвимости Zoom

В четверг 2 апреля издание The Guardian поделилось впечатляющими цифрами о платформе для веб-конференций Zoom: рост посещаемости этого сервиса составил 535%. Определенно Zoom лучше конкурентов смог воспользоваться ситуацией, получив прирост если не в деньгах, то точно в популярности и количестве...

Перерастая reverse proxy — технология удаленной защиты и оптимизации сайтов без изменения А-записей DNS

За последний месяц средняя нагрузка на интернет ресурсы сильно выросла из-за повсеместного перехода на дистанционную работу и обучение (как именно читайте в нашем материале «Пандемия и трафик — взгляд со стороны оператора связи». Особым спросом пользуются онлайн кинотеатры и игры, платформы для...

Начало учебной четверти или как я стал координатором дистанционного обучения

Немного добра в ленту! 6 апреля произошло одно из самых знаменательных для моей семьи событий за последнее время: начало четвёртой учебной четверти в обычных средних школах. Это событие ознаменовалось отказом в обслуживании такими коммерческими ресурсами как Учи.ру и Фоксфорд. Особо стоит отметить...

[Из песочницы] Утечка номера телефона и геолокации через уязвимость в Телеграме

Последнее время в Telegram все чаще обсуждаются темы пробива людей и утечек персональных данных. Мне стало интересно, а насколько сама экосистема Telegram устойчива к подобным утечкам. Под катом история о том, как я нашел баг в Telegram. Баг позволяет ввести в заблуждение пользователя, и...

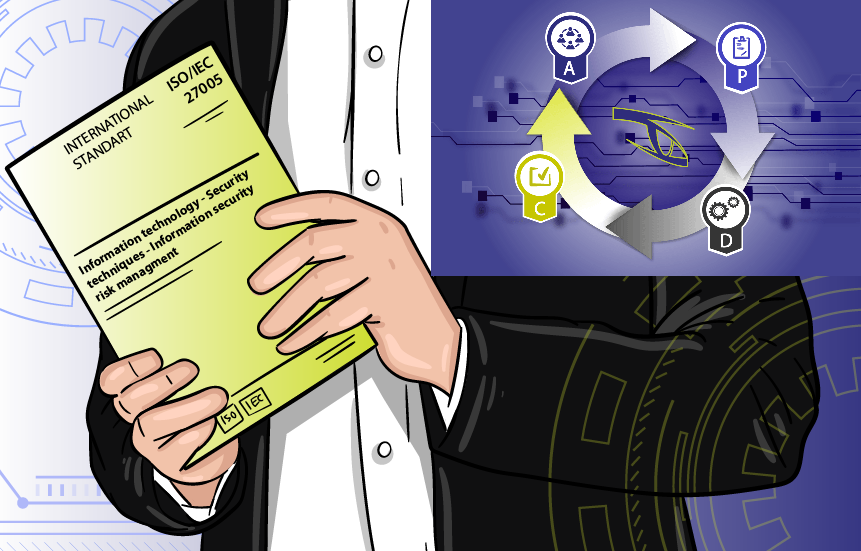

Анализ международных документов по управлению рисками информационной безопасности. Часть 2

В предыдущей части мы описали общую концепцию риск-менеджмента и раскрыли методы управления рисками в соответствии с документами NIST SP серии 800. В данной части мы продолжим обзор международных документов по управлению рисками информационной безопасности: у нас на очереди стандарты ISO 27005 и...

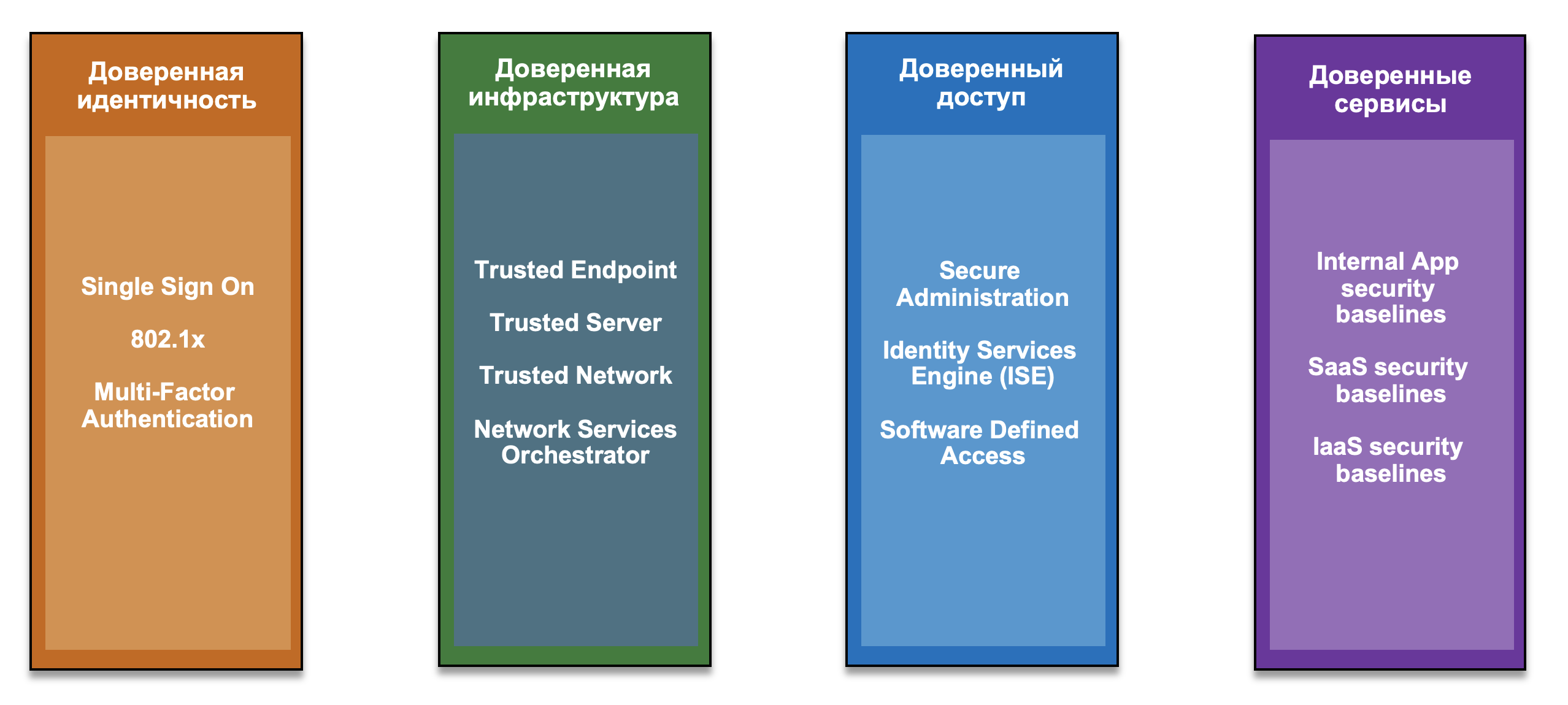

Как Cisco уже 20 лет работает в режиме удаленного доступа и отсутствующего периметра?

Вот уже около 20 лет Cisco живет без привычного периметра, а ее сотрудники пользуются всеми преимуществами удаленной работы. Помню, когда я пришел в 2004-м году в Cisco, я получил на руки корпоративный ноутбук с установленным Cisco VPN Client и получил право работать из… да откуда угодно. За это...

(Не)очевидный OSINT в Twitter

Twitter — достаточно старый, но при этом все еще популярный у широкой аудитории сервис микроблогов, которым активно пользуются как рядовые пользователи, так и публичные личности. Лучший пример — официальные Twitter-аккаунты политиков, писателей, музыкантов, актеров. Конечно, зачастую такие учетные...

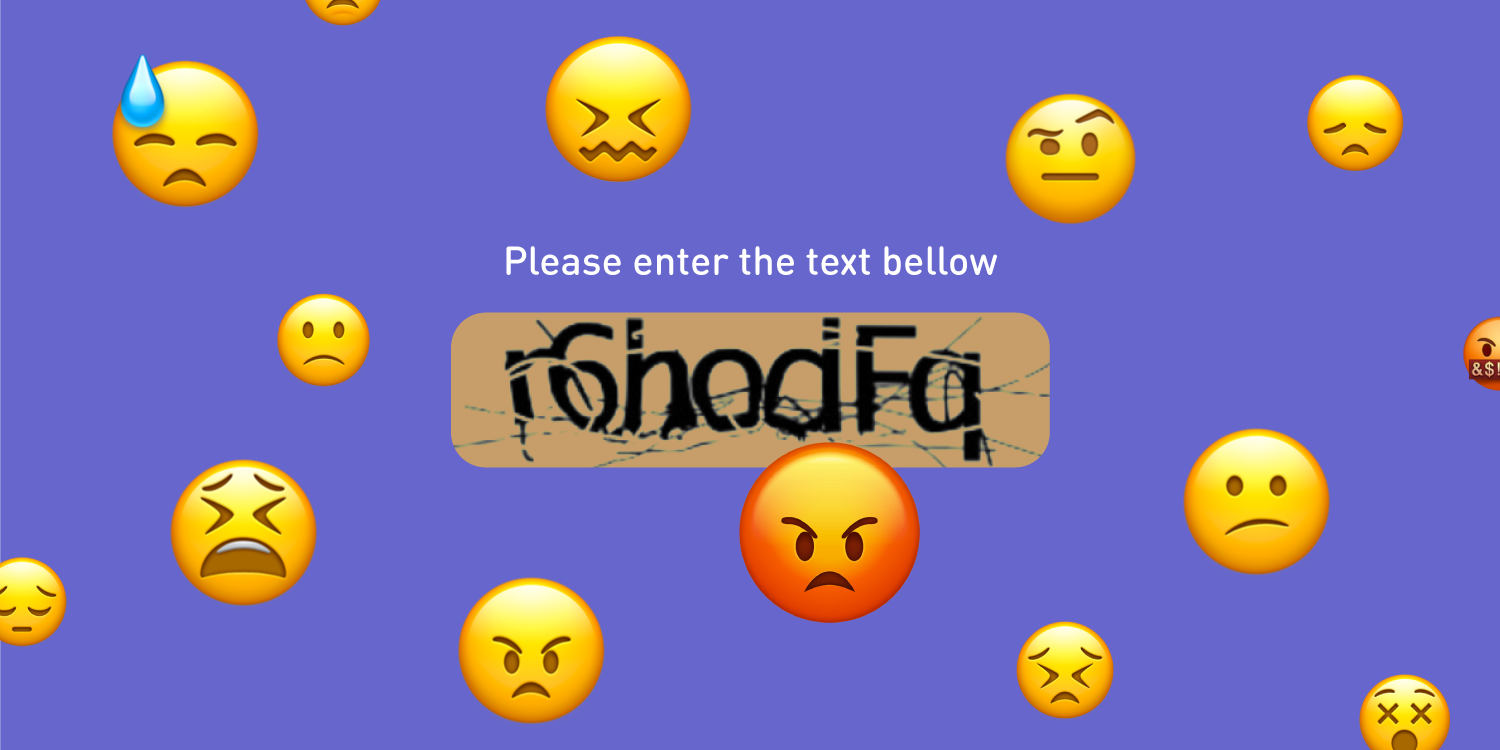

CAPTCHA: убивая конверсию

Капча считается международным стандартом защиты от DDoS-атак, автоматических регистраций и спама. Мы в Variti проанализировали эффективность этого решения и пришли к заключению, что это очень неудобное и малоэффективное средство защиты от ботов, плохо влияющее на конверсию, а области с капчей — это...