Неклассические арифметики: шифруем или нет?

Мы факторизуем число n относительно классического умножения. Но относительно других умножений и простые сомножители будут другими. Пробовать «простое запутывание взломщика» в алгоритме RSA или нет? Читать далее...

[Перевод] Поиск автора вредоносного ПО с помощью реверс-инжиниринга

Контекст: я занимаюсь администрированием небольшого Discord-сервера по разработке. И недавно один из пользователей сообщил, что кто-то пытался заставить его загрузить Exe-файл. Первое, что стоило узнать, это открывал ли пользователь этот, как оказалось, вредоносный файл. И, к сожалению, он его...

Ноутбук Honor MagicBook Pro 16.1 HYLR-WFQ9: идеальная рабочая лошадка с некоторыми особенностями

Сегодня расскажу впечатления о ноутбуке Honor MagicBook Pro 16.1 HYLR-WFQ9, который доступен в М.Видео и Эльдорадо. Большинство обзоров предоставляют кучу красивых цифр, фото, умных рассуждений, но не дают настоящего мнения о девайсе. Для обзорщиков это не рабочая машина, а просто игрушка, которую...

Pineapple Nano своими руками Часть 2. Прошивка устройства

Сборка своего "хакерского чемоданчика", или как я портировал ПО от Pineapple Nano в доработанный роутер MR3020, все подробности в статье. Вперед! Читать далее...

И снова кастомные клавиатуры: обзор Dactyl Manuform из первых рук

Привет, Хабр! Так получилось, что я становлюсь адептом кастомных клавиатур. Сначала к моему коллеге попала Lily58 Pro, вот ее подробный обзор. Ну а теперь ко мне — Dactyl Manuform, еще более необычная клавиатура, чем те, что обозревались в нашем бологе ранее. Обзор и возможности (а их просто...

Сбор персональных данных пользователей в Европе и России: что нужно знать и к чему готовиться

Любая компания, деятельность которой связана со сбором, хранением и обработкой персональных данных (ПДн), должна соответствовать требованиям регуляторов. Это необходимо делать как в России, так и Европе, причем во втором случае компания столкнется с более жесткими штрафными санкциями в случае...

[Перевод] Использование Power Automate для эксфильтрации данных в Microsoft 365

Служба Power Automate, ранее известная как Microsoft Flow, позволяет пользователям автоматизировать рабочие процессы между различными приложениями и сервисами. С помощью Power Automate вы можете создавать процессы («потоки») в Microsoft 365 для Outlook, SharePoint и OneDrive, чтобы автоматически...

Безопасность MICROSOFT 365, о которой вы (скорее всего) не слышали

Кто-то быстрее, кто-то медленнее, но тем не менее все идут в облака. По нашей статистике, число инцидентов ИБ с участием облачных систем растет быстрее, чем количество облачных клиентов. Это значит, что облака небезопасны? Увы, так и есть. Но зачастую это не вина облачных провайдеров. Пользователи...

Карты, фаззинг, OSM: ищем поверхность атаки для сложного приложения

Фаззинг - это такое тестирование, в котором не надо придумывать тесткейсы, потому что умная машина (или настойчивый алгоритм перебора) делает это за вас. Но с фаззингом есть одна неприятность - непонятно, как тестировать любую достаточно сложную систему. Мы бы хотели генерировать много тестов и...

Как я Хабр взломал

Всегда хотел взломать Хабр. Мечта такая, но как-то руки не доходили. И вот, вдохновившись статьей о праведной борьбе с Безумным Максом, я, как и автор поста, решил исследовать функционал Хабра на предмет уязвимостей. Читать далее...

Дайджест киберинцидентов Acronis #23

Привет, Хабр! Мы продолжаем публикацию наших дайджестов, и сегодня речь пойдет о проблемах поставок бензина в Германии из-за кибератак, о новых уязвимостях Microsoft и усовершенствованных версиях вредоносного ПО от различных группировок. Также вы узнаете, почему британские школьники не дождались в...

70+ бесплатных инструментов для компьютерной криминалистики (форензики)

Расследование инцидентов в области информационной безопасности не такая горячая тема, как пентесты, но эта научная и практическая дисциплина продолжает развиваться, во многом, благодаря Open Source-сообществу. Давайте пройдемся по просторам GitHub и посмотрим, какие инструменты для сбора и анализа...

Бот-трафик и парсинг цен – взгляд со стороны владельца e-commerce и методы защиты от парсинга

В данной статье я хочу рассказать про то, как технически устроены бот-атаки типа парсинг цен на e-commerce сайтах, какие механизмы используют атакующие, как противостоять бот-атакам самостоятельно и с помощью прикладных решений. Я поделюсь практическим опытом нашей компании в защите e-commerce...

[Перевод] Как графический формат прошлого века привёл к zero-click exploit в iOS

Тема информационной безопасности в сфере интересов команды М.Видео и Эльдорадо, поэтому делимся с вами очередным интересным переводным тематическим материалом. В начале 2022 года Citizen Lab удалось выявить zero-click-эксплойт на основе NSO iMessage, использовавшийся для атаки на активиста из...

По следам TeamBot: как мы столкнулись с новыми функциями знакомого ВПО

В октябре 2021 года к нам в Solar JSOC CERT поступил запрос: одна крупная технологическая компания попросила помочь в расследовании инцидента. В процессе работы мы обнаружили старую знакомую - вредоносную DLL TeamBot (aka TeamSpy, TVSPY, TeamViewerENT, TVRAT), которая загружалась легитимной...

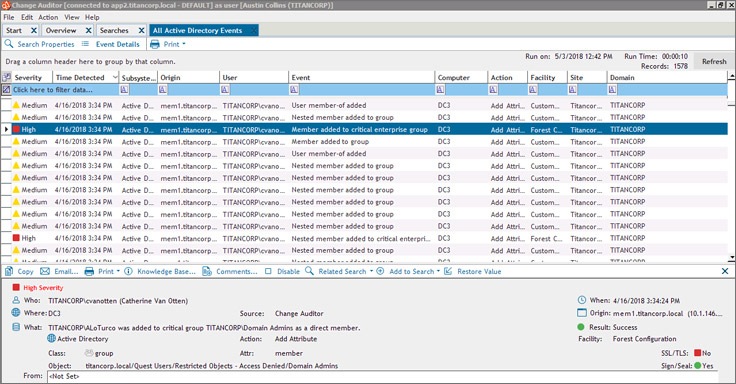

Опыт аудита и отчетности событий информационной безопасности в СУЭК — анонс вебинара

Приглашаем вас на вебинар, на котором Михаил Божнев, менеджер департамента информационной безопасности СУЭК, расскажет об опыте внедрения в компании решений Quest для аудита и отчетности по событиям информационной безопасности. Речь пойдет о двух продуктах от Quest: Change Auditor и Enterprise...

Как мы мигрировали в облако… пепла

Такой вот звонок ко мне пришел от нашего VP of Engineering Виктора около 7 вечера 9 марта прошлого года. Дело в том, что Виктор знает русский, но никогда не жил в России, поэтому он часто добавляет "как у вас говорят" или какие-то другие только ему ведомые присказки, поговорки и пословицы. Но...

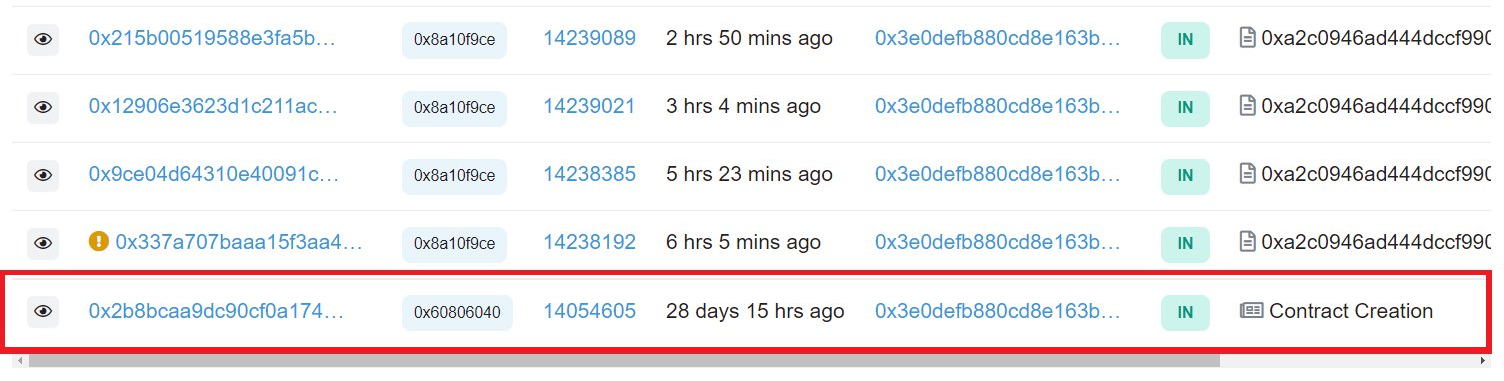

Security Week 2208: NFT-фишинг

На прошлой неделе 32 пользователя платформы OpenSea подверглись фишинговой атаке, в результате чего у них были похищены токены NFT на сумму (по разным оценкам) от 1,7 до 3 миллионов долларов. Описание атаки приводит издание The Verge (см. также новость на Хабре). Немного подробнее атака описана,...