Как я построил полностью изолированную пентест-лабораторию и почему ИИ нельзя доверять

Как я построил полностью изолированную пентест-лабораторию и почему ИИ нельзя доверять Уже месяц я изучаю создание пентест-инструментов (назовем это так, чтобы с модерацией проблем не было :-)) по книге "Black Hat Go", и до недавних пор я тестировал малварь на своём хосте, ибо в них нет ничего...

Living off the Land: Как легитимные утилиты стали оружием в руках хакеров на примере Rare Werewolf

В мире кибербезопасности уже не первый год набирает популярность тактика «Living off the Land» (LOTL) — «живущие за счёт земли». Её суть заключается в том, чтобы максимально использовать легитимное программное обеспечение и встроенные функции операционной системы для достижения злонамеренных целей....

Без дизассемблера: как предварительный анализ документа GOFFEE раскрыл всю цепочку заражения

Всем привет! Киберугрозы постоянно эволюционируют, и для эффективного противодействия важно понимать тактики и инструменты злоумышленников. Группировка GOFFEE, также известная как Paper Werewolf, представляет собой яркий пример такой угрозы. В этом материале мы разберем один из вредоносных...

С ИИ всё стало умным, в том числе и… малварь — история появления GenAI-полиморфных-вирусов

Все мы слышали про FraudGPT и WormGPT, и про такие атаки как Morris II, imprompter, EchoLeak. Но это все детский сад, или даже скрипткиддерство. А что насчет использования генеративных способностей LLM в целях киберпреступности в автоматизированном режиме? Да, нарушители используют GenAI-модели для...

«Волки надели кольца» — разбор способа доставки бэкдора RingSpy и варианты его детектирования

Привет, Хабр! Меня зовут Илья Ефимов, я аналитик-исследователь угроз кибербезопасности в компании R-Vision. Сегодня я расскажу про вредоносное ПО RingSpy, которое использует группировка Mysterious Werewolf. В этой статье мы подробно разберём один из способов его установки на компьютер жертвы....

YoungLotus – анализ китайского вредоноса

В ходе своего анализа ВПО, я наткнулся на вредонос, который ещё не был никем проанализирован. Его имя – YoungLotus, в Интернете очень мало информации по нему. Именно поэтому я решил изучить его и написать эту статью. Как и в прошлой моей статье, я распакую и опишу основные характеристики вредоноса,...

Akira промахнулся

В продолжение статьи Avast размышления по поводу расшифровки файлов, зашифрованных программой-вымогателем Akira Ransomware. Пишем сами декриптор Читать далее...

Что нам шепчет коинмайнер? Упрощаем анализ применения SysWhispers2

При анализе вредоносного ПО, направленного на майнинг криптовалюты, интереснее всего исследовать именно загрузчики (лоадеры или дроперы) майнеров, чем сами майнеры, так как именно в загрузчиках в первую очередь реализуются техники, направленные на обход средств защиты и противодействие обнаружению....

Еще один пример использования IDAPy в REMA

Привет, Хабр! На примере малвары, используемой группировкой Kimsuky в 2021 году, я покажу, как можно упростить себе анализ, используя IDAPy для декодирования строк при статическом анализе сэмпла (или если и не упростить, то хотя бы сделать его более изящным:)). Рассматриваемый образец доступен на...

LockBit 3.0 (Black). Распространение в локальной сети в режиме PsExec

В статье рассматривается реализация нового механизма самораспространения программ‑вымогателей LockBit 3.0 (Black) в локальной сети с использованием общих сетевых ресурсов (Admin Shares) (PsExec). Читать далее...

Программа-вымогатель Zeppelin

Новый цикл статей, посвященных программам-вымогателям (ransomware). Первую статью я посвящаю семейству программ-вымогателей Zeppelin. Zeppelin изначально разрабатывались для "западного рынка", однако нередко используются для атак на российские компании. С образцом этого семества из последних атак я...

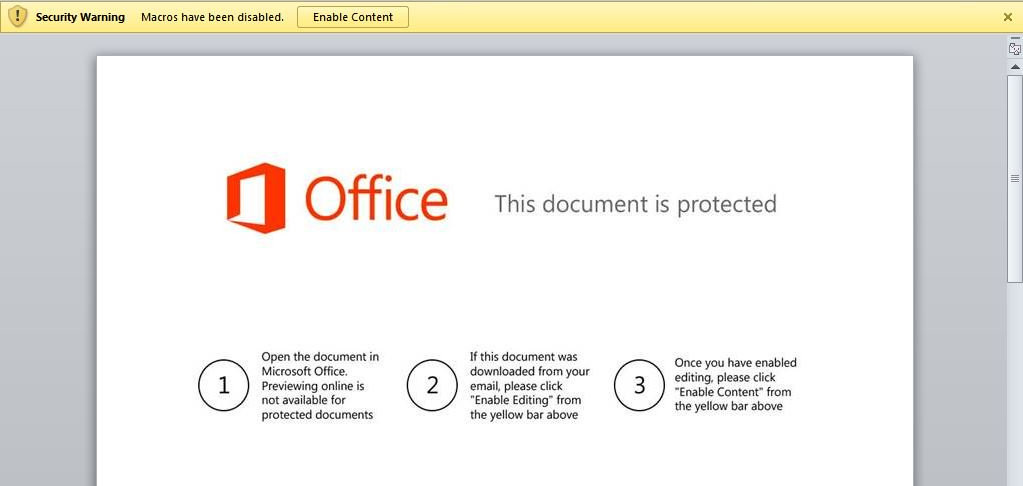

Ресерч свежего Excel документа с Loki malware внутри

Вечер добрый, Хабр! Решил немного изучить свежий сэмпл малваря LokiBot (31.08), который содержится в Excel документе и используется для фишинговой рассылки. В этой небольшой статье основное внимание уделено практической части поиска, извлечения и небольшого разбора поведения вредоноса. Надеюсь, что...

Расщепляем Malware PDF. Практический разбор фишинга на примере GetPDF от Cyberdefenders.com

Привет, Хабр! Меня зовут Антон, я ведущий инженер по ИБ в компании R-Vision, принимаю активное участие в развитии экспертизы в части расследования инцидентов и реагирования на них. А в свободное время я увлекаюсь расследованиями в направлении Digital Forensics & Incident Response (DFIR), Malware...

По следам TeamBot: как мы столкнулись с новыми функциями знакомого ВПО

В октябре 2021 года к нам в Solar JSOC CERT поступил запрос: одна крупная технологическая компания попросила помочь в расследовании инцидента. В процессе работы мы обнаружили старую знакомую - вредоносную DLL TeamBot (aka TeamSpy, TVSPY, TeamViewerENT, TVRAT), которая загружалась легитимной...

Средства автоматизации анализа вредоносных программ

На примере программы-вымогателя REvil рассматривается использование при анализе вредосного программного обеспечения таких средств автоматизации, как Python, IDAPython, x64bgpy. Демонстрируются их возможности по расшифровке конфигурационных данных, деобфускации строк и вызовов функций API для...

Анализ вредоносных программ. Интересные трюки

Решил сделать серию публикаций про интересные трюки и оригинальные идеи, выявленные при анализе вредоносных программ, а также и про подходы, которые использовались при анализе. Надеюсь, что публикации будет интересными, а возможности и желания хватит на большую серию, а там уже увидим… В качестве...

Обновки AgentTesla: командный центр в Telegram, TorProxy, стилер паролей и другие новые фичи

Недавно мы писали про протектор, который скрывает вредоносную программу AgentTesla, заслуженного пенсионера на рынке вредоносного ПО. Однако AgentTesla и не думает уходить со сцены, своей популярностью он обязан в том числе постоянной поддержке продукта разработчиками — в этом году авторы...

Исследование одного вредоноса

Попался мне недавно вредоносный doc файл, который рассылали с фишинговыми письмами. Я решил, что это неплохой повод поупражняться в реверс-инжиниринге и написать что-то новое на Хабр. Под катом — пример разбора вредоносного макроса-дроппера и не менее вредоносных dll. Читать дальше →...

Назад