[Перевод] Telegram позволяет узнавать координаты людей с точностью до метра

В телеге давно есть опциональная фича live location sharing, который показывает точное расстояние до людей поблизости. Если использовать GPS спуфинг и трилатерацию (не путать с триангуляцией), то можно узнавать координаты людей в любой точке планеты с точностью до метра. Телега проигнорировала...

Аудит CRM-системы: проверка боем

Вера неайтишной части человечества в софт может иметь колоссальную амплитуду: от тотального недоверия до практически мифологического поклонения. Истина, как обычно, посередине. Любая программа, работающая с данными и человеком в роли оператора, имеет свои узкие места, которые можно эксплуатировать...

Спуфинг подкрался незаметно, хоть виден был издалека

Спутниковые системы навигации (ГНСС) решают две задачи — определение пространственных координат и синхронизация времени. И не очевидно, какая из них является более важной. Если подделку координат можно обнаружить своими глазами, то подделку времени, не имея собственных атомных часов, заметить...

Тестируем SOAR-решение Cortex XSOAR от Palo Alto Networks

Я строю SOC’и уже давно и вижу, как с каждым годом всё чаще в них можно встретить SOAR-решения (Security Orchestration Automation and Response). Это понятно: специалистов не хватает и нужно максимально автоматизировать процессы по управлению и реагированию на инциденты ИБ. Интересно, что...

Сканирование на уязвимости: обзор продуктов, которые есть на рынке

Aloha всем хабравчанам! Я Влад, системный администратор Cloud4Y. В этой статье расскажу, как мы выбирали продукт сканирования на уязвимости, почему важно контролировать, какие сервисы доступны извне и зачем необходимо проводить постоянный аудит состояния сети. Чай, кофе, па-а-а-аехали! Читать далее...

Как мы меняем Anti-spoofing модель с вендорских решений на собственные

Привет! Меня зовут Ренат Алимбеков, я занимаюсь задачами, связанными с Computer Vision в Beeline Казахстан. Сейчас моя работа направлена на Anti-spoofing. Моя основная задача сейчас — заменить вендорские решения в продуктах Beeline Казахстан на собственные. В этой статье расскажу про решение,...

[Перевод] Топ-10 методов веб-взлома 2021 года по версии PortSwigger

Добро пожаловать в топ-10 новых методов веб-взлома 2021 года. Это заключительный этап ежегодной работы нашего сообщества. Цель работы — выявить самые значимые в области веб-безопасности, опубликованные в 2021 году. PortSwigger — разработчик инструментов для этичного хакинга, работа с которыми —...

Компания «Positive Technologies» подвела итоги прошлого года по кибербезопасности и дала свои прогнозы на 2022 год

Эксперты «Positive Technologies» рассказали об угрозах и атаках в различных областях в 2021 году, а также поделились своими прогнозами в плане новых угроз, противодействия им и в целом развития кибербезопасности в 2022 году. Читать далее...

Тайная жизнь корпоративной инфраструктуры, или Что можно узнать при подключении сервисов ИБ

Кадр из м/ф "Тайная жизнь домашних животных" Подключение сервисов по информационной безопасности – штука занятная. Порой всего за 2 недели заказчик вдруг узнает много нового о жизни фауны своей инфраструктуры. Сложно сказать, что тут вызывает большее удивление: наглость особей «дикой природы» или...

Petoneer: новые гаджеты для мохнатых и хвостатых

Умная лампочка сама загорается, когда вам нужен свет. Умная колонка автоматически выбирает плейлист под настроение. Ужин приносит курьер (тоже умный) из любимой службы доставки. И только кота приходится по-старинке кормить из пакета, когда он в пять утра начинает требовать завтрак. Чтобы утренний...

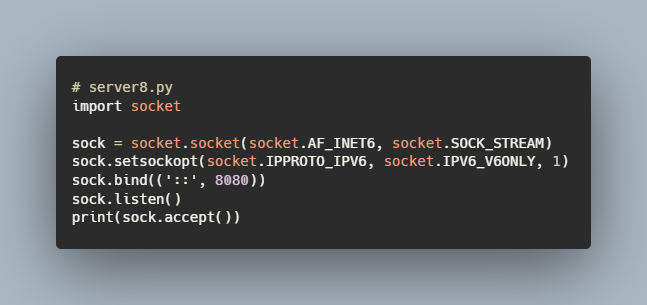

[Перевод] Что вообще значит «прослушивать порт»?

В углу здания студенческого клуба есть кофейня, и в углу этой кофейни сидят два студента. Лиз стучит по клавиатуре потрёпанного древнего MacBook, который ей подарил брат перед отъездом в колледж. Слева от неё на диване Тим пишет уравнения в пружинном блокноте. Между ними стоит наполовину пустая...

[Перевод] Фаззинг сокетов: Apache HTTP Server. Часть 2: кастомные перехватчики

Прим. Wunder Fund: наш СТО Эмиль по совместительству является известным white-hat хакером и специалистом по информационной безопасности, и эту статью он предложил как хорошее знакомство с фаззером afl и вообще с фаззингом как таковым. В первой статье из этой серии я рассказал о том, с чего стоит...

Криптовалютный бандвагон

*Бандвагон — повальное бездумное увлечение чем-либо в силу моды, популярности. От амер. Bandwagon — фургон с оркестром, привлекающий зевак. Распространение криптовалют способствовало разработке множества решений на основе распределенного реестра (блокчейна). Хотя области применения этих решений и...

Proof-of-Union — алгоритм консенсуса в блокчейн системах базируемый на сотрудничестве узлов

В настоящее время существует огромное количество консенсус алгоритмов для блокчейн систем, каждый из которых имеет свои преимущества и недостатки присущие только ему, либо целому классу сходных алгоритмов. Так или иначе, в данное время лидирует две концепции консенсуса - основанные на майнинге...

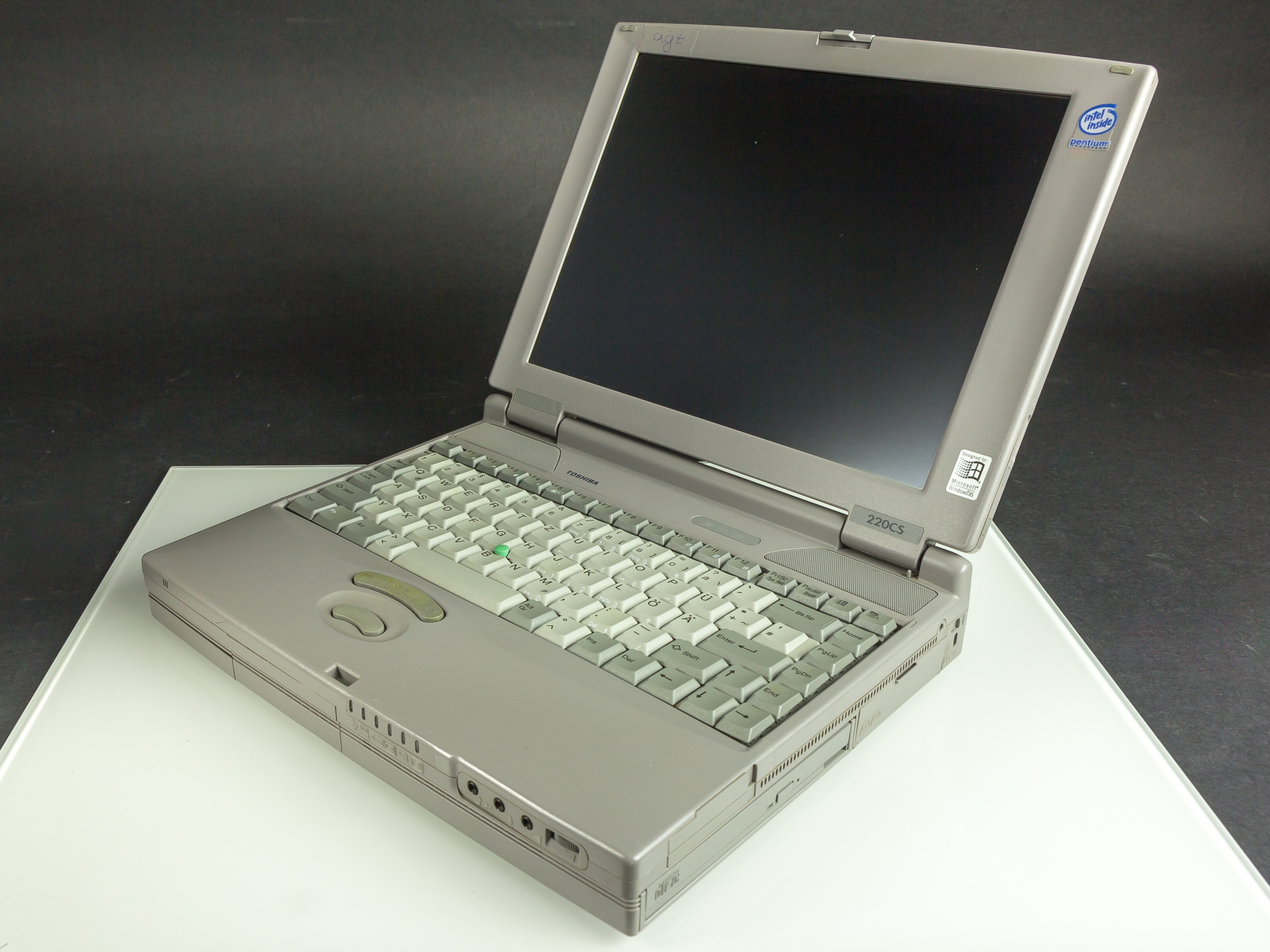

Умели же делать: обзор и разборка наполовину модульного ноутбука Toshiba 220CS, которому исполнилось 23 года

Привет, Хабр! Поскольку после переезда замену «своей» барахолки мне найти пока не удалось — просто потому, что свободное время занято обустройством на новом месте, то пока буду выкладывать обзоры того, что у меня накопилось за несколько лет. Конечно, не просто текст, а с фотографиями и видео. Герой...

Пишем «Hello, world!» для Zepp OS и часов Amazfit GTS 3

Совсем недавно Amazfit (подразделение Xiaomi) представила новое поколение умных часов, в линейку которого вошли модели GTR 3 Pro, GTR 3 и GTS 3. Эти часы официально продаются и теперь можно без проблем купить. Я бы обошёл новинку стороной, ведь есть модели и подешевле с практически теми же...

Пентестер: суть профессии, востребованность, зарплата и другие нюансы

Интриговать людей заявлением «Я работаю хакером», защищать данные, деньги и репутацию компаний в сети — звучит как интересная профессия нового времени. Но о ней мало говорят открыто. Если труд разработчиков заметен окружающим, то существование пентестеров и их методы обеспечения защиты компаний...

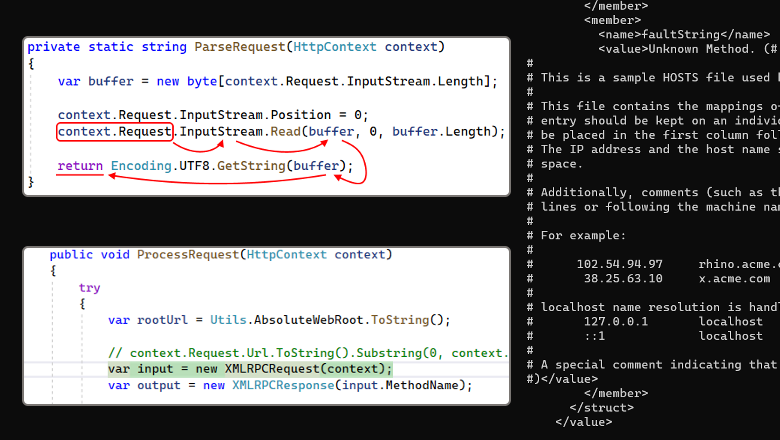

Уязвимости из-за обработки XML-файлов: XXE в C# приложениях в теории и на практике

Как простая обработка XML-файлов может стать дефектом безопасности? Каким образом блог, развёрнутый на вашей машине, может стать причиной утечки данных? Сегодня мы ответим на эти вопросы и разберём, что такое XXE и как эта уязвимость выглядит в теории и на практике. Читать дальше →...