Нарушение целостности информации: как общаться в мессенджере и не быть прочитанным третьими лицами

Спецслужбы могут читать наши переписки, а хакеры могут их взломать. Что делать, чтобы отправить важные данные и быть уверенным, что третьи лица их не узнают? Технология разрыва целостности информации усложнит поиск ваших данных, а сервисы одноразовых записок оставят злоумышленников ни с чем!...

Исследование: сервис-провайдеры ищут новые пути к безопасности пользователей

Привет, Хабр! Сегодня мы хотим поделиться результатами интересного исследования Acronis, посвященного вопросам безопасности облачных сервисов. В этот раз на вопросы аналитиков отвечали представители сервис-провайдеров, и взгляд со стороны поставщиков услуг позволил оценить глубину проблем с...

Нейросети могут быть опасными: сгенерированные лица и синтезированные голоса все более реалистичны

Технология машинного обучения, нейросети - все это стало уже давно привычным во многих отраслях науки, технологий, медицины и других сфер. В том, что они могут быть очень полезными, нет никаких сомнений. Но есть и обратная сторона медали - использование возможностей современных технологий для...

Сравнение Mavic 2 Enterprise Advanced с DJI Mavic 3

Все производимые дроны делятся на две основные категории: гражданские, или любительские и профессиональные, или коммерческие, или промышленные устройства. К первым относятся квадрокоптеры для фотографии, даже коммерческой, для обучения робототехнике, программированию, конструированию, детские...

Разработка SOAP-сервиса на платформе WSO2

В прошлом посте мы начали рассказывать о разработке на платформе WSO2 и сделали REST API-сервис. Сегодня мы продолжаем тему: в этом посте поделюсь с вами тем, как мы в WSO2 создаем SOAP-сервисы. В этом посте я делаю акцент на различиях, поэтому на случай каких-то общих вопросов можете параллельно...

Фишинг-2021. Топ-10 самых популярных схем киберпреступлений

Вакцинация, туризм, инвестиции в криптовалюту, крупные спортивные соревнования, киноновинки и подписки на популярные сервисы — в топе тем, которые активнее всего эксплуатируются в фишинговых атаках по версии Positive Technologies. Какие схемы кибермошенничества стали самыми популярными в 2021 году,...

Что делать, когда преследует бывший… работодатель?

Syn ack, Хабр! Наверное, все мы в детстве ждали Нового Года! Некоторые из нас помнят то самое новогоднее настроение и предчувствие праздника, но с возрастом оно куда-то уходит, и праздники превращаются в выходные. Новогоднего чуда не ждешь - просто планируешь, как провести свободное время с пользой...

Из грязи в RPKI-князи-2. Имплементация RPKI на сетевом оборудовании

В предыдущей части я рассказывал, почему для ИБ важна валидация маршрутов в ВGP и как каждый клиент сервис-провайдера может обезопасить протоколы маршрутизации с помощью RPKI. Но если у вас своя АС с несколькими пирингами, как это бывает у многих банков или ИТ-компаний, то лучшим решением будет...

Два дня из жизни «Ивана Денисовича»: как инсайдер вынес базу за периметр компании

Как-то раз попалось мне на глаза любопытное судебное дело, связанное с утечкой информации. Инцидент был интересен тем, что опровергал сразу несколько мифов о корпоративной информационной безопасности: 1. за слив информации можно получить только условный срок; 2. сумма штрафа, если его вообще дадут,...

Играйте в хакера безопасно: 20+ игр, чтобы почувствовать себя хацкером и не призвать ФСБ

Пока кто-то играл в «REvil», кто-то играл в безобидные «симуляторы хакерства». Хакер — очень популярный сеттинг в играх. Во многих играх, к примеру, Watch Dogs 2, System Shock 2, Deus Ex: Human Revolution, Cyberpunk 2077, есть тематика хакерства. Но эти игры дают искаженное представление: кто...

Жесткие диски с SMR-технологией от Seagate: как они работают и каким компаниям нужны

На дня компания Seagate запустила отгрузку жестки дисков емкостью в 22 ТБ. Такие диски предназначены, в первую очередь, для корпоративного сектора, включая операторов дата-центров, гиперскейлеров и т.п. HDD, о которых идет речь, изготовлены по черепичной магнитной записи (Shingled magnetic...

Чтобы даже у любви не села батарейка. История о сварке и долголетии современных гаджетов

Недавно нам с коллегами довелось поговорить с разработчиком первой в России установки для автоматизированной сварки литий-ионных аккумуляторов. Почему именно сейчас и именно с ним? Во-первых, изобретение свежее, совсем недавнее, и с точки зрения техники и технологий — потенциально востребованное....

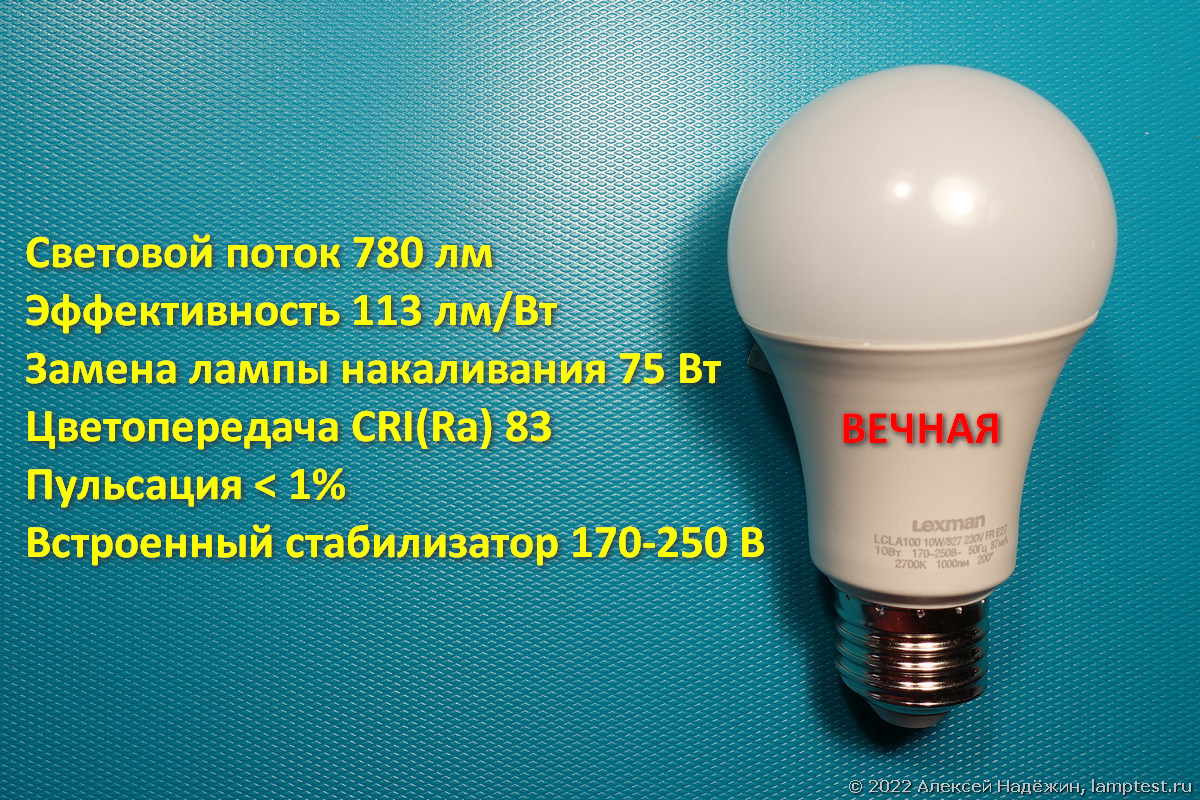

«Вечная лампочка» из новых Lexman

Я нашёл ещё один неплохой вариант для простейшей переделки в «вечную лампу». Это лампы Lexman 10 Вт 1000 лм, продающиеся по 85 рублей в магазинах Леруа Мерлен. Читать дальше →...

Как блокировал контент для взрослых

Привет, Хабр! В статье расскажу как в гостевой Wi-Fi сети блокировал сайты с контентом 18+ (для взрослых) на межсетевых экранах Zyxel моделей VPN / ATP / USG Flex (все со встроенным контроллером точек доступа), чтобы гости в публичных сетях или персонал в пользовательской сети не могли загрузить...

REvil: главное о тактиках и техниках

Арест участников группировки REvil, проведённый ФСБ 14 января 2022 года, стал, похоже, финальной отметкой в истории одного из самых успешных вымогательских сервисов. И хотя возрождение REvil вряд ли произойдёт, её инструментарий и тактики с большой вероятностью «всплывут» в вымогательских...

Microsoft отразила одну из самых крупных DDoS-атак в истории

Компания Microsoft в своем отчете Azure DDoS Protection за второе полугодие 2021 года сообщила, что в ноябре успешно отразила одну из самых крупных DDoS-атак в истории, которая была совершена на облачную платформу Microsoft Azure. Пиковый уровень трафика достигал 3,47 терабит в секунду, а скорость...

Ваши персональные данные в «надежных» руках курьеров

В январе 2022 года от СМИ пришел запрос, где затрагивалась тема доступности ПДн клиентов курьерам. В ответ, не думая, набросал первый абзац о том, что большинство крупных и средних компаний давно используют виртуальную телефонию и промежуточные АТС для сокрытия номера телефона клиента и курьера....

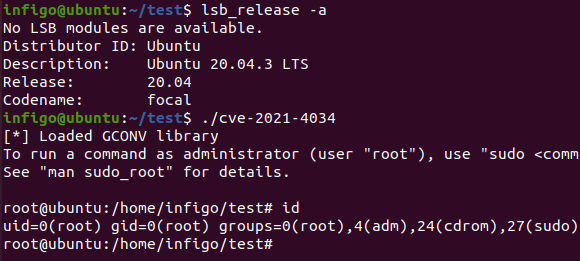

Security Week 2205: эскалация привилегий в Linux и Windows

Важной новостью прошлой недели стало обнаружение уязвимости в PolKit — открытом ПО, использующемся в большинстве популярных дистрибутивов Linux для контроля пользовательских привилегий. С 2009 года в коде входящей в состав PolKit утилиты pkexec существовала ошибка, вызывающая повреждение памяти....