Бабушки, аудиты и брутфорс — истории о безопасности Wi-Fi-сетей

Привет, Хабр! Мы в CTI 20 лет строим и тестируем беспроводные сети. Время от времени сталкиваемся с забавными ситуациями, которые показывают серьёзную уязвимость в клиентском Wi-Fi. Причём о некоторых вещах мы узнали только в процессе работы. Всё это совершенно неочевидные мелочи, которые влияют на...

Эволюция отмывания денег: от болгарского рестлера с чемоданом бабла до крипто-рэперши

Только на этой неделе бахнули два громких скандала, связанных с отмыванием денег: досталось и швейцарцам из Credit Suisse, и незадачливому крипто-хакеру из России, закрысившему $4,5 миллиарда. В этой статье разбираем нюансы превращения грязных денег в чистые, а также кекаем над теми, у кого это...

Kerberoasting v2

В статье «Итоги внутренних пентестов — 2020» от Positive Technologies сообщается, что в 61% внутренних тестирований на проникновение успешно применялась атака Kerberoasting. Это мотивировало меня разобраться в атаке, а также ответить на следующие вопросы: почему Kerberoasting так часто...

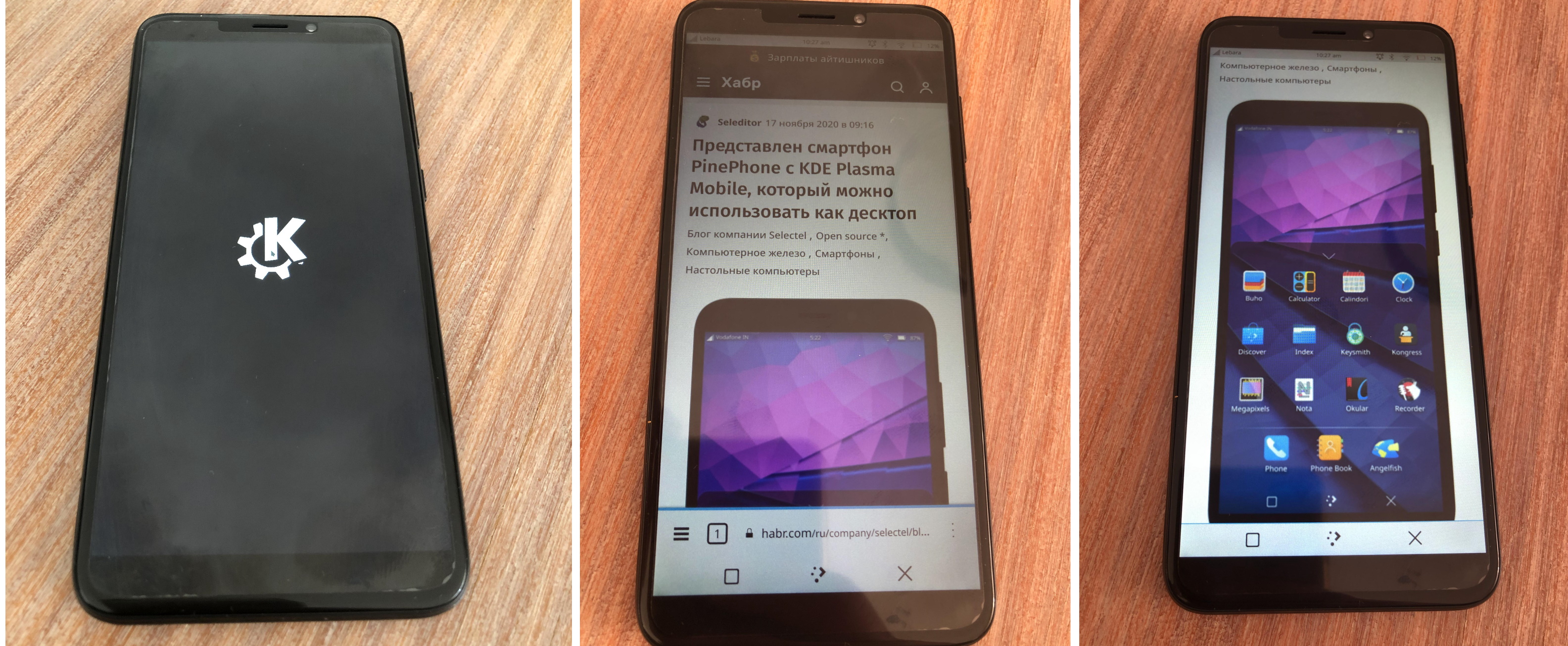

Обзор Linux-телефона PinePhone. Часть 1 — распаковка и первые впечатления

Об этом телефоне мы писали несколько раз. Сначала опубликовали информацию о спецификациях и возможностях девайса, а потом — перевод с описанием впечатлений одного из зарубежных журналистов. Но все же хотелось опробовать девайс и самостоятельно, так что решили — надо брать. Приобрели у...

Уязвимость Docker Escape: побег из контейнера всё ещё возможен

Как и любое другое программное обеспечение, в Docker присутствуют различные уязвимости. Одной из самых известных уязвимостей считается «Docker escape» — побег из контейнера Docker. Данная уязвимость позволяет получить доступ к основной (хостовой) операционной системе, тем самым совершая побег из...

Работают ли SPF, DKIM и DMARC?

Появилась вчера на Хабре такая вот статья. Когда компания, занимающаяся ИТ-безопасностью заявляет, что spf/dkim/dmarc не работают и существует минимум 18 способов подменить адрес на (вашем!) почтовом сервере, это вызывает озабоченность и желание разобраться в вопросе. Я прочитал оригинальную статью...

«Набрали кредитов и вложили последние деньги»: как работает мошенническая схема с инвестициями в акции и криптовалюты

"Нас более 150 человек из более 15 стран и 70 разных городов мира и все мы стали жертвами новой схемы кибермошенников, которые под видом инвестиций на липовых брокерских биржах убедили нас перевести последние деньги в биткоины. Очень многие из нас подверглись ложным обещаниям со стороны...

Обфускация трафика своими руками. Часть первая — OBFS4

Гайд о том, как на практике применить обфускацию, используемую в TOR для обхода DPI или непрозрачных прокси-серверов (причем, не только на уровне провайдера/государства, но и корпоративного уровня) без сильного замедления трафика засчет self-hosted. Читать далее...

Patch Tuesday: Microsoft выпустила февральские обновления безопасности

В феврале Microsoft выпустила обновления безопасности для закрытия 70 уязвимостей, ни одна из которых не была классифицирована как Критическая, а 1 уязвимость была обнародована публично (0-day). Впервые за 5 лет в выпуске обновлений нет критических уязвимостей. Помимо стандартного набора затронутых...

ЦРУ? ФСБ? Нет мой друг… Маркетологи. ADINT или как за тобой следят через рекламу

DISCLAIMER: Данная статья написана в ознакомительных целях и не является руководством к неправомерным действиям или обучающим материалом для сокрытия правонарушений. В качестве небольшого предисловия… Каждый из нас пользуется смартфоном. Это просто факт. И каждый из нас замечал, что реклама,...

Сертификат COVID-19 не найден: Почему на самом деле перестали работать QR-коды о вакцинации

Как нас обманывает Минцифры и Ростелеком и почему теперь нужно заново генерировать сертификаты COVID-19 Читать далее...

Мал золотник, да дорог: ученые из НИТУ «МИСиС» предлагают создать облачный супер-ПК из миллионов смартфонов

В идее распределенных вычислительных систем нет ничего нового. Идея реализована уже давно, плюс примеров таких реализаций множество, включая SETI, Folding@Home и другие. Идея в том, что специальное программное обеспечение использует незадействованные ресурсы локальных систем — например, ноутбуков и...

[Перевод] Четыре главные проблемы управления доступом и учетными данными в публичном облаке

Работа в публичном облаке открывает широкие возможности гибкой разработки и доставки приложений. Так как компании и специалисты DevOps заинтересованы в развертывании кода и функций в кратчайшие сроки, переход в публичное облако — один из важнейших этапов цифровой трансформации. Согласно...

[Перевод] Прогнозы в сфере кибербезопасности на 2022 год: готовимся к новым вызовам

Пандемия и связанные с ней экономические потрясения дали толчок к появлению технологических инноваций, в том числе к масштабным прорывам в сферах облачных и периферийных систем. Давно устоявшиеся компании перестраивают свою бизнес-модель и превращаются в полностью бесконтактные онлайн-сервисы....

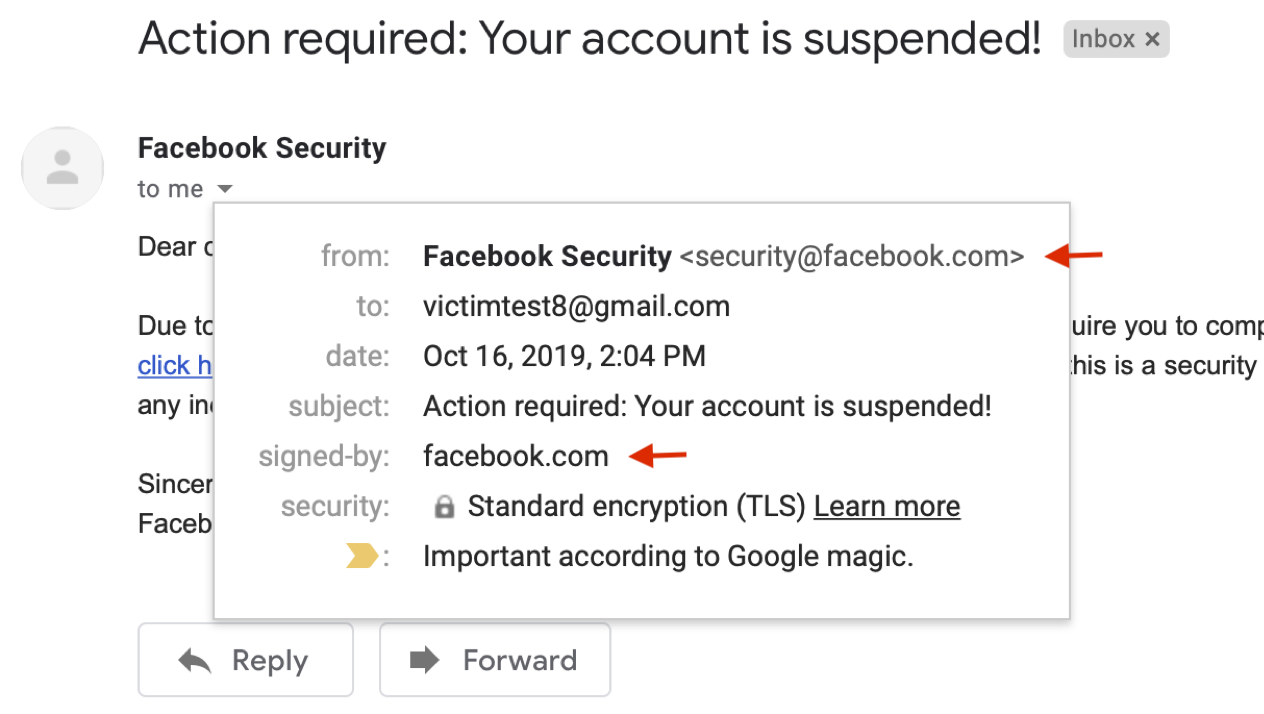

Защита почтового адреса от подделки. Почему SPF, DKIM и DMARC не работают

Пример спуфинга в Gmail: мошенник подделал обратный адрес facebook.com, демо Многие не знают, насколько легко подделать обратный адрес электронного письма. То есть отправить письмо с чужого адреса или с произвольного домена. Спамеры, фишеры и прочие мошенники постоянно обходят защиту SPF, DKIM и...

[Перевод] Почему так важно понимать поведение и методы киберпреступников

Масштабы атак продолжают стремительно расти, однако наряду с этим ростом возникает сложная задача отслеживания тактик, техник и процедур (TTPs), используемых различными злоумышленниками («акторами»). Лаборатория информационных технологий CSRC (Computer Security Resource Center) Национального...

Как защитить базы с персональными данными, рассказываем на примере крупного ритейлера

Недавно одна обширная торговая сеть запустила программу лояльности. Команда Бастион участвовала в этом проекте в качестве консультантов по информационной безопасности, и это отличный повод поговорить о защите баз с персональными данными. В этом посте расскажем, как работает database activity...

Pineapple Nano своими руками Часть 1. Сборка платформы

Pineapple Nano - это хакерское устройство от команды Hak5 для атак на беспроводные сети. Купить его не так просто, поэтому я решил собрать его сам. И эта статья будет как раз о том, как я прошел сквозь огонь и воду, чтобы воссоздать точную копию (ну почти) этого устройства. Поехали! Читать далее...