SMS PVA: лёгкий способ обойти идентификацию по номеру телефона

При регистрации пользователей многие онлайн-платформы требует идентификации с помощью SMS-кода. Код отправляется на указанный номер, а затем его нужно ввести для завершения регистрации. Считается, что это позволяет отфильтровать троллей, мошенников и преступников. Однако, как показало наше...

[Перевод] Экспериментальная разработка эксплойта для Use-After-Free

Пошаговая реализация эксплойта для уязвимости CVE-2021-23134, включая описание используемых для этого инструментов. Это мой первый опыт разработки эксплойта для ядра – так что здесь вы вполне можете заметить некоторые ошибки, за которые я заранее извиняюсь. Читать дальше →...

В опенсорсе меньше уязвимостей? Похоже, что да

Безопасность через неясность работает в некоторых редких ситуациях: например, указать нестандартный порт SSH для защиты от брута или закамуфлировать критически важный объект, как сова на фотографии (см. приёмы обфускации кода). Да, есть такие экзотические методы. Но обычно наилучшую защиту...

Двигать влево или вправо? Экономический подход к ИБ

Привет, Хабр! Меня зовут Петр Умнов, и сегодня я хочу рассказать об одной интересной концепции, которой поделился наш коллега Джефф Харди из Acronis Hosting Solutions. Речь идет о концепции отношения к киберугрозам со стороны хостинговых компаний, а также о методах “сдвига влево” и “сдвига вправо”...

Я слежу за своей собакой

Тема трекинга меня интересовала довольно давно. Судя по количеству всевозможных отслеживающих устройств, появляющихся на полках магазинов, не меня одного. Вы даже не представляете, кто и зачем пытается следить. Неверных супругов мы в расчет не берем. Транспортируемые грузы, вечно убегающие кошки,...

JSON Web Token и Secure Sockets Layer

Для начала разберем небольшую задачу. Она поможет читателю получить представление об основах шифрования. Представим, что у нас есть сундук с важными документами. Мы хотим отправить его из пункта А в пункт Б, но так, чтобы никто не мог открыть его содержимое по пути следования. На сундук можно...

[Перевод] Приватность в электронной почте: нам нужно использовать шифрование по умолчанию

Связь по электронной почте В наши дни связь между людьми, учреждениями, компаниями и организациями является цифровой. Согласно взятой из веба статистики, электронные письма генерируют ежедневный трафик, объём которого склонен к росту: 2021 год 2022 год 2023 год 2024 год 2025 год 319,6 333,2 347.3...

[Перевод] Daxin: незаметный бэкдор, разработанный для атак на защищенные сети

Проведённое Symantec Threat Hunter исследование выявило вредоносное ПО невиданной ранее технической сложности. Оно позволяет злоумышленнику выполнять различные операции и собирать данные на заражённом компьютере. Бэкдор имеет высокую степень скрытности и позволяет злоумышленникам общаться с...

ИТ безопасность. Человеческий фактор

Взгляд на ИТ безопасность с другой стороны экрана... Читать далее...

Домашний кинотеатр на базе UST-проектора Fengmi Formovie Cinema 2 4K

Подробная видео-версия обзора Обзор и видео-обзор проектора Fengmi Formovie Cinema 2 4K. Домашний кинотеатр на базе ультра-короткофокусного проектора, PC, звука 5.1 на мониторной акустике и простой серой стены. Полный обзор...

[Перевод] Развитие бионических приборов для улучшения зрения человека и не только…

Уже не первый десяток лет учёные способствуют совместной эволюции человека и техники. Процесс, когда-то названый Джеймсом Литтеном «киборгизацией», с каждым днём становится не просто возможным, а всё более вероятным сценарием развития человеческого общества. Однако, он также влияет и на других...

Топ 10 самых интересных CVE за февраль 2022 года

ДИСКЛЕЙМЕР! Внимание! Вся представленная информация предназначена для ознакомительного изучения. Автор не несет никакой ответственности за причиненной вред с использованием изложенной информации. Заканчивается второй месяц 2022 года, пора подвести итоги самых интересных уязвимостей за прошедший...

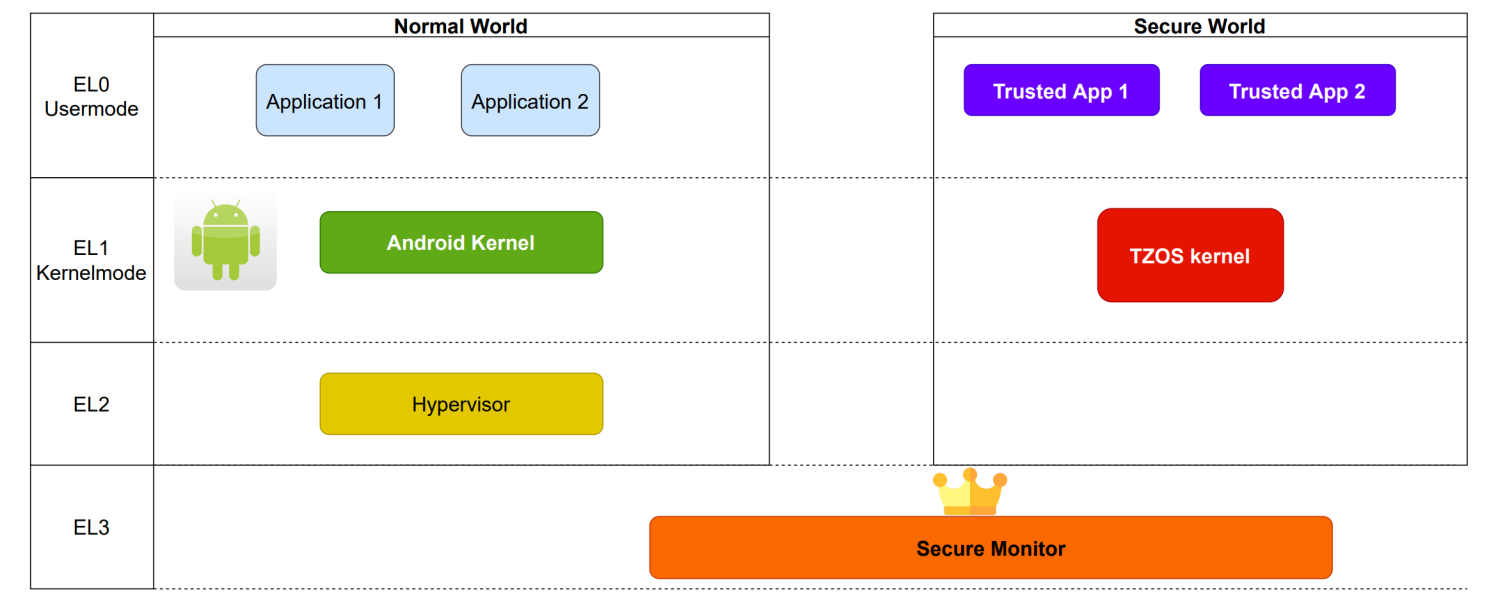

Security Week 2209: криптография в смартфонах

На прошлой неделе исследователи из Тель-Авивского университета опубликовали научную работу, в которой сообщили об обнаружении серьезных недостатков в системе шифрования данных смартфонов Samsung. Уязвимости, на данный момент исправленные, были найдены в защищенном приложении Keymaster Trusted...

Как настроить резервированную схему сети с двумя файерволами FortiGate

В этом тексте расскажем, как настроить резервированную схему сети с использованием двух файерволов (FortiGate) в разных локациях. Статья будет полезна всем, кто хочет построить отказоустойчивую инфраструктуру на уровне сети. Подробно описанные шаги — под катом. Читать дальше →...

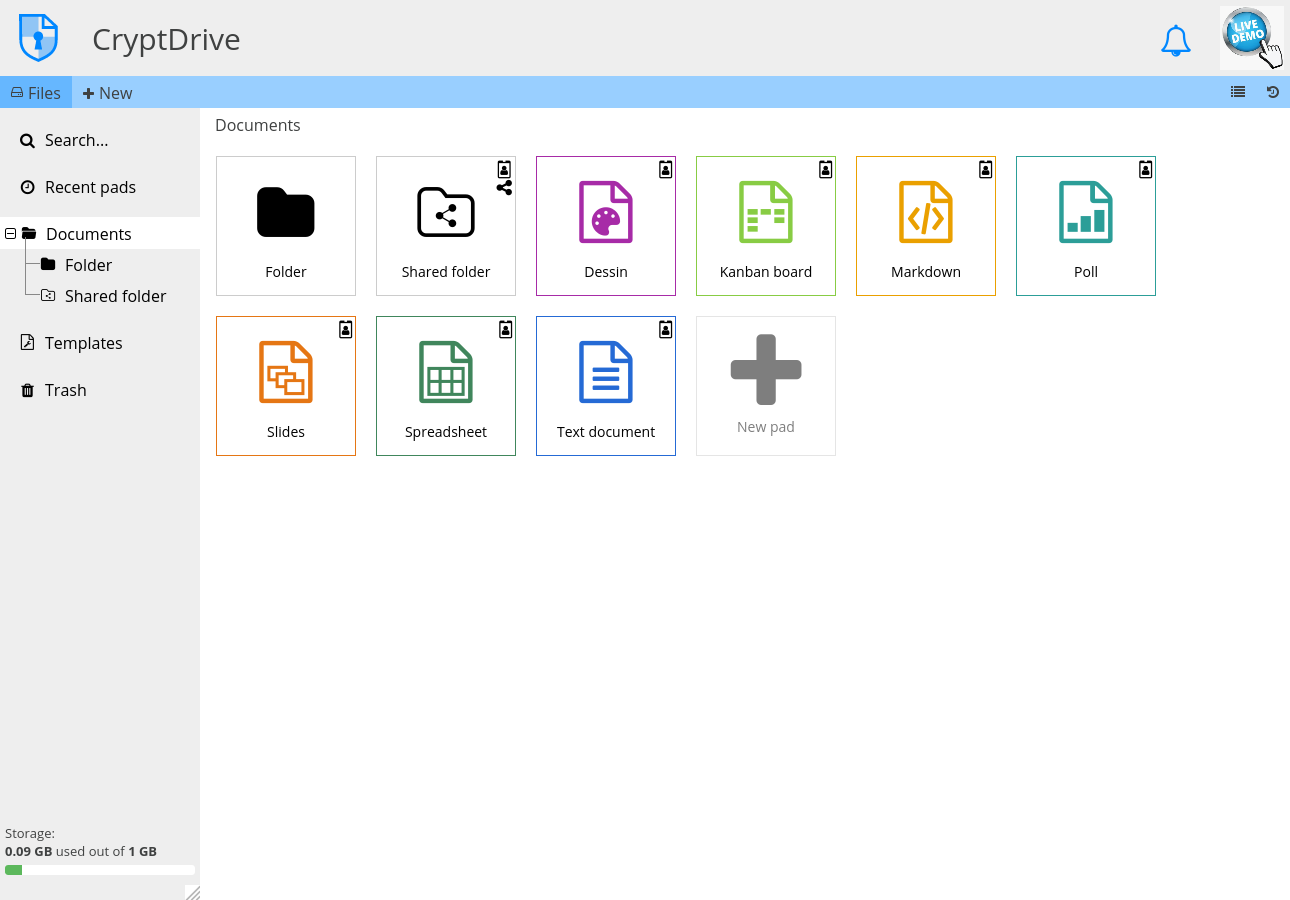

Европейские альтернативы американским интернет-сервисам

Зашифрованное хранилище файлов CryptDrive.cz (Чехия) Судя по последним событиям, Евросоюз начал по-взрослому давить на Google, Facebook и другие американские компании, которые собирают персональные данные европейских граждан и отправляют в США. Например, в начале 2022 года популярный инструмент...

Российская виртуализация на российском железе: обзор платформы АЭРОДИСК MACHINE-V

Здравствуйте, Хабровчане! В этой статье мы проведем обзор новой линейки программно-аппаратных комплексов АЭРОДИСК Machine-V с предустановленной российской системой виртуализации АИСТ и гиперконвергентой системой vAIR. Идею создания готовых программно-аппаратных комплексов (ПАК-ов) с...

Лучшая bluetooth колонка своими руками — 5 критериев успеха

Прошло 2 года с того момента как я начал делать bluetooth колонку. И наконец она полностью готова. (Конечно опять не до конца — еще нужно чуть-чуть дописать прошивку). Нужно сказать, что саму электронику я сделал гораздо быстрее — всего 3 месяца. Это время от идеи до готовой платы. Но вот с...

Защита стартапа от DDOS. Личный опыт и переживания

Защита стартапа от DDOS. Личный опыт и переживания Любому пользователю интернета, доступны для покупки услуги ботнетов, которые по щелчку пальцев начнут засылать паразитный трафик на сервер жертвы. Называются эти услуги где прямо, а где завуалировано, например: стресс-тестирование, stresser....