Как перевести на Linux крупный бизнес

Заменить на одном компьютере ОС Windows на Linux способен ИТ-специалист с минимальной квалификацией. Сделать то же самое на сотнях и тысячах компьютеров крупной и даже средней компании без ущерба для ее бизнеса намного сложнее. С какими проблемами при переводе своей ИТ-системы на свободное ПО...

[Перевод] Что такое Re-entrancy attack?

Говорят, что процедура является re-entrant, если ее выполнение может быть прервано в середине, инициировано заново, и оба запуска могут завершиться без каких-либо ошибок при выполнении. В контексте смарт-контрактов Ethereum повторный вход может привести к серьезным уязвимостям. Самым известным...

[Перевод] Трилемма блокчейна

Трилемма блокчейна относится к общепринятому представлению о том, что с точки зрения децентрализации, безопасности и масштабируемости децентрализованные сети могут обеспечить только два из трех свойств в любой момент времени. Ученые разработали теорему постоянства (consistency), доступности...

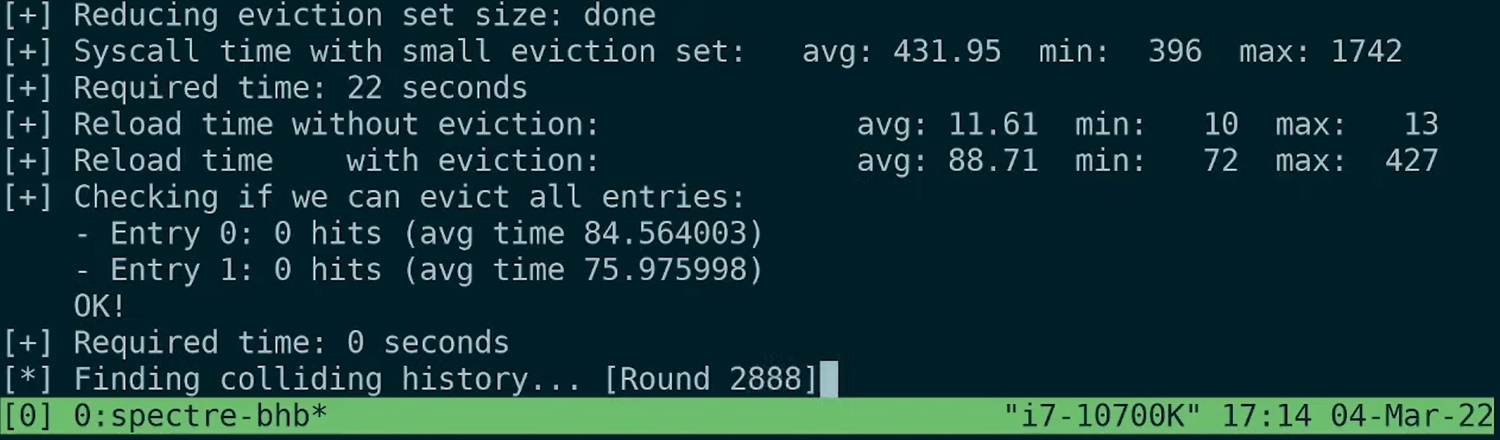

Security Week 2211: новый вариант Spectre

Исследования об уязвимостях Spectre и Meltdown были опубликованы в январе 2018 года. С тех пор появилось множество работ, развивающих общую идею использовать механизм предсказания ветвлений в процессоре (или других аппаратных особенностей) для выполнения произвольного кода и кражи секретов....

Безопасность веб-приложений

Порой мы халатно относимся к безопасности, не выделяем для неё достаточно времени, потому что "да что может случиться". На примере Васи, нашего веб-разработчика, мы покажем, что лучше ей не пренебрегать. Хотя бы базовыми её принципами. Читать далее...

Краткий обзор Threat Intellegence

Threat Intellegence — это основанные на фактических данных знания о существующих или возможных угрозах, которые включают контекст, механизмы, индикаторы, последствия, практические рекомендации и могут быть использованы для принятия решений по реагированию. Gartner, McMillan (2013) from Tactics,...

И еще одна эргономическая кастомная клавиатура: встречаем ErgoDox 76 'Hot Dox' V2

Мы уже несколько раз публиковали обзоры эргономических кастомных клавиатур. Речь идет о сплит-системах Lily58 Pro и Dactil Manuforum. Но есть и еще одна интересная клавиатура, о которой обязательно стоит рассказать. Речь идет об ErgoDox 76 'Hot Dox' V2. По словам разработчиков, она дает...

Проверка дальности LoRa в долине

Результаты проверки дальности LoRa link(a) на TBeamV1.1 Читать далее...

Карта санкционных рисков Рунета и способы их упреждения

В связи со стремительным ростом масштабов блокировок и санкций (полный каталог ведет @denis-19 по ссылке) возникает необходимость составить список наиболее критических угроз инфраструктуре Рунета и способов их упреждения. Данная статья подразумевается как инструкция для ИТ-организаций,...

Защита от всплесков при агрегации трафика в пакетных брокерах

Современный подход к подключению средств мониторинга и информационной безопасности к сетевой инфраструктуре предполагает использование ответвителей трафика и брокеров сетевых пакетов. Для обеспечения полной видимости трафика в сети (главное условие корректной работы систем мониторинга и адекватных...

Топ 5 самых громких событий инфосека за февраль 2022

Привет! Сегодня публикуем слегка запоздавший дайджест значимых событий за февраль 2022-го года. Последние недели ИБ-специалисты не спят, они мониторят новости и иного плана. В нашем сегодняшнем материале цифровые войны на постсоветском пространстве, биометрические прения, новости по легендарному...

[Перевод] Что такое PKI? Главное об инфраструктуре открытых ключей

Представьте, что вы системный администратор в Home Depot. Уже собираясь домой, вы замечаете, что ваша сеть только что одобрила подключение нового кондиционера. Ничего особенного, верно? На следующее утро вы просыпаетесь и обнаруживаете, что терабайты данных, включая логины, пароли и информацию о...

[Перевод] Никогда не используйте пикселизацию для сокрытия текста

Наша компания пишем много отчётов (такое бывает, когда вы занимаетесь хакингом). При этом часто требуется скрывать часть текста. У нас уже давно действует политика, по которой при сокрытии текста для надёжности следует использовать только чёрные полосы. Иногда люди хотят проявить себя используют...

Scala: Авторизация. Защита API с помошью Bearer токена

В это пример я буду рассматривать только парсинг и валидацию токенов что уже пришли в мое API в Authorization хедере. Для генерации токенов, регистрации пользователей и прочего SSO есть много готовых решений которые легко установить или даже устанавливать не надо. Например, Auth0, Keyckloak,...

Упаковщики исполняемых файлов: разбираем технику сокрытия вредоносного кода и два подхода к распаковке

Большинство известных зловредов уже занесены в базы антивирусов. Это, конечно, сильно мешает злоумышленникам атаковать с их помощью. Поэтому, чтобы скрыть вредоносный код, исполняемые файлы чаще всего сжимают. Сложно ли распаковать исходный файл, и какие есть подводные камни? Чем динамическая...

Повтор тоже атака. Часть 2

Вторая часть цикла статей об атаках через повторение данных для механизмов аутентификации в инфраструктуре ОС Windows. Тут рассмотрим возможности атак на системы, где включен механизм проверки целостоности. Читать далее...

Подбор ключей симметричного алгоритма шифрования DES методом дифференциального криптоанализа

В данной статье я хотел бы познакомить читателей с методом дифференциального криптоанализа на примере алгоритма DES. Конечно, этот алгоритм шифрования уже давно устарел, но я считаю, что этот пример будет полезен для начинающих. При использовании описанного алгоритма время вычисления ключа будет...

Самый лучший VPN за 200 руб. и 2 минуты

Заголовок – кликбейтный, ибо никогда не существовало, не существует и не будет существовать ничего «лучшего». У всех свои требования, свои хотелки, свои опасения. Поэтому в статье речь пойдет о самом сбалансированном, на мой субъективный взгляд решении. Мне сейчас постоянно задают вопросы про VPN в...