Проливной дождь, морозы -20°С и полет более 40 минут. Представлен новый DJI Matrice 30

Компания DJI накануне презентовала новую серию промышленных беспилотников DJI Matrice 30 (DJI M30). Это DJI Matrice 30 и расширенная версия M30T. Дрон выдерживает перепады температур от -20°С до +50°С, имеет защиту по классу IP55 от пыли и воды, может летать при сильных порывах ветра и оснащен...

Путешествие по камням, или Как мы скрестили криптошлюзы S‑Terra с Ansible для автоматизации конфигурирования устройств

Однажды моей команде довелось организовывать несложную кустовую схему шифрования для компании, у которой было более 2,5 тысяч офисов продаж и около ста региональных центров. Всё техническое описание решения легко излагалось в таблице Excel размером 2 800 строк на 25 столбцов, но где было взять...

Чем хороший программист отличается от плохого, или почему нужно выходить за рамки

Это будет моя самая короткая статья. Когда-то я был молод и зелен и решал проблемы именно так, как их решают джуны. Алгоритм такой: 1. Узнать о проблеме 2. Локализовать проблему 3. Загуглить проблему и решение 4. Пофиксить проблему Например: эксель-файл содержит ошибку, и поэтому не может быть...

Как российским компаниям соответствовать требованиям закона о защите персональных данных Республики Беларусь?

Автор: Прохор Садков, старший аналитик Закон Республики Беларусь № 99-З «О защите персональных данных» был принят 7 мая 2021 года. До этого момента в Республике Беларусь отсутствовал нормативный акт, определяющий порядок обработки и защиты персональных данных (ПДн), а было лишь определение ПДн и...

Формальная верификация в информационной безопасности. Как пройти сертификацию во ФСТЭК

В связи с выходом приказа ФСТЭК России № 76 от 02.06.2020 «Об утверждении Требований по безопасности информации, устанавливающих уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий» создание и доказательство безопасности формальных...

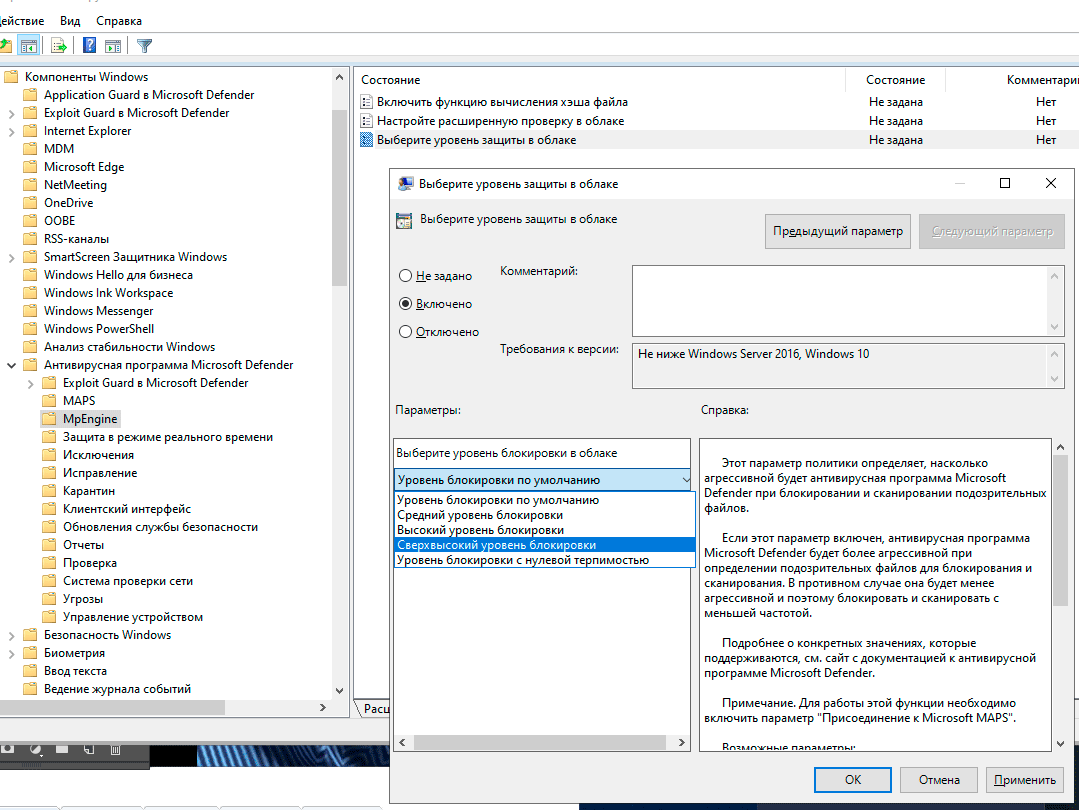

Как укрепить Windows Defender по максимуму

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их...

DIY Хранение Паролей

Последнее время пребываю в легком шоке от происходящего. И крупные компании, и Open Source сообщество показали чего стоят либеральные ценности. Риторика и пропаганда с обеих сторон просто поражает своим цинизмом и “человеколюбием”... Все свои данные срочным порядком перенёс из внешних по отношении...

Обход аутентификации и способы выполнения произвольного кода в ZABBIX

В этой статье мы поговорим о некоторых атаках на систему мониторинга Zabbix и рассмотрим сценарии удаленного выполнения кода (RCE). Нередко на пентестах встречаются устаревшие версии Zabbix, или Zabbix с дефолтными или словарными паролями администраторов (а иногда и все вместе). В таких случаях...

Как скрестить Intel с Эльбрусом: Обзор новой линейки СХД АЭРОДИСК

Всем доброго здравия! В этой статье мы проведем обзор обновленной линейки систем хранения данных АЭРОДИСК Восток-5 и АЭРОДИСК Engine-5. В новых СХД мы уделили много внимания управлению большими хранилищами в многоконтроллерных конфигурациях на разных процессорных архитектурах («Кластер хранения»),...

Masscan с поддержкой HTTPS

Masscan — быстрый сетевой сканер, который хорошо подходит для сканирования большого диапазона IP-адресов и портов. Мы немного доработали его, адаптировав под свои нужды. Больше всего неудобств оригинала было связано с невозможностью собирать баннеры с HTTPS-серверов. А что такое современный веб без...

Security Week 2212: взлом шифрования методом Ферма

Типичным следствием уязвимости в алгоритме шифрования становится лишь теоретическая возможность кражи секретных данных. Например, решение о полном отказе от алгоритма хеширования SHA-1 было принято еще до практической атаки в 2017 году, стоимость которой (в условных виртуальных вычислительных...

AccessUSB: «флешка всевластия» для телевизоров LG

Многие современные телевизоры имеют скрытые сервисные меню, через которые можно посмотреть и изменить различные параметры, недоступные в обычном пользовательском меню. В телевизорах LG есть 2 основных сервисных меню - InStart и EzAdjust, которые можно вызвать посылкой "секретных" ИК кодов,...

Как получить пароль WPA2 WiFi с помощью Aircrack-ng?

Друзья, всех приветствую! В этой статье я покажу вам как использовать airmon-ng (скрипты из пакета aircrack-ng) для обнаружения беспроводных сетей вокруг нас. Затем мы деаутентифицируем клиентов определенной беспроводной сети, чтобы перехватить handshake, а затем расшифруем его, чтобы найти пароль...

Как обновить ClamAV через TOR для Windows

Как обновить ClamAV через TOR для Windows Имея в своей компании сервер, встала проблема из-за обновления ClamAV. Инструкций в интернете не нашел, решил написать свою. 1. Скачиваем с официального сайт torproject.org Tor Browser. 2. Устанавливаем в любое место. Нам из каталога программы, переходим в...

Ультрабук Sony Vaio VGN-P11ZR из 2009 года: шик, блеск, красота. Впечатляет и сегодня

Давно я не выкладывал обзоры устройств из прошлого, которые мне посчастливилось купить. Но сегодня исправляюсь, причем с шикарным девайсом от Sony Vaio, ультрабуке VGN-P11ZR. Он выпущен в далеком 2009 году, но, как и указано в заголовке, способен впечатлить и сейчас. Подробности о девайсе, фоточки...

Motorola: история краха компании, которая создала первый мобильный телефон

Motorola создавала много продуктов, но многие запомнили её как производителя мобильных телефонов. Если ваш первый телефон был не Nokia 3310 или SIEMENS A35, то скорее всего, это был не менее легендарный RAZR V3. Сверхтонкий металлический корпус с необычным дизайном и подсветкой кнопок запоминался...

Жизнь за пределами Metasploit Framework, сравниваем альтернативы

ДИСКЛЕЙМЕР: Внимание! Вся представленная ниже информация предназначена только для ознакомительного изучения. Автор не несет никакой ответственности за любой причиненный вред с использованием изложенной информации. Читать далее...

Оценка рисков информационной безопасности по методике Facilitated Risk Analysis Process

Мы продолжаем серию обзоров методик оценки рисков информационной безопасности (далее – ИБ), и сегодняшний выпуск будет посвящен методике Facilitated Risk Analysis Process (далее – FRAP). Автор: Евгений Баклушин, старший аналитик УЦСБ Почему FRAP? Методика FRAP ориентирована на качественную оценку...