Гайд по информационной безопасности для финтех-стартапов: Зачем нужна ИБ, и как не ошибиться до начала работы

Здравствуйте. Я работаю в компании CardSec и, в частности, мы занимаемся тем, что помогаем нашим клиентам готовиться к аудитам по информационной безопасности и проводим эти аудиты. Нередко стартапы приходят к нам для того, чтобы получить сертификат по информационной безопасности, необходимый для...

Кратко о форматах TLV, BER, CER, DER, PER

Я хотел бы кратко рассказать о таких форматах данных, распространенных в ИТ-индустрии, в том числе в области инфраструктур открытых ключей (ИОК), смарт-картах, включая документы нового поколения на базе смарт-карт, в мобильной связи. Хотя рассматриваемые форматы и связаны с ASN.1, но некоторые из...

[Перевод] Будущее электронных наличных не за Блокчейном. Закон США об электронной валюте и защищенном оборудовании

Когда вы слышите фразу “цифровая наличность”, что первое приходит вам на ум? Возможно, популярное в Америке платежное приложение PayPal, которое вы используете в ситуациях, когда раньше требовались наличные. Или, может быть, вы думаете о криптовалютах… Но ни один из этих цифровых способов оплаты на...

«Антибактериальная» светодиодная лампочка Osram

Osram LCCLP40 5,5W/827 230V FR E14 470lm Antibacterial Меня переполняют эмоции, но постараюсь себя держать в руках :) бороться с микробами >...

Небезопасная разработка

Статья является продолжением статьи: История утечки персональных данных через Github. Сегодняшняя подборка: 1. Персданные, пароли, рабочие секреты, все в куче 2. Пасхалка с персональными данными в рабочем проекте 3. Креды для доступа в даркнет Читать далее...

[recovery mode] PHP-скрипт для защиты от DDOS, парсинга и ботов

PHP-скрипт для защиты от DDOS, парсинга и ботов, нагружающих сервер "мусорными" запросами и затрудняющий парсинг. Читать далее...

[update от 07.04 — часть 3] Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Я - Дмитрий Симонов, основатель Техдирского Клуба, опубликовавшего и поддерживающего оригинальный список проблем, связанных с политизированным Open Source. UPDATE от 07 апреля 2022 г.: Draw-io, GitLab, ClickHouse. Посмотреть, что самого трешового появилось...

Безопасная разработка и уязвимости программного кода

Часть 2. Как искать ошибки в чужом коде В предыдущей статье мы рассматривали фреймворки и методологии для безопасной разработки собственного кода. Но, что делать, если вы не пишете код самостоятельно, а используете в своей работе чужой исходный код, например, если вам необходимо контролировать...

СheckKarlMarx: утилита для поиска уязвимостей в продовых сборках

Всем привет! Меня зовут Дмитрий Терёшин, в СберМаркете я занимаюсь Application Security — безопасностью веб- и мобильных приложений. Во время аудитов мобильных приложений я часто натыкался на плавающие уязвимости: они появляются только в конечной сборке, которая отправляется в стор. Я разработал...

Запуск контейнеров в облаке Часть 1 Amazon Web Services

Пока мы разрабатываем и запускаем своё приложение в Docker Desktop, всё довольно просто и понятно, но, когда приходит время разворачивать его в облаке, вопросов становится существенно больше. Развёртывание даже простого приложения из нескольких контейнеров приходится планировать заранее. Поэтому...

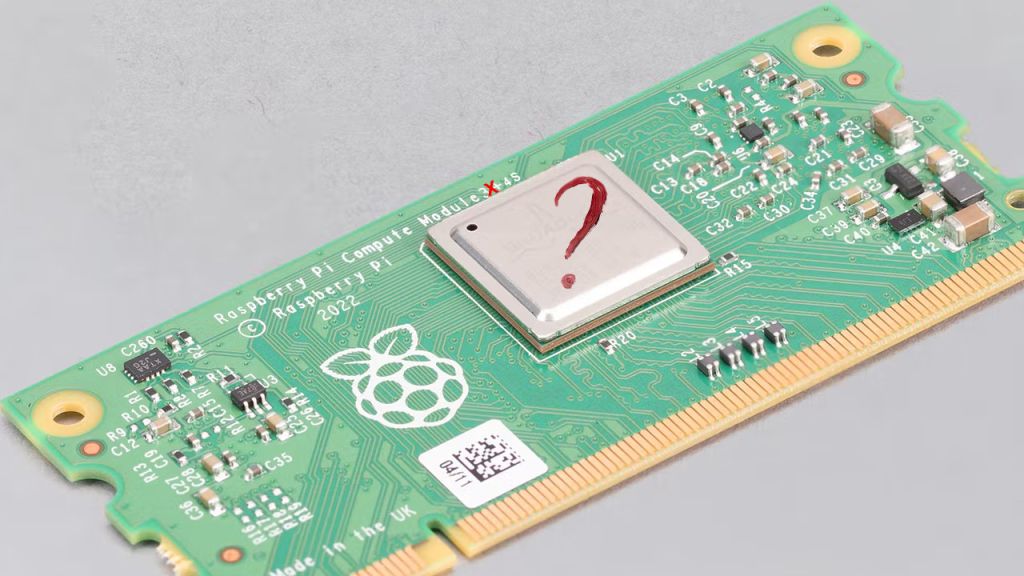

Compute Module 4S от Raspberry Pi: новая «начинка» в старом формате

Время бежит очень быстро. Казалось бы, только недавно публиковали обзор Compute Module 4 от Raspberry Pi Foundation, а уже на горизонте появилась новая модель. Вернее, обновленная, речь о Compute Module 4S. Она не является логичным продолжением предыдущего форм-фактора, у модуля есть несколько...

История утечки персональных данных в Github

История про одного нерадивого участника воркшопа от GeekBrains и, как он случайно слил персональные данные и иную конфиденциальную информацию. Читать далее...

Разработка архитектуры для чайников. Часть 1

Всем привет. Меня зовут Тетка Андрей, я занимаюсь программированием уже больше 10 лет и за это время несколько раз приходилось разрабатывать архитектуру как крупных проектов, так и не больших фич. Я когда то уже делал вебинар на эту тему, но сейчас хотелось бы всё систематизировать и рассказать об...

Взлет и падение карманных ПК

В начале 2000-х годов пределом мечтаний для многих был карманный персональный компьютер — сокращенно КПК. Мимо меня это веяние тоже не прошло. Я долго присматривался и выбирал между Windows Mobile и Palm OS, но все казалось слишком дорогим. Наконец в 2004 году я раскошелился и купил свой первый КПК...

Атаки на сеть. Часть 2

Основной темой данной части будет сканирование и сбор данных о хостах в сети. Рассмотрим основные методы определения наличия рабочих хостов и сервисов в сети. Первую часть можно прочитать здесь. Читать далее...

Топ 5 самых громких событий инфосека за март 2022

Всем привет! Как обычно, публикуем дайджест запомнившихся событий за ушедший месяц. Сегодня отложим в сторону набившие оскомину новости с фронтов кибервойны и заглянем в киберпреступное закулисье. В сегодняшнем выпуске новые рекорды по краже криптовалют, взлёты и падения противоречивой группировки...

Data Science — это не только подсчет пельменей…

Пока идут разговоры про отъезд ИТ специалистов, про их возврат, про поддержку ИТ компаний, а неофиты pandas восторженно разбирают json, есть предложение посмотреть на роль data science инструментов в современной ИТ инфраструктуре немного с другой точки зрения. DS — это ведь не только подсчет...

Безымянные прожекторы из Леруа Мерлен

В магазинах Леруа Мерлен в продаже появились прожекторы, на фронтальной стороне упаковки которых не указан производитель. Я купил, протестировал и изучил три модели. Читать дальше →...