15 лучших и бесплатных инструментов компьютерного криминалиста

Добрый день Хабр. Сегодня, мы с вами окунемся в «О дивный мир» форензики. В данной статье Мы решили собрать программы, которые помогут Вам в проведении расследований и, что немаловажно, будут при этом бесплатными. DISCLAIMER: Данная статья написана в ознакомительных целях и не является руководством...

Becoming a web security expert, или Как я готовился и сдавал OSWE

Го под кат! В первую очередь стоит отметить, что OSWE нацелен на анализ защищенности веб-приложений методом "белого ящика" - для обнаружения уязвимостей будет доступен код уязвимого приложения. В курсе есть кейсы хакинга приложений и "черным ящиком", однако в процессе эксплуатации работа все равно...

Обход антивирусов в теории и на практике: краткий обзор способов и тестирование обфускаторов

Прошлой осенью я протестировала программное обеспечение для обхода антивирусов, которое применялось на различных тренировках у нас на киберполигоне. Для исследования я выбрала несколько инструментов обфускации и проверила, смогут ли общедоступные средства антивирусной защиты — Microsoft Defender,...

Как мы кикшеринг взломали

В этой статье я поведаю вам кейс о взломе одного из крупнейших сервисов шеринга самокатов путем подмены TLS сертификатов и использования Python и mitmproxy. Читать далее...

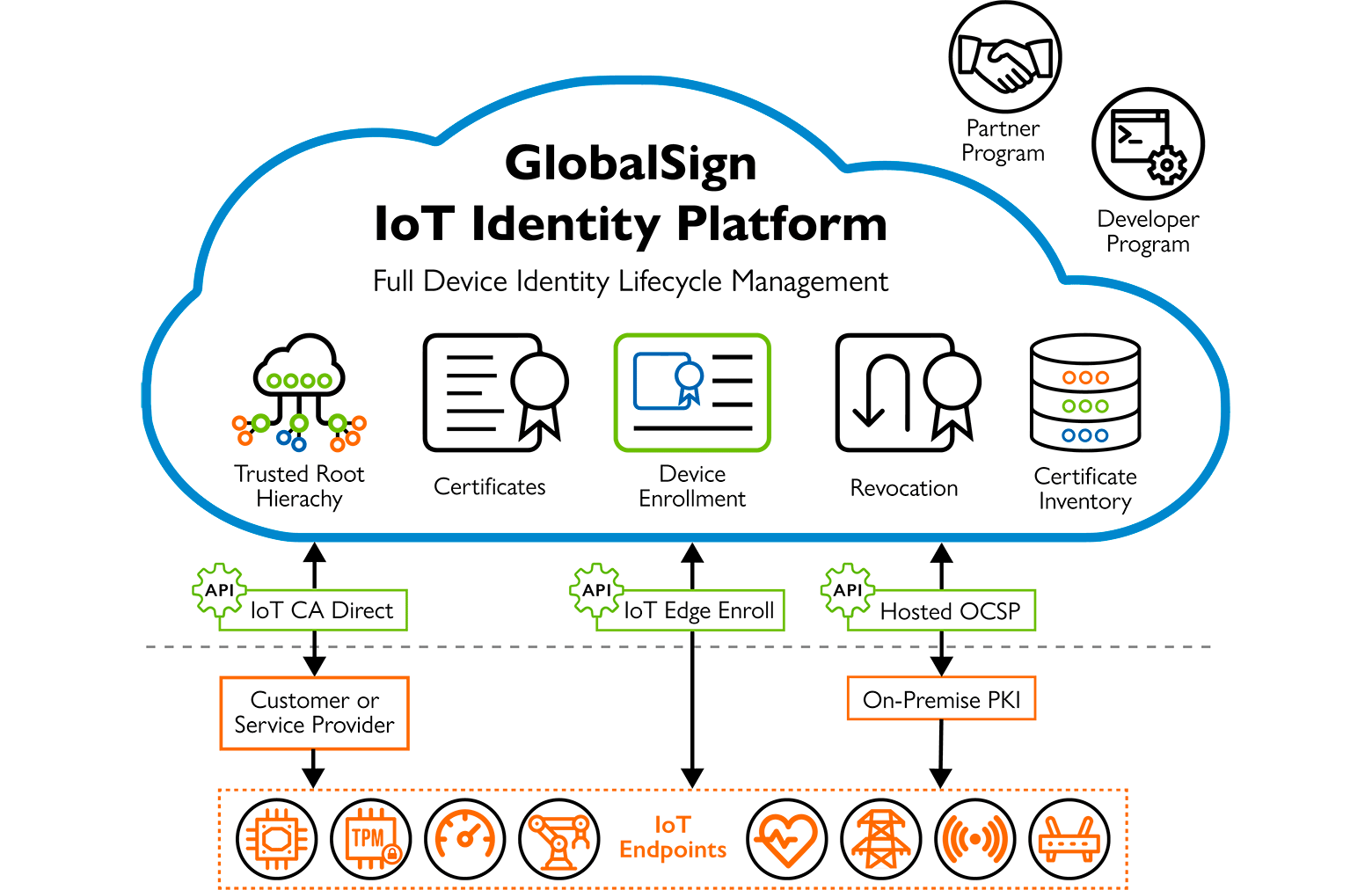

Из чего состоит платформа IoT: аутентификация и безопасность

Современная сеть IoT — это комплекс из тысяч или миллионов устройств, в котором всё автоматизировано: запуск, управление, идентификация, управление, система безопасности, права доступа, замена вышедших из строя и так далее. В мире планируется выпуск 150 000 новых устройств IoT в минуту. Таким...

[Перевод] Apple все еще следит за вами. Без вашего согласия

В текущей версии macOS Monterey, при каждом обновлении системы на системе, содержащей чип M1, такой же как и все новые блестящие/быстрые маки с ARM ("Apple Silicon"), процесс обновления обращается в Apple, чтобы получить специальную подпись загрузки, известную на жаргоне Apple как "билет" (он же...

Простая агентурная работа: интервью с социальными инженерами

Проверка системы безопасности компании это не только пентесты и фишинговые рассылки, но и шпионские операции с проникновением на территорию заказчика. Этим занимаются самые законспирированные сотрудники Бастион. Мы поймали их в перерыве между проектами, чтобы задать несколько вопросов об этой...

Еще больше модульности: миниатюрный ноутбук GPD Pocket 3 получил дополнительные модули

В нашем блоге мы несколько раз упоминали новый миниатюрный ноутбук GPD Pocket 3, который был анонсирован осенью прошлого года. Размер дисплея — всего 8 дюймов, девайс спроектирован как универсальный инструмент для представителей ряда IT-специальностей, да и просто для гиков, которым по душе...

Без патча и протокола: какие уязвимости чаще всего встречаются в корпоративной инфраструктуре

Последнее время ни дня не проходит без новостей о новых найденных уязвимостях в том или ином ПО. И если раньше с момента их публикации до эксплуатации проходило 1,5 – 2 года, сегодня – уже пара часов. Мы регулярно проводим сканирование инфраструктуры для разных компаний, и не понаслышке знаем,...

Блокировка NS-серверов facebook.com и instagram.com, или DDoS-атака на резолверы операторов

NS-сервера доменов facebook.com и instagram.com внесены в реестр запрещенных ресурсов. Это явилось основанием для появления фильтра на оборудовании, которое, по иронии судьбы, должно противодействовать угрозам российскому сегменту сети Интернет. Читать далее...

Дайджест недели от Apple Pro Weekly News (04.04 – 10.04.22)

Приветствуем всех в нашем втором обзоре событий из мира Apple! Новый формат уже известного многим Twitter и Telegram-канала Apple Pro Daily News запустился здесь в новом формате Weekly News – еженедельных дайджестов, где мы собираем главные яблочные события и новости. За эту неделю таких набралось...

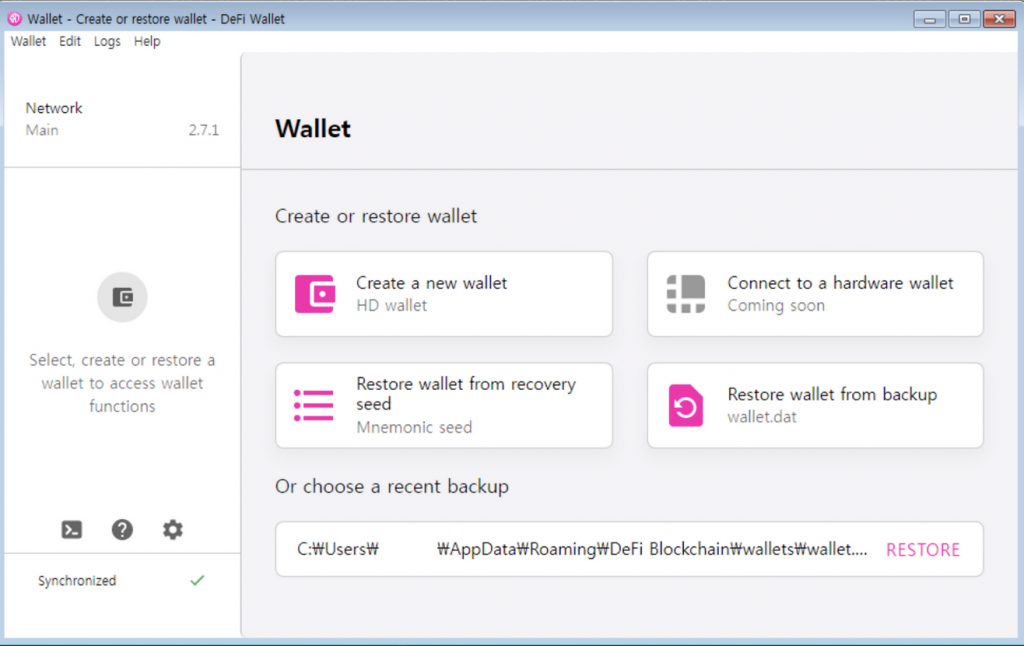

Security Week 2215: криптокошелек со встроенным трояном

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали исследование троянской программы, которая распространялась вместе с криптокошельком. Особенности атаки указывают на ее связь с известной группировкой Lazarus. Совместная работа с корейским центром реагирования на киберугрозы...

Подборка материалов по мобильной безопасности «Awesome Mobile Security»

Привет, Хабр! Меня зовут Юрий Шабалин, я один из основателей компании "Стингрей Технолоджиз" (входит в группу компаний Swordfish Security), мы разрабатываем платформу анализа защищенности мобильных приложений iOS и Android. По долгу службы мы подписаны на большое количество ресурсов и прорабатываем...

Motorola, Valve, Samsung, Google: все больше компаний присоединяется к инициативе «права на ремонт»

Запланированное устаревание потребительской электроники и бытовой техники уже не какая-то там теория корпоративного заговора, а вполне реальная история. К ней добавляются такие шаги производителей электронных устройств, как невозможность заменить пользователем поврежденный дисплей или залитие...

Build.prop — улучшение качества звука

Почти каждый, кто хоть раз ставил ROOT-права на Android, слышал про такой файл как build.prop и твики для него. В этой статье мы рассмотрим все строки данного файла с помощью которых можно улучшить качество звучания смартфона и включить полезные функции, которые были отключены по умолчанию в...

Подборка полезных ресурсов от экспертов Positive Technologies: от лаб и подкастов до блогеров и сообществ. Часть 3

Продолжаем сдавать все явки и пароли и представляем третью подборку полезных материалов, рекомендуемых экспертами Positive Technologies. Наша команда аналитиков собрала русские и зарубежные базы знаний и блоги, курсы и лабы, исследовательские отчеты и Telegram-каналы, которые будут интересны всем,...

Шифрование информации в Linux

С зарождением цивилизации появилась необходимость передачи информации между людьми. При чём таким способом, чтобы эта информация не стала доступной третьим лицам. Читать далее...

Уход Google из России — контрольный выстрел в голову технологий страны?

За последние два месяца сфера технологий в России претерпела множество изменений. Крупные корпорации, да и в целом бизнес IT выходит из страны так стремительно, что порой кажется, что это невозможно, ведь уходят даже такие столпы, которые инвестировали в нашу страну больше, чем во все остальные...