Манифест информационной безопасности

Когда в какой-либо индустрии происходит технологический скачок, мы быстро к этому привыкаем и уже с удивлением и легким ужасом вспоминаем “как оно было раньше”. Рынки развиваются в сторону максимального упрощения бизнес-процессов и автоматизации. Еще буквально 10-15 лет назад рутинные действия,...

Ботнет Trickbot облюбовал роутеры MikroTik. Сейчас Microsoft выяснила, почему

Специалистам по информационной безопасности ботнет Trickbot известен с 2016 года. Его главная задача при заражении устройства — отслеживание конфиденциальной информации пользователя. Не фоточек или видео, нет — связок пароль/логин для банковских и других приложений и сервисов. В целом, ботнет...

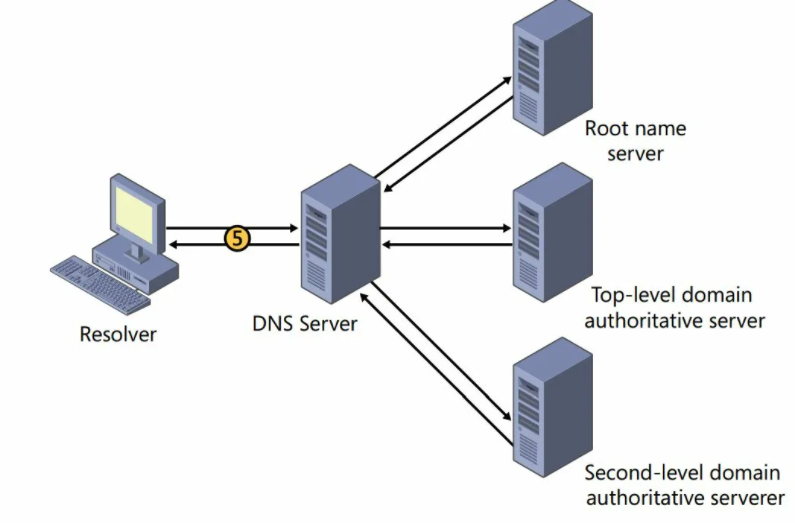

[Перевод] Зачем вам может понадобиться собственный DNS-сервер?

Одна из сложностей в понимании DNS заключается в его децентрализованности. Существуют тысячи (а может, сотни тысяч?) авторитетных серверов имён и по крайней мере 10 миллионов резолверов. На них работает множество разного ПО! Из-за того, что на разных серверах выполняется своё ПО, в работе DNS...

Повтор тоже атака. Часть 3

Заключительная статья нашего мини цикла. В этой статье мы поговорим о возможности атаки повтора на протокол Kerberos в Windows Active Directory. Рассмотрим примеры использования протокола и исследуем возможности инструментов. Первую часть можно прочитать здесь, а вторую тут. Читать далее...

Сценарии спуфинговых атак на спутниковые системы навигации

Интерактивная карта инцидентов ГНСС-спуфинга. Была раньше здесь, теперь ее нет. 96% специалистов по cybersec игнорируют проблему спуфинга; в 2012 году стоимость атаки была $100 000, в 2022 — всего $500; в 2018 году в продажу поступил GPS Spoofer за $5; по роликам на youtube (или гайдам с github)...

Битва за ресурсы: особенности нелегального криптомайнинга в облачных сервисах

Концепция майнинга криптовалюты проста: это использование вычислительных ресурсов для выполнения сложных задач, которые приносят доход в виде криптовалюты. Если выручка от продажи криптовалюты меньше затрат на электроэнергию и инфраструктуру, то подобная деятельность не имеет смысла. Всё меняется,...

Как я опять Хабр сломал

Всегда хотел взломать Хабр. Мечта такая, но как-то руки не доходили. И вот, вдохновившись статьей о праведном взломе через iframe src , я, как и автор поста @Maxchagin, решил исследовать функционал Хабра на предмет уязвимостей. Начать решил с нового редактора, рассуждая следующим образом: раз он...

Проект RISK: как мы управляем уязвимостями эффективно

Мы серьёзно подходим к вопросам информационной безопасности наших продуктов: бережно относимся к пользовательским данным и разрабатываем сервисы с учётом требований информационной безопасности (ИБ) и публичных стандартов по разработке безопасных приложений. К сожалению, при этом всё равно могут...

Электронная книга Onyx Boox Edison — обзор среднеформатной премиальной модели с экраном E-Ink Carta Plus

Букридер Onyx Boox Edison — это современная «читалка» с E-Ink экраном и сенсорным интерфейсом. Модель, которая максимально соответствует требованиям к подобным гаджетам: есть и подсветка, и удобное управление, и широкие возможности передачи книг и документов (OTG/USB-C, email, обмен файлами,...

Если всё заблокируют: какие цифровые решения использовать, чтобы бизнес не остановился

Письма, файлы и контакты из электронного ящика могут вам пригодиться, чтобы восстановить переписку, подтвердить факт отправки документа, доказать что-то в суде. Также к почте привязаны доступы ко многим сервисам и подписка на них. В почтовых сервисах можно сделать резервную копию, выгрузить архив...

Умная ручка NeoLab Neo SmartPen: дареному коню в зубы не смотрят

Минувшее 23 февраля осчастливило меня не только теплыми красочными носками, но и умной ручкой NeoLab Neo SmartPen Dimo Black NWP-F30-NC. Нельзя сказать, что она мне очень была нужна, но как говорится, дареному коню под копыта не глядят. Тем более, что в моем личном хит-параде до самого странного...

Год белого полярного жареного петуха

Столкнувшись с отзывом TLS сертификатов у сайтов подсанкционных организаций, российские власти и админы решительно поменяли старые грабли на новые. Читать дальше →...

Жонглирование ключами: как работает on-premise облако с e2e-шифрованием

Нашей команде доверяют аудит информационной безопасности. Не хочется представлять, что будет, если результаты одной из таких проверок утекут в сеть. Так что мы очень серьезно относимся к сохранности рабочих документов. А еще мы немного параноики, поэтому и решили изобрести велосипед разработать...

Играю в Pac-Man, не испытывая дефицита в монетках. Или как собрать свой аркадный автомат

Привет! Я Илья, разработчик игр в Beeline Казахстан. Люблю изучать игры и однажды понял: платформ много, о существовании каких-то я даже не знаю — пора мне тоже заняться аркадами. В свободное время я собираю аркадные автоматы — мне нравятся большие кнопки аркадников, их джойстик и антураж. Еще...

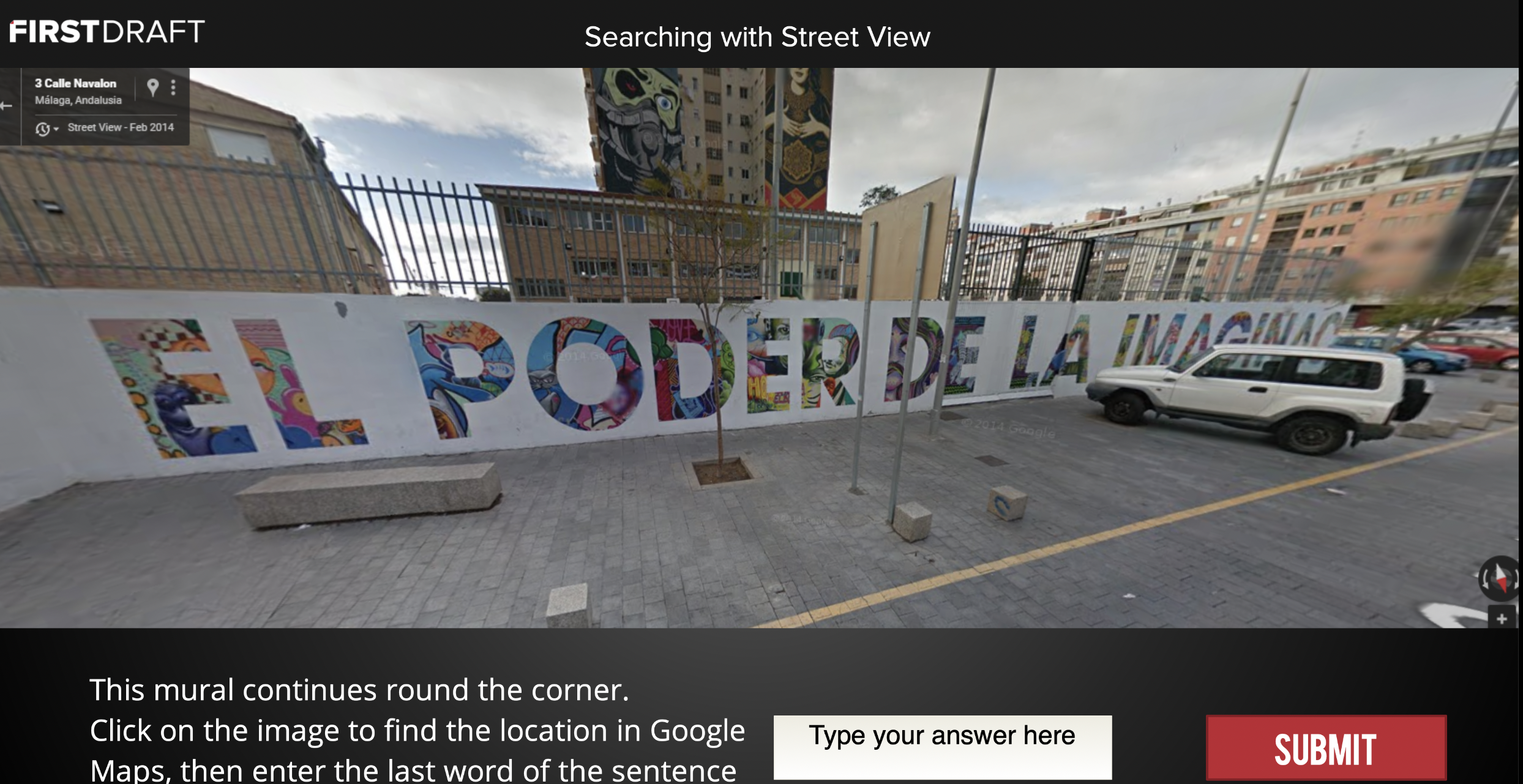

Конкурсы и задачи по OSINT и геолокации

Лучший способ прокачаться в OSINT — это практика. А если эта практика еще и с игровыми механиками, с мировым комьюнити и с фаном, то мотивация повышать свое мастерство возрастает невероятно. Предлагаем вашему вниманию подборку самых топовых и самых интересных челленджей и квизов по всем...

Охота за ошибками была ошибочной

На волне постов про уход компаний из РФ на волне санкций практически незаметно для большинства пользователей Рунета прошла новость о закрытии для граждан РФ, Беларуси и Украины площадки HackerOne. Вместе с блокировкой счетов. Читать далее...

Эволюция системы безопасности Android или как защищается система сегодня

С ростом популярности операционных систем, растет также и необходимость в обеспечении безопасности системы. С каждым днём количество атак увеличивается, а каждое обновление несет в себе новые «дыры» в системе безопасности. Я Анастасия Худоярова, ведущий специалист по безопасной разработке в...

Компьютер заBIOSает? Изучаем буткиты

Самый популярный совет в случае, если что-то идет не так или работает медленно, ― перезагрузить компьютер. Вторая по популярности рекомендация ― переустановить ОС, чтобы избавиться от вирусов. Если не помогает ни первое, ни второе, то вам «повезло»: ваш компьютер инфицирован вредоносным ПО...